Documente Academic

Documente Profesional

Documente Cultură

Ejercicio Packet Tracer, Iniciarse en Las ACL S - NEWfly, Redes Cisco y Packet Tracer

Încărcat de

Alejandra CastilloDescriere originală:

Titlu original

Drepturi de autor

Formate disponibile

Partajați acest document

Partajați sau inserați document

Vi se pare util acest document?

Este necorespunzător acest conținut?

Raportați acest documentDrepturi de autor:

Formate disponibile

Ejercicio Packet Tracer, Iniciarse en Las ACL S - NEWfly, Redes Cisco y Packet Tracer

Încărcat de

Alejandra CastilloDrepturi de autor:

Formate disponibile

26/06/12

Ejercicio Packet Tracer, Iniciarse en las ACLs | NEWfly, Redes Cisco y Packet Tracer

NEWfly, Redes Cisco y Packet Tracer

Network, ejercicios Packet Tracer y simulacin de vuelo

Ejercicio Packet Tracer, Iniciarse en las ACLs

Posted on 23 de abril de 2012

Las ACL estndar son configuraciones de router que controlan si un router permite o deniega paquetes segn la direccin de origen. Esta actividad se concentra en definir los criterios de filtrado, configurar las ACL estndar, aplicar las ACL a las interfaces del router y verificar y probar la implementacin de las ACL. Se proporcionan instrucciones detalladas dentro de la actividad y en el enlace del PDF y archivo .pka del Packet Tracer al final del artculo. Topologa lgica

NOTA PARA EL USUARIO: Si bien puede completar esta actividad sin instrucciones impresas, se ofrece una versin en PDF en la seccin de texto al final de la pgina desde la que inici esta actividad.

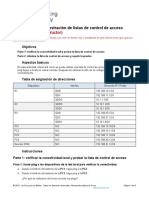

Tabla de direccionamiento

Dispositivo R1 Interfaz S0/0/0 Fa0/0 Fa0/1 R2 S0/0/0 S0/0/1

newfly.wordpress.com/2012/04/23/ejercicio-packet-tracer-iniciarse-en-las-acls/

Direccin IP 10.1.1.1 192.168.10.1 192.168.11.1 10.1.1.2 10.2.2.1 209.165.200.225

Mscara de subred 255.255.255.252 255.255.255.0 255.255.255.0 255.255.255.252 255.255.255.252 255.255.255.224

1/7

S0/1/0

26/06/12

Ejercicio Packet Tracer, Iniciarse en las ACLs | NEWfly, Redes Cisco y Packet Tracer

S0/1/0 Fa0/0

209.165.200.225 192.168.20.1 10.2.2.2 192.168.30.1

255.255.255.224 255.255.255.0 255.255.255.252 255.255.255.0 255.255.255.224 255.255.255.224 255.255.255.224 255.255.255.0 255.255.255.0 255.255.255.0 255.255.255.0 255.255.255.0

R3

S0/0/1 Fa0/0

ISP

S0/0/1 Fa0/0 Fa0/1

209.165.200.226 209.165.201.1 209.165.202.129 192.168.10.10 192.168.11.10 192.168.30.10 192.168.30.128 192.168.20.254

PC1 PC2 PC3 PC4 Servidor WEB/TFTP Servidor WEB Host externo

NIC NIC NIC NIC NIC

NIC NIC

209.165.201.30 209.165.202.158

255.255.255.224 255.255.255.224

Objetivos de aprendizaje

Investigar la configuracin actual de la red Evaluar una poltica de red y planificar una implementacin de ACL Configurar ACL estndar numeradas Configurar ACL estndar nombradas

Introduccin

Las ACL estndar son guiones de configuracin del router que controlan si un router acepta o rechaza paquetes segn la direccin de origen. Esta actividad se concentra en definir criterios de filtrado, configurar ACL estndar, aplicar ACL a interfaces de router y verificar y evaluar la implementacin de la ACL. Los routers ya estn configurados, lo que incluye direcciones IP y enrutamiento EIGRP. La contrasea EXEC del usuario escisco y la contrasea EXEC privilegiada es class.

Tarea 1: Investigar la configuracin actual de la red

Paso 1. Visualizar la configuracin en ejecucin en los routers. Visualice las configuraciones en ejecucin en los tres routers por medio del comando show runningconfigmientras est en el modo EXEC privilegiado. Observe que las interfaces y el enrutamiento estn totalmente configurados. Compare las configuraciones de la direccin IP con la tabla de direccionamiento que

newfly.wordpress.com/2012/04/23/ejercicio-packet-tracer-iniciarse-en-las-acls/ 2/7

26/06/12

Ejercicio Packet Tracer, Iniciarse en las ACLs | NEWfly, Redes Cisco y Packet Tracer

se muestra ms arriba. En este momento, no debe haber ninguna ACL configurada en los routers. El router ISP no requiere ninguna configuracin durante este ejercicio. Supongamos que el router ISP no est bajo su administracin y el administrador del ISP se ocupa de su configuracin y mantenimiento. Paso 2. Confirmar que todos los dispositivos puedan acceder a todas las dems ubicaciones. Antes de aplicar cualquier ACL a una red, es importante confirmar que exista conectividad completa. Si no prueba la conectividad en su red antes de aplicar una ACL, probablemente la resolucin de problemas sea ms difcil. Un paso til en la prueba de conectividad es visualizar las tablas de enrutamiento en cada dispositivo para asegurarse de que cada red figure en stas. En R1, R2 y R3 ejecute el comando show ip route. Debe ver que cada dispositivo tiene rutas conectadas para redes conectadas y rutas dinmicas a todas las dems redes remotas. Todos los dispositivos pueden acceder a todas las dems ubicaciones. Aunque la tabla de enrutamiento puede ser til para evaluar el estado de la red, la conectividad an debe probarse al hacer ping. Realice las siguientes pruebas: Desde la PC1, haga ping a la PC2. Desde la PC2, haga ping al host externo. Desde la PC4, haga ping al servidor Web/TFTP. Cada una de estas pruebas de conectividad debe tener xito.

Tarea 2: Evaluar una poltica de red y planificar una implementacin de ACL

Paso 1. Evaluar la poltica para las LAN del R1. La red 192.168.10.0/24 puede acceder a todas las ubicaciones, excepto a la red 192.168.11.0/24. La red 192.168.11.0/24 puede acceder a todos los dems destinos, excepto a cualquier red conectada al ISP. Paso 2. Planificar la implementacin de ACL para las LAN del R1. Dos ACL implementan completamente la poltica de seguridad para las LAN del R1. La primera ACL en el R1 deniega el trfico desde la red 192.168.10.0/24 a la red 192.168.11.0/24, pero permite el resto del trfico. Esta primera ACL, aplicada en direccin de salida en la interfaz Fa0/1, monitorea el trfico que se enva a la red 192.168.11.0. La segunda ACL, ubicada en el R2, deniega a la red 192.168.11.0/24 el acceso al ISP, pero permite el resto del trfico. El trafico saliente desde la interfaz S0/1/0 en R2 est controlado. Coloque las sentencias ACL en orden, desde la ms especfica a la menos especfica. Primero se deniega el acceso del trfico de la red a otra red antes de permitir el acceso del resto del trfico. Paso 3. Evaluar la poltica para la LAN del R3.

newfly.wordpress.com/2012/04/23/ejercicio-packet-tracer-iniciarse-en-las-acls/

3/7

26/06/12

Ejercicio Packet Tracer, Iniciarse en las ACLs | NEWfly, Redes Cisco y Packet Tracer

La red 192.168.30.0/10 puede acceder a todos los destinos. El host 192.168.30.128 no tiene permitido el acceso fuera de la LAN. Paso 4. Planificar la implementacin de ACL para la LAN del R3. Una ACL implementa completamente la poltica de seguridad para la LAN del R3. La ACL se coloca en el R3 y deniega al host 192.168.30.128 el acceso fuera de la LAN, pero permite el trfico desde todos los dems hosts de la LAN. Al aplicar una ACL entrante en la interfaz Fa0/0, esta ACL monitorear todo el trfico que intente salir de la red 192.168.30.0/10. Coloque las sentencias ACL en orden, desde la ms especfica a la menos especfica. Primero se deniega el acceso al host 192.168.30.128 antes que permitir el acceso al resto del trfico.

Tarea 3: Configurar ACL estndar numeradas

Paso 1. Determinar la mscara wildcard. La mscara wildcard en una sentencia ACL determina cunto se debe verificar en una direccin IP de origen o destino. Un bit 0 implica hacer coincidir ese valor en la direccin, mientras que un bit 1 ignora ese valor en la direccin. Recuerde que las ACL estndar slo pueden verificar direcciones de origen. Debido a que la ACL en el R1 deniega todo el trfico de la red 192.168.10.0/24, se rechazar toda direccin IP de origen que comience con 192.168.10. Dado que el ltimo octeto de la direccin IP puede ignorarse, la mscara wildcard correcta es 0.0.0.255. Cada octeto en esta mscara puede interpretarse como verificar, verificar, verificar, ignorar. La ACL en el R2 tambin deniega el trfico de la red 192.168.11.0/24. Puede aplicarse la misma mscara wildcard, 0.0.0.255. Paso 2. Determinar las sentencias. Las ACL se configuran en el modo de configuracin global. Para las ACL estndar, use un nmero entre 1 y 99. El nmero 10 se usa para esta lista en el R1 para ayudar a recordar que esta ACL monitorea la red 192.168.10.0. En el R2, la lista de acceso 11 deniega el trfico de la red 192.168.11.0 a cualquier red ISP; por lo tanto, la opcin deny est configurada con la red 192.168.11.0 y la mscara wildcard 0.0.0.255. Debe permitirse el resto del trfico con la opcin permit debido a la sentencia implcita deny any al final de las ACL. La opcin any especifica a todo host de origen. Configure lo siguiente en R1:

R(ofg#cesls 1 dn 12181. 00025R(ofg#cesls 1 pri ay 1cni)acs-it 0 ey 9.6.00 ...5 1cni)acs-it 0 emt n

Nota: Packet Tracer no calificar una configuracin de ACL hasta que todas las sentencias se ingresen en el orden correcto. Ahora cree una ACL en el R2 para denegar la red 192.168.11.0 y permitir las dems redes. Para esta ACL, use el

newfly.wordpress.com/2012/04/23/ejercicio-packet-tracer-iniciarse-en-las-acls/ 4/7

26/06/12

Ejercicio Packet Tracer, Iniciarse en las ACLs | NEWfly, Redes Cisco y Packet Tracer

nmero 11. Configure lo siguiente en R2:

R(ofg#cesls 1 dn 12181. 00025R(ofg#cesls 1 pri ay 2cni)acs-it 1 ey 9.6.10 ...5 2cni)acs-it 1 emt n

Paso 3. Aplicar las sentencias a las interfaces. En R1, ingrese al modo de configuracin para la interfaz Fa0/1. Ejecute el comando ip access-group 10 out para aplicar la ACL estndar saliente en la interfaz.

R(ofg#nefc f01R(ofgi)i acs-ru 1 ot 1cni)itrae a/ 1cni-f#p cesgop 0 u

En R2, ingrese al modo de configuracin para la interfaz S0/1/0. Ejecute el comando ip access-group 11 out para aplicar la ACL estndar saliente en la interfaz

R(ofg#nefc s// R(ofgi)i acs-ru 1 ot 2cni)itrae 010 2cni-f#p cesgop 1 u

Paso 4. Verificar y probar las ACL. Con las ACL configuradas y aplicadas, la PC1 (192.168.10.10) no debe poder hacer ping a la PC2 (192.168.11.10), ya que la ACL 10 se aplica con direccin de salida en la Fa0/1 en R1. La PC2 (192.168.11.10) no debe poder hacer ping al servidor Web (209.165.201.30) ni al host externo (209.165.202.158), pero s debe poder hacer ping a cualquier otra ubicacin, ya que la ACL 11 se aplica en direccin de salida en la S0/1/0 en R2. Sin embargo, la PC2 no puede hacer ping a la PC1 porque la ACL 10 en R1 impide la respuesta de eco desde la PC1 a la PC2. Paso 5. Verificar los resultados. Su porcentaje de finalizacin debe ser del 67%. De lo contrario, haga clic en Verificar resultados para ver qu componentes requeridos an no se han completado.

Tarea 4: Configurar una ACL estndar nombrada

Paso 1. Determinar la mscara wildcard. La poltica de acceso para R3 indica que el host en 192.168.30.128 no debe tener permitido ningn acceso fuera de la LAN local. El resto de los hosts de la red 192.168.30.0 deben tener permitido el acceso a las dems ubicaciones. Para verificar un nico host, debe verificarse la direccin IP completa mediante la palabra clave host. Se permiten todos los paquetes que no coinciden con la sentencia host. Paso 2. Determinar las sentencias.

newfly.wordpress.com/2012/04/23/ejercicio-packet-tracer-iniciarse-en-las-acls/ 5/7

26/06/12

Ejercicio Packet Tracer, Iniciarse en las ACLs | NEWfly, Redes Cisco y Packet Tracer

En R3, entre al modo de configuracin global. Cree una ACL nombrada con la denominacin NO_ACCESS mediante el comando ip access-list standard NO_ACCESS. Ingresar al modo de configuracin de ACL. Todas las sentencias permit y deny se configuran desde este modo de configuracin. Deniegue el trfico desde el host 192.168.30.128 con la opcin host. Permita todo el trfico restante con permit any. Configure la siguiente ACL nombrada en R3:

R(ofg#pacs-itsadr N_CESR(ofgsdnc)dn hs 12183.2 R(ofgsdnc) 3cni)i cesls tnad OACS 3cni-t-al#ey ot 9.6.018 3cni-t-al

Paso 3. Aplicar las sentencias a la interfaz correcta. Ejecute el comando ip access-group NO_ACCESS in para aplicar la ACL nombrada entrante en la interfaz. Este comando hace que todo el trfico que ingresa a la interfaz Fa0/0 desde la LAN 192.168.30.0/24 se compare con la ACL.

R(ofg#nefc f00R(ofgi)i acs-ru N_CESi 3cni)itrae a/ 3cni-f#p cesgop OACS n

Paso 4. Verificar y probar las ACL. Haga clic en Verificar resultados y luego en Pruebas de conectividad. Las siguientes pruebas deben fallar: PC1 a PC2 PC2 a host externo PC2 a Servidor Web Todos los pings desde la PC4 y hacia sta, excepto entre la PC3 y la PC4 Paso 5. Verificar los resultados. Su porcentaje de finalizacin debe ser del 100%. De lo contrario, haga clic en Verificar resultados para ver qu componentes requeridos an no se han completado. Para descargar el ejercicio de ACL y su PDF, hacer click en el siguiente enlace: Descarga archivo Packet Tracer y PDF

Share this:

LinkedIn 1

Tumblr

Me gusta:

Me gusta Be the first to like this.

newfly.wordpress.com/2012/04/23/ejercicio-packet-tracer-iniciarse-en-las-acls/

6/7

26/06/12

Ejercicio Packet Tracer, Iniciarse en las ACLs | NEWfly, Redes Cisco y Packet Tracer

Acerca de Raul Aficionado al vuelo simulado y estudiando CCNA. De siempre me ha apasionado el mundo del Networking y por fin me he podido meter de lleno. Ver todas las entradas por Raul

Esta entrada fue publicada en Ejercicios Packet Tracer y etiquetada ACL, estandar, packet tracer, router. Guarda el enlace permanente.

NEWfly, Redes Cisco y Packet Tracer

Tema Twenty Ten Blog de WordPress.com.

newfly.wordpress.com/2012/04/23/ejercicio-packet-tracer-iniciarse-en-las-acls/

7/7

S-ar putea să vă placă și

- Todo Sobre NintendoDocument20 paginiTodo Sobre NintendoBobiÎncă nu există evaluări

- Auditoria de Seguridad Informatica y de Proteccion de Datos PersonalesDocument6 paginiAuditoria de Seguridad Informatica y de Proteccion de Datos PersonalesLuis GonzalezÎncă nu există evaluări

- Capitulo - 1 - Introduccion Al EnrutamientoDocument41 paginiCapitulo - 1 - Introduccion Al Enrutamientocesarina138065Încă nu există evaluări

- Taller Redes Linux Con VirtualBoxDocument37 paginiTaller Redes Linux Con VirtualBoxLuisAlFeCoÎncă nu există evaluări

- Creando Una Red Alámbrica, Inalámbrica y Servidores en Cisco Packet TracerDocument13 paginiCreando Una Red Alámbrica, Inalámbrica y Servidores en Cisco Packet TracerVictor VargasÎncă nu există evaluări

- CCNA3 Lab 9 3 6 Conf Enruta VlanDocument8 paginiCCNA3 Lab 9 3 6 Conf Enruta Vlanjavihernandez1990100% (1)

- Practicas de Configuracion y Verificacion de Las ACLDocument5 paginiPracticas de Configuracion y Verificacion de Las ACLchernandez_444740Încă nu există evaluări

- Diseño de Redes en Packet TracerDocument9 paginiDiseño de Redes en Packet TracerOnielÎncă nu există evaluări

- Robot Autónomo para Recorrer Un LaberintoDocument5 paginiRobot Autónomo para Recorrer Un Laberintoᒺᑗᑕᓲᗅᘉᗋ ᙢᘎᖇᗴᗩᑌÎncă nu există evaluări

- 6.4.2 Lab Implement Etherchannel Es XLDocument4 pagini6.4.2 Lab Implement Etherchannel Es XLCRISTIAN DAVID VIASUS VEGAÎncă nu există evaluări

- Ejemplos de Acl 3Document14 paginiEjemplos de Acl 3Walter Alvarado RuizÎncă nu există evaluări

- Configuracion Ubuntu ServerDocument15 paginiConfiguracion Ubuntu ServerlancethÎncă nu există evaluări

- Curso Basico de Configuracion de Switche PDFDocument88 paginiCurso Basico de Configuracion de Switche PDFJulio Cesar Agudelo BenitezÎncă nu există evaluări

- 1.2.4.4 Packet Tracer - Representing The Network Instructions - ResueltoDocument6 pagini1.2.4.4 Packet Tracer - Representing The Network Instructions - ResueltoJohn RodriguezÎncă nu există evaluări

- Laboratorio No. V Configuración de ACLsDocument18 paginiLaboratorio No. V Configuración de ACLsmarlenys cedeñoÎncă nu există evaluări

- 4.1.4 Packet Tracer - ACL Demonstration - ILMDocument4 pagini4.1.4 Packet Tracer - ACL Demonstration - ILMCristian ChingalÎncă nu există evaluări

- Switch MulticapaDocument19 paginiSwitch MulticapaOscar Javier Monsalve100% (1)

- Practica4 5.5.1Document6 paginiPractica4 5.5.1Guillaumeplisson1Încă nu există evaluări

- Tema5 ACLDocument40 paginiTema5 ACLapi-3816292100% (3)

- Ejemplos de Instrucciones ACLDocument2 paginiEjemplos de Instrucciones ACLjc78r1Încă nu există evaluări

- Ejercicios Packet TracerDocument4 paginiEjercicios Packet TracerJesus VillegasÎncă nu există evaluări

- IPv4 TareaDocument4 paginiIPv4 TareaBaresi SolucionesÎncă nu există evaluări

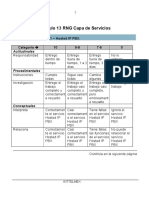

- Trabajo Final RNG Capa de Servicios RubricaDocument3 paginiTrabajo Final RNG Capa de Servicios Rubricapepe890305Încă nu există evaluări

- 8.1.4.6 Lab - Calculating IPv4 SubnetsDocument8 pagini8.1.4.6 Lab - Calculating IPv4 SubnetsSergio JiménezÎncă nu există evaluări

- IPV4Document12 paginiIPV4RuÎncă nu există evaluări

- Guía de Comandos IOS CISCODocument13 paginiGuía de Comandos IOS CISCOCarlos Lopera100% (2)

- 12.7.4 Lab - Identify IPv6 AddressesDocument7 pagini12.7.4 Lab - Identify IPv6 AddressesARNOLD DE JESUS MARTINEZ MARQUEZÎncă nu există evaluări

- 2.5.2.5 Lab - Authentication Authorization Accounting - ILM1Document12 pagini2.5.2.5 Lab - Authentication Authorization Accounting - ILM1javier cano0% (1)

- 7.3.2.8 Lab - Mapping The Internet PDFDocument8 pagini7.3.2.8 Lab - Mapping The Internet PDFgary alfredo araujo viscarraÎncă nu există evaluări

- 5.4.1.1 Class Activity - MAC and Choose (RESUELTO)Document1 pagină5.4.1.1 Class Activity - MAC and Choose (RESUELTO)Web Studio Guatemala0% (1)

- 1.2.4.4 Packet Tracer - Representing The Network InstructionsDocument6 pagini1.2.4.4 Packet Tracer - Representing The Network Instructionscarlin8422Încă nu există evaluări

- 1.1.1.9 Lab - Mapping The InternetDocument3 pagini1.1.1.9 Lab - Mapping The InternetLUIS100% (1)

- Práctica 1 SubredesDocument6 paginiPráctica 1 SubredesEnrique Huayra SumariaÎncă nu există evaluări

- Laboratorio 5.5.1 Listas de Control de Acceso BasicasDocument12 paginiLaboratorio 5.5.1 Listas de Control de Acceso BasicasGabriel Fuentes Mugrosito de KarolÎncă nu există evaluări

- 6.1.2.7 Investigación de La Implementación de Una VLANDocument23 pagini6.1.2.7 Investigación de La Implementación de Una VLANANDRES FELIPE TOLOZA RESTREPOÎncă nu există evaluări

- 11.2.3.10 Packet Tracer - Explore A NetFlow ImplementationDocument8 pagini11.2.3.10 Packet Tracer - Explore A NetFlow ImplementationLCMÎncă nu există evaluări

- Diapositivas Cap. 10 SRWEDocument39 paginiDiapositivas Cap. 10 SRWEAlexandra LoayzaÎncă nu există evaluări

- Puerto de ConexionDocument24 paginiPuerto de ConexionJose Alberto Ramirez RamirezÎncă nu există evaluări

- Montaje de Una Red BasicaDocument14 paginiMontaje de Una Red BasicaTeoBAÎncă nu există evaluări

- Simulacion de Una Empresa Usando Cisco Packet TracerDocument32 paginiSimulacion de Una Empresa Usando Cisco Packet TracerAroni Barrios SaulÎncă nu există evaluări

- 6 IPv4 y IPv6 de La Configuración en Un Unto de Acceso de Red Inalámbrica - CiscoDocument15 pagini6 IPv4 y IPv6 de La Configuración en Un Unto de Acceso de Red Inalámbrica - Ciscoluis fernando ñustesÎncă nu există evaluări

- CCNA 1 Examen FinalDocument27 paginiCCNA 1 Examen FinalRaul Fernando Zaldivar100% (2)

- PDF Ccna2 v5Document697 paginiPDF Ccna2 v5alfredoarreseÎncă nu există evaluări

- SRWE - Module - 4 EspañolDocument44 paginiSRWE - Module - 4 EspañolcapoÎncă nu există evaluări

- Enrrutamiento 5-Vlan - Ros - AclDocument16 paginiEnrrutamiento 5-Vlan - Ros - AclHugoAtaucusiAltamiranoÎncă nu există evaluări

- Inter Vlan, VTP Redes 3Document7 paginiInter Vlan, VTP Redes 3Beatriz TenorioÎncă nu există evaluări

- Taller Diseno de RedDocument3 paginiTaller Diseno de RedjnayidÎncă nu există evaluări

- Ejemplos de Acl 2Document7 paginiEjemplos de Acl 2Walter Alvarado RuizÎncă nu există evaluări

- Acl StandarDocument6 paginiAcl StandarChristian LaraÎncă nu există evaluări

- 9.2.1.10 Packet Tracer Configuring Standard ACLs InstructionsDocument4 pagini9.2.1.10 Packet Tracer Configuring Standard ACLs InstructionsNeftalí Alvarado RosalesÎncă nu există evaluări

- ACL - PracticaDocument10 paginiACL - Practicakenny9090Încă nu există evaluări

- Practicas ACL CCNA 4Document16 paginiPracticas ACL CCNA 4Alfonso Garcia CarvajalÎncă nu există evaluări

- Práctica de Laboratorio: Configuración y Verificación de ACL EstándarDocument9 paginiPráctica de Laboratorio: Configuración y Verificación de ACL Estándarkelme07Încă nu există evaluări

- Configuración y Verificación de Las ACL EstándarDocument6 paginiConfiguración y Verificación de Las ACL EstándarEliseo OrozcoÎncă nu există evaluări

- Practico ACLDocument5 paginiPractico ACLEmmanuel AbschÎncă nu există evaluări

- Practica - Filtrado Paquete CiscoDocument6 paginiPractica - Filtrado Paquete CiscoIván Martínez AguirreÎncă nu există evaluări

- 4.1.4-Packet-Tracer - Acl-Demonstration - es-XLDocument7 pagini4.1.4-Packet-Tracer - Acl-Demonstration - es-XLmarcos marcosÎncă nu există evaluări

- Informe de Laboratorio 2.3Document9 paginiInforme de Laboratorio 2.3Nayely AbigailÎncă nu există evaluări

- Laboratiorios AclDocument40 paginiLaboratiorios AclAndres Nuñez100% (1)

- Configuración y Verificación de Acl EstándarDocument12 paginiConfiguración y Verificación de Acl EstándarsneiderÎncă nu există evaluări

- PDF Ccna2 v5-561-675Document115 paginiPDF Ccna2 v5-561-675Luis Jesús Onsihuay AlbertoÎncă nu există evaluări

- CCNA Guia Practica 7Document7 paginiCCNA Guia Practica 7AndyÎncă nu există evaluări

- 5 5 1Document10 pagini5 5 1Tuti On LineÎncă nu există evaluări

- 4.1.4 Packet Tracer - Acl Demonstration - Es XLDocument3 pagini4.1.4 Packet Tracer - Acl Demonstration - Es XLAlberto AlvaradoÎncă nu există evaluări

- Mapa Mental Diseña e Instala Una Red LANDocument1 paginăMapa Mental Diseña e Instala Una Red LANBraian PalominoÎncă nu există evaluări

- INFORME ANALISIS DE RIESGOS David PinzonDocument10 paginiINFORME ANALISIS DE RIESGOS David PinzonJuan Esteban Pinzon GomezÎncă nu există evaluări

- BIM Ignacio Muñoz (P3)Document21 paginiBIM Ignacio Muñoz (P3)Ignacio Muñoz BizamaÎncă nu există evaluări

- Maker HubDocument7 paginiMaker HubCarlos PilatasigÎncă nu există evaluări

- ZabbixDocument27 paginiZabbixCarlos FGÎncă nu există evaluări

- Disco Duro SataDocument8 paginiDisco Duro SataCh R GiovanniÎncă nu există evaluări

- Fundamentos de Etica de La InvestigacionDocument6 paginiFundamentos de Etica de La Investigaciondayana lorena rincon nietoÎncă nu există evaluări

- Tablas de Pesos HerreriaDocument59 paginiTablas de Pesos HerreriaRaul Blas100% (2)

- Cyp Tema4Document6 paginiCyp Tema4Sas ArrÎncă nu există evaluări

- Trabajo N1 Camila RodriguezDocument6 paginiTrabajo N1 Camila RodriguezDanielÎncă nu există evaluări

- Clasificacion Del Comercio ElectronicoDocument22 paginiClasificacion Del Comercio Electroniconorma100% (1)

- Guia de Aprendizaje Autocad 2d-01Document82 paginiGuia de Aprendizaje Autocad 2d-01Julio Cesar Hurtado Osorio JuxeuÎncă nu există evaluări

- Pro Techn Ed3 Rev E 501026 SP WebDocument8 paginiPro Techn Ed3 Rev E 501026 SP WebNestor Andres Preciado SicuamiaÎncă nu există evaluări

- Metodo Gauss Seidel en C y C++Document10 paginiMetodo Gauss Seidel en C y C++Llanos Izguerra SantiagoÎncă nu există evaluări

- Manual Multi MouseDocument36 paginiManual Multi MouseJavier Martínez GiraldaÎncă nu există evaluări

- Big Data y NoSQLDocument11 paginiBig Data y NoSQLluisarandap7Încă nu există evaluări

- Practica Camilo Gonzalez PerezDocument8 paginiPractica Camilo Gonzalez PerezCamylytho GonzalezÎncă nu există evaluări

- Tarea 2 Administracion Moderna 1Document2 paginiTarea 2 Administracion Moderna 1yeimi vasquezÎncă nu există evaluări

- Cuestionario 1 Fundamentos de La Comunicación DigitalDocument4 paginiCuestionario 1 Fundamentos de La Comunicación DigitalAbigail Meylinn0% (1)

- Practica de Laboratorio 6.2.4Document17 paginiPractica de Laboratorio 6.2.4Ivan MolinaÎncă nu există evaluări

- Lectura Literal 2Document11 paginiLectura Literal 2ldawn100% (2)

- Sistema Ms DosDocument13 paginiSistema Ms DosEdwin BaranÎncă nu există evaluări

- Informe de Mantenimientos de Computadores Jose Dailer Urmendez SanchezDocument6 paginiInforme de Mantenimientos de Computadores Jose Dailer Urmendez SanchezSanchezz Juan JoseÎncă nu există evaluări

- Taller Ingeniería de Software IDocument6 paginiTaller Ingeniería de Software IANDREA LOZANO CATANOÎncă nu există evaluări

- Términos y CondicionesDocument2 paginiTérminos y CondicionesMiguel OrtizÎncă nu există evaluări

- Folleto Partes de Un PCDocument3 paginiFolleto Partes de Un PCJuan CastrillonÎncă nu există evaluări