Documente Academic

Documente Profesional

Documente Cultură

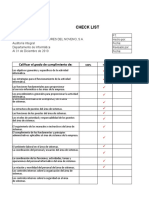

Control de Los Datos Fuente y Manejo Cifras de Control

Încărcat de

marioblanco1988Descriere originală:

Drepturi de autor

Formate disponibile

Partajați acest document

Partajați sau inserați document

Vi se pare util acest document?

Este necorespunzător acest conținut?

Raportați acest documentDrepturi de autor:

Formate disponibile

Control de Los Datos Fuente y Manejo Cifras de Control

Încărcat de

marioblanco1988Drepturi de autor:

Formate disponibile

CONTROL DE LOS DATOS FUENTE Y MANEJO CIFRAS DE CONTROL La mayora de los Delitos por computadora son cometidos por

modificaciones de datos fuente al:

Suprimir u omitir datos. Adicionar Datos. Alterar datos. Duplicar procesos.

Esto es de suma importancia en caso de equipos de cmputo que cuentan con sistemas en lnea, en los que los usuarios son los responsables de la captura y modificacin de la informacin al tener un adecuado control con sealamiento de responsables de los datos(uno de los usuarios debe ser el nico responsable de determinado dato), con claves de acceso de acuerdo a niveles. El primer nivel es el que puede hacer nicamente consultas. El segundo nivel es aquel que puede hacer captura, modificaciones y consultas y el tercer nivel es el que solo puede hacer todos lo anterior y adems puede realizar bajas. NOTA: Debido a que se denomina de diferentes formas la actividad de transcribir la informacin del dato fuente a la computadora, en el presente trabajo se le denominar captura o captacin considerndola como sinnimo de digitalizar (capturista, digitalizadora). Lo primero que se debe evaluar es la entrada de la informacin y que se tengan las cifras de control necesarias para determinar la veracidad de la informacin, CONTROL DE OPERACIN La eficiencia y el costo de la operacin de un sistema de cmputo se ven fuertemente afectados por la calidad e integridad de la documentacin requerida para el proceso en la computadora. El objetivo del presente ejemplo de cuestionario es sealar los procedimientos e instructivos formales de operacin, analizar su estandarizacin y evaluar el cumplimiento de los mismos. CONTROLES DE SALIDA 1. Se tienen copias de los archivos en otros locales? 2. Dnde se encuentran esos locales? 3. Que seguridad fsica se tiene en esos locales? 4. Que confidencialidad se tiene en esos locales? 5. Quin entrega los documentos de salida?

6. En que forma se entregan? 7. Que documentos? 8. Que controles se tienen? 9. Se tiene un responsable (usuario) de la informacin de cada sistema? Cmo se atienden solicitudes de informacin a otros usuarios del mismo sistema? 10. Se destruye la informacin utilizada, o bien que se hace con ella? CONTROL DE MEDIOS DE ALMACENAMIENTO MASIVO Los dispositivos de almacenamiento representan, para cualquier centro de cmputo, archivos extremadamente importantes cuya prdida parcial o total podra tener repercusiones muy serias, no slo en la unidad de informtica, sino en la dependencia de la cual se presta servicio. Una direccin de informtica bien administrada debe tener perfectamente protegidos estos dispositivos de almacenamiento, adems de mantener registros sistemticos de la utilizacin de estos archivos, de modo que servirn de base a registros sistemticos de la utilizacin de estos archivos, de modo que sirvan de base a los programas de limpieza (borrado de informacin), principalmente en el caso de las cintas. Adems se deben tener perfectamente identificados los carretes para reducir la posibilidad de utilizacin errnea o destruccin de la informacin. Un manejo adecuado de estos dispositivos permitir una operacin ms eficiente y segura, mejorando adems los tiempos de procesos. CONTROL DE ALMACENAMIENTO MASIVO OBJETIVOS El objetivo de este cuestionario es evaluar la forma como se administran los dispositivos de almacenamiento bsico de la direccin. CONTROL DE MANTENIMIENTO Como se sabe existen bsicamente tres tipos de contrato de mantenimiento: El contrato de mantenimiento total que incluye el mantenimiento correctivo y preventivo, el cual a su vez puede dividirse en aquel que incluye las partes dentro del contrato y el que no incluye partes. El contrato que incluye refacciones es propiamente como un seguro, ya que en caso de descompostura el proveedor debe proporcionar las partes sin costo alguno. Este tipo de contrato es normalmente mas caro, pero se deja al proveedor la responsabilidad total del mantenimiento a excepcin de daos por negligencia en la utilizacin del equipo. (Este tipo de mantenimiento normalmente se emplea en equipos grandes). El segundo tipo de mantenimiento es "por llamada", en el cual en caso de descompostura se le llama al proveedor y ste cobra de acuerdo a una tarifa y al tiempo

que se requiera para componerlo(casi todos los proveedores incluyen, en la cotizacin de compostura, el tiempo de traslado de su oficina a donde se encuentre el equipo y viceversa). Este tipo de mantenimiento no incluye refacciones. El tercer tipo de mantenimiento es el que se conoce como "en banco", y es aquel en el cual el cliente lleva a las oficinas del proveedor el equipo, y este hace una cotizacin de acuerdo con el tiempo necesario para su compostura mas las refacciones (este tipo de mantenimiento puede ser el adecuado para computadoras personales). Al evaluar el mantenimiento se debe primero analizar cual de los tres tipos es el que ms nos conviene y en segundo lugar pedir los contratos y revisar con detalles que las clusulas estn perfectamente definidas en las cuales se elimine toda la subjetividad y con penalizacin en caso de incumplimiento, para evitar contratos que sean parciales.

Integridad referencial

Saltar a: navegacin, bsqueda La integridad referencial es una propiedad deseable en las bases de datos. Gracias a la integridad referencial se garantiza que una entidad (fila o registro) siempre se relaciona con otras entidades vlidas, es decir, que existen en la base de datos. Implica que en todo momento dichos datos sean correctos, sin repeticiones innecesarias, datos perdidos y relaciones mal resueltas. Todas las bases de datos relacionales gozan de esta propiedad gracias a que el software gestor de base de datos vela por su cumplimiento. En cambio, las bases de datos jerrquicas requieren que los programadores se aseguren de mantener tal propiedad en sus programas.

[editar] Ejemplo: Cmo funciona

Supongamos una base de datos con las entidades Persona y Factura. Toda factura corresponde a una persona y solamente una. Implica que en todo momento dichos datos sean correctos, sin repeticiones innecesarias, datos perdidos y relaciones mal resueltas. Supongamos que una persona se identifica por su atributo DNI (Documento nacional de identidad). Tambin tendr otros atributos como el nombre y la direccin. La entidad Factura debe tener un atributo DNI_cliente que identifique a quin pertenece la factura. Por sentido comn es evidente que todo valor de DNI_cliente debe corresponder con algn valor existente del atributo DNI de la entidad Persona. Esta es la idea intuitiva de la integridad referencial. Existen tres tipos de integridad referencial: 1. Integridad referencial dbil: si en una tupla de R todos los valores de los atributos de K tienen un valor que no es el nulo, entonces debe existir una tupla en S que tome esos mismos valores en los atributos de J;

2. Integridad referencial parcial: si en una tupla de R algn atributo de K toma el valor nulo, entonces debe existir una tupla en S que tome en los atributos de J los mismos valores que los atributos de K con valor no nulo; y 3. Integridad referencial completa: en una tupla de R todos los atributos de K deben tener el valor nulo o bien todos tienen un valor que no es el nulo y entonces debe existir una tupla en S que tome en los atributos de J los mismos valores que toman los de K.

S-ar putea să vă placă și

- Scripts en Linux 01Document66 paginiScripts en Linux 01Mario RoblesÎncă nu există evaluări

- Caso de EstudioDocument4 paginiCaso de EstudioedisonÎncă nu există evaluări

- Programas de AuditoriaDocument27 paginiProgramas de AuditoriaNatalia SarriaÎncă nu există evaluări

- Ventajas y Desventajas de Los Diferentes Tipos de AuditoriaDocument4 paginiVentajas y Desventajas de Los Diferentes Tipos de AuditoriaJuanCamiloBoteroSantofimio33% (3)

- 5.1CHECK LIST Depto. InformáticaDocument5 pagini5.1CHECK LIST Depto. InformáticaHEIDY TATIANA RAMIREZ Y RAMIREZ100% (1)

- Práctica EOQ Con FaltanteDocument13 paginiPráctica EOQ Con FaltanteRodrigo D. ZegarraÎncă nu există evaluări

- Controles Generales TIDocument5 paginiControles Generales TIanabel cristina jauregui monteroÎncă nu există evaluări

- Sistema de Contabilidad Cuestionario 2 Tema VIIDocument5 paginiSistema de Contabilidad Cuestionario 2 Tema VIILiliana Garcia75% (4)

- Modelo de Informe de Auditoría InformáticaDocument2 paginiModelo de Informe de Auditoría InformáticaSanely Garcia100% (1)

- Historia COBITDocument17 paginiHistoria COBITheyner valenciaÎncă nu există evaluări

- Informe Final Auditoria InformaticaDocument4 paginiInforme Final Auditoria InformaticaJuan DiazÎncă nu există evaluări

- Lenguaje RpgleDocument7 paginiLenguaje Rpglekouta22100% (1)

- Preguntas - Cobit 5Document3 paginiPreguntas - Cobit 5silviaÎncă nu există evaluări

- Paso 3 Resumen EjecutivoDocument12 paginiPaso 3 Resumen EjecutivoByron GutierrezÎncă nu există evaluări

- La Auditoria en Informática y Su EntornoDocument17 paginiLa Auditoria en Informática y Su EntornoCarlos Piña0% (1)

- Desarrollo Auditoria PDFDocument27 paginiDesarrollo Auditoria PDFAlonso UrregoÎncă nu există evaluări

- Flujo de Informacion Del Sistema de CostosDocument2 paginiFlujo de Informacion Del Sistema de CostosLotus Flowers100% (4)

- Planeacion de Auditoria InformaticaDocument12 paginiPlaneacion de Auditoria InformaticaNellyMontes100% (1)

- AUDITORIA INFORMATICA Tarea Cuestiones de Repaso Capitulos 19 y 20Document7 paginiAUDITORIA INFORMATICA Tarea Cuestiones de Repaso Capitulos 19 y 20Jesus Elid CisnerosÎncă nu există evaluări

- Lista de Verificacion Auditoria de SistemasDocument6 paginiLista de Verificacion Auditoria de SistemasManuel ValderaÎncă nu există evaluări

- Mapa de Auditoria Sistemas ComputarizadosDocument1 paginăMapa de Auditoria Sistemas ComputarizadosRomel Mauricio Taco RiveraÎncă nu există evaluări

- Resultados de La AuditoriaDocument80 paginiResultados de La AuditoriaJames Vinicio CarrilloÎncă nu există evaluări

- Matriz de Riesgos y Controles para Sistemas de InformaciónDocument4 paginiMatriz de Riesgos y Controles para Sistemas de InformaciónRebeca MartinezÎncă nu există evaluări

- Tecnicas de Recopilacion de Informacion de AuditoriaDocument16 paginiTecnicas de Recopilacion de Informacion de AuditoriaSalvador Barco PeñaÎncă nu există evaluări

- Auditoría de Outsourcing de TiDocument30 paginiAuditoría de Outsourcing de TiYessica Gomez GutierrezÎncă nu există evaluări

- Auditoría Sin La ComputadoraDocument5 paginiAuditoría Sin La ComputadoraMONSTERÎncă nu există evaluări

- Auditoría Alrededor de La ComputadoraDocument11 paginiAuditoría Alrededor de La ComputadorafabymiamorÎncă nu există evaluări

- Cuestionario de Las TaacDocument2 paginiCuestionario de Las TaacFernando MendezÎncă nu există evaluări

- Foro Unidad 2Document6 paginiForo Unidad 2marianoÎncă nu există evaluări

- Tipos de Certificaciones ISACADocument9 paginiTipos de Certificaciones ISACAluisÎncă nu există evaluări

- Preguntas Evaluación y Auditoría de SistemasDocument11 paginiPreguntas Evaluación y Auditoría de SistemasCristhian José Arévalo BriceñoÎncă nu există evaluări

- Ci-100 - Programa de Pruebas de Cumplimiento - Ventas-Cuentas Por CobrarDocument4 paginiCi-100 - Programa de Pruebas de Cumplimiento - Ventas-Cuentas Por CobrarManu El Alvar C Abel100% (1)

- Uso de Herramientas CaatDocument1 paginăUso de Herramientas CaatBelencita ParragaÎncă nu există evaluări

- Ejemplo de Una Auditoria Informatica y DDocument31 paginiEjemplo de Una Auditoria Informatica y DatomitrixÎncă nu există evaluări

- Normatividad Legal Vigente de Auditoria InformaticaDocument21 paginiNormatividad Legal Vigente de Auditoria InformaticaLuis Defas100% (1)

- Foro 1.07Document3 paginiForo 1.07Marco AvilesÎncă nu există evaluări

- Uso de Herramientas CAAT S en Las Revisiones de Control Interno IT - Auditoría & CoDocument4 paginiUso de Herramientas CAAT S en Las Revisiones de Control Interno IT - Auditoría & CoJean ArmijosÎncă nu există evaluări

- Alcance de La Auditoría InformáticaDocument2 paginiAlcance de La Auditoría InformáticaAlberto del JesusÎncă nu există evaluări

- Consulta Las TaacDocument2 paginiConsulta Las TaacVíctor Manuel Fajardo CiceryÎncă nu există evaluări

- Hallazgos de AuditoriaDocument3 paginiHallazgos de AuditoriaAnonymous 3mFuhpqÎncă nu există evaluări

- Auditoria de Sistemas COBITDocument26 paginiAuditoria de Sistemas COBITCristhian Ajajavi Valdivia100% (1)

- Técnicas de Auditoria Asistidas Por Computador TaacDocument9 paginiTécnicas de Auditoria Asistidas Por Computador TaacLumyBlancoGonzalezÎncă nu există evaluări

- Contrato de Auditoría en InformáticaDocument3 paginiContrato de Auditoría en Informáticaconker_raichuÎncă nu există evaluări

- Hoja de Deficiencia de Control InternoDocument2 paginiHoja de Deficiencia de Control InternoKimberly AguirreÎncă nu există evaluări

- Triptico de Auditoria InternaDocument2 paginiTriptico de Auditoria InternaFidencio Enrique Bernaez100% (1)

- Segundo Trabajo Grupal Grupo8Document80 paginiSegundo Trabajo Grupal Grupo8Edgar ColumbaÎncă nu există evaluări

- 05 Tecnicas de Auditoria Asistidas Por Computador CaatsDocument40 pagini05 Tecnicas de Auditoria Asistidas Por Computador CaatsCinthia lopezÎncă nu există evaluări

- Foda Iess JipijapaDocument2 paginiFoda Iess JipijapaCecy CaizaÎncă nu există evaluări

- Cuestionario de Auditoria y Control de Sistema de InformacionDocument4 paginiCuestionario de Auditoria y Control de Sistema de InformacionbeatrizespinozalaraÎncă nu există evaluări

- TIPOS DE CONTROL (Costos)Document2 paginiTIPOS DE CONTROL (Costos)Marcos Marrugo Vergara100% (3)

- Glosario AuditorIa InformaticaDocument6 paginiGlosario AuditorIa InformaticaabimedinaÎncă nu există evaluări

- Dominio 1 EspañolDocument21 paginiDominio 1 EspañolG KarynaBanda AlvarezÎncă nu există evaluări

- TAAC SDocument2 paginiTAAC SSindy FrancoÎncă nu există evaluări

- Caso AuuditoriaDocument7 paginiCaso Auuditoriaesteban100% (1)

- Tecnicas de Auditoria Asistidas Por Computador PDFDocument24 paginiTecnicas de Auditoria Asistidas Por Computador PDFElmer RuizÎncă nu există evaluări

- Desarrollo Control Interno de Una Base de DatosDocument6 paginiDesarrollo Control Interno de Una Base de DatosAntonio VargasÎncă nu există evaluări

- Preparación de Las Actividades de AuditoriaDocument18 paginiPreparación de Las Actividades de AuditoriaRICARDO DAVID CANO ROJASÎncă nu există evaluări

- Guia TeamMate de La Camara de ComptosDocument29 paginiGuia TeamMate de La Camara de ComptosEver Adolfo AguirreÎncă nu există evaluări

- Codigo de Etica ISACADocument1 paginăCodigo de Etica ISACAFrancisco Jose Rodriguez DiazÎncă nu există evaluări

- Sas 79Document14 paginiSas 79José Calvopiña0% (1)

- Codigo de Etica IiaDocument7 paginiCodigo de Etica IiaNora UlerioÎncă nu există evaluări

- Auditoria Fisica y OfimaticaDocument20 paginiAuditoria Fisica y OfimaticaMayito Ccorisapra QuintanaÎncă nu există evaluări

- Cómo Realizar y Documentar Las Pruebas de RecorridoDocument10 paginiCómo Realizar y Documentar Las Pruebas de Recorridomarlon enrique de leon100% (1)

- Capitulo V EcheniqueDocument2 paginiCapitulo V EcheniquewilfredoÎncă nu există evaluări

- Maria Esther Perez Morillo Matricula BA9755 Seccion05 Practica 7.3sistema de Contabilidad 2Document10 paginiMaria Esther Perez Morillo Matricula BA9755 Seccion05 Practica 7.3sistema de Contabilidad 2Javier PerezÎncă nu există evaluări

- Comandos de HTML en PDFDocument2 paginiComandos de HTML en PDFTraciÎncă nu există evaluări

- Perspectiva CDocument2 paginiPerspectiva CnoemiÎncă nu există evaluări

- Memoria Descriptiva Inst ElectricaDocument2 paginiMemoria Descriptiva Inst ElectricaJeeff Vall FasÎncă nu există evaluări

- Informe Corto CircuitoDocument5 paginiInforme Corto CircuitoPedro Flores SánchezÎncă nu există evaluări

- Gxp116x Usermanual SpanishDocument67 paginiGxp116x Usermanual SpanishFabianoCaçadorÎncă nu există evaluări

- Díptico Final ComputacionDocument2 paginiDíptico Final Computacionluisvel88Încă nu există evaluări

- Manual Turbo Pascal 7Document27 paginiManual Turbo Pascal 7api-3706283100% (9)

- DB 1Document13 paginiDB 1enriqueÎncă nu există evaluări

- 10 Tips para Una Entrevista de TrabajoDocument1 pagină10 Tips para Una Entrevista de TrabajololoespinoÎncă nu există evaluări

- Solucionario de La Ficha 20Document18 paginiSolucionario de La Ficha 20GUZMANÎncă nu există evaluări

- InstruccionesDocument3 paginiInstruccionesjesus martinezÎncă nu există evaluări

- Historia de La Memoria RamDocument3 paginiHistoria de La Memoria RamAndres Felipe Castro MonsalveÎncă nu există evaluări

- Extract CT 410200527598226 PDFDocument1 paginăExtract CT 410200527598226 PDFJesi PinedaÎncă nu există evaluări

- Manual SQL Server 2000Document233 paginiManual SQL Server 2000Ballesteros HectorÎncă nu există evaluări

- Ensamblaje de PC Basico PDFDocument11 paginiEnsamblaje de PC Basico PDFPilar AlulemaÎncă nu există evaluări

- Contrato Fotografico de BodaDocument4 paginiContrato Fotografico de Bodapiper1234Încă nu există evaluări

- Emprendedores Tarjetas de Circuitos EléctricosDocument2 paginiEmprendedores Tarjetas de Circuitos EléctricosJose Joaquin Loayza NavarreteÎncă nu există evaluări

- BII-PB-Tema 9-Lenguajes de Marca o EtiquetaDocument12 paginiBII-PB-Tema 9-Lenguajes de Marca o EtiquetaFrancisco Dominguez SanchezÎncă nu există evaluări

- Informe de CálculoDocument12 paginiInforme de CálculoCarloandré GonzalesÎncă nu există evaluări

- Planeaciones Bloque 2 (Segundo Grado)Document9 paginiPlaneaciones Bloque 2 (Segundo Grado)Miguel Angel CatzimÎncă nu există evaluări

- Portafolio de Evidencia de I.A. Rosa IvethDocument30 paginiPortafolio de Evidencia de I.A. Rosa IvethRosa Iveth Mastranzo CasanovaÎncă nu există evaluări

- Diferencia Entre Meta y ObjetivoDocument2 paginiDiferencia Entre Meta y ObjetivoAdrian Jaime ZamudioÎncă nu există evaluări

- Practica Arduino Con MatlabDocument24 paginiPractica Arduino Con MatlabDiacono10100% (2)

- Siem MP277 PDFDocument294 paginiSiem MP277 PDFMarco VargasÎncă nu există evaluări

- Forma Exponencial de Un Número ComplejoDocument11 paginiForma Exponencial de Un Número ComplejoK'anchaq RamArÎncă nu există evaluări