Documente Academic

Documente Profesional

Documente Cultură

El Registro de Windows PDF

Încărcat de

Javier Benito Blazquez0 evaluări0% au considerat acest document util (0 voturi)

438 vizualizări19 paginiTitlu original

EL REGISTRO DE WINDOWS.pdf

Drepturi de autor

© Attribution Non-Commercial (BY-NC)

Formate disponibile

PDF, TXT sau citiți online pe Scribd

Partajați acest document

Partajați sau inserați document

Vi se pare util acest document?

Este necorespunzător acest conținut?

Raportați acest documentDrepturi de autor:

Attribution Non-Commercial (BY-NC)

Formate disponibile

Descărcați ca PDF, TXT sau citiți online pe Scribd

0 evaluări0% au considerat acest document util (0 voturi)

438 vizualizări19 paginiEl Registro de Windows PDF

Încărcat de

Javier Benito BlazquezDrepturi de autor:

Attribution Non-Commercial (BY-NC)

Formate disponibile

Descărcați ca PDF, TXT sau citiți online pe Scribd

Sunteți pe pagina 1din 19

El registro de Windows

Breve introduccion al registro de Windows

El registro de Windows no es mas que una base de datos jerarquica donde se almacenan todos los

detalles relativos a la conIiguracion del sistema operativo. Esta compuesto por los siguientes

elementos:

Subarboles:

Raices o divisiones principales de que se compone estructuralmente el registro.

Claves:

Principales contenedores ubicados dentro de cada subarbol. Pueden contener subclaves o

entradas.

Entradas:

Datos reales cuyo valor aIecta al sistema. Si abrimos el editor del registro se corresponderian

con los elementos que aparecen en el panel derecho.

Fisicamente el registro se guarda en Iicheros separados, almacenando cada uno de ellos una seccion

en particular. A su vez cada uno de estos Iicheros tendria su .log equivalente, los cuales actuan como

Iicheros de transacciones.

Cuando se modiIica alguna de las secciones que componen el registro de Windows los cambios se

escribirian en primer lugar como registros en el archivo .log actualizandose despues el Iichero

correspondiente a la seccion en particular desde los datos escritos en el disco.

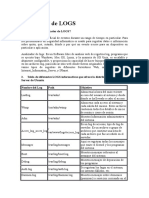

Los Iicheros y sus secciones equivalentes serian los siguientes:

Nombre de la clave Ruta absoluta del fichero

HKEYLOCALMACHINE\SAM SystemRoot\system32\conIig\SAM

HKEYLOCALMACHINE\Security SystemRoot\system32\conIig\Security

HKEYLOCALMACHINE\SoItware SystemRoot\system32\conIig\SoItware

HKEYLOCALMACHINE\System SystemRoot\system32\conIig\System

HKEYUSERS\|User SID| SystemDrive\Documents and Settings\

|username|\NTUser.dat

HKEYUSERS\DeIault SystemRoot\system32\conIig\deIault

Las entradas deIinidas anteriormente, y las cuales aparecerian en el panel derecho del editor del

registro, estan Iormadas por 2 elementos:

Nombre del valor

Tipo de dato del valor:

El cual puede ser uno de los siguientes, mencionandose a continuacion unicamente los mas

comunes:

REGDWORD

Una doble palabra (2 palabras de 16 bits 32 bits 4 bytes). Las entradas se visualizan

en Iormato hexadecimal. Utilizado para la mayoria de inIormacion sobre controladores

de dispositivos y servicios.

REGBINARY

Entradas con datos binarios sin Iormato. Se utiliza principalmente para almacenar

inIormacion de componentes de hardware.

REGSZ

Cadenas de texto de longitud Iija. La mayor parte de entradas se corresponden a datos

booleanos o tienen valores de cadena de texto corto. La notacion sz (String/Zero) es

debido a que las entradas se terminan con un byte cero al Iinal. Regedit ocultaria el 0 de

la terminacion de los datos.

REGMULTISZ

Cadena multiple Utilizado para almacenar listas o valores multiples. Los valores estan

separadas por comas o espacios y la entrada esta terminada por dos caracteres nulos

(ocultados por Regedit).

REGEXPANDSZ

Cadena de datos de longitud variable. Este tipo de datos incluye variables que se

resuelven cuando un programa o servicio utiliza los datos.

REGFULLRESOURCEDESCRIPTOR

Utilizada para almacenar una lista de recursos para componentes de hardware, por loq

estaria compuesto por series de matrices anidadas.

REGLINK

Contiene un vinculo simbolico entre los datos y un valor del registro determinado.

HKEYCLASSESROOT

Se trata de una subclave de HKEYLOCALMACHINE\SoItware. En este subarbol existen dos

tipos de datos:

InIormacion de asociacion de archivos.

Datos de conIiguracion para objetos COM.

Esta seccion es en realidad un alias y deriva sus datos desde dos origenes:

HKEYLOCALMACHINE\SoItware\Classes

HKEYLOCALMACHINE\SoItware\Classes

De esta Iorma se permite el registro de clases por usuario. Esta Iuncionalidad implica que los

equipos con usuarios multiples pueden poseer diIerente inIormacion para las clases registradas

cuando un usuario especiIico instala el soItware.

HKEYCURRENTUSER

Contiene la inIormacion de conIiguracion para el usuario que tiene iniciada una sesion actualmente

en el sistema. Contiene valores que aIectan al sistema operativo, las aplicaciones y las directivas.

Dichos valores estan contenidos en el archivo NTUser.dat almacenado en SystemDrive

\Documents and Settings\|username|.

HKEYLOCALMACHINE

Contiene inIormacion acerca del equipo, su hardware, los controladores de dispositivos y las

opciones de conIiguracion (tanto de seguridad como del soItware instalado) que aIectan a todos los

usuarios del sistema.

Contiene a su vez las siguientes secciones:

HKLM\Hardware

Ntdetect.com crea el contenido durante el inicio del sistema, manteniendose dicha

inIormacion en la memoria RAM.

HKLM\SAM

Datos utilizados por el administrador de cuentas de seguridad no accesibles mediante el

editor del registro. Se trata de un repositorio de datos de usuarios y grupos, incluyendo los

permisos de acceso para las carpetas, archivos y periIericos.

HKLM\Security

Relacionado con los temas de seguridad y que contiene datos que dependen del tipo de red

(modo nativo u modo hibrido).

HKLM\SoItware

Opciones de conIiguracion relativas al soItware instalado y del sistema operativo.

HKLM\System

Datos que controlan el proceso de inicio de sesion del sistema operativo, servicios del

kernel, etc.

HKEYUSERS

Contiene todos los perIiles de usuario que han iniciado sesion en algun momento en el equipo. Cada

subclave de perIil se identiIica con un ID de seguridad.

HKEYCURRENTCONFIG

Contiene inIormacion acerca del perIil de hardware utilizado por el equipo durante el inicio del

sistema. Es un alias de HKLM\System\CurrentControlSet\Hardware\ProIiles\Current.

Analisis del registro de Windows

Presentacion de las herramientas

A lo largo de toda esta seccion vamos a utilizar de Iorma intensiva 2 utilidades graIicas que nos

permitiran abrir e interpretar los Iicheros que componen las diIerentes secciones del registro. Ambas

son gratuitas y pertenecen a MiTeC. Son las siguientes:

Windows Registry Recovery

1

Windows Registry File Viewer

2

1 http://www.snapIiles.com/get/rIv.html

2 http://www.mitec.cz/wrr.html

Las dos nos permitiran analizar el registro con una interIaz similar a la aplicacion Regedit incluida

de serie con todos los sistemas Windows, pero ademas, y de Iorma automatizada, interpretaran los

datos en crudo de determinadas claves para Iacilitarnos la obtencion de inIormacion.

Para todos aquellos casos en los que no se deIina un procedimiento especial para la interpretacion

de la inIormacion utilizaremos la herramienta 'Registry File Viewer. El proceso sera similar en

todos los casos y consistira en abrir el Iichero correspondiente a la seccion concreta del registro que

estemos tratando y navegar hasta la clave mencionada para ver la inIormacion adecuada.

Nota acerca de CurrentControlSet

Cuando realizamos un analisis oIIline del registro, y concretamente de la seccion contenida en el

Iichero system, observaremos que pueden llegar a existir hasta 4 entradas diIerentes con la

siguiente nomenclatura: ControlSet00x. Lo normal sera encontrarnos unicamente dos entradas,

donde x seria sustituido por numeros enteros consecutivos (1 y 2 habitualmente).

De las dos entradas solo una sera la utilizada por el sistema operativo para obtener los valores de

conIiguracion para el arranque, es decir, como la entrada CurrentControlSet. Para determinar cual

de ellas es la utilizada accederemos a los valores almacenados en HKLM\System\Select:

Los valores Current y DeIault se corresponden con el valor en hexadecimal del ControlSet utilizado

(1 para nuestro ejemplo) y el valor de LastKnownGood se corresponderia con el ControlSet cargado

cuando el sistema no es capaz de iniciarse correctamente y nos aparece la opcion de 'Iniciar el

sistema utilizando la ultima conIiguracion buena conocida (2 en nuestro ejemplo).

Obteniendo inIormacion general del sistema

Seccion system

1. Nombre de maquina:

HKLM\System\CurrentControlSet\Control\ComputerName\ComputerName

2. Fecha de ultimo apagado del sistema:

HKLM\System\CurrentControlSet\Control\Windows\ShutdownTime

Para interpretar la inIormacion binaria almacenada en esta entrada utilizaremos la aplicacion

Decode Date

3

tal y como se muestra en la siguiente captura.

3. InIormacion de la zona horaria:

HKLM\System\CurrentControlSet\Control\TimeZoneInIormation\ActiveTimeBias

Valor indicado en minutos que contiene la conIiguracion de la zona horaria del sistema.

Podremos utilizar dicho valor para normalizar los registros de tiempo obtenidos de otras

Iuentes en Iormato UTC/GMT.

4. Servicios instalados en el sistema

HKLM\System\CurrentControlSet\Services

Si el valor de la entrada Start esta establecido a 0x0000002 el servicio se iniciara de Iorma

automatica con el arranque del sistema.

Para obtener el listado de Iorma sencilla utilizaremos la aplicacion 'Windows Registry

Recovery. Abriremos el Iichero system contenido en la imagen del sistema y pulsaremos

sobre el boton 'Services and Drivers del apartado 'Explorer Tasks.

5. ConIiguracion TCP/IP:

HKLM\System\CurrentControlSet\Services\Tcpip\Parameters\InterIaces

Para obtener los datos de Iorma sencilla utilizaremos la aplicacion 'Windows Registry

Recovery. Abriremos el Iichero system contenido en la imagen del sistema y pulsaremos

sobre el boton 'Network ConIiguration del apartado 'Explorer Tasks.

Seccion soItware

1. Dueo del soItware:

HKLM\SoItware\MicrosoIt\Windows NT\CurrentVersion\RegisteredOwner

2. Organizacion:

HKLM\SoItware\MicrosoIt\Windows NT\CurrentVersion\RegisteredOrganization

3. Sistema operativo:

HKLM\SoItware\MicrosoIt\Windows NT\CurrentVersion\ProductName

3 http://www.digital-detective.co.uk/Ireetools/decode.asp

4. Version:

HKLM\SoItware\MicrosoIt\Windows NT\CurrentVersion\CurrentBuildNumber

5. Service Pack instalado:

HKLM\SoItware\MicrosoIt\Windows NT\CurrentVersion\CSDVersion

6. Fecha de instalacion del sistema:

HKLM\SoItware\MicrosoIt\Windows NT\CurrentVersion\InstallDate

7. ID de producto:

HKLM\SoItware\MicrosoIt\Windows NT\CurrentVersion\ProductId

8. SoItware instalado en el sistema:

HKLM\SoItware

9. Parches instalados en el sistema:

HKLM\SoItware\MicrosoIt\Updates\Windows Server 2003\SP2

Para obtener de Iorma simple todos los datos anteriores utilizaremos la aplicacion 'Windows

Registry Recovery. Abriremos el Iichero soItware contenido en la imagen del sistema y

pulsaremos sobre el boton 'Windows Installation del apartado 'Explorer Tasks. Como resultado

obtendremos toda la inIormacion anterior de Iorma visual en las pestaas 'General, 'Installed

SoItware y 'Hot Fixes.

Listando aplicaciones que se inician de Iorma automatica

Las siguientes son las ubicaciones mas comunes para la instalacion de virus, troyanos y demas tipos

de malware. Para mas inIormacion consultar el documento Registry ReIerence (nota al pie con el

enlace) de Harlan Carvey.

HKLM\SoItware\MicrosoIt\Windows\CurrentVersion\Run

HKLM\SoItware\MicrosoIt\Windows\CurrentVersion\RunOnce

HKLM\SoItware\MicrosoIt\Windows\CurrentVersion\RunOnceEx

HKLM\SoItware\MicrosoIt\Windows\CurrentVersion\Explorer\SharedTaskScheduler

Dispositivos USB extraibles

Al conectar un dispositivo USB al sistema (p.e. un pendrive) se almacena en el registro su huella

digital. Cuando el administrador Plug-and-Play carga el driver adecuado (registrado en el Iichero

setupapi.log) y el dispositivo ha sido identiIicado se genera una entrada conocida como 'Device

Class ID en:

HKLM\System\CurrentControlSet\Enum\USBSTOR

con un Iormato similar al siguiente:

Disk&Venxxx&Prodxxx&Revxxx

donde xxx seria rellenado por PnP en Iuncion de las caracteristicas del dispositivo.

Una vez creado el 'Device Class ID se agregara una entrada univoca, 'Unique Instance ID, para

cada dispositivo similar basandose en el valor iSerialNumber integrado en el propio hardware.

En el caso de que el dispositivo no incluya un valor de iSerialNumber este le sera asignado de

Iorma automatica por Windows de Iorma que sea unico.

Un valor interesante que podemos encontrar dentro de cada entrada 'Unique Instance ID seria el

de 'ParentIdPreIix, el cual nos permitira determinar la Iecha en que se conecto por ultima vez el

dispositivo USB concreto al sistema. Para correlacionar dicho valor desplegaremos la clave:

HKLM\System\CurrentControlSet\Control\DeviceClasses

En su interior apreciaremos la existencia de las siguientes subclaves:

53I56307-b6bI-11d0-94I2-00a0c91eIb8b} GUID del interIaz de disco

Contenida en ella encontraremos entradas para cada dispositivo conectado. Para identiIicarlo

usaremos el valor de 'Unique Instance ID asociado a cada dispositivo e indicado entre parentesis.

53I5630d-b6bI-11d0-94I2-00a0c91eIb8b} GUID del interIaz de volumen

Contenida en ella encontraremos entradas para cada dispositivo conectado. Para identiIicarlo

usaremos el valor de 'ParentIdPreIix asociado a cada dispositivo.

La Iecha de ultima modiIicacion para las entradas correspondientes a cada dispositivo nos

permitiran obtener la Iecha de la ultima ocasion en que el dispositivo USB Iue conectado al sistema.

Para obtener el valor de Iecha ejecutaremos la herramienta 'Windows Registry Recovery y

abriremos el Iichero system contenido en la imagen del sistema. Una vez abierto pulsaremos el

boton 'Raw Data del apartado 'Explorer Tasks y navegaremos hasta la clave adecuada. Una vez

seleccionada pulsaremos con el boton derecho del raton 'Properties....

Dispositivos IDE conectados al sistema

La clave del registro HKLM\system\CurrentControlSet\Enum\IDE contiene a su vez diIerentes

subclaves que se corresponden con los dispositivos IDE que existen en el sistema analizado, cada

una con su 'Unique Instance ID correspondiente.

A su vez cada subclave tiene asociada una entrada de nombre UINumber cuyo valor, si es distinto

de 0, nos permitira saber si el sistema Windows se instalo en una maquina junto con otros sistemas

operativos.

Dispositivos montados en el sistema

La inIormacion relativa a los diIerentes dispositivos y volumenes montados en el sistema de

Iicheros NTFS podremos encontrarla en la siguiente clave del registro:

HKLM\system\MountedDevices

Cada una de las entradas incluidas en esta clave y con Iormato \DosDevices\X: se correspondera

con un dispositivo instalado en el sistema y deberemos sustituir X: por el nombre de la unidad que

utiliza el sistema para acceder a el.

Unidades de disco y particiones

Aquellas entradas cuyos datos ocupen unicamente 12 bytes (3 DWORDS) se corresponderan con

dispositivos o unidades de disco:

El primer DWORD (30 D2 80 4B) se corresponde con la Iirma digital del disco duro, por lo que

si encontraramos otra entrada cuyo primer DWORD Iuera similar se trataria de una nueva

particion del mismo disco duro.

El segundo y tercer DWORD (00 7E 00 00 00 00 00 00) se corresponden con el oIIset en que

comienza la particion. En nuestro caso 0x7E00 seria igual a 32.256 en decimal. Sabiendo que

cada sector tiene un tamao de 512 bytes la particion C: comenzaria en el sector 63.

Otros dispositivos

Si analizamos los valores para las entradas \DosDevices\A: y \DosDevices\D: obtendremos

inIormacion sobre el tipo de dispositivos de que se tratan.

Dispositivos USB extraibles

Utilizando el ParentIdPreIix asignado a cada dispositivo USB en la clave USBSTOR podemos

identiIicar el dispositivo concreto que se conecto por ultima vez al sistema. Para ello analizaremos

el valor REGBINARY correspondiente a la entrada \DosDevice\E: de nuestro ejemplo.

Obteniendo inIormacion de los usuarios y grupos del sistema

Usuarios

La inIormacion relativa a los diIerentes usuarios que existen en el sistema Windows podemos

hallarla en la siguiente clave del registro:

HKLM\SAM\Domains\Account\Users

Alli podremos encontrar diversas subclaves cuyo nombre consiste en un valor hexadecimal que,

trasladado a su correspondiente valor en decimal, identiIica el RID (enlace al documento de las

contraseas en windows) de los diIerentes usuarios del sistema.

Para nuestro ejemplo el valor 1F4 hexadecimal se corresponderia con el 500 en decimal (usuario

Administrador), el valor 1F5 hex seria igual al 501 dec (usuario Invitado), etc.

La entrada de nombre F que existe en la clave correspondiente al RID del usuario contiene la

siguiente inIormacion:

La Iecha de ultimo inicio de sesion.

La Iecha en que se cambio la contrasea por ultima vez o la Iecha de creacion para la cuenta si

la contrasea no ha sido cambiada o reseteada desde entonces.

La Iecha de expiracion para la cuenta.

La Iecha del ultimo inicio de sesion Iallido.

Por otra parte, la entrada de nombre V nos proporcionaria los siguientes datos relativos a la cuenta

de usuario:

Nombre completo del usuario al que pertenece la cuenta.

Comentario.

Ruta del script de logon.

Hashes de la contrasea.

Para obtener de Iorma simple todos los datos anteriores utilizaremos la aplicacion 'Windows

Registry Recovery. Abriremos el Iichero SAM contenido en la imagen del sistema y pulsaremos

sobre el boton 'SAM del apartado 'Explorer Tasks. Como resultado obtendremos toda la

inIormacion anterior de Iorma visual en las pestaas 'General y 'Groups and Users.

El unico dato que no nos mostrara el proceso anterior seran los hashes de las contraseas de los

usuarios. Para obtener dichos valores utilizaremos la inIormacion complementaria obtenida

mediante la aplicacion 'Registry File Viewer. Abriremos el Iichero SAM con dicha aplicacion y en

este caso accederemos al menu 'Tools 'Spy & Analyze 'SAM. Se generara un panel

inIerior de Resultados donde obtendremos para cada entrada correspondiente a los diIerentes

usuarios los hashes de las contraseas almacenadas en el registro, ademas de la mayor parte de

inIormacion mostrada de Iorma graIica en la aplicacion 'Windows Registry Recovery.

Grupos

La inIormacion relativa a los diIerentes grupos preincorporados que existen en el sistema Windows

podremos hallarla en la siguiente clave del registro:

HKLM\SAM\Domains\Builtin\Aliases

Por otra parte, la inIormacion relativa a los nuevos grupos creados en el sistema Windows la

encontraremos en:

HKLM\SAM\Domains\Account\Aliases

En ambos casos, y al igual que sucedia para las cuentas de usuarios, dentro de ambas claves

encontraremos diIerentes subclaves cuyo nombre consiste en un valor hexadecimal que, trasladado

a su correspondiente valor en decimal, identiIica el RID (enlace al documento de las contraseas en

windows) de los diIerentes grupos del sistema.

La entrada de nombre C que existe en la clave correspondiente al RID del grupo contiene la

siguiente inIormacion:

Nombre del grupo

Descripcion

Lista de usuarios que pertenecen a dicho grupo

Para obtener de Iorma simple la lista de todos los grupos deIinidos en el sistema utilizaremos la

aplicacion 'Windows Registry Recovery. Abriremos el Iichero SAM contenido en la imagen del

sistema y pulsaremos sobre el boton 'SAM del apartado 'Explorer Tasks, hallando la

inIormacuon deseada en la pestaa 'Groups and Users.

El proceso de obtencion de la lista de usuarios pertenecientes a cada grupo resultara algo mas

'trabajoso, pero no imposible, gracias al trabajo de Andreas Schuster (incluir al pie enlace al

documento de su blog).

En primer lugar instalaremos el editor hexadecimal 010

4

, una herramienta comercial pero que sera

totalmente Iuncional durante un periodo de prueba de 30 dias. Una vez instalado descargaremos las

plantillas para dicho editor creadas por Andreas Schuster

5

, las cuales extraeremos en la carpeta

'Templates del directorio de instalacion de 010 (C:\Archivos de programa\010Editor, por deIecto).

A continuacion utilizaremos la aplicacion 'Registry File Viewer para abrir el Iichero SAM

contenido en la imagen del sistema. Una vez abierto nos desplazaremos hasta la siguiente clave:

SAM\ Domains\Builtin\Aliases\00000220

Haciendo doble click con el raton sobre la entrada C accederemos a la ventana de vista de datos

donde deberemos pulsar sobre el boton 'Save data... y elegir un nombre y una ubicacion para el

Iichero conteniendo el volcado hexadecimal con los datos correspondientes a dicha entrada.

Seguidamente abriremos el Iichero anterior con el editor 010 y seleccionaremos el menu

'Templates 'Open Template.... Elegiremos la plantilla 'SAMGroupc.bt y pulsaremos el

boton Abrir. Desplegaremos nuevamente el menu 'Templates seleccionando la opcion 'Run

Template. Como resultado obtendremos un nuevo panel con la inIormacion que buscabamos .

4 http://www.sweetscape.com/010editor/

5 http://computer.Iorensikblog.de/Iiles/010templates/SAMGroupc.zip

Deberemos repetir el proceso para cada uno de los grupos deIinidos en el sistema y del que

deseemos obtener la lista de usuarios que lo componen.

InIormacion sobre la actividad de los usuarios: UserAssist

La clave UserAssit contiene valiosa inIormacion que nos ayudara a desvelar gran parte de las

acciones realizadas por un usuario en el sistema. Dicha clave es particular para cada cuenta por lo

que para encontrar la inIormacion alli almacenada deberemos abrir el Iichero NTUSER.DAT de

cada usuario en particular y navegar hasta la siguiente ubicacion:

SoItware\MicrosoIt\Windows\CurrentVersion\Explorer\UserAssist

En su interior encontraremos dos subclaves Count diIerentes contenidas cada una de ellas a su vez

en dos valores numericos para diIerentes GUID:

5E6AB780-7743-11CF-A12B-00AA004AE837}

Apunta a la barra de herramientas de Internet Explorer (Internet Toolbar), localizada en

SystemRoot\system32\browseui.dll

75048700-EF1F-11D0-9888-006097DEACF9 }

Apunta a Active Desktop, ubicado en SystemRoot\system32\SHELL32.DLL

Dentro de cada una de las subclaves encontraremos muchas entradas, todas ellas ciIradas utilizando

el algoritmo Rot-13. Al desciIrar los nombres de cada uno de los valores encontraremos etiquetas

como las siguientes:

UEMERUNPATH

Ruta absoluta a un ejecutable del sistemas lanzado mediante el Explorador de Windows o a

traves del menu Inicio Ejecutar.

UEMERUNCPL

Implica la ejecucion de uno de los applets contenidos en el Panel de Control.

UEMERUNPIDL

Correspondiente a un PIDL o puntero a un elemento de una lista de Ids, y que se utiliza como

reIerencia a un objeto, habitualmente un Iichero .lnk lanzado a traves del menu Inicio

Documentos.

La Iecha asociada a cada entrada nos indicaria la Iecha de ultimo acceso al ejecutable, applet del

Panel de Control o acceso directo reIerenciado.

Para obtener de Iorma simple los datos asociados a estas entradas vamos a utilizar en primer lugar

la aplicacion 'Windows Registry Recovery para exportar el contenido en Iormato REGEDIT4 y en

segundo lugar la aplicacion UserAssist (enlace a la aplicacion) desarrollada por Didier Stevens.

Para que esta ultima Iuncione sera preciso tener instalado el runtime .NET Framework 2.0 de

MicrosoIt (enlace a la aplicacion).

Comenzaremos abriendo el Iichero NTUSER.DAT del usuario Administrador contenido en el

directorio Documents and Settings\Administrator de la imagen del sistema comprometido. Una vez

hecho esto pulsaremos sobre el boton 'Raw Data del apartado 'Explorer Tasks y accederemos a

la clave UserAssist. Una vez alli desplegaremos el menu 'File seleccionando la opcion 'Export to

REGEDIT4 Iormat.... Como resultado obtendremos una nueva ventana la cual dejaremos como

sigue:

A continuacion pulsaremos sobre el boton 'OK y guardaremos el Iichero. Navegaremos hasta el

Iichero recien generado y seleccionandolo haremos click sobre el con el boton derecho del raton

'Editar. Una vez abierto (por deIecto utilizara la aplicacion Notepad) desplegaremos el menu

'Edicion 'Reemplazar.... En el cuadro de dialogo incluiremos los siguientes datos, pulsando

seguidamente sobre el boton 'Reemplazar todo:

A continuacion completaremos nuevamente el cuadro de dialogo incluyendo en esta ocasion los

siguientes datos tras lo que deberemos pulsar nuevamente el boton 'Reemplazar todo:

Cuando terminemos con las sustituciones anteriores cerraremos el cuadro de dialogo y la aplicacion

Notepad guardando el Iichero cuando se nos solicite conIirmacion.

Ahora abriremos la aplicacion UserAssist

6

y mediante el menu 'Commands 'Load Irom REG

Iile seleccionaremos el Iichero obtenido en el paso anterior y obteniendo como resultado los datos

almacenados en la clave UserAssist del usuario Administrator.

Obvia decir que deberemos repetir el proceso para cada uno de los usuarios que hayan iniciado

alguna vez sesion en el sistema, es decir, aquellos que dispongan de una carpeta con su perIil en el

directorio Documents and Settings de la imagen del sistema comprometido.

Si hacemos click con el boton derecho del raton sobre cualquier de las entradas mostradas por el

programa y seleccionamos la opcion 'Explain obtendremos inIormacion ampliada.

6 http://blog.didierstevens.com/programs/userassist/

InIormacion sobre la actividad de los usuarios: listas MRU

Las listas MRU (Most Recently Used) contienen entradas para un determinado numero de Iicheros

accedidos por el usuario y organizadas por orden cronologico inverso, es decir, el primero de la lista

coincidira con el ultimo Iichero abierto.

Esta lista de Iicheros apareceria habitualmente al desplegar el menu Archivo de la mayoria de

aplicaciones que pueden ejecutarse en Windows.

Dado que dichas listas seran diIerentes en Iuncion del usuario deberemos utilizar la porcion del

registro almacenada en el Iichero NTUSER.DAT para cada cuenta en particular.

\SoItware\MicrosoIt\Windows\CurrentVersion\Explorer\RecentDocs

Almacena la lista de Iicheros que podremos encontrar en el menu Inicio Documentos. En esta

clave podremos encontrar diIerentes subclaves cuyo nombre coincidira con una extension por cada

tipo de Iichero abierto.

Tambien encontraremos las siguientes entradas:

Valores cuyo nombre es un numero y que se corresponderan con los diIerentes Iicheros abiertos.

La inIormacion esta almacenada en Iorma de cadenas de texto con Iormato UNICODE.

MRUListEx

Indica el orden en que Iueron abiertos los Iicheros anteriores, codiIicados como DWORDS y

apareciendo el primero de ellos el ultimo Iichero abierto.

\SoItware\MicrosoIt\Windows\CurrentVersion\Explorer\RunMRU

Contiene todos los valores ejecutados mediante el menu Inicio Ejecutar. Los valores aparecen

especiIicados como texto en claro, y el nombre del valor es indicado mediante una letra del

abecedario. Para saber el orden inverso (el primero sera el ultimo) en que dichos comandos Iueron

ejecutados deberemos analizar el valor de la entrada MRUList.

\SoItware\MicrosoIt\Internet Explorer\TypedURLs

Contiene la lista de las paginas visitadas por el usuario mediante la introduccion manual de la URL

en la barra Direccion del navegador Internet Explorer. Esta inIormacion puede combinarse con la

almacenada en la cache para diIerenciar las paginas visitadas mediante un enlace de aquellas

indicadas explicitamente.

\SoItware\MicrosoIt\Windows\CurrentVersion\Explorer\ComDlg32\OpenSaveMRU

Contiene la lista de los Iicheros abiertos mediante ventanas de dialogo 'Abrir y 'Guardar como.

Los valores aparecen especiIicados como texto en claro agrupados en diIerentes subclaves cuyo

nombre coincide con la extension del Iichero abierto.

La subclave mas interesante seria la que aparece nombrada con un asterisco (*) dado que contiene

el total de la lista. Dentro de ella el nombre del valor es indicado mediante una letra del abecedario.

Para saber el orden inverso (el primero sera el ultimo) en que dichos Iicheros Iueron abiertos o

guardados deberemos analizar el valor de la entrada MRUList.

\SoItware\MicrosoIt\Windows\CurrentVersion\Explorer\StreamMRU

Mantiene una lista con los nombres de las ventanas para las diIerentes aplicaciones que Iueron

ejecutadas por el usuario. Tambien encontraremos las siguientes entradas:

Valores cuyo nombre es un numero y que se corresponderan con los nombres que aparecieron

en las ventanas abiertas. La inIormacion esta almacenada en Iorma de cadenas de texto con

Iormato UNICODE.

MRUListEx

Indica el orden en que Iueron abiertas las ventanas, codiIicadas como DWORDS y apareciendo

la primera de ellas la ultima de la lista de ventanas abiertas.

\SoItware\MicrosoIt\Media Player\Player\RecentURLList

Mantiene una lista con los nombres y la ruta absoluta de los Iicheros abiertos por el usuario

utilizando para ello la aplicacion Windows Media Player.

\SoItware\MicrosoIt\Search Assistant\ACMru

Cuando el usuario accede al asistente de busqueda de Windows (menu Inicio Buscar) los

terminos empleados en las opciones de busqueda se almacenan en la clave anterior. Esta clave a su

vez contiene, habitualmente, una combinacion de cuatro subclaves:

5001

Lista MRU del contenido del cuadro de texto que aparece en el dialogo 'Buscar en Internet.

5603

Lista MRU del contenido del cuadro de texto 'Todo o parte del nombre de archivo que aparece

en el dialogo de busqueda de 'Archivos o carpetas.

5604

Lista MRU del contenido del cuadro de texto 'Una palabra o Irase en el archivo que aparece en

el dialogo de busqueda de 'Archivos o carpetas

5647

Lista MRU del contenido del cuadro de texto que aparece en el dialogo de busqueda de

'Equipos o personas.

S-ar putea să vă placă și

- Niño de OctubreDocument65 paginiNiño de OctubreRosa MaríaÎncă nu există evaluări

- Taller #4Document7 paginiTaller #4JUAN CAMILO ESPINOSA MORALESÎncă nu există evaluări

- Cuestionario SSCI de confianza deportiva estadoDocument2 paginiCuestionario SSCI de confianza deportiva estadoFernando Jose Bravo Correa100% (1)

- Clase de TelasDocument5 paginiClase de TelasKevin Gómez IzaraÎncă nu există evaluări

- El Registro de WindowsDocument19 paginiEl Registro de WindowsAbraham GonzálezÎncă nu există evaluări

- RegistroWindowsDocument18 paginiRegistroWindowsIvan CortezÎncă nu există evaluări

- Manual Del Registro de WindowsDocument92 paginiManual Del Registro de WindowsLuis De La Busta100% (2)

- Registro de WindowsDocument10 paginiRegistro de WindowsLauraSofiaCelyÎncă nu există evaluări

- Manual Del Registro de Windows. Estructura y Funciones Elementales Wadpod UltimateDocument5 paginiManual Del Registro de Windows. Estructura y Funciones Elementales Wadpod UltimatepruebaprooftestÎncă nu există evaluări

- UT4 Registro WindowsDocument21 paginiUT4 Registro WindowsJonathan Murillo villarrealÎncă nu există evaluări

- 2 Analisis de WINDOWSDocument47 pagini2 Analisis de WINDOWSchrispunk100% (1)

- Tema 7 Registro de WindowsDocument22 paginiTema 7 Registro de WindowsPedro Santos GarcíaÎncă nu există evaluări

- El Registro de Windows PDFDocument12 paginiEl Registro de Windows PDFFreddy PetersÎncă nu există evaluări

- Reg EditDocument20 paginiReg EditChristian LunaÎncă nu există evaluări

- Manejando El Registro de Windows Regedit - ExeDocument3 paginiManejando El Registro de Windows Regedit - ExeAlexander Cuervo100% (23)

- Tuto RegeditDocument17 paginiTuto RegeditGuillermo RamosÎncă nu există evaluări

- El Registro de WindowsDocument31 paginiEl Registro de WindowsmelguisoÎncă nu există evaluări

- Linux 11 Registro (Log)Document2 paginiLinux 11 Registro (Log)donÎncă nu există evaluări

- Análisis Forense Registro WindowsDocument26 paginiAnálisis Forense Registro WindowsAntonio PeredaÎncă nu există evaluări

- Modificar El Registro de WindowsDocument9 paginiModificar El Registro de Windowsoricardoo5397Încă nu există evaluări

- aFaT8eiSSDg15UZo_qok6vIqiidlrkzFn-lectura-20-fundamental-205Document15 paginiaFaT8eiSSDg15UZo_qok6vIqiidlrkzFn-lectura-20-fundamental-205javier contrerasÎncă nu există evaluări

- Windows Registry EditorDocument23 paginiWindows Registry EditorFranco MontenegroÎncă nu există evaluări

- Explicación del Registro de WindowsDocument6 paginiExplicación del Registro de WindowsOracio LizardiÎncă nu există evaluări

- RegistroWindowsDocument16 paginiRegistroWindowsLulu GomezÎncă nu există evaluări

- Registro Windows 2000Document30 paginiRegistro Windows 2000ceferinotÎncă nu există evaluări

- Introducción Al Registro de WindowsDocument4 paginiIntroducción Al Registro de WindowsRigoberto OrellanaÎncă nu există evaluări

- Registro de Windows para Usuarios Avanzados - Windows Server - Microsoft DocsDocument9 paginiRegistro de Windows para Usuarios Avanzados - Windows Server - Microsoft DocsMiguelAngelLonÎncă nu există evaluări

- Introducción A La Informática Forense en Entornos Windows 2Document9 paginiIntroducción A La Informática Forense en Entornos Windows 2fabrizioaryanÎncă nu există evaluări

- El RegeditDocument4 paginiEl RegeditKxZiAlexxÎncă nu există evaluări

- Unidad 5. Análisis Forense de Sistemas OperativosDocument36 paginiUnidad 5. Análisis Forense de Sistemas OperativosCH P. WalterÎncă nu există evaluări

- El Microprecesador 80286 PDFDocument8 paginiEl Microprecesador 80286 PDFdariohot21Încă nu există evaluări

- Registro de WindowsDocument18 paginiRegistro de WindowsJediael RuizÎncă nu există evaluări

- Registro de WindowsDocument19 paginiRegistro de Windowsjorgem salasyÎncă nu există evaluări

- TEMA 4 Registro WindowsDocument13 paginiTEMA 4 Registro WindowspepeÎncă nu există evaluări

- Manual RegeditDocument23 paginiManual RegeditLenin Anthony Rivera IncataÎncă nu există evaluări

- Solución - Guía - Registro Windows - 180604Document33 paginiSolución - Guía - Registro Windows - 180604Jhonatan Monsalve RamirezÎncă nu există evaluări

- Analizador de LOGSDocument2 paginiAnalizador de LOGSdabastoÎncă nu există evaluări

- Registros Del SistemaDocument4 paginiRegistros Del SistemaJuancaÎncă nu există evaluări

- Análisis de DumpsDocument16 paginiAnálisis de DumpsrcsuarezÎncă nu există evaluări

- Consejos para Optimizar El Registro de Windows 7 PDFDocument10 paginiConsejos para Optimizar El Registro de Windows 7 PDFAllan Alberto Alvarez Legón0% (1)

- Configuraciones de seguridad en el registro de WindowsDocument18 paginiConfiguraciones de seguridad en el registro de WindowsErick DomínguezÎncă nu există evaluări

- Regedit - Seguridad, Reestrinccion y BloqueoDocument9 paginiRegedit - Seguridad, Reestrinccion y BloqueoAIRFOX33Încă nu există evaluări

- Rutinas de Tratamiento de Interrupciones y Drivers (Mario)Document8 paginiRutinas de Tratamiento de Interrupciones y Drivers (Mario)Jorge_Anibal_B_8071Încă nu există evaluări

- Optimiza XP y gestiona memoria con regeditDocument11 paginiOptimiza XP y gestiona memoria con regeditAndrea Liliana Fagua FaguaÎncă nu există evaluări

- CMD o Interprete de Comandos de WindowsDocument56 paginiCMD o Interprete de Comandos de Windowsdimi2487Încă nu există evaluări

- Jose Ramirez Cortes Tarea5Document5 paginiJose Ramirez Cortes Tarea5Jose Ramirez CortesÎncă nu există evaluări

- Unidad de ControlDocument8 paginiUnidad de ControlMayer LealÎncă nu există evaluări

- Trabajo de Rames RodasDocument20 paginiTrabajo de Rames RodasHammerÎncă nu există evaluări

- Arquitectura e Instalación Del SGBD - 103322Document12 paginiArquitectura e Instalación Del SGBD - 103322Daniel RVÎncă nu există evaluări

- Visor de Sucesos y RendimientoDocument14 paginiVisor de Sucesos y RendimientoBryan GTÎncă nu există evaluări

- Arreglos CDocument12 paginiArreglos CBrayan FernandoÎncă nu există evaluări

- Comando RegeditDocument13 paginiComando Regeditcaballo groznyÎncă nu există evaluări

- Como Limpiar El Registro Del Sistema de WindowsDocument4 paginiComo Limpiar El Registro Del Sistema de WindowsBosco ReyesÎncă nu există evaluări

- Manual de laboratorio ST MURCIADocument7 paginiManual de laboratorio ST MURCIASS. LAYOS MTTO CEDE6Încă nu există evaluări

- Conceptos de ensambladorDocument8 paginiConceptos de ensamblador212310289Încă nu există evaluări

- Analisis Forense WindowsDocument6 paginiAnalisis Forense WindowsWalter BlascovichÎncă nu există evaluări

- Instalacion y Uso Del Software Del Registrador Dx1000Document15 paginiInstalacion y Uso Del Software Del Registrador Dx1000Eddy Quevedo MezaÎncă nu există evaluări

- Capítulo 8 Log Del Sistema y Análisis de DumpsDocument15 paginiCapítulo 8 Log Del Sistema y Análisis de DumpsJose Julio LopezÎncă nu există evaluări

- Administración de Sistemas WindowsDocument74 paginiAdministración de Sistemas WindowsADRIAN ZANINI100% (1)

- Lab2 CorralesRendon JuanManuelDocument11 paginiLab2 CorralesRendon JuanManuelJuanmaCorralesÎncă nu există evaluări

- 1.5 Llamadas A Servicio Del SistemaDocument11 pagini1.5 Llamadas A Servicio Del SistemaKikeozman Dorobo VelazquezÎncă nu există evaluări

- Desarrollo de componentes software para el manejo de dispositivos. IFCT0609De la EverandDesarrollo de componentes software para el manejo de dispositivos. IFCT0609Încă nu există evaluări

- Como Hacer Marion EtasDocument48 paginiComo Hacer Marion Etasprofetis80% (5)

- Arquitectura ComputadorasDocument12 paginiArquitectura ComputadoraschipilofanÎncă nu există evaluări

- Arquitectura ComputadorasDocument12 paginiArquitectura ComputadoraschipilofanÎncă nu există evaluări

- Manual Usuario Fabricante Home Station Amper ASL26555Document162 paginiManual Usuario Fabricante Home Station Amper ASL26555Javier Benito BlazquezÎncă nu există evaluări

- Dosificación PREPRIMARIA SUCHITEPÉQUEZ Ciclo Escolar 2024Document1 paginăDosificación PREPRIMARIA SUCHITEPÉQUEZ Ciclo Escolar 2024Rosalba Isabel Margarita Chuc HernandezÎncă nu există evaluări

- Leyenda AwajúnDocument6 paginiLeyenda AwajúnAyl Greysi Rodriguez100% (2)

- Silicatos y AluminosilicatosDocument21 paginiSilicatos y AluminosilicatosCarlos Alberto GonzalezÎncă nu există evaluări

- Sistema Procesal AcusatorioDocument22 paginiSistema Procesal AcusatoriogracielaÎncă nu există evaluări

- Sociedad TainaDocument32 paginiSociedad Tainaluz melaniaÎncă nu există evaluări

- Planeacion-Marzo CteDocument10 paginiPlaneacion-Marzo CteJULIO CESAR BOLON POOLÎncă nu există evaluări

- YesoterapiaDocument11 paginiYesoterapiaIvanna Elizabeth Barrios83% (6)

- Exámenes Décimo y OnceDocument2 paginiExámenes Décimo y OnceMaría Angélica Vargas MÎncă nu există evaluări

- Pig para La Detección Temprana de La CorrosiónDocument4 paginiPig para La Detección Temprana de La Corrosiónluis_d_mÎncă nu există evaluări

- Manual Curso RedesDocument215 paginiManual Curso RedesOtro CorreoÎncă nu există evaluări

- Uso de Animales en La ExperimentaciónDocument3 paginiUso de Animales en La ExperimentaciónMelissa RomeroÎncă nu există evaluări

- Discursos - Martin Luther King Jr.Document20 paginiDiscursos - Martin Luther King Jr.Kimberly Antonella Perez RoncalÎncă nu există evaluări

- R 3Document6 paginiR 3Javier GarciaÎncă nu există evaluări

- ¿A Que Se Refiere El Diagnostico ClínicoDocument3 pagini¿A Que Se Refiere El Diagnostico ClínicoFrancelina GonzalezÎncă nu există evaluări

- Diagnóstico y Tratamiento de La OtitisDocument12 paginiDiagnóstico y Tratamiento de La OtitisJuan Manuel HenaoÎncă nu există evaluări

- Dossier Verdadero 2023Document9 paginiDossier Verdadero 2023DorsalchipES100% (1)

- 118pc 2019-2Document35 pagini118pc 2019-2Gabriel BarretoÎncă nu există evaluări

- Respuestas7B PDFDocument4 paginiRespuestas7B PDFRenato DonosoÎncă nu există evaluări

- Practico 1Document2 paginiPractico 1Patricio AcostaÎncă nu există evaluări

- Laboratorio - Fuerza Entre Placas ParalelasDocument4 paginiLaboratorio - Fuerza Entre Placas ParalelasMiguel Angel Fernandez OrellanaÎncă nu există evaluări

- Tarea 4.1. Informe Sobre La Anatomía HumanaDocument9 paginiTarea 4.1. Informe Sobre La Anatomía HumanaSanty Ortiz100% (1)

- 1, 2, 3 Por Todos Los Derechos de Niñas, Niños y Adolescentes, Sin Discriminaciónactividad 4-10-10Document7 pagini1, 2, 3 Por Todos Los Derechos de Niñas, Niños y Adolescentes, Sin Discriminaciónactividad 4-10-10SSPC OADPRS100% (1)

- ModelosDocument7 paginiModeloscartaÎncă nu există evaluări

- Fundamentos Teóricos Del TurismoDocument3 paginiFundamentos Teóricos Del Turismom123456789nnÎncă nu există evaluări

- 10 Formas de Monetizar WhatsApp - EbookDocument6 pagini10 Formas de Monetizar WhatsApp - EbookGonex ÁvilaÎncă nu există evaluări

- SIMETRÍADocument3 paginiSIMETRÍAMartha OrtizÎncă nu există evaluări

- Practica 1 PronutricaDocument21 paginiPractica 1 Pronutricajose2004vs100% (1)