Documente Academic

Documente Profesional

Documente Cultură

Tarea Configuración y Verificación de Las ACL Estándar

Încărcat de

Jenkis PillpeTitlu original

Drepturi de autor

Formate disponibile

Partajați acest document

Partajați sau inserați document

Vi se pare util acest document?

Este necorespunzător acest conținut?

Raportați acest documentDrepturi de autor:

Formate disponibile

Tarea Configuración y Verificación de Las ACL Estándar

Încărcat de

Jenkis PillpeDrepturi de autor:

Formate disponibile

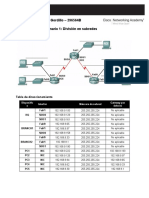

Configuracin y verificacin de las ACL estndar

Objetivos

Implementar la topologa en GNS3 utilizando maquinas virtuales Configurar las ACL estndar para limitar el trfico. Verificar el funcionamiento de ACL.

Paso 1: Realizar la configuracin bsica del Router R1

a. Ingrese a la consola del router para realizar configuraciones. b. En el Router R1, configure el nombre de host, las interfaces, las contraseas, y deshabilite las

bsquedas por DNS, segnel direccionamiento de la topologa. Guarde la configuracin. paso 2: Realizar la configuracin bsica del Router 2 Realice la configuracin bsica en el Router R2 y guarde la configuracin. Paso 3: Configurar el host con la direccin IP, mscara de subred y gateway predeterminado Configure el host 1 con la correspondiente direccin IP, mscara de subred y gateway predeterminado. Al host se le debe asignar la direccin 192.168.200.10/24 y el gateway predeterminado 192.168.200.1.,

Pgina 1 de 6

Configuracin y Verificacin de ACL estndar

a. Las estacin de trabajo deben poder hacer ping al router donde se encuentran conectados. Si el ping

no tuvo xito, resuelva el problema segn sea necesario. Verifique que se hayan asignado una direccin IP y un gateway predeterminado especficos a la estacin de trabajo. Paso 4: Configurar el enrutamiento EIGRP y verificar la conectividad de extremo a extremo en la red

a. Habilite el protocolo de enrutamiento EIGRP en el Router R1 y configrelo para que publique ambas

redes conectadas.

b. Habilite el protocolo de enrutamiento EIGRP en el Router R2 y configrelo para que publique las tres

redes conectadas.

c.

Haga ping desde el Host 1 a las dos host redes conectados al Router R2. Tuvieron xito los ping desde el Host 1? __________ Si la respuesta es no, resuelva el problema de las configuraciones del router y el host para detectar el error. Haga ping de nuevo hasta que ambos tengan xito.

Paso 5: Configurar y probar una ACL estndar En esta topologa de laboratorio, las interfaces fa1/0 y fa2/0 en R2 son dos redes clase C conectadas al router. Las ACL se utilizarn para controlar el acceso a estas subredes. La interfaz fa1/0 representa una red de estaciones de trabajo de ventas y la interfaz fa2/0 representa una red de ingeniera de acceso limitado. En esta red, es necesario tener al menos una estacin de trabajo de administracin en la subred 192.168.200.0/24 junto con otras estaciones de trabajo del usuario. A la estacin de trabajo de administracin se le asigna una direccin IP esttica 192.168.200.10. Las estaciones de trabajo del usuario consumen el resto de las direcciones IP de la red. Tarea : Crear una ACL para permitir el acceso de la estacin de trabajo de administracin a las redes conectadas a R2, pero no permitir el acceso a estas redes desde los otros hosts de la red 192.168.200.0 . NOTA: Recuerde el deny implcito se agrega automticamente pero es recomendable colocarlo para tener un control de los bloqueos. Muestra el resultado del comando show access-lists la ACL que se cre? R2#show access-lists Standard IP access list 1 10 permit 192.168.200.20 20 permit 192.168.100.0, wildcard bits 0.0.0.255 (69 matches) 30 deny any R2# __________ Muestra el resultado del comando show access-lists la ACL que se aplica?

__________

Pgina 2 de 6

Configuracin y Verificacin de ACL estndar

Utilice el comando show ip interface s0/0 para mostrar la aplicacin de la ACL. Qu indica el resultado del comando show ip interface acerca de la ACL? R2#show ip int s1/0 Serial1/0 is up, line protocol is up Internet address is 192.168.100.2/24 Broadcast address is 255.255.255.255 Address determined by setup command MTU is 1500 bytes Helper address is not set Directed broadcast forwarding is disabled Multicast reserved groups joined: 224.0.0.10 Outgoing access list is not set Inbound access list is 1 Proxy ARP is enabled Local Proxy ARP is disabled Security level is default Split horizon is enabled ICMP redirects are always sent ICMP unreachables are always sent ICMP mask replies are never sent IP fast switching is enabled IP fast switching on the same interface is enabled IP Flow switching is disabled IP CEF switching is enabled IP CEF Feature Fast switching turbo vector IP multicast fast switching is enabled IP multicast distributed fast switching is disabled IP route-cache flags are Fast, CEF Router Discovery is disabled IP output packet accounting is disabled IP access violation accounting is disabled TCP/IP header compression is disabled RTP/IP header compression is disabled Policy routing is disabled Network address translation is disabled

Pgina 3 de 6

Configuracin y Verificacin de ACL estndar

BGP Policy Mapping is disabled WCCP Redirect outbound is disabled WCCP Redirect inbound is disabled WCCP Redirect exclude is disabled R2#

________________________________________________________________________________

Paso 6: Probar la ACL

a. Haga ping a la direccin IP 192.168.1.1 desde el Host de Administracin.

Fue exitoso el ping? ___SI_______

b. Haga ping a la direccin IP 192.168.2.1 desde el Host 1.

Fue exitoso el ping? ____SI______

c.

Pegar el resultado del comando show access-list nuevamente. R2#show access-lists Standard IP access list 1 10 permit 192.168.200.20 (24 matches) 20 permit 192.168.100.0, wildcard bits 0.0.0.255 (186 matches) 30 deny any R2# Cuntas coincidencias hay para la primera sentencia ACL (permit)? __________ Cuntas coincidencias hay para la segunda sentencia ACL (deny)? __________

Pgina 4 de 6

Configuracin y Verificacin de ACL estndar

d. Pegar la tabla de enrutamiento en R2 mediante el comando show ip route c. R2#show ip route d. Codes: C - connected, S - static, R - RIP, M - mobile, B - BGP e. f. g. h.

D - EIGRP, EX - EIGRP external, O - OSPF, IA - OSPF inter area N1 - OSPF NSSA external type 1, N2 - OSPF NSSA external type 2 E1 - OSPF external type 1, E2 - OSPF external type 2 2 i - IS-IS, su - IS-IS summary, L1 - IS-IS level-1, L2 - IS-IS levelia - IS-IS inter area, * - candidate default, U - per-user static o - ODR, P - periodic downloaded static route

i.

route

j. k.

l. Gateway of last resort is not set m. n. D o. C p. C q. C

192.168.200.0/24 [90/2195456] via 192.168.100.1, 00:56:25, Serial1/0 192.168.1.0/24 is directly connected, FastEthernet0/0 192.168.2.0/24 is directly connected, FastEthernet0/1 192.168.100.0/24 is directly connected, Serial1/0

R2#

Qu ruta no aparece en la tabla de enrutamiento? ________________________________________ La ruta no aparece en la tabla de enrutamiento, ya que la ACL slo permite los paquetes desde 192.168.200.10. Los paquetes de actualizacin EIGRP desde R1 se obtienen de la interfaz serial 0/0 del router 192.168.100.1 y la ACL los rechaza. Debido a que la ACL bloquea las actualizaciones EIGRP de R1 que publican la red 192.168.200.0, R2 no tiene conocimiento sobre la red 192.168.200.0. La ACL no bloque los pings que se hicieron antes. Fallaron porque R2 no pudo devolver la respuesta de eco. R2 no saba cmo llegar a la red 192.168.200.0. Para solucionar este problema deber agregar otra ACL que permita la publicacin de los paquetes con la informacin de EIGRP (pegar aqu los comandos de la nueva ACL)

Pgina 5 de 6

Configuracin y Verificacin de ACL estndar

e. Vuelva a crear la ACL en R2 para permitir que se reciban las actualizaciones de enrutamiento desde R1. f.

Haga ping en 192.168.1.1 y 192.168.2.1 desde el Host 1. Son exitosos los pings ahora? ___________

g. Cambie la direccin IP del Host 1 Administracin a 192.168.200.11. h. Haga ping nuevamente en 192.168.1.1 y 192.168.2.1 desde el Host 1.

Son exitosos los pings? __________ Pegar la pantalla con el resultado..

Muestre la ACL nuevamente mediante el comando show access-lists. Hay coincidencias para la sentencia ACL 192.168.100.1? __________

NOTA: Puede borrar los contadores ACL mediante el comando clear ip access-list counters desde la peticin de entrada del EXEC privilegiado. Paso 7: Reflexin

a. Por qu se requieren una planificacin y una prueba ms detalladas de las listas de control de

acceso? _______________________________________________________________________________

b. Cul es la limitacin principal de las ACL estndar?

_______________________________________________________________________________

Pgina 6 de 6

S-ar putea să vă placă și

- 7.2.7 Lab View Network Device Mac Addresses - Es XLDocument6 pagini7.2.7 Lab View Network Device Mac Addresses - Es XLCamilo CasadiegoÎncă nu există evaluări

- Aaa RadiusDocument25 paginiAaa RadiusFranco Ponce RuizÎncă nu există evaluări

- CCNA Escalamiento de Redes Evaluacion deDocument8 paginiCCNA Escalamiento de Redes Evaluacion deLimbertÎncă nu există evaluări

- Dis3 Ch2.3.5.5 LabDocument14 paginiDis3 Ch2.3.5.5 LabCarlos Alberto Gonzalez100% (2)

- 9.3.1.2 Packet Tracer Simulation - Exploration of TCP and UDP Communication - ILM PDFDocument7 pagini9.3.1.2 Packet Tracer Simulation - Exploration of TCP and UDP Communication - ILM PDFStevenandresElfoÎncă nu există evaluări

- Taller VLSM HenryDocument10 paginiTaller VLSM HenryAndres Triana GuerraÎncă nu există evaluări

- 7.3.2.8 Lab - Mapping The InternetDocument8 pagini7.3.2.8 Lab - Mapping The InternetFranco López100% (1)

- Practica 5Document5 paginiPractica 5Ramon SanchezÎncă nu există evaluări

- Actividad 3.5.2 Labotatorio CNNA 3Document15 paginiActividad 3.5.2 Labotatorio CNNA 3eoyjulioeoyÎncă nu există evaluări

- 9.1.4.7 Packet Tracer - Subnetting Scenario 2 InstructionsDocument6 pagini9.1.4.7 Packet Tracer - Subnetting Scenario 2 Instructionsedu_12_25Încă nu există evaluări

- Tesis ZabbixDocument64 paginiTesis ZabbixMarcelo Ulloa SolisÎncă nu există evaluări

- 4.5.2 Lab - Implement Inter-VLAN Routing - ILMDocument20 pagini4.5.2 Lab - Implement Inter-VLAN Routing - ILMDiego HernandezÎncă nu există evaluări

- Practicas de Configuracion y Verificacion de Las ACLDocument5 paginiPracticas de Configuracion y Verificacion de Las ACLchernandez_444740Încă nu există evaluări

- Modalidad de Exámenes - Semana 2 - Revisión Del IntentoDocument2 paginiModalidad de Exámenes - Semana 2 - Revisión Del Intentoluis100% (1)

- Fundamentos de RedesDocument39 paginiFundamentos de RedesCinthia Acev GuarnerosÎncă nu există evaluări

- 3.6.2-Lab - Implement-Vlans-And-Trunking - es-XLDocument3 pagini3.6.2-Lab - Implement-Vlans-And-Trunking - es-XLGustavo MarcosÎncă nu există evaluări

- Omo Diseñar Practicas Pktracer PDFDocument15 paginiOmo Diseñar Practicas Pktracer PDFfeagemÎncă nu există evaluări

- Práctica SubredesDocument3 paginiPráctica SubredesCristopher CastroÎncă nu există evaluări

- Ejercicios Resueltos VLSMDocument3 paginiEjercicios Resueltos VLSME Mil O̲̲̅̅f̲̲̅̅ı̲̲̅̅c̲̲̅̅ı̲̲̅̅a̲̲̅̅l̲̲̅̅'̲̲̅̅F̲̲̅̅b ZuñaguaÎncă nu există evaluări

- Actividad 10.6.1 ResueltaDocument9 paginiActividad 10.6.1 ResueltaVi Varr100% (1)

- Configurando RIPv2 en Un Router CiscoDocument5 paginiConfigurando RIPv2 en Un Router CiscoCesar David Baldres BriceñoÎncă nu există evaluări

- 13.3.12 Packet Tracer Configure A Wpa2 Enterprise Wlan On The WLC Es XLDocument5 pagini13.3.12 Packet Tracer Configure A Wpa2 Enterprise Wlan On The WLC Es XLJuan JuancarlosÎncă nu există evaluări

- 9.1.4.6 Packet Tracer - Subnetting Scenario 1 Instructions IGDocument8 pagini9.1.4.6 Packet Tracer - Subnetting Scenario 1 Instructions IGDAVIDBMÎncă nu există evaluări

- Comandos de Programación de Un Router Cisco - MaritzaDocument6 paginiComandos de Programación de Un Router Cisco - MaritzaVirgoSilenciosoÎncă nu există evaluări

- Enrutamiento Estatico CiscoDocument5 paginiEnrutamiento Estatico Ciscodeivid c0% (1)

- Zambrano Fulton - LAB 10.4.4Document7 paginiZambrano Fulton - LAB 10.4.4Andres ZambranoÎncă nu există evaluări

- 6.3.4.4 Packet Tracer - Investigating DUAL FSM InstructionsDocument4 pagini6.3.4.4 Packet Tracer - Investigating DUAL FSM InstructionsÓscar Vega López100% (1)

- 10.4.4 Packet Tracer - Build A Switch and Router Network - Physical ModeDocument11 pagini10.4.4 Packet Tracer - Build A Switch and Router Network - Physical ModeHidaÎncă nu există evaluări

- Practica4 5.5.1Document6 paginiPractica4 5.5.1Guillaumeplisson1Încă nu există evaluări

- 10.2.4.4 Packet Tracer - Troubleshoot Multiarea OSPFv3Document4 pagini10.2.4.4 Packet Tracer - Troubleshoot Multiarea OSPFv3juanvelusÎncă nu există evaluări

- 8.1.4.7 Packet Tracer - Subnetting Scenario 1Document5 pagini8.1.4.7 Packet Tracer - Subnetting Scenario 1Alexei SandovalÎncă nu există evaluări

- 8.1.4.7 Packet Tracer - Subnetting Scenario 1Document5 pagini8.1.4.7 Packet Tracer - Subnetting Scenario 1LUISÎncă nu există evaluări

- 10.2.4.3 Packet Tracer - Troubleshoot Multiarea OSPFv2Document4 pagini10.2.4.3 Packet Tracer - Troubleshoot Multiarea OSPFv2Mîğüeł Erasmo Laureano0% (1)

- CCNA 2 Capitulo 6Document3 paginiCCNA 2 Capitulo 6Patricio Almeida100% (1)

- CCNA Guia Practica 8Document5 paginiCCNA Guia Practica 8AndyÎncă nu există evaluări

- 5.1.4.4 Packet TracerDocument3 pagini5.1.4.4 Packet Tracerjorge100% (1)

- Cuando Se Implementan Protocolos Sin Conexión en Las Capas Inferiores Del Modelo OSIDocument19 paginiCuando Se Implementan Protocolos Sin Conexión en Las Capas Inferiores Del Modelo OSIOrlando Luis NavarroÎncă nu există evaluări

- Laboratorio 3.5.2Document4 paginiLaboratorio 3.5.2Oscar Alberto100% (1)

- 4.1.4.6 Lab - Configuring Basic Router Settings With IOS CLIDocument17 pagini4.1.4.6 Lab - Configuring Basic Router Settings With IOS CLICesarAugustoÎncă nu există evaluări

- 7.3.2.3 Packet Tracer - Configuring RIPng InstructionsDocument4 pagini7.3.2.3 Packet Tracer - Configuring RIPng InstructionsSantiago IpialesÎncă nu există evaluări

- Packet Tracer Investigación de La FSM DUALDocument6 paginiPacket Tracer Investigación de La FSM DUALLeverson BeltranÎncă nu există evaluări

- Examen de RedesDocument9 paginiExamen de RedesDeivis Huaman VargasÎncă nu există evaluări

- Respuestas Actividad 11.5.1Document9 paginiRespuestas Actividad 11.5.1Rolando OrqueraÎncă nu există evaluări

- Capitulo2 Conceptos Basicos SwitchingDocument12 paginiCapitulo2 Conceptos Basicos SwitchingSantiago de la EsperanzaÎncă nu există evaluări

- 8.2.4.5 Lab - Configuring Basic Single-Area OSPFv2Document24 pagini8.2.4.5 Lab - Configuring Basic Single-Area OSPFv2Mario SuarezÎncă nu există evaluări

- 7.2.5.3 Lab - Identifying IPv6 AddressesDocument9 pagini7.2.5.3 Lab - Identifying IPv6 AddressesMigue Vega CÎncă nu există evaluări

- 7.2.3.7 Lab - Troubleshooting Advanced EIGRPDocument10 pagini7.2.3.7 Lab - Troubleshooting Advanced EIGRPDAMARIS NIZARINDANI DAVALOS ILLANÎncă nu există evaluări

- Chambi Ajata Adimer PaulDocument18 paginiChambi Ajata Adimer PaulAdimer Paul Chambi Ajata0% (1)

- Taller RouterDocument7 paginiTaller Routerpepe lopezÎncă nu există evaluări

- 4.1.4.6 Lab - Configuring Basic Router Settings With IOS CLIDocument13 pagini4.1.4.6 Lab - Configuring Basic Router Settings With IOS CLIWilliam Alexander Ruiz RiveraÎncă nu există evaluări

- TP1 Deireccionamiento BasicoDocument8 paginiTP1 Deireccionamiento BasicoCarolina UcarÎncă nu există evaluări

- Packet Tracer: Configuración de Ripv2 TopologíaDocument5 paginiPacket Tracer: Configuración de Ripv2 TopologíaLorena ReyesÎncă nu există evaluări

- Examen de Prueba Preliminar de CN Cisco v5.0Document10 paginiExamen de Prueba Preliminar de CN Cisco v5.0Omar Garcia50% (2)

- E2 PTAct 2 9 1 DirectionsDocument1 paginăE2 PTAct 2 9 1 DirectionsRodolfo MolinaÎncă nu există evaluări

- 9.2.2.5 Configuracion de NAT Dinamica PDFDocument2 pagini9.2.2.5 Configuracion de NAT Dinamica PDFANDRES FELIPE TOLOZA RESTREPOÎncă nu există evaluări

- Configuración y Verificación de Las ACL EstándarDocument6 paginiConfiguración y Verificación de Las ACL EstándarEliseo OrozcoÎncă nu există evaluări

- Planificación, Configuración y Verificación de Las ACL ExtendidasDocument6 paginiPlanificación, Configuración y Verificación de Las ACL ExtendidasEliseo OrozcoÎncă nu există evaluări

- Practica 5 ACL ExtendidasDocument5 paginiPractica 5 ACL ExtendidasMarvin RoqueÎncă nu există evaluări

- 7.2.3.4 Lab - Configuring and Verifying VTY RestrictionsDocument7 pagini7.2.3.4 Lab - Configuring and Verifying VTY Restrictionschristopher jimenezÎncă nu există evaluări

- 7.2.3.4 Lab Configuring and Verifying VTY RestrictionsDocument8 pagini7.2.3.4 Lab Configuring and Verifying VTY RestrictionsCharlis RolosÎncă nu există evaluări

- 7.2.3.4 Lab - Configuring and Verifying VTY Restrictions PDFDocument8 pagini7.2.3.4 Lab - Configuring and Verifying VTY Restrictions PDFJhep TapiaÎncă nu există evaluări

- Laboratorio 15 Configuracion y Modifique Las ACL IPv4 Estandar Version EstaidennDocument21 paginiLaboratorio 15 Configuracion y Modifique Las ACL IPv4 Estandar Version EstaidennNERO ALTERÎncă nu există evaluări

- Tarea 1: Realizar Configuraciones Básicas Del Router y El SwitchDocument8 paginiTarea 1: Realizar Configuraciones Básicas Del Router y El Switchcongui1990Încă nu există evaluări

- 9.2.3.4 Lab - Configuring and Verifying VTY Restrictions PDFDocument7 pagini9.2.3.4 Lab - Configuring and Verifying VTY Restrictions PDFSaulÎncă nu există evaluări

- 9.2.3.4 Lab - Configuring and Verifying VTY Restrictions Contestado DeniseDocument7 pagini9.2.3.4 Lab - Configuring and Verifying VTY Restrictions Contestado DeniseOziel OrtegaÎncă nu există evaluări

- Proyecto de Redes ConmutadasDocument5 paginiProyecto de Redes ConmutadasFerchito FerchónÎncă nu există evaluări

- Seguridad Wep Wap Wpa2Document6 paginiSeguridad Wep Wap Wpa2colonia4151Încă nu există evaluări

- CCNASv1.1 - Chp08 - Lab B RMT Acc VPN - Student - En.es PDFDocument24 paginiCCNASv1.1 - Chp08 - Lab B RMT Acc VPN - Student - En.es PDFJUAN CARLOS BEDOYA MALAMBOÎncă nu există evaluări

- Netcrucnch ToolsDocument5 paginiNetcrucnch ToolsLuismi Figueras LopezÎncă nu există evaluări

- Comandos de Red FundamentalesDocument6 paginiComandos de Red FundamentalesMack Jak Grandez FloresÎncă nu există evaluări

- Capítulo 5 - STP (IEEE 802.1D)Document54 paginiCapítulo 5 - STP (IEEE 802.1D)Raul Martinez LaraÎncă nu există evaluări

- Guia Laboratorio 8 v3Document13 paginiGuia Laboratorio 8 v3Ronald Mollericona MirandaÎncă nu există evaluări

- Toaz - Info Tema 2 Ipv6 PRDocument23 paginiToaz - Info Tema 2 Ipv6 PRPerkin Ramos MamaniÎncă nu există evaluări

- Práctica de Laboratorio #02 SI64 2022-2 Felix VDocument5 paginiPráctica de Laboratorio #02 SI64 2022-2 Felix VSebastian Porras SurichaquiÎncă nu există evaluări

- SRWE Module 01Document72 paginiSRWE Module 01Fabian VázquezÎncă nu există evaluări

- BGP TroubleshootingDocument32 paginiBGP TroubleshootingMac KaÎncă nu există evaluări

- Ricardo Daniel Galvez ObregonDocument20 paginiRicardo Daniel Galvez ObregonJulio VillanuevaÎncă nu există evaluări

- 1.9 Protocolos de ComunicacionDocument19 pagini1.9 Protocolos de ComunicacionMemoÎncă nu există evaluări

- Reidel Matos MonjesDocument59 paginiReidel Matos MonjesPaola SánchezÎncă nu există evaluări

- Cronograma INF 273 I - 24Document1 paginăCronograma INF 273 I - 24Lizi Pomar VillaÎncă nu există evaluări

- 8.3.2.8 Packet Tracer - Troubleshooting IPv4 and IPv6 Addressing InstructionsDocument5 pagini8.3.2.8 Packet Tracer - Troubleshooting IPv4 and IPv6 Addressing InstructionsJulian GonzalezÎncă nu există evaluări

- Protocolos de Paso de TestigoDocument20 paginiProtocolos de Paso de TestigoErika WurmÎncă nu există evaluări

- Evaluación Del Rendimiento de Una Red LanDocument13 paginiEvaluación Del Rendimiento de Una Red LanjaierÎncă nu există evaluări

- Determinacion IpDocument6 paginiDeterminacion IpManuel AraujoÎncă nu există evaluări

- Voz Sobre IPDocument79 paginiVoz Sobre IPENKELLYGRAGONÎncă nu există evaluări

- Red Digital de Servicios IntegradosDocument7 paginiRed Digital de Servicios IntegradosObdulio Fuentes0% (1)

- DHCP Por Conmutacion Por Error y AmbitoDocument36 paginiDHCP Por Conmutacion Por Error y AmbitojohanxhardyÎncă nu există evaluări

- Analisis de Trafico Wireshark PDFDocument18 paginiAnalisis de Trafico Wireshark PDFalvarochavezzÎncă nu există evaluări

- PlantillaDocument22 paginiPlantillaジなぜ怖 いのですかÎncă nu există evaluări

- Administacion de Redes - Uso y Configuración de WhatsUp GoldDocument8 paginiAdministacion de Redes - Uso y Configuración de WhatsUp GoldSergio Eduardo Pino BelloÎncă nu există evaluări