Documente Academic

Documente Profesional

Documente Cultură

MANTENIMIENTO

Încărcat de

Marco FuentesDrepturi de autor

Formate disponibile

Partajați acest document

Partajați sau inserați document

Vi se pare util acest document?

Este necorespunzător acest conținut?

Raportați acest documentDrepturi de autor:

Formate disponibile

MANTENIMIENTO

Încărcat de

Marco FuentesDrepturi de autor:

Formate disponibile

Elaborado Por: Ing.

Ana Bianculli

Gua de Reparacin y Mantenimiento de pc

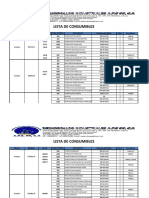

INDICE Contenido Componentes de la pc o o o CPU o Tarjeta Madre Puertos Memorias(ram,rom,bios, etc.) Pgina 3 3 4 7 8 16 19 25 26 28 29 32 33 34 34 36 36 38 42 48 64 69

Conceptos Bsicos de Electrnica o Mediciones en PC Mantenimiento o Preventivo o Mantenimiento preventivo a dispositivos o Mantenimiento Correctivo

Virus o Brebe Historia o Concepto o Virus informticos y siste mas operativos o Caractersticas o Mtodo de Propagacin o Tipos de Virus o Medidas Bsicas d e Proteccin

Como Formatear e Instalar Sistema Operativo en su pc Fallas y Soluciones Utilidades Software para mantenimiento

Gua de Reparacin y Mantenimiento de pc

Una computadora est formada por dos elementos con el mismo nivel de importancia: el equipo fsico (hardware) y los programas con los que funciona (software), lo cual significa que su gran avance debe considerarse en ambos sentidos. Es decir, el desarrollo de las computadoras se da en: - Circuitos, y tecnologa electrnica. - Programas bsicos con los que opera, incluyendo lenguajes, sistema operativo, etc. Desde la invencin de la primera computadora, se han producido avances en trminos de "generaciones". La computadora hoy en da se ha vuelto una herramienta indispensable en muchas reas, lo mismo puede servir para calcular la distancia de la estrella ms lejana de nuestro sistema solar como para la diversin y esparcimiento de un nio que la utiliza para jugar, al igual que el ama de casa la puede u tilizar para llevar una gran coleccin de recetas de cocina, y como cualquier herramienta necesita cuidados y tratos especiales. COMPONENTE S DE UNA PC Una computadora est compuesta por partes mecnicas y electrnicas, las cuales en conjunto la hacen funcionar, cada parte de la computador a recibe un nombre especfico de acuerdo con la funcin que desempea. En lneas generales, una PC actual se compone mnimamente de: CPU : la unidad central de procesamiento es quien se encarga de procesar toda la informacin. El CPU es un microprocesador o chip que se coloca en la Tarjeta Madre, el CPU se encarga de procesar la informacin y para ello cuenta con dos subunidades: Unidad de Control y Unidad Aritmtica Lgica. Dispositivos Entrada: Teclado: es el medio principal de ingreso de datos al PC; es de tipo qwerty, en general de 101 teclas pero actualmente existen muchos otros modelos. Mouse: es un dispositivo de entrada de datos muy utilizado actualmente para dar rdenes al computador; es el principal factor de mejoramiento de las interfaces grficas de usuario, puesto que con pocos movimientos y clicks nos evita tener que escribir comandos por teclado.

Gua de Reparacin y Mantenimiento de pc

Dispositivos de salida: Monitor: es la pantalla donde se visualiza la informacin tanto mostrada por las solicitudes del usuario como por los ingresos de datos realizados por el mismo. Impresora: este dispositivo de salida nos permite imprimir la informacin necesaria para evitar verla en pantalla o bien para hacerla transportable y/o presentarla a quienes la soliciten. Fuente de Alimentacin Es una caja metlica situada en la parte trasera del Gabinete, encargada de suministrar tensin elctrica a la Motherboard y a los dispositivos instalados en la PC. Su funcin es adaptar la tensin elctrica de la lnea domiciliaria (220 v) a las tensiones elctricas que necesitan sus componentes para trabajar correctamente.

TARJETA MADRE (MOTHER BOARD O T ARJETA PRINCIPAL) Es la tarjeta principal o base, es un circuito impreso con dispositivos electrnicos que contiene ranuras de expansin que aceptan otras tarjetas adicionales. La tarjeta principal contiene los conectores (zcalos) del CPU y el co-procesador matemtico, cabe mencionar que el co-procesador matemtico se encuentra en las 486SX y menores; los conectores de la memoria, el controlador del teclado, los chips de soporte, los puertos en serie o paralelo, las unidades de ratn y de disco pueden o no encontrarse presentes en la tarjeta principal, si no estn son controladores independientes que se colocan en una ranura de expansin, es decir es una tarjeta controladora de puertos. Diferentes clases de Tarjeta Madre Una primera distincin la tenemos en el formato de la placa, es decir, en sus propiedades fsicas. Dicho parmetro est directamente relacionado con la caja, o sea, la carcasa del ordenador. Hay dos grandes estndares: ATX y AT. El estndar ATX es el ms moderno y el que mayores ventajas ofrece. Est promovido por Intel, aunque es una especificacin abierta, que puede ser usada por cualquier fabricante sin necesidad de pagar regalas. La versin utilizada actualmente es la 2.01 Entre las ventajas de la placa cabe mencionar una mejor disposicin de sus componentes, la cual se obtiene bsicamente girndola 90 grados. Permite que la colocacin de la CPU no moleste a las tarjetas de expansin, por largas que sean. Otra ventaja es que se encuentra un solo conector de alimentacin, que adems no se puede monta r al revs. La memoria est colocada en un lugar ms accesible. El CPU est colocado al lado de la FA (Fuente de Alimentacin) para recibir aire fresco de su ventilador.Los conectores para los dispositivos IDE y disqueteras quedan ms cerca, reduciendo la longitud de los cables, adems de estorbar menos la circulacin del aire en el interior de la caja.

Gua de Reparacin y Mantenimiento de pc

Aparte de todas estas ventajas, dicho estndar da la posibilidad de integrar en la placa base dispositivos como la tarjeta de video o la tarjeta de sonido, pero sacando los conectores directamente de la placa, para que proporcione un diseo ms compacto, y sin necesidad de perder ranuras de expansin. As podemos tener integrados los conectores para teclado y ratn tipo PS/2, serie, paralelo o USB que son habituales en estas placas, pero tambin para VGA, altavoces, micrfono, etc., sacrificando apenas un poco de espacio. AT (Advanced Technology) Este formato est basado en el original del IBM PC-AT, pero de dimensiones ms reducidas gracias a la mayor integracin en los componentes de hoy en da, aunque fsicamente compatible con aqul. A la fecha sigue siendo el ms extendido. En este tipo de placas es habitual el conector DIN . Para teclado. Entre sus ventajas cabe destacar el mejor precio tanto de stas como de las cajas que las soportan, aunque esta ventaja desaparecer en la medida que se vaya popularizando su contrincante Buses o canales Son los caminos por los cuales los datos viajan internamente , por ejemplo del microprocesador al disco rgido, o de memoria a un dispositivo de almacenamiento. Un bus est compuesto de conductos. Gran parte de las conexiones de la CPU son conductos del bus; son prcticamente la nica va de contacto del procesador con el mundo exterior. Los buses pueden, por ejemplo, abastecer a una tarjeta de audio con datos en forma de msica desde la memoria de trabajo, liberando al procesador de esa tarea como tambin pueden interrumpir sus operaciones si el sistema registra algn error, ya sea que un sector de la memoria no pueda leerse correctamente, o que la impresora se haya quedado sin papel. El bus es responsable de la correcta interaccin entre los componentes de la computadora. Los buses pueden clasificarse en local y de expansin. a) el bus local, compuesto por el bus de datos, el bus de direcciones y el bus de control. Los conductos especialmente destinados al transporte de datos reciben el nombre de buses de datos ; el bus de direcciones, da a conocer las posiciones, la ubicacin de los datos en la memoria, pero si no existiera un control, las operaciones iniciadas por diferentes componentes se sumiran en un autntico caos. Para evitarlo est el bus de control, que permite el acceso de los distintos usuarios, identifica los procesos de escritura/lectura, etc. El controlador de bus, es el autntico cerebro del sistema de buses. Se ocupa de evitar cualquier colisin y de que toda la informacin llegue a destino. En los buses se considera la frecuencia de reloj y la amplitud del bus, esto es, el nmero de hilos de datos que operan en paralelo. En micros 286 y 386SX son 16; en 386DX y 486 en adelante, 32.

Gua de Reparacin y Mantenimiento de pc

La frecuencia de reloj del bus es un parmetro modificable; la cantidad de hilos, no. La configuracin del BIOS permite variar la velocidad del bus. El primer AT de IBM registraba una frecuencia de bus de 8

Motherboard de PC Pentium I b) el bus de expansin se compone de slots o ranuras donde se insertan placas de sonido, de vdeo, etc. Las ranuras de expansin fueron evolucionando, como explicaremos a continuacin: ISA (Industrial Standard Architecture) Las ranuras de expansin uniformes del XT permitieron la difusin de este tipo de computadoras y sus sucesoras. Fueron el primer intento de arquitectura abierta : el agregar nuevas tarjetas de expansin, permitira realizar nuevas tareas con la PC. Las ranuras del XT evolucionaron hasta llegar al bus AT, de 16 bits (con una velocidad de 6 Mb/s), pero por la aparicin de CPUs de 32 bits hoy pueden emplearse buses que alcanzan velocidades de transmisin de datos mucho mayores. E-ISA (Enhanced Industrial Standard Architecture) Es una prolongacin del ISA, desarrollada para enfrentar los retos planteados por los procesadores de 32 bits. El bus EISA es un bus de 32 bits autntico. Adems de tener una mejor transferencia de datos, permite el acceso comn de varios procesadores a un mismo bus. MICRO CHANNEL (Micro Channel Architecture)

Gua de Reparacin y Mantenimiento de pc

Por las limitaciones del bus ISA, IBM trabaj en una nueva tecnologa que incorpor en los PS/2. Permita una ruta de datos de 32 bits, ms ancha, y una velocidad de bus superior a los 8 Mb/s del bus ISA original.

Arquitectura de una mother para Pentium II en adelante Buses de Expansi n - Estndares actuales La electrnica innova permanentemente las vas de comunicacin entre los PC y sus perifricos. Muchas de estas vas pueden realmente llamarse buses, mientras otras slo son puertos. Veremos las principales tecnologas. PCI (Peripheral Component Interconnect) Es el bus de expansin estndar de las motherboard actuales. Fue dado a conocer por Intel en 1993. Sus puntos de conexin son los SLOTS blancos en las motherboards. Es un bus de 64 bits (64 lneas de transmisin) y su frecuencia es 33 MHz, pero se lo utiliza principalmente como bus de 32 bits. Trabaja con ms de una frecuencia, alcanzando una gran velocidad de transmisin. Opera en forma multiplexada (usa la misma lnea para transmitir datos y direcciones). La norma PCI admite la jerarquizacin de buses y permite controlar errores en la transmisin. AGP (Accelerated Graphics Port) Es un bus especfico para tarjetas grficas. Es de 32 bits, trabaja a 66 MHz, pero puede duplicar o cuadruplicar las caractersticas bsicas. Es ms bien una extensin de la norma PCI; por eso, en algunos aspectos es idntico. Actualmente se usa exclusivamente para aceleradoras grficas. PUERTOS Son las conexiones en la parte posterior del gabinete de la computado ra. Permiten una conexin directa al bus elctrico comn de la PC. Los puertos pueden ser: Clsicos:

Gua de Reparacin y Mantenimiento de pc

PUERTOS SERIE: facilitan la transmisin en serie de datos, un bit a la vez. Este tipo de puertos vinculan a la CPU con impresoras y mdems de baja velocidad. PUERTOS PARALELO: habilitan la transmisin de datos en paralelo (transmisin de varios bits simultneamente) y permiten conectar impresoras de alta velocidad, dispositivos magnticos, pticos e incluso otras computadoras. Estos puertos simplifican la adicin de dispositivos externos. Conexin de dos PC a travs de puertos: para conectar dos computadoras se usa el cable llamado Nulmodem. Hay dos posibles formas de conectividad: Puerto Serie Puerto (COM) RS-232-C (Centronics) Modo de transmisin Direccin Programacin Velocidad Longitud de cables Transmisin de info. Voltaje y representacin Nomenclatura tcnica Asincrnico Bidireccional Programable 115.200 bit/seg 1 Km Orientado al Bit 15v. DB25P / DB9P Sincrnico Unidireccional No Programable 2 Kbyte/seg 6 a 8 Mts Orientado al Byte 0,01v. Pulso Bajo (0) 5,01v. Pulso Alto (1) DB25S Paralelo

PUERTO USB : el Universal Serial Bus (1996), es un nuevo estndar serial para comunicaciones que resuelve muchos inconvenientes de los antiguos puertos COM (adaptacin de puertos COM libres, conflicto de IRQs, etc.). Presenta muchas ventajas frente a los sistemas tradicio-nales: velocidades de trabajo hasta 480 Mb/s (USB 2.0), incluye alimentacin elctrica para dispositivos de bajo consumo (alrededor de 5v), permite conectar hasta 127 dispositivos compartiendo el mismo canal, permite realizar conexiones y desconexiones sin apagar el equipo y utiliza cables de hasta 5m de longitud para dispositivos de alta velocidad. Todos los PCs actuales disponen de al menos dos puertos USB. Impresoras, ratones, escneres, webcams, equipos de fotografa digital, etc. que antes se conectaban a puertos serie o paralelo (COM o LPT), lo hacen ahora mediante el puerto USB. La Memoria RAM Es aquella memoria que se volatiliza al apagar el equipo. A mayor cantidad de RAM, ms ventanas se pueden abri r, ms programas funcionando simultneamente y menos bloqueos de la PC. Existen varios tipos de RAM, segn su forma de encapsulado. La RAM es el lugar fsico donde trabaja el procesador al abrir un programa. Almacena las instrucciones a ejecutar en cada momento. stas se copian automticamente en memoria, y al cerrar el programa todo se volatiza. La RAM es como un pizarrn donde se copian datos, y trabajos que estamos haciendo en ese programa. Es un rea de trabajo vaca, un espacio creado a discrecin del armador para construir una PC con determinada capacidad (128, 256, 512 MB, etc.). Ello es posible insertando mdulos de memoria en los bancos de la motherboard.

Gua de Reparacin y Mantenimiento de pc

La RAM es un conjunto de chips donde el micro puede leer o escribir datos a voluntad. Posee muchos renglones; cualquiera de ellos puede elegirse para escribir, leer o borrar datos. Estas memorias necesitan tensin para mantene r sus datos, y por eso, al apagar la mquina se pierde todo su contenido. La RAM o Memoria de Acceso Aleatorio , alude a la posibilidad de elegir cualquier posicin (o rengln) al azar en oposicin a las ROM, que deben ser accedidas solamente desde una posicin, para continuar con la siguiente, y as sucesivamente hasta culminar el proceso de lectura. El tiempo que tarda la RAM en entregar el dato solicitado se llama tiempo de acceso y es medido en nanosegundos (ns, una milmillonsima de segundo). El conjunto de chips que conforman a la RAM principal se encuentra conectado a los tres buses (Direcciones, Datos y Control) para poder intercambiar datos con el micro. Cualquiera de los renglones de memoria puede ser elegido por l al poner en el bus de direcciones una direccin especfica (N de rengln). A su vez, por el bus de control, se indica el chip de memoria seleccionado para trabajar, y si el proceso es de escritura o de lectura. Los datos fluyen por el bus de datos , ya sea de la memoria al micro, o viceversa. Los chips de memoria poseen muchas posiciones. Cada una de ellas es una direccin de memoria. Instalacin de la memoria RAM Si es una PC moderna, la memoria sern mdulos DIMM de 168 contactos; si es ms antiguo, sern mdulos SIMM de 72 contactos, y si se trata de un 386 486 sern SIMM de 30 pines. Cada mdulo tiene una orientacin, y hay que hacer coincidir el pin 1 del mdulo con el pin 1 del zcalo. Los mdulos SIMM tienen 2 posibilidades de conexin: por insercin vertical o diagonal. En el primer caso, tenemos que ponerlo sobre el zcalo e insertarlo presionando hacia abajo, quedand o fijado por las pinzas de los extremos. No se lo debe forzar demasiado, ni doblar la placa base. En el caso de insercin diagonal , hay que colocarlo con una inclinacin de 45, de forma que el pivote del zcalo encaje en el orificio del mdulo. Una vez en el pivote, habr que verticalizarlo, de forma que suene un "clac". Si las pestaas no ceden, aydelas suavemente con los dedos. No las doble excesivamente, pues si las deforma pueden romperse, y deber cambiar la placa madre. Si es un mdulo DIMM , tendremos una posicin nica. Habr que insertarlo con bastante cuidado, por ser ms largo, presionando ambos extremos a la vez, sin demasiada fuerza ni doblando la placa base y, una vez insertado, se cerrarn solas las pinzas de cada ex tremo. El procedimiento para agregar o reemplazar mdulos demanda los mismos detalles: ubicar los bancos de memoria en la mother empezando por el banco 0, colocando los mdulos guindose por sus muescas; stos deben quedar bien firmes y asegurados; evitar mezclar mdulos para distintos buses (como PC100 y PC133, para soslayar conflictos posteriores). Consejos sobre memorias La corriente electrosttica es muy perjudicial para las memorias. El montaje es un trabajo muy simple. Observe el manual de la placa para averiguar la distribucin de los bancos de memoria (aunque esto a veces est indicado en la placa), para insertar mdulos desde el banco 0. Se deben tomar los mdulos por sus extremos, evitando tocar los chips para evitar posibles descargas electrostticas. Por ltimo, observar que

Gua de Reparacin y Mantenimiento de pc

el mdulo est firme y no pueda inclinarse. Algunos 486 y 386 tienen mdulos ms pequeos, de 16 bits y 30 contactos, ya difciles de encontrar. Son de 256K, 512K 1 MB y su tratamiento es anlogo al descripto. Si la memoria no se compra junto con la motherboard se debe conocer su velocidad de bus para instalar la ms adecuada (PC100, PC133, PC400, etc.).

Nombre EDO RAM PC 66 SDRAM

Arquitectura SIMM 32 bits DIMM 64 bits

Pines 72 168 168 184 184

Capacidad 128 MB 256 MB 256 MB 256 MB / 1GB 256MB

Velocidad 20-50 MHz 66 MHz 100/133 MHz 800 MHz 200/266 MHz

PC 100/133 SDRAM DIMM 64 bits PC 600/700/800 PC 1600/2100 RIMM 16 bits DIMM 64 bits

Distintos tipos de memorias - arquitectura Los mdulos de memoria son completamente independientes de los tipos, es decir existen mdulos SIMM de memoria EDO RAM y SDRAM, as como mdulos DIMM de memoria EDO RAM y SDRAM. Lo ms habitual es que los mdulos SIMM sean EDO DRAM, mientras que los DIMM suelen ser SDRAM. Lo ms recomendable es orientarse a mdulos DIMM SDRAM, pues son los ms usados. Casi todas las Pentium II tienen slots DIMM y soportan SDRAM. Adems, muchas Pentium MMX poseen slots mixtos, por ejemplo 4 SIMM y 2 DIMM. MDULOS DIP (Dual Inline Package): eran chips de memoria de forma rectangular y chata. Presentaban dos lneas de pines en sus laterales. Una muesca o punto sobre el chip indicaban cul es la pata n 1 para evitar colocar el chip al revs en el zcalo de la mother. Hoy no se utilizan memorias RAM en formato DIP, pero s todava como cach en motherboards u otras tarjetas. MDULOS SIP (Single Inline Package): se trataba de mdulos de memoria RAM cuyos chips de memoria se encontraban soldados sobre una pequea placa de circuito impreso que haca contacto con la motherboard con una sola hilera de pines soldados en uno de sus bordes. Los pines calzaban en un zcalo colocado en la mother.

10

Gua de Reparacin y Mantenimiento de pc

MDULOS SIMM (Single Inline Memory Module): son mdulos de memoria que tambin tienen una sola hilera de pines. Una pequea placa de circuito tiene soldada en una o ambas caras varios chips de memoria. Estos mdulos de memoria se presentan en do s versiones. Existen: -SIMM de 30 pines : organizan la cantidad total de memoria en renglones de a 8 bits. (Mother 486) -SIMM de 72 pines: organizan la cantidad total de memoria en renglones de a 32 bits. (Mother 486 o Pentium) MDULOS DIMM (Double Inline Memory Module): similares a los SIMM , aunque poseen 168 pines y organizan la memoria en renglones de a 64 bits. Hay mdulos DIMM de 168 pines para 16, 32, 64, 128, 256 y hasta 512 MBytes. (Mother Pentium o Pentium II en adelante). MDULOS DDR (Double Data Rate Synchronous DRAM): esta tecnologa transmite al doble de la velocidad del bus del sistema. Estas memorias se presentan en forma de mdulos de 184 contactos o pines.

Mother de Pentium II partes identificadas Zcalos y Bancos Un banco es un conjunto de zcalos para insertar chips individuales (como los DIP, o SIP), o mdulos de memoria RAM (SIMM de 30, SIMM de 72 o DIMM de 128 pines).

11

Gua de Reparacin y Mantenimiento de pc

Una motherboard posee ms de un banco de memoria para agregar ms memoria a la mquina sin tener que retirar la que estaba instalada. Cada banco de memoria puede poseer 1, 2 4 zcalos. Un banco organiza la cantidad total de memoria en renglones sucesivos segn el ancho del bus de datos del microprocesador. Por ejemplo, en un Intel 486 (bus de datos de 32 bits), para colocar memorias en los bancos deben respetarse las siguientes reglas: 1.- Un banco de memoria debe tener en todos sus zcalos la misma cantidad de mdulos. 2.- Debe llenarse primero el banco 0, luego el banco 1, y as sucesivamente (excepto si la motherboard po see autobanking). 3.- Un banco debe tener mdulos de la misma velocidad. No se puede colocar una memoria SIMM de 60 nanosegundos junto con otra de distinta velocidad. Memoria Cach Estas memorias son de tipo estticas. Son muy veloces (10 ns) y tambin caras, ya que su proceso de fabricacin es mucho ms complejo. Con una memoria cach el micro lee una direccin de memoria y mientras procesa la informacin el cach lee las restantes posiciones de memoria principal consecutivas. Cuando el micro necesite leer la prxima direccin de memoria, su contenido se encontrar en cach. De esta manera, se acelera mucho la velocidad de procesamiento. BIOS (Basic Imput/Output System) Es un sistema bsico de entrada y salida. Es un conjunto de rutinas de software (programa), que contienen las instrucciones detalladas para activar los dispositivos perifricos conectados a la computadora. La rutina de autoarranque del BIOS es responsable de probar la memoria en el arranque y de la preparacin de la computadora para su operacin. CMOS (Complementary Metal Oxide Semiconductor) Es un circuito integrado para procesadores y memorias, como utiliza poca batera es ideal para mantener al BIOS.

: Batera del CMOS (BIOS) Como es una memoria voltil, necesita de una batera que la alimente para no perder su contenido al apagar la mquina. De esta manera, cada vez que se enciende la PC estarn disponibles los datos de configuracin.

12

Gua de Reparacin y Mantenimiento de pc

Antiguamente, la batera del CMOS era de mayor tamao y vena soldada al micro, por lo cual era ms difcil su reemplazo. Hoy, suele ser recargable de 3,6 v 3 v, y su duracin es de aproximadamente 4 aos. Cada vez que se prende la mquina, se carga la configuracin y, cuando se agota la batera, simplemente se pierden dichos datos. El sistema arrancar con parmetros de fbrica (default) hasta que los datos de configuracin sean restaurados. Zcalos, Chipsets, ROMBIOS Al considerar la actualizacin de una PC se debe reunir cierta informacin sobre el equipo: 1) El tipo de motherboard y socket, el tipo de microprocesador y la cantidad de memoria Es MUY IMPORTANTE el tipo de socket (zcalo) que tiene la motherboard, pues ste determina qu procesador entra fsicamente en la placa madre Socket 4 5 es el estndar para Pentium Socket 7 fue usado para Pentium I, incluso MMX y AMD K6 y K6-III. (El Super Socket 7 es para procesadores cuyo bus funciona a 100 MHz Socket 8 es para Pentium PRO Slot 1 se usa para Pentium II y III, y los primeros modelos de Celeron Socket 370 para Celeron A 2) Despus se debe conocer qu "chipset" tiene la motherboa rd. El chipset determina qu procesadores son compatibles con ella. Hay muchas marcas conocidas de chipset: VIA, ALI, SiS, UMC, etc. Por ejemplo: un Pentium III entra fsicamente en una mother de Pentium II, pero no es compatible. Un procesador K6-2 cabe en un viejo sistema Pentium, pero la motherboard no lo soporta. El manual de la motherboard siempre trae una lista de los procesadores compatibles. En otros casos, puede actualizarse el BIOS para que la motherboard soporte nuevos procesadores. 3) Lo siguiente en importancia es el multiplicador del reloj de la motherboard. Un nmero multiplicado por la velocidad del bus de sistema (66MHz o 100MHz), determina la velocidad del procesador. Por ejemplo, si est colocando un Celeron de 400 MHz, necesitar poner el multiplicador a 6.0 (6 x 66 = 396~400). El multiplicador del reloj antes se controlaba mediante el cambio de Jumpers o Dip switches. Hoy se hace directamente desde el Setup en las mother actuales.

13

Gua de Reparacin y Mantenimiento de pc

Distintos tipos de sockets en una motherboard

Chipsets de VIA, SiS, UMC, Ali e Intel Un Jumper es una pequea pieza plstica de interior metlico que se inserta entre los pines de una placa para configurar el modo de operacin de un dispositivo. Por ejemplo, existen jumpers en una placa madre o en dispositivos como CD-ROMs, discos rgidos, etc.

Jumpers MEMORIA ROM (Read Only Memory) Son chips de memoria de slo lectura. Es imposible escribir en una ROM, y esta es la primera gran diferencia que existe con la RAM. Tampoco son de "acceso al azar" sino de "acceso secuencial". Una vez iniciada la lectura de la ROM, debe continuarse

14

Gua de Reparacin y Mantenimiento de pc

desde all hacia las posiciones siguientes. Estas memorias tienen programas grabados en forma permanente y no dependen de la tensin de alimentacin para mantenerlos. ROM-BIOS: cuando encendemos la PC, el sistema no est todava en condiciones de "entender" el lenguaje de los programas. Debe cargarse un intrprete permanente para los dispositivos fsicos que es el BIOS (Sistema Bsico de Entradas y Salidas). Como es necesario cargar siempre este programa en el momento del arranque, se lo graba en una memoria conocida como ROM -BIOS . Es fcil de reconocer ya que est cubierta con una etiqueta que indica fabricante, versin y fecha. A la vez, esa etiqueta protege a la memoria de la luz ultravioleta , que podra borrar su contenido.

ROM-BIOS

Marcas ms conocidas de BIOS El programa BIOS es un FIRMWARE (software grabado en memoria no voltil o ROM), y se almacena con o tros dos programas: el POST y el SETUP. POST : verifica el funcionamiento de todos los dispositivos en el momento del arranque. La controladora IDE y la IO Qu es la controladora? El micro no gobierna el trabajo de las unidades de disco ni los puertos serie y paralelo, trabajo que realiza la controladora denominada IDE. No obstante, el tipo de Bus puede ser otro (SCSI). Este dispositivo recoge las instrucciones de lectura de datos y maneja las unidades para obtenerlos. Las unidades que maneja son: discos rgidos, disketteras, lectores de CD-ROM, etc. En algunos 486 y todos los anteriores, la controladora estaba separada de la placa base, en forma de tarjeta ISA o VESA, e integraba tambin el chip controlador de puertos serie y paralelo (IO), y a veces un puerto para Joystick. En los ltimos 486 y a partir de los Pentium, estos dispositivos se integraron en la placa madre. Esta e s una tarjeta controladora IDE + IO de tipo ISA:

15

Gua de Reparacin y Mantenimiento de pc

El nmero 1 indica la posicin del pin 1 de los conectores. stos tienen dos filas de pines. En las PC modernas, esta tarjeta ya no existe. Los conectores se alojan directamente en la mother. BUSES IDE y E-IDE Tericamente, cada puerto IDE representa un canal. Cada canal permite la conexin de hasta 2 drives (sean discos magnticos o unidades pticas). El conector IDE para disco duro es un conector macho de 40 pines (a veces 39, por existir uno que no se usa) repartidos en 2 hileras. En las tarjetas controladoras suele existir un nico conector de este tipo, aunque por lo general en las placas que los llevan integrados existen dos conectores iguales, fcilmente distinguibles y que suelen estar juntos. Las mother actuales se fabrican con dos puertos IDE: 0 y 1. Enhanced Integrated Drive Electronics (E-IDE), es una tecnologa electrnica cuyo bus lo constituye un cable plano de 40 u 80 hilos conductores que comunica al conector del dispositivo (disco, CD-ROM, etc.) con el puerto IDE de la mother. CONCEPTOS BASICOS DE ELECT RONICA Vivimos perma nentemente en contacto e interaccin con dispositivos y aparatos electrnicos de diversa complejidad ( la PC es uno de ellos) que funcionan a base de ELECTRICIDAD los cuales forman parte indispensable de nuestras vidas de modo que ni por un instante concebimos un mundo sin ellos. Es por eso necesario poseer un conocimiento bsico de los parmetros fundamentales de Electricidad y Electrnica si se pretende dominar las tcnicas de reparacin de computadoras. Parmetros fundamentales de electricidad: Todos los Elementos de la Naturaleza estn formado por ATOMOS, los que se encuentran constituidos bsicamente por dos ( 2 ) componentes: Ncleo: Es la parte central formada por PROTONES(de carg a positiva) y NEUTRONES ( de carga neutra). Electrones: Pequeas partculas(de carga negativa) que en cantidad variable giran permanentemente alrededor del ncleo.

16

Gua de Reparacin y Mantenimiento de pc

Generalmente en un tomo es igual la cantidad de electrones ( girando en la periferia ) y de protones( dentro del ncleo ), encontrndose d e esta manera en equilibrio elctrico. Si por alguna razn se perdiera uno ms electrones el tomo este quedara desequilibrado a nivel elctrico e intentara recuperar los electrones perdidos tomndolos de otro tomo al que le sobraran. Si al contrario le entregramos electrones de ms intentar des hacerse de ellos entregndolos a otro tomo al que le faltaran. La Corriente Elctrica es bsicamente un flujo o desplazamiento de electrones a travs de un material denominado Conductor (metales), desde un punto elctrico donde hay tomos con electrones de ms hacia otro punto elctrico donde hay electrones de menos. Por tratarse de un fluido ser til para su estudio y comprensin la comparacin con el comportamiento de otro fluido muy cercano a nuestras experiencias cotidianas: El AGUA .. La Corriente se mide en AMPERES, y se simboliza [ A ]. Tensin :Se denomina TENSION elctrica a la Diferencia de Potencial o Carga elctrica entre dos materiales, denominados POLOS, que permite el desplazamiento de los electrones desde un punto donde estos se encuentran en exceso ( polo negativo ) hacia el otro donde se encuentran en defecto ( polo positivo). La tensin se mide en VOLTS, unidad generalmente abreviada[V].

-------------................ ++++++++++ ( POLO NEGATIVO ) ------------------------- ( POLO POSITIVO ) exceso de eFalta de e-

Recurramos a una sencilla comparacin con un sistema hidrulico. Pensemos que para que haya desplazamiento de "agua" ( electrones ) a travs de una " manguer a " ( conductor ), ser necesario una " Diferencia de Presin " (Tensin) entre los dos puntos (polos) conectados por ella. Es esta Diferencia de Presin la que hace circular al agua as como la Tensin Elctrica permite la circulacin de los electrones. Resistencia: Es la Facilidad o Dificultad que ofrecen los distintos materiales al desplazamiento de los electrones a travs de sus tomos. Existen materiales conductores (en su mayora metales), que PERMITEN el pasaje de corriente en ma yor o menor grado; como as tambin materiales AISLADORES que NO PERMITEN el pasaje de corriente.La Resistencia se mide en OHMS. Corriente continua: Se denomina Corriente Continua al desplazamiento permanente de electrones sobre un conductor en UN solo SENTIDO. Es la corriente tpica ofrecida por las Bateras. Estas ltimas siempre tienen un polo o Borne positivo (+) y otro Negativo (-). Es indispensable una Tensin Continua ( D.C.V ) para que exista una Corriente Continua (D.C.A ), y en ese caso la dificultad ofrecida por el conductor al pasaje de esa corriente se llama RESISTENCIA . La sigla DCV significa DIRECT CURENT VOLTAGE.

17

Gua de Reparacin y Mantenimiento de pc

La mayora de los aparatos electrnicos se alimentan con corriente continua (dcv); es decir que por ellos la corriente de desplaza en un solo sentido . Si a un dispositivo que trabaja con DCV se lo conecta al revs (sin respetar su polaridad) NO FUNCIONA y a veces hasta es posible que se dae. Siempre que trabajemos con DCV deberemos respetar la Polaridad (o sentido de conexin) de los diversos dispositivos. Corriente alterna: Contrariamente al caso anterior, se denomina Corriente Alterna a la que circula por un conductor cambiando permanentemente de sentido a intervalos regulares de tiempo. Es necesario que dispongamos de una Tensin Alterna (A.C.V), para que circule una Corriente Alterna (A.C.A), y en ese caso la dificultad ofrecida por el conductor al pasaje de la corriente se denomina IMPEDA NCIA. La sigla ACV significa ALTERNATE CURRENT VOLTAGE. La Tensin de la lnea de Red Do miciliaria en nuestro pas es Alterna y su valor es 220 volts (ACV).Cuando trabajemos con dispositivos de ACV no tendremos que preocuparnos de la polaridad, ya que esta cambia permanentemente de sentido. Recordemos que cuando "enchufamo s" algn aparato en los tomacorrientes de nuestro domicilio no nos fijamos si la ficha esta en un sentido o el contrario. Frecuencia: Este parmetro hace s u aparicin con la Corriente Alterna. Recordemos que esta cambia de sentido a intervalos regulares de tiempo. La Frecuencia es, entonces, la cantidad de veces que una corriente cambia de sentido en un segundo. Su unidad de medida es el HERTZ ( HZ ) o lo que es lo mismo "VECES por SEGUNDO". S on muy utilizados sus mltiplos : el Kilohertz ( KHz ) y el Megahertz ( MHz ). Por ejemplo la Tensin de lnea ( 220 v ) trabaja a 50 Hz, e s decir que cambia de sentido 50 veces en un segundo. En la PC existe una especie de RELOJ ( CLOCK ) que le marca al procesador el ritmo con el que SE debe realizar sus instrucciones ( set de instrucciones). Ese reloj genera una pequea c orriente alterna de forma cuadrada, y su frecuencia determina la velocidad del microprocesador y del Sistema completo. As decimos que una PC trabaja a 33 Mhz ( 33 millones de instrucciones por segundo), 60 Mhz, 80 MHz, 100 MHZ o ms dependiendo de la velocidad a la que oscile su Clock de Sistema (cabe aclarar que no siempre un procesador puede realizar una instruccin por cada tick de reloj). Potencia: Estamos acostumbrados a comparar por ejemplo dos equipos de audio y decir: este es ms POTENTE que aqul. Entre dos lmparas reconoceremos tambin cul es la que tiene ms potencia lumnica. La Potencia o Trabajo elctrico que de sarrolla un dispositivo es la combinacin o relacin entre la "Tensin" con la que trabaja y la "Corriente" que deja circular ( o que consume ). Es por lo tanto: Potencia (watt) = Tensin (volt) x Corriente (ampere) ] o P(w) = V(v) x I(a) Su unidad de medida es el WATT ( W ). Sus mltiplos y submltiplos ms usados son: el miliwatt (mw) y el Kilowatt (Kw).

18

Gua de Reparacin y Mantenimiento de pc

Todo aparato elctrico al funcionar realiza un trabajo elctrico o, lo que es lo mismo, consume potencia elctrica. Por ejemplo, la fuente de alimentacin de la mayora de nuestras PC consumen al mximo 200 W. A su vez un disco rgido moderno no supera los 5 W de consumo. Multmetro o tester: Se trata de un di spositivo que nos permite efectuar mediciones de Tensin Alterna y Continua (ACV y DCV), de Co rriente Alterna y Continua (ACA y DCA) y de Resistencia (? ). En la actualidad los Multmetros o Testers Digitales, tienen un precio muy accesible y es necesario contar con uno de ellos para poder efectuar reparaciones en una PC. Generalmente poseen un dial, o llave mltiple, de tipo giratorio que nos permitir elegir el parmetro a medir. Poseen tambin dos bornes o punta s de conexin ( una roja y la otra negra) para hacer contacto en los dos puntos a medir. Generalmente, el Rango o cantidad de unidades a medir del parmetro seleccionado debe ser elegido entre va rios rangos mximos ofrecidos por el tester. Tambin existen Testers "Autorrango", donde slo de debe seleccionar el parmetro para cualquier valor entre 0 (cero) y un mximo nico. Es muy importante para no daar el instrumento, elegir correctamente tanto el Parmetro como el Rango o escala, ya que de otro modo el tester se daar. MEDICIONES EN PC: Dentro del marco de Reparacin de PC ser necesario efectuar me diciones de Tensin y de Continuidad (resistencia). Mediciones de Tensin: La Fuente de Alimentacin de la PC es la encargada de convertir la Tensin Alterna de la Lnea (220 v ACV) en las diversas Tensiones Continuas (DCV) que necesita la computadora para su correcto funcionamiento. Mediciones de Tensin ACV (ALTERNA): Ser necesario frecuentemente verificar la existencia de tensin de lnea en aquel tomacorrientes con el que nos encontremos trabajando, sea su salida de 110v o de 220v. Para ello deberemos elegir el parmetro ACV (alterna), en un rango de valores superior al que deseamos medir (250 o ms) y hacer contacto con las puntas de prueba del tester (roja y negra) en los polos (bornes) del tomacorriente o autotransformador a medir. No debere mos preocuparnos por el sentido de conexin de las puntas (polaridad) ya que la tensin alterna que deseamos medir cambia de sentido permanen temente; aunque deberemos estar atentos para hacer un contacto seguro tomando las puntas de prueba firmemente por su vaina plstica. Mediciones de Tensiones DCV (CONTINUA):

19

Gua de Reparacin y Mantenimiento de pc

La PC trabaja con Tensiones Continuas (DCV) que toma a la salida de la fuente de alimentacin. Dichas tensiones son cuatro (4) : + 5 volt ? cable ROJO. - 5 volt ? cable BLANCO. + 12 volt ? cable AMARILLO. - 12 volt ? cable AZUL. (los signos + y - aluden al sentido de circulacin de corriente que estas tensiones provocan: hacia desde 0 volt ). Todas estas tensiones son tomadas en referencia a 0 volt 0 volt ? cable NEGRO. El valor cero volt (0 v) no es considerado una quinta tensin ya que es el valor de referencia para que existan los otros. Un nico cable de color NARANJA, denominado POWER GOOD, tiene por funcin informar al motherboard si los restantes valores de tensin se encuentran dentro del 10 % de su valor nominal, presentando en ese caso una tensin de +5v. PG cable NARANJA + 5 v.

Frecuentemente deberemos verificar si existen estas tensiones a la salida de la Fuente de alimentacin durante un proceso de bsqueda de fallas en el hardware. Para ello setearemos al tester en el parmetro DCV (continua) en un rango de valores superior al que deseamos medir (20v o ms) y conectaremos la puntas de prueba de la siguiente manera en cualquier conector de salida de la fuente: para medir + 5 v punta negra a cable negro. punta roja a cable rojo. para medir - 5 v ? punta negra a cable negro. punta roja a cable blanco. para medir +12 v ? punta negra a cable negro. punta roja a cable amarillo. para medir -12 v ? punta negra a cable negro. punta roja a cable azul. (los valores a medir debern encontrarse dentro del 10% arriba o abajo del nominal). Medicin de Continuidad:

20

Gua de Reparacin y Mantenimiento de pc

Se denomi na CONTINUIDAD a la posibilidad de circulacin de corriente en un conductor de punta a punta. La medicin de Continuidad con el tester se lleva a cabo por medio del parmetro Resistencia. Para ello deberemos ubicar el dial en el parmetro Resistencia y en la escala ms cercana a cero, para luego hacer contacto con las puntas de prueba en ambos extremos del conductor a medir. En el caso de que esta medicin en un cable arroje un valor resistivo de casi cero ohms ( 0 ? ) nos indicar que el cable no est cortado. Si el resultado es infinito ( ? ) estaremos en la presencia de un cable cortado. Bajo este mismo concepto y de la misma forma tendremos la posibilidad de comprobar el funcionamiento de switches o llaves interruptoras como por ejemplo: el Turbo Switch, el Reset Switch, el Power Switch y el Keylock Switch. Estando el TESTER seteado en el parmetro ? , debemos hac er contacto con ambas puntas de prueba en las patas o pines de la llave a medir para luego llevarlo a la posicin de encendido y apagado. Si el switch estuviera en condiciones deber arrojarnos 0 ? en la posicin "ON" e ? ? en la posicin "OFF". PRCTICA 1 1.- Medicin de tensin de lnea: A. Elija en el tester la escala de ACV (ALTERNA). B. Elija un rango de tensin mximo superior al valor de tensin a medir (110v o 220 v ). C. Conecte ambas puntas del tester a los dos polos de un tomacorriente ( indisTintamente cualquier punta a cualquier polo) para verificar si se cuenta con tensin en la lnea de trabaj o. D. La tensin medida debe ser 220 volt. E. Anote aqu la tensin medida: ..................... Volt ACV. 2.- Tensiones de salida de una Fuente de Alimentacin: A. Conecte primeramente una carga a la fuente. Esta puede ser simplemente un disco rgido que gire. B. Conecte un switch de encendido a la fuente si fuera necesario y asegrese de que este se encuentre apagado. C. Conecte la fuente a la lnea de tensin mediante un cable de PC. Asegrese de que el rango de tensin elegido para la fuente sea el correcto (110 v - 220 v). D. Encienda el switch de Power para poner en funcionamiento la Fuente de Alimentacin. Si esta se encuentra en condiciones debera comenzar a girar el disco y el ventilador interno. E. Elija en el tester la escala de DCV (CONTINUA). F. Elija un rango de tensin mximo superior al valor de tensin a medir (+12 v y +5v).

21

Gua de Reparacin y Mantenimiento de pc

G. Medicin de + 5v : H. Coloque la punta negra en cualquier polo negro de los conectores tipo "D" que salen de la fuente. Luego coloque la punta roja en cualquier polo rojo de los conectores tipo "D" que salen de la fuente. El tester deber marcar 5.00. I. Anote aqu su medicin: ............ volt DCV. J. Medicin de - 5v : K. Coloque la punta negra en cualquier polo negro de los conectores tipo "D" que salen de la fuente. Luego coloque la punta roja en el polo blanco del conector P9 que sale de la fuente. El tester deber marcar - 5.00 . L. Anote aqu su medicin: ......................... volt DCV. M. Medicin de + 12v : N. Coloque la punta negra en cualquier polo negro de los conectores tipo "D" que salen de la fuente. Luego coloque la punta roja en cualquier polo amarillo de los conectores tipo "D" que salen de la fuente. El tester deber marcar 12.0. O. Anote aqu su medicin: ................... volt DCV P. Medicin de - 12v : Q. Coloque la punta negra en cualquier polo negro de los conectores tipo "D" que salen de la fuente. Luego coloque la punta roja en el polo celeste del conector P8 que sale de la fuente. El tester deber marcar -12.0. R. Anote aqu su medi cin: ........................ volt DCV 3.- Medicin de continuidad en el cable de alimenta cin: A. Elija en el tester la escala de O (OHM). B. Elija el rango mximo superior inmediato al valor de resistencia a medir (0 O). C. Coloque una punta cualquiera del tester en uno de los polos del conector hembra del cable. D. Coloque la otra punta del tester en una pata cualquiera del conector macho del cable. Si hecho esto la medicin arrojara 8 (infinito), cambie la punta a la otra pata macho del cable. Si el cable esta en condiciones la medicin debe arrojar 0 O ( cero ohms ), caso contrario el cable se encuentra cortado. E. Repita la medicin con el par de patas restante. F. Anote aqu el estado del cable medido: ............................................ 4.- Medicin de continuidad del switch de power:

22

Gua de Reparacin y Mantenimiento de pc

A. Elija en el tester la escala de O (OHM). B. Elija el rango mximo superior inmediato al valor de resistencia a medir. Al medir continuidad esperamos encontrar un valor cercano a cero (0 O). C. Asegrese de que el switch se encuentra en la posicin APAGADO. D. Conecte las dos puntas del tester (roja y negra) a un par de patas del switch, el cual se encuentra separado del otro par por un tabique plstico. E. Al encender el switch la medicin deber arrojar 0 O , y al volver a apagarlo, arrojar 8. F. Repita la medicin con el par de patas restante. G. Anote aqu el estado del switch medido:................. 5.- Medicin de continuidad del switch de Key-lock: A. Elija en el tester la escala de O (OHM). B. Elija el rango mximo superior inmediato al valor de resistencia a medir. Al medir continuidad esperamos encontrar un valor cercano a cero (0 O). C. Asegrese de que el switch se encuentra en la posicin APAGADO. D. Conecte las dos puntas del tester (roja y negra) al par de patas del switch. E. Al encender el switch mediante su llave, la medicin deber arrojar 0 O , y al volver a apagarlo arrojar 8. F. Anote aqu el estado del switch medido:............. 6.- Medicin de continuidad del switch de Reset: A. Elija en el tester la escala de O (OHM). B. Elija el rango mximo superior inmediato al valor de resistencia a medir. Al medir continuidad esperamos encontrar un valor cercano a cero (0 O). C. Conecte las dos puntas del tester ( roja y negra) al par de patas del switch. D. Al pulsar el switch la medicin deber arrojar 0 O , y al soltarlo arrojar 8. E. Anote aqu el estado del switch medido:.................... 7.- Medicin de continuidad del switch de Turbo: A. Elija en el tester la escala de (OHM). B. Elija el rango mximo superior inmediato al valor de resistencia a medir. Al medir continuidad esperamos encontrar un valor cercano a cero (0 O).

23

Gua de Reparacin y Mantenimiento de pc

C. Conecte una punta cualquiera del tester (roja o negra) a la pata central de la llave. Conecte la otra punta del tester a cualquiera de las dos patas libres. D. Al cambiar el switch de posicin la medicin deber cambiar de 0 O a 8. E. Repita la medicin con la combinacin inversa (manteniendo la misma punta del tester en la pata central). Anote aqu el estado del switch medido:......................... 8.- Verificacin de Leds: A. Elija en el tester la escala de O (OHM). B. Conecte indistintamente las puntas del tester a las dos patas del led. Si este no enciende, conctelo al revs. Si el led se encuentra en condiciones debe encender en una sola posicin. C. Anote aqu el estado del led medido:..........................

24

Gua de Reparacin y Mantenimiento de pc

25

Gua de Reparacin y Mantenimiento de pc

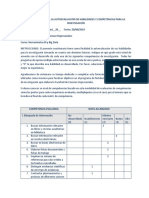

Qu es el mantenimiento para PCs? Es el cuidado que se le da a la computadora para prevenir posibles fallas, se debe tener en cuenta la ubicacin fsica del equipo ya sea en la oficina o en el hogar, as como los cuidados especiales cuando no se est usando el equipo. Hay dos tipos de mantenimiento, el preventivo y el correctivo. Tipos de man tenimiento para la PC Mantenimiento preventivo para PCs El mantenimiento preventivo consiste en crear un ambiente favorable para el sistema y conservar limpias todas las partes que componen una computadora. El mayor nmero de fallas que presentan los equipos es por la acumulacin de polvo en los componentes internos, ya que ste acta como aislante trmico. El calor generado por los componentes no puede dispersarse adecuadamente porque es atrapado en la capa de polvo. Las partculas de grasa y aceite que pueda contener el aire del ambiente se mezclan con el polvo, creando una espesa capa aislante que refleja el calor hacia los dems componentes, con lo cual se reduce la vida til del sistema en general. Por otro lado, el polvo contiene elementos conductores que pueden generar cortocircuitos entre las trayectorias de los circuitos impresos y tarjetas de perifricos. Si se quiere prolongar la vida til del equipo y hacer que permanezca libre de reparaciones por muchos aos se debe de realizar la limpieza con frecuencia. Mantenimiento preventivo activo

Este tipo de mantenimiento involucra la limpieza del sistema y sus componentes la frecuencia con la cual se debe implementar este tipo de mantenimiento depende del ambiente de la computadora y de la calidad de los componentes. Si la PC esta en un ambiente extremadamente sucio se debe limpiar en promedio cada tres meses. Para la mayora de los ambientes limpios de oficina la limpieza se debe aplicar en promedio una o dos veces al ao. Mantenimiento preventivo pasivo

Este tipo de mantenimiento consiste en el cuidado del sistema en su ambiente externo, incluye bsicamente las condiciones fsicas de operacin del sistema y la prevencin elctrica. Lo fsico comprende factores como la temperatura ambiente, el stress trmico de encendido, la contaminacin por polvo, humo de cigarro y problemas por posibles golpes o vibraciones. Lo elctrico concierne a factores como carga electrostticas, la sobre carga en la lnea y en algunos ambientes la interferencia por radiofrecuencia. La esencia del mantenimiento preventivo es proteger el hardware y la alta inversin econmica que representa. Es por lo tanto razonable que al ambiente en el que este operando el equipo sea adecuado:

26

Gua de Reparacin y Mantenimiento de pc

El equipo debe estar libre, en lo posible de la contaminacin aerbica como el polvo y el humo del cigarro. No coloque su equipo frente a una ventana exponindolo directamente a la luz de sol. La temperatura debe ser controlada y constante como sea posible para evitar el stress trmico de los componentes.

En cuanto a lo elctrico es conveniente hacer nfasis en lo siguiente:

La alimentacin de la lnea debe ser a travs de la salida correcta La salida vertical menor del contacto debe corresponder con el polo positivo. La salida vertical mayor del contacto debe corresponder con el neutro. La salida circular debe corresponder con la tierra.

Cuando se enciende la maquina da un transitorio donde el voltaje y la corriente tienden a ser muy altos, a tal fenmeno se le conoce como pico, aunque se da durante un tiempo muy corto, el stress fsico de los componente s es muy alto, en consecuencia es recomendable reducir el numero de ciclos de encendido del equipo, por esta razn si se tiene que apagar y volver a encender la PC por que se ha detenido por los problemas de software o en la lnea elctrica, hgalo con un arranque en caliente tecleando CTRL -ALT-DEL. Una vez cubiertos los anteriores preliminares se procede a desarma r el equipo conforme a los cuidados y tcnicas ya descritas. Para una adecuada limpieza se debe de desarmar todo el equipo. Las tcnicas de aplicacin en el desarrollo de la prctica que incluir la limpieza de:

El gabinete Disco duro Flopys y sus cabezas Tarjetas adaptadoras La fuente de poder La tarjeta madre Cables y conectores Teclado

Procedimiento para el mantenimiento preventivo: Cuando se abre computadora para manipular directamente los circuitos, la descarga electrosttica sobre ellos si puede daarlos permanentemente. Para tales

27

Gua de Reparacin y Mantenimiento de pc

manipulaciones debemos descargarnos continuamente sobre el chasis del equipo (en el blindaje de la fuente de poder por ejemplo) o usar una pulsera antiesttica.

Quitar la tapa del gabinete Identificar los componentes principales Hacer un pequeo diagrama de la disposicin de las tarjetas en los slots, los jumper y los cables de los drives y el disco duro. Notar que estos tienen uno de sus lados coloreados de rojo Dicha seal indica que se trata de la terminal numero 1. Retirar de los slots la tarjeta de video y dems tarjetas. Desconectar los cables de alimentacin y cables de los drives, y retirarlo del gabinete desatornillndolo como sea necesario. Retirar el microprocesador, pila y los mdulos de memoria. Quitar las unidades de almacenamiento.

MANTENIMIENTO PREVENTIVO A DISPOSITIVOS

Antes que nada habr que definir que los dispositivos a los cuales les daremos mantenimiento son considerados perifricos. Estos pueden ser de entrada, de salida y tambin los hay de entrada y salida. De los dispositivos perifricos a los cuales se les dar mantenimiento y se explica a continuacin, los podemos considerar como: de salida al monitor y de entrada al teclado y ratn. Un dispositivo de entrada es aqul que mandar informacin al CPU. Un dispositivo de salida ser aqul que reciba informacin del CPU. Por lo tanto, un dispositivo de entrada y salida ser con el que se pueda enviar y recibir informacin del CPU. Aunque en este documento no se explicar cmo dar mantenimiento a todos los dispositivos perifricos ms utilizados, por lo menos es conveniente saber cules son: impresoras, modems, cmaras digitales, micrfonos, escner (digitalizador de imgenes), y las unidades de CD-ROM externas. Monitor En ningn momento cuando se habla de mantenimiento preventivo, se debe de pensar en que se va a abrir el monitor para limpiarlo. El monitor contiene condensadores de alta capacidad elctrica que pueden producir un peligroso y hasta mortal choque elctrico incluso despus de haberlo apagado y desconectado. De cualquier modo, no hay mucho que se pueda limpiar en el interior del monitor. En vez de ello, hay que concentrarse en limpiar el exterior del monitor y la pantalla. Generalmente se ocupa una buena solucin limpiadora de cristales para limpiar, no solamente el vidrio de la pantalla, sino tambin el gabinete. Hay que ocupar un lienzo libre de pelusa y vaciar el limpiador sobre el lienzo, no sobre el cristal. Esto evitar que el fluido escurra y se introduzca en el espacio entre el cristal y el gabinete. Lo anterior

28

Gua de Reparacin y Mantenimiento de pc

es muy importante recalcarlo ya que no se debe de introducir el fluido al interior del gabinete, porque podra provocar un corto circuito en el monitor. Teclado Es sorprendente la cantidad de suciedad y basura que se puede llegar a acumular en un teclado. La primera lnea de defensa es un bote con gas comprimido (vea la figura), que se puede encontrar en tiendas de productos de computacin y electrnica. La lata incluye un diminuto popote o pajilla para su aplicacin, que se ajusta en la boquilla de la lata y le permite dirigir el gas a sitios de difcil acceso, como los espacios entre las teclas. Aplicacin de aire comprimido al teclado para limpieza externa. Esta operacin de soplado del teclado se debe de realizar en un lugar aparte del sitio donde generalmente trabaja con su computadora, y para evitar que eventualmente este polvo y suciedad regrese, utilice la aspiradora para juntar la basura a medida que sta sea expedida por el aire comprimido. Aunque normalmente no se necesita desarmar el teclado para limpiar el polvo y los desechos que caen sobre el mismo, tal vez se necesite desarmar para limpiar alguna cosa que se haya derramado en l. El agua no afectar sino se derrama en demasa. Si slo fueron unas cuantas gotas, no importa, se evaporarn por s solas. Si se derrama refresco de cola u alguna otra cosa que contenga azcar, realmente se debe abrir el teclado y limpiarlo a fondo. Antes de limpiar dentro del teclado necesitar: Un destornillador de cruz para desarmar el tecado. Gas comprimido y/o brocha y aspiradora. Alcohol isoproplico para limpiar y un lienzo libre de pelusas. El siguiente procedimiento sirve para limpiar a fondo el teclado. 1. Cierre el sistema y apague su computadora. 2. Desconecte el teclado de la computadora y colquelo de cabeza sobre una superficie de trabajo limpia y plana. NOTA. Si planea desarmar el teclado y quitar las teclas para limpiar debajo de ellas, es una buena idea hacer una fotocopia de la distribucin del teclado. Puede utilizar posteriormente esta fotocopia para asegurarse de que tenga todas las teclas de vuelta en su posicin correcta. Mantenimiento correctivo para PCs Consiste en la reparacin de alguno de los componentes de la computadora, puede ser una soldadura pequea, el cambio total de una tarjeta (sonido, video, SIMMS de memoria, entre otras), o el cambio total de algn dispositivo perifrico como el ratn, teclado, monitor, etc. Resulta mucho ms barato cambiar algn dispositivo que el tratar de repararlo pues muchas veces nos vemos limitados de tiempo y con

29

Gua de Reparacin y Mantenimiento de pc

sobre carga de trabajo, adems de que se necesitan aparatos especiales para probar algunos dispositivos. Asimismo, para realizar el mantenimiento debe considerarse lo siguiente: En el mbito operativo, la reconfiguracin de la computado ra y los principales programas que utiliza. Revisin de los recursos del sistema, memoria, procesador y disco duro. Optimizacin de la velocidad de dese mpeo de la computadora. Revisin de la instalacin elctrica (slo para especialistas). Un completo reporte del mantenimiento realizado a cada equipo. Observaciones que puedan mejorar el ambiente de funcionamiento. Criterios que se deben considerar para el mantenimiento a la PC La periodicidad que se recomienda para darle mantenimiento a la PC es de una vez por semestre, esto quiere decir que como mnimo debe drsele dos veces al ao, pero eso depender de cada usuario, de la ubicacin y uso de la computador a, as como de los cuidados adicionales que se le dan a la PC. Por su parte, la ubicacin fsica de la computadora en el hogar u oficina afectar o beneficiar a la PC, por lo que deben tenerse en cuenta varios factores: Hogar: Es necesario mantener el equipo lejos de las ventanas, esto es para evitar que los rayos del sol daen a la PC, as como para evitar que el polvo se acumule con mayor rapidez, tambin hay que tratar de ubicar a la PC en un mueble que se pueda limpiar con facilidad, si en la habitacin donde se encuentra la PC hay alfombra se debe aspirar con frecuencia para evitar que se acumule el polvo. Tambin no es conveniente utilizar el monitor como repisa , esto quiere decir que no hay que poner nada sobre el monitor ya que genera una gran cantidad de calor y es necesario disiparlo, lo mismo para el chasis del CPU. Conclusiones No exponer a la PC a los rayos del sol. No colocar a la PC en lugares hmedos. Mantener a la PC alejada de equipos electrnicos o bocinas que produzcan campos magnticos ya que pueden daar la informacin. Limpiar con frecuencia el mueble donde se encuentra la PC as como aspirar con frecuencia el rea si es que hay alfombras. Usar No-Break para regular la energa elctrica y por si la energa se corta que haya tiempo de gua rdar la informacin.

30

Gua de Reparacin y Mantenimiento de pc

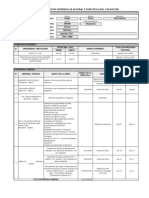

Cuando se deje de usar la PC, esperar a que se enfre el monitor y ponerle una funda protectora, as como al teclado y al chasis del CPU. Revisin de la instalacin elctrica de la casa u oficina, pero esto lo debe de hacer un especialista. Material, herramientas y mesa de trabajo Como ya se haba explicado anteriormente el mantenimiento preventivo ayudar a alargar el buen funcionamiento de la PC, para ello se tiene que contar con una mesa de trabajo, la cual preferentemente no debe de ser conductora (que no sea de metal o similar), se debe de tener el rea o mesa de trabajo libre de estorbos y polvo.Tambin es importante contar con las herramientas y material adecuado, todo esto para poder facilitar el trabajo:

HERRAMIENTAS SOFTWARE QUMICOS (soluciones limpiadoras) Bote con solucin limpiadora en espuma. Bote con limpiador para partes electrnicas.(3 en 1, Qt,etc) Pasta Trmica

1 estuche de herramientas para PCs. 1 multmetro digital

Discos de sistema. Utileras para MS-DOS Utileras de Norton.

1 cautn. Antivirus o vacunas. Soldadura 1 expulsora de aire (fro 1 pulsera antiesttica. 1 rollo de cinta adhesiva (grueso). 1 bote para rollo fotogrfico (para guardar los tornillos dentro). 1 Brocha o pincel cerdas finas Trapo blanco. Alfileres. Bolsas antiestticas. Discos de limpieza para unidades de disco flexible y CD-ROM.

Cada cuanto tiempo se le de be dar Mantenimiento Preventivo al Equipo? Es recomendable que se le proporcione a cada equipo de cmputo en promedio cuatro veces al ao, aunque hay que tener en c uenta el sitio donde ste se encuentre instalado puesto que podra llegar a necesitarlo hasta una o dos veces ms.

31

Gua de Reparacin y Mantenimiento de pc

32

Gua de Reparacin y Mantenimiento de pc

Breve Historia

Lo que se ha venido a llamar virus Informtico, se puede definir como un programa que tiene la caracterstica de autorreproducirse y causar efectos destructivos al resto de los archivos existentes en los discos. La caracterstica fundamental de los virus es su capacidad de autoreproduccin y de destruccin. En sus comienzos, los virus informticos fueron mas programas autoreproductores que programas destructivos. De hecho, lo que posiblemente empez como un juego, paso rpidamente a convertirse en un mtodo para acceder, de forma fraudulenta, a ordenadores y bancos de datos que contenan informacin confidencial, pero sin fin destructivo. Todo el mundo recuerda la pelcula Juegos de guerra . Esta actividad de bsqueda fraudulenta de informacin, fue desarrollada principalmente en USA debido a la proliferacin de grandes redes de ordenadores. Las personas que se dedicaban a esto reciban el nombre de HACKER. La mayor parte de la actividad de un hacker era romper los mecanismos de seguridad de los sistemas informticos y dado que dicha tarea resulta bastante montona, los hackers se auxiliaban de programas, los cuales recibieron el nombre de programas gusano. Otras de las variantes de los programas dainos son las llamadas bombas lgicas. Estas tienen por objeto la destruccin de los programas del ordenador al cumplirse una determinada condicin; por ejemplo, la llegada de una cierta fecha. Estas bombas lgicas son introducidas en los programas por los propios programadores, y tiene por objeto el destruir el programa en caso de impago del cliente o, incluso, el sabotaje. Las bombas lgicas no son programas autorreproductores, y no pueden propagarse de un ordenador a otro, pero si son destructivos. Tambin existen programas que bajo la apariencia de normalidad, juegos, procesadores de textos, etc., esconden algn tipo de labor destructiva, pero no se autorreproducen. Sin embargo, si se propagan de un ordenador a otro, ya que desde que son utilizados la primera vez hasta que da la cara el efecto destructivo pasa un tiempo, durante el cual hemos podido sacarle copias para nuestros amigos o vecinos, que a su vez han sacado copias para los suyos. Este mtodo se llama caballo de Troya, y algunos piensan que fue creado por los fabricantes de juegos de ordenador para atajar por mtodos drsticos la piratera o copia ilegal de programas. Tanto las bombas lgicas como el caballo de Troya como el caballo de Troya no son virus propiamente dichos, puesto que no tienen la capacidad de autorreproduccin y el efecto nocivo de los mismos viene incluido en el propio programa desde su programacin; no siendo algo que se la haya aadido posteriormente, por lo que una vez que se identifica el programa, se borra y se acaba el peligro, y adems, se avisa a los amigos que pueden tener copia de los mismos.

33

Gua de Reparacin y Mantenimiento de pc

Concepto de Virus

Un virus informtico es un malware que tiene por objeto alterar el normal funcionamiento de la computadora, sin el permiso o el conocimiento del usuario. Los virus, habitualmente, reemplazan archivos ejecutables por otros infectados con el cdigo de este. Los virus pueden destruir, de manera intencionada, los datos almacenados en un ordenador, aunque tambin existen otros ms inofensivos, que solo se caracterizan por ser molestos. Los virus informticos tienen, bsicamente, la funcin de propagarse a travs de un software, no se replican a s mismos porque no tienen esa facultad como el gusano informtico, son muy nocivos y algunos contienen adems una carga daina (payload) con distintos objetivos, desde una simple broma hasta realizar daos importantes en los sistemas, o bloquear las redes informticas generando trfico intil. El funcionamiento de un virus informtico es conceptualmente simple. Se ejecuta un programa que est infectado, en la mayora de las ocasiones, por desconocimiento del usuario. El cdigo del virus queda residente (alojado) en la memoria RAM de la computadora, aun cuando el programa que lo contena haya terminado de ejecutarse. El virus toma entonces el control de los servicios bsicos del sistema operativo, infectando, de manera posterior, archivos ejecutables que sean llamados para su ejecucin. Finalmente se aade el cdigo del virus al programa infectado y se graba en el disco, con lo cual el proceso de replicado se completa.

Los virus llegan al ordenador dentro de un programa contaminado contenido en algn disco flexible. A continuacin se instalan infectando el sistema operativo y modificando todo programa que utilicemos a partir de entonces en el ordenador para incluir en el una copia del virus, de forma que si copiamos uno de esos programas en un disco flexible y lo llevamos a otro ordenador, el virus se propagara a este. Una vez pasado un tiempo durante el cual ha estado reproducindose, tiempo de lactancia, o bien cuando se cumple una determinada fecha, el virus se activa y comienza su accin destructora. Los tipos de acciones destructoras son diversas : desde el virus que borra todos los ficheros, a los que hacen aparecer objetos por pantalla, pasando por los que ralentizan la velocidad de ejecucin de programas. Fundamentalmente, la contaminacin de nuestro ordenador se produce cuando copiamos un programa contaminado y lo ejecutamos. A partir de ese momento, el virus hace una copia de si mismo en algn lugar del disco que contenga el sistema operativo.

Virus informticos y sistemas operativos Los virus informticos afectan en mayor o menor medida a casi todos los sistemas ms conocidos y usados en la actualidad. Cabe aclarar que un virus informtico slo atacar el sistema operativo para el que fue desarrollado.

34

Gua de Reparacin y Mantenimiento de pc

MS-Windows Las mayores incidencias se dan en el sistema operativo Windows debido, entre otras causas, a:

Su gran popularidad, como sistema opera tivo, entre los ordenadores personales, PC. Se estima que, en el 2007, un 90% de ellos usa Windows.[cita requerida] Esta popularidad basada en la facilidad de uso sin conocimiento previo alguno, facilita la vulnerabilidad del sistema para el desarrollo de los virus,[cita requerida] y as atacar sus puntos dbiles, que por lo general son abundantes. Falta de seguridad en esta plataforma (situacin a la que Microsoft est dando en los ltimos aos mayor prioridad e importancia que en el pasado). Al ser un sistema muy permisivo con la instalacin de programas ajenos a ste, sin requerir ninguna autentificacin por parte del usuario o pedirle algn permiso especial para ello (en los Windows basados en NT se ha mejorado, en parte, este problema). Software como Internet Explorer y Outlook Express, desarrollados por Microsoft e incluidos de forma predeterminada en las ltimas versiones de Windows, son conocidos por ser vulnerables a los virus ya que stos aprovechan la ventaja de que dichos programas estn fuertemente integrados en el sistema operativo dando acceso completo, y prcticamente sin restricciones, a los archivos del sistema. Un ejemplo famoso de este tipo es el virus ILOVEYOU, creado en el ao 2000 y p ropagado a travs de Outlook. La escasa formacin de un nmero importante de usuarios de este sistema, lo que provoca que no se tomen medidas preventivas por parte de estos, ya que este sistema est dirigido de manera mayoritaria a los usuarios no expertos en informtica. Esta situacin es aprovechada constantemente por los programadores de virus.

Unix y derivados En otros sistemas operativos como las distribuciones GNU/Linux, BSD, OpenSolaris, Solaris, Mac OS X y otros basados en Unix las incidencias y ataques son prcticamente inexistentes. Esto se debe principalmente a:

Tradicionalmente los programadores y usuarios de sistemas basados en Unix han considerado la seguridad como una prioridad por lo que hay mayores medidas frente a virus, tales como la necesidad de autenticacin por parte del usuario como admi nistrador o root para poder instalar cualquier programa adicional al sistema. Los directorios o carpetas que contienen los archivos vitales del sistema operativo cuentan con permisos especiales de acceso, por lo que no cualquier usuario o programa puede acceder fcilmente a ellos para modificarlos o borrarlos. Existe una jerarqua de permisos y accesos para los usuarios. Relacionado al punto ante rior, a diferencia de los usuarios de Windows, la mayora de los usuarios de sistemas basados en Unix no pueden normalmente iniciar sesiones como usuarios "administradores' o por el superusuario root, excepto para instalar o configurar software, dando como resultado que, incluso si un usuario no administrador ejecuta un virus o algn software malicioso, ste no daara completamente el sistema operativo ya que Unix limita el entorno de ejecucin a un espacio o directorio reservado llamado comnmente home . Estos sistemas, a diferencia de Windows, son usados para tareas ms complejas como servidores que por lo general estn fuertemente protegidos,

35

Gua de Reparacin y Mantenimiento de pc

razn que los hace menos atractivos para un desarrollo de virus o software malicioso. En el caso particular de las distribuciones basadas en GNU/Linux y gracias al modelo colaborativo, las licencias libres y debido a que son ms populares que otros sistemas Unix, la comunidad aporta constantemente y en un lapso de tiempo muy corto actualizaciones que re suelven bugs y/o agujeros de seguridad que pudieran ser aprovechados por algn malware.

CARACTERSTICAS Dado que una caracterstica de los virus es el consumo de recursos, los virus ocasionan problemas tales como: prdida de productividad, cortes en los sistemas de informacin o daos a nivel de datos. Una de las caractersticas es la posibilidad que tienen de diseminarse por medio de replicas y copias. Las redes en la actualidad ayudan a dicha propagacin cuando stas no tienen la seguridad adecuada. Otros daos que los virus producen a los sistemas informticos son la prdida de informacin, horas de parada productiva, tiempo de reinstalacin, etc. Hay que tener en cuenta que cada virus plantea una situacin diferente. MTODOS DE PROPAGACIN Existen dos grandes clases de contagio. En la primera, el usuario, en un momen to dado, ejecuta o acepta de forma inadvertida la instalacin del virus. En la segunda, el programa malicioso acta replicndose a travs de las redes. En este caso se habla de gusanos. En cualquiera de los dos casos, el sistema operativo infectado comienza a sufrir una serie de comporta mientos anmalos o imprevistos. Dichos comportamientos pueden dar una pista del problema y permitir la recuperacin del mismo. Dentro de las contaminaciones ms frecuentes por interaccin del usuario estn las siguientes:

Mensajes que ejecutan automticamente programas (como el programa de correo que abre directamente un archivo adjunto). Ingeniera social, mensajes como ejecute este programa y gane un premio, o, ms comunmente: Haz 2 clics y gana 2 tonos para mvil gratis.. Entrada de informacin en discos de otros usuarios infectados. Instalacin de software modificado o de dudo sa procedencia.

TIPOS DE CONTAMINACIN Existen tres tipos bsicos de contaminacin: v Virus que contaminan el Boot o sector 0 del disco. v Virus que contaminan el sistema operativo (command.com). v Virus que contaminan los ficheros ejecutables (.EXE o . COM).

36

Gua de Reparacin y Mantenimiento de pc

Los que contaminan el Boot o sector 0 sustituyen el programa de carga del DOS existente en dicho sector por un programa de carga del virus. El programa del virus, as como el programa de carga del DOS original, se localizan en sectores libres del disco que son posteriormente marcados en la FAT como sectores defectuosos para que no pueda n ser detectados fcilmente por el usuario. Al arrancarse el ordenador, este lee el sector 0 del disco, el programa contenido en este sector localiza el sector donde se encuentra el programa del virus, lo carga y posteriormente va al sector donde guarda el programa de carga del DOS para terminar de poner en marcha el ordenador. Los virus que contaminan los ficheros. COM (COMMAND.COM u otros) aaden a estos ficheros el programa del virus al principio o al final del mismo y sustituyen los primeros 3 bytes del fichero por la llamada al cdigo del virus. El inconveniente que tienen este tipo de virus es que no pueden ser muy complicados, ya que un fichero .COM no puede tener mas de 64 K bytes. Sin embargo, muchos virus lo que hacen es ocultar el grueso del cdigo de un fichero oculto y utilizar el fichero.COM para hacer una llamada a este. Los virus que contaminan los ficheros.EXE son los mas difciles de realizar y tambin de detectar, ya que estos ficheros tienen una cabecera o header que necesita el DOS para el calculo de las direcciones correctas de lagunas instrucciones, as como los datos para localizar la primera instruccin del programa. Los cdigos del virus se colocan a continuacin del cdigo del programa y realizan en la cabecera los cambios necesarios para que la primera instruccin que se ejecute sea la del cdigo del virus. A continuacin da paso al cdigo del programa. De los distintos tipos de contaminacin, la mas fcil de realizar es la del BOOT, sin embargo tambin es la mas fcil de detectar. La contaminacin de ficheros.EXE son las mas difciles de realizar y detectar, pero son las que facilitan una propagacin mas rpida, ya que los ficheros de aplicacin son los que mas suelen compartirse. La contaminacin del fichero COMMAND.CO M tiene la ventaja de tomar el control del sistema operativo al encenderse el ordenador. La tcnica generalmente utilizada por los virus compagina la contaminacin de los ficheros EXE, para asegurarse la propagacin, con la del fichero COMMAND.COM, para asegurarse tomar rpidamente el control. TIPOS DE OCULTAMIENTO Algunos virus no se ocultan completamente en el fichero EXE o COM correspondiente, sino que se dividen en dos partes, una contamina el fichero EXE o COM, que hace una llamada al grueso del cdigo del programa del virus que se encuentra oculto en algn lugar del disco. Con esto se consiguen hacer cdigos de virus mas complicados y difciles de detectar. Existen tres tcnicas para ocultar el cdigo : v Marcar el fichero donde esta almacenado como fichero oculto. Contesto, el fichero no aparecer al hacer un DIR, si embargo pueden ser detectados por utilidades como PCTOOLS.

37

Gua de Reparacin y Mantenimiento de pc

v Almacenar el cdigo en sectores que son marcados posteriormente como defectuosos en la FAT. La FAT marca los cluster libres con el valor 0, los defectuosos con el valor FFF/H. Los ocupados, con cualquier otro valor. Si ha detectado que ha aumentado el nmero de clusters defectuosos de su disco duro, compruebe la existencia de virus. v Mediante tcnicas de formateo no estndar, con las cuales se logra formatear sectores a los que no tiene acceso el DOS.

Tipos de virus e imitaciones Existen diversos tipos de virus, varan segn su funcin o la manera en que ste se ejecuta en nuestra computadora alterando la actividad de la misma, entre los ms comunes estn:

Troyano: Consiste en robar informacin o alterar el sistema del hardware o en un caso extremo permite que un usuario externo pueda controlar el equipo. Gusano: Tiene la propiedad de duplicarse a s mismo. Los gusanos utilizan las partes automticas de un sistema operativo que generalmente son invisibles al usuario. Bombas lgicas o de tiempo: Son programas que se activan al producirse un acontecimiento determinado. La condicin suele ser una fecha (Bombas de Tiempo), una combinacin de teclas, o ciertas condiciones tcnicas (Bombas Lgicas). Si no se produce la condicin permanece oculto al usuario. Hoax: Los hoax no son virus ni tienen capacidad de reproducirse por si solos. Son mensajes de contenido falso que incitan al usuario a hacer copias y enviarla a sus contactos. Suelen apelar a los sentimientos morales ("Ayuda a un nio enfermo de cncer") o al espritu de solidaridad ("Aviso de un nuevo virus peligrossimo") y, en cualquier caso, tratan de aprovecharse de la falta de experiencia de los internautas novatos. Joke: Al igual de los hoax, no son virus, pero son molestos, un ejemplo: una pgina pornogrfica que se mueve de un lado a otro, y si se le llega a dar a errar es posible que salga una ventana que diga: OMFG!! No se puede cerrar!

Todos los virus tiene en comn una caracterstica, y es que crean efectos perniciosos. A continuacin te presentamos la clasificacin de los virus informticos, basada en el dao que causan y efectos que provocan. Caballo de Troya: Es un programa daino que se oculta en otro programa legtimo, y que produce sus efectos perniciosos al ejecutarse este ultimo. En este caso, no es capaz de infectar otros archivos o soportes, y slo se ejecuta una vez, aunque es suficiente, en la mayora de las ocasiones, para causar su efecto destructivo. Gusano o Worm: Es un programa cuya nica finalidad es la de ir consumiendo la memoria del sistema, se copia asi mismo sucesivamente, hasta que desborda la RAM, siendo sta su nica accin maligna.

38

Gua de Reparacin y Mantenimiento de pc

Virus de macros: Un macro es una secuencia de ordenes de teclado y mouse asignadas a una sola tecla, smbolo o comando. Son muy tiles cuando este grupo de instrucciones se necesitan repetidamente. Los virus de macros afectan a archivos y plantillas que los contienen, hacindose pasar por una macro y actuaran hasta que el archivo se abra o utilice. Virus de sobreescritura: Sobreescriben en el interior de los archivos atacados, haciendo que se pierda el contenido de los mismos. Virus de Programa: Comnmente infectan archivos con extensiones .EXE, .COM, .OVL, .DRV, .BIN, .DLL, y .SYS., los dos primeros son atacados ms frecuentemente por que s e utilizan mas. Virus de Boot: Son virus que infectan sectores de inicio y booteo (Boot Record) de los diskettes y el sector de arranque maest ro (Master Boot Record) de los discos duros; tambin pueden infectar las tablas de particiones de los discos. Virus Residentes: Se colocan automticamente en la memoria de la computadora y desde ella esperan la ejecucin de algn programa o la utilizacin de algn archivo. Virus de enlace o directorio: Modifican las direcciones que permiten, a nivel interno, acceder a cada uno de los archivos existentes, y como consecuencia no es pos ible localizarlos y trabajar con ellos. Virus mutantes o polimrficos: Son virus que mutan, es decir cambian ciertas partes de su cdigo fuente haciendo uso de procesos de encriptacin y de la misma tecnologa que utilizan los antivirus. Debido a estas mutaciones, cada generacin de virus es diferente a la versin anterior, dificultando as su deteccin y eliminacin. Virus falso o Hoax: Los denominados virus falsos en realidad no son virus, sino cadenas de mensajes distribudas a travs del correo electrnico y las redes. Estos mensajes normalmente informan ace rca de peligros de infeccin de virus, los cuales mayormente son falsos y cuyo nico objetivo es sobrecargar el flujo de informacin a travs de las redes y el correo electrnico de todo el mundo.

39

Gua de Reparacin y Mantenimiento de pc

Virus Mltiples: Son virus que infectan archivos ejecutables y sectores de booteo simultneamente, combinando en ellos la accin de los virus de progra ma y de los virus de sector de arranque. M