Documente Academic

Documente Profesional

Documente Cultură

Wire Shark

Încărcat de

mohcine999Drepturi de autor

Formate disponibile

Partajați acest document

Partajați sau inserați document

Vi se pare util acest document?

Este necorespunzător acest conținut?

Raportați acest documentDrepturi de autor:

Formate disponibile

Wire Shark

Încărcat de

mohcine999Drepturi de autor:

Formate disponibile

IUT Dpartement R&T TRC9 G.

Urvoy-Keller

Dans ce TP, vous allez utilisez Wireshark pour tudier diffrents scnarios d'analyse de trafic dans un contexte de supervision de rseau ou d'tudes d'attaques. Ce sera aussi l'occasion de manipuler les nombreuses fonctions avances de Wireshark. Tlcharger le fichier traces.tar.gz et dezipper/dtarer le fichier pour obtenir les traces sur lesquelles nous allons travailler.

I Analyse d'une trace vers un serveur Web.

Soit la trace http_espn.dmp. Ouvrez la avec Wireshark. Il s'agit de trafic li au tlchargement de la page d'entre d'un site Web. 1. Quelle est la composition protocolaire de la trace en terme UDP/TCP et d'applications au dessus de ces 2 couches transports? Utilisez la fonction protocol hierarchy du menu statistics. 2. Zoomez sur le trafic HTTP et donnez la dcomposition en terme de type d'objets HTTP. 3. Dzoomer un peu sur le trafic en filtrant le trafic TCP seulement. Pourquoi est-ce que la fraction de trafic HTTP descend tellement? 4. Combien y a t-il de conversations au niveau IP, TCP et UDP dans cette trace? Utilisez la fonction conversations du menu statistics . 5. Que vous fait comprendre le niveau Ethernet de la fonction conversations du menu statistics? 6. Concentrons nous sur le trafic DNS. Crer un filtre pour ne rcuprer que les demandes de rsolutions. Pour cela, il faut se placer sur un paquet DNS o il y a une requte, placer vous sur le champ dans l'en-tte applicative o apparat le code qui indique que c'est une requte puis faites un click droit et Prepare As filtered puis Selected. Combien en trouvez-vous? 7. Passons aux requtes HTTP. Pour les trouver, nous allons utiliser la fonction HTTP Requests du menu Statistics. 1. Interprtez les 2 premires colonnes du rsultat? 2. En quoi ce rsultat est compatible avec l'analyse DNS faite prcdemment? 3. Crez un filtre pour calculer le nombre d'objets effectivement tlchargs. Combien y en a-t-il? Ce rsultat est-il en adquation avec le rsultat de la sous-question 1 ci-dessus.

II Dpannage

Soit un utilisateur de votre rseau (vous avez t promu ingnieur rseau flicitations!) n'arrive pas accder Internet. Il arrive en revanche accder aux ressources internes (serveurs de donnes, mail, imprimantes, etc.). Vous capturez la trace nowebaccess1.pcap sur le commutateur d'attachement de la machine de l'utilisateur. Quelques informations : l'adresse IP de la machine de l'utilisateur est 172.16.0.8 et les serveurs DNS

configurs sur la machine sont 4.2.2.2 et 4.2.2.1. Analysez la trace et donnez votre diagnostic. Il faut tre prcis et dire ce qui a priori fonctionne et ce qui ne fonctionne pas dans le rseau. Si par exemple, vous pensez qu'une machine est utilise comme passerelle, vous devez dire quels lments vous font penser cela. Notez qu'il y a plusieurs diagnostics possibles.

III Dpannage

Un autre utilisateur se plaint de ne pas pouvoir accder certains sites Web (mais pas tous). Vous capturez nouveau une trace de trafic qui s'appelle nowebaccess3.pcap. Analysez la trace et montrez qu'elle permet de montrer que le problme se situe l'extrieur du rseau de l'entreprise qui ne comprend que des machines dans la plage d'adresses 172.16/24.

V La fable du dveloppeur et de l'ingnieur rseau

Soit une entreprise dans laquelle vous tes ingnieur rseau. L'entreprise a de multiples branches. Un dveloppeur a conu une application simple qui va, sur le serveur de chacune des branches rcuprs des fichiers des ventes de la journe, sous la forme de fichier csv (comma separated values). Le dveloppeur se plaint que ses fichiers soient corrompus lors du transport sur le rseau. Vous convenez d'un test o vous allez rcuprer un fichier transmis au niveau du serveur en capturant le trafic sur le switch de rattachement de ce dernier. La somme du contle md5 du fichier est :

La trace s'appelle tickedoffdevelopper.pcap. Chargez la dans wireshark. 1. Combien y-a-t-il de conversations au niveau IP et TCP? 2. Quels sont les protocoles de niveau applicatif prsents? 3. En vous appuyant sur votre connaissance du protocole, vous allez extraire la transmission du fichier en vous plaant sur un paquet de niveau applicatif quelconque correspondant ce transfert et en utilisant l'option 'Follow TCP stream' qui extrait les donnes au niveau applicatif. 4. Est-ce que le rseau est blmer ou non?

VI Processus d'Attaque

Parmi les machine que vous grez (vous tes toujours dans le mme rle d'ingnieur rseau), vous en avez une pour laquelle votre systme de dtection d'intrusion couine trs fort. Vous capturez du trafic sur le commutateur de rattachement de cette machine. La trace s'appelle attaque1.pcap. 1. Combien y-a-t-il de conversations au niveau IP et TCP?

2. Quels sont les services prsents sur la machine? (expliquez comment vous avez fait pour les trouver) 3. Expliquez la diffrence entre le cas ou le serveur rpond par un RST et le cas o il ne rpond pas. Pour vous aidez, faites des telnet sur la machine physique sur des ports ouverts ou non et voyez la raction de la machine au nivau TCP (Rappel (?) : on utilise netstat pour voir les ports ouverts ou non et la commande tcpdump pour voir le trafic)

VII OS fingerprinting

Des outils comme nmap (que l'on verra dans un autre TP) permettent de dterminer quel est l'OS implant sur une machine et les services ouverts sur la machine. Nmap est un outil passif : il injecte du trafic dans le rseau. Nous allons nous intresser ici aux empreintes digitales obtenues de manire passive, c'est--dire en analysant le trafic de l'utilisateur. Voici des tableaux donnant des valeurs de paramtres par dfaut typiques de certains systmes d'exploitation. En vous aidant de ces tableaux, relevez pour les 2 paquets les valeurs caractristiques et donnez une prdiction sur le systme d'exploitation implant par les machines dont des paquets ont t capturs dans la trace passiveosfingerprinting.pcap, sachant qu'il n'y aura pas de correspondance exacte.

VIII Goulet d'tranglement

Soit un ensemble de traces latency1.pcap, latency2.pcap, latency3.pcap et latency4.pcap correspondant un mme change au niveau applicatif. Elles sont captures ct client. Le fichier latency1 correspond au cas nominal o tout va bien. 1. Calculez les RTT pour chaque paquet de chaque trace. 2. Dterminer pour chaque trace, o se situe le goulet d'tranglement qui peut tre : le rseau qui induit des grandes latences, des temps d'attente ct client ou des temps d'attente ct serveur.

S-ar putea să vă placă și

- Examen 8Document8 paginiExamen 8FaridKhalfallahÎncă nu există evaluări

- TPN°13 - Using Wireshark To Examine HTTP and HTTPS TrafficDocument7 paginiTPN°13 - Using Wireshark To Examine HTTP and HTTPS TrafficSUmia ZhÎncă nu există evaluări

- 1.1.2.4 Lab - Mapping The InternetDocument13 pagini1.1.2.4 Lab - Mapping The InternetGiovanny Lauraine HendersonÎncă nu există evaluări

- Application MappingDocument11 paginiApplication MappingsadatÎncă nu există evaluări

- Devoir1 - Mapping The InternetDocument11 paginiDevoir1 - Mapping The Internet사라SaraÎncă nu există evaluări

- Capturer Et Analyser Un Trafic Réseau Avec WiresharkDocument20 paginiCapturer Et Analyser Un Trafic Réseau Avec WiresharkGhouali SamirÎncă nu există evaluări

- TP01CSRDocument5 paginiTP01CSRSouad ArrÎncă nu există evaluări

- Etude de L'outil D'administration Réseau TCPDUMPDocument14 paginiEtude de L'outil D'administration Réseau TCPDUMPMarilynFanyoÎncă nu există evaluări

- Analyseur de PaquetsDocument4 paginiAnalyseur de Paquetssih em100% (1)

- Atelier SecuriteDocument3 paginiAtelier SecuriteBilel AmeurÎncă nu există evaluări

- ARes T4 FRDocument10 paginiARes T4 FRhamiislam4Încă nu există evaluări

- paper21_article_rev2163_20151114_002817Document10 paginipaper21_article_rev2163_20151114_002817linkdenovaÎncă nu există evaluări

- tp1 m2rsdDocument2 paginitp1 m2rsdLami HallÎncă nu există evaluări

- TP3_securitéDocument7 paginiTP3_securitéAbir BaazaouiÎncă nu există evaluări

- Travaux Pratiques - Initiation Aux Réseaux IP-LicenceDocument18 paginiTravaux Pratiques - Initiation Aux Réseaux IP-LicenceNisem NasÎncă nu există evaluări

- Installation Et Configuration de PRTGDocument55 paginiInstallation Et Configuration de PRTGgede100% (1)

- Atelier 1 Audi SecuritéDocument4 paginiAtelier 1 Audi SecuritéHiba CherniÎncă nu există evaluări

- Prog Reseau SplendeurDocument64 paginiProg Reseau SplendeurTheodore AllenÎncă nu există evaluări

- Travaux Pratiques - Utilisation de Wireshark Pour Voir Le Trafic RéseauDocument16 paginiTravaux Pratiques - Utilisation de Wireshark Pour Voir Le Trafic RéseauTimothée VerquereÎncă nu există evaluări

- Wireshark DumpcapDocument11 paginiWireshark DumpcapKhalid MansouriÎncă nu există evaluări

- Outils de Diagnostique ReseauDocument6 paginiOutils de Diagnostique Reseauwidad zighmiÎncă nu există evaluări

- TP 3 - WiresharkDocument4 paginiTP 3 - WiresharkJawad MaalÎncă nu există evaluări

- TP 3 - WiresharkDocument4 paginiTP 3 - WiresharkJawad MaalÎncă nu există evaluări

- Chap5-Analyse Activité RéseauDocument15 paginiChap5-Analyse Activité RéseaumarouaneÎncă nu există evaluări

- 3.4.1.2 Lab - Using Wireshark To View Network TrafficDocument16 pagini3.4.1.2 Lab - Using Wireshark To View Network TrafficAyoüb Sou UadÎncă nu există evaluări

- Modules 16 - 17 - Examen Sur La Création Et La Sécurisation D'unDocument19 paginiModules 16 - 17 - Examen Sur La Création Et La Sécurisation D'unChabi Honorat100% (1)

- Corrige QCM Gestion SI Interne 2009Document17 paginiCorrige QCM Gestion SI Interne 2009ahlam_170750% (2)

- Springer Paper TemplateDocument7 paginiSpringer Paper TemplatemeÎncă nu există evaluări

- TP1 enonceTPWireshark (2) +filtreDocument6 paginiTP1 enonceTPWireshark (2) +filtretex mexÎncă nu există evaluări

- Wiresharck 3GI AwqertyDocument13 paginiWiresharck 3GI AwqertyFranklin Kana NguediaÎncă nu există evaluări

- Packet SnifferDocument7 paginiPacket SnifferRihab BenabdelazizÎncă nu există evaluări

- TP2Document9 paginiTP2امين نفيدÎncă nu există evaluări

- TP4 CybersecuriteDocument3 paginiTP4 CybersecuriteConrat elianÎncă nu există evaluări

- TP 9Document2 paginiTP 9nkodemontech2019Încă nu există evaluări

- Manuel Premiers Pas Avec Moway 2.1.0 - FR - ALEDocument2 paginiManuel Premiers Pas Avec Moway 2.1.0 - FR - ALEJulie ResistÎncă nu există evaluări

- TP N° 2 RéseauDocument11 paginiTP N° 2 Réseauممدوح زاويÎncă nu există evaluări

- L'objectif de Cet Exercice Est de Maîtriser L'utilisation D'un Logiciel de Gestion de Par Cet D'incidentsDocument1 paginăL'objectif de Cet Exercice Est de Maîtriser L'utilisation D'un Logiciel de Gestion de Par Cet D'incidentsBra HimÎncă nu există evaluări

- Reseaux Et Administration Systeme 1Document3 paginiReseaux Et Administration Systeme 1kazuiisagiÎncă nu există evaluări

- TP8Document12 paginiTP8Issam BammouÎncă nu există evaluări

- TP1 Atelier Audit Securite PDFDocument5 paginiTP1 Atelier Audit Securite PDFOns AffesÎncă nu există evaluări

- Travaux Pratiques 3 - Utilisation de Wireshark Pour Voir Le Trafic RéseauDocument8 paginiTravaux Pratiques 3 - Utilisation de Wireshark Pour Voir Le Trafic Réseaugodwin AMEVORÎncă nu există evaluări

- Le Sniffing de-WPS OfficeDocument2 paginiLe Sniffing de-WPS Officejulian rugenÎncă nu există evaluări

- Le Déni de Service (DoS) Est Une Attaque Informatique VisanDocument5 paginiLe Déni de Service (DoS) Est Une Attaque Informatique VisanMohammed CHERGAOUIÎncă nu există evaluări

- Chapitre 2Document8 paginiChapitre 2Boukhari AymenÎncă nu există evaluări

- TP1 Gi GseirDocument9 paginiTP1 Gi GseirIm EneÎncă nu există evaluări

- Présentation Rapport de Stage SupervisionDocument24 paginiPrésentation Rapport de Stage Supervisionim_hammed100% (14)

- 1.3.1.3 Lab - Mapping The InternetDocument11 pagini1.3.1.3 Lab - Mapping The Internetabdo-dz0% (1)

- TP 1Document1 paginăTP 1Sarah IBÎncă nu există evaluări

- Questionnaire Evaluation Technique TASDocument6 paginiQuestionnaire Evaluation Technique TASDIOTÎncă nu există evaluări

- 1.3.1.3 Lab - Mapping The Internet - ILMDocument14 pagini1.3.1.3 Lab - Mapping The Internet - ILMsalem daliÎncă nu există evaluări

- Python pour les hackers : Le guide des script kiddies : apprenez à créer vos propres outils de hackingDe la EverandPython pour les hackers : Le guide des script kiddies : apprenez à créer vos propres outils de hackingEvaluare: 5 din 5 stele5/5 (1)

- Wireshark pour les débutants : Le guide ultime du débutant pour apprendre les bases de l’analyse réseau avec Wireshark.De la EverandWireshark pour les débutants : Le guide ultime du débutant pour apprendre les bases de l’analyse réseau avec Wireshark.Încă nu există evaluări

- Spring Boot par la pratique: Développer les services Rest avec Spring-Boot et Spring-RestTemplateDe la EverandSpring Boot par la pratique: Développer les services Rest avec Spring-Boot et Spring-RestTemplateÎncă nu există evaluări

- Metasploit pour débutant : le guide du débutant pour bypasser les antivirus, contourner les pare-feu et exploiter des machines avec le puissant framework Metasploit.De la EverandMetasploit pour débutant : le guide du débutant pour bypasser les antivirus, contourner les pare-feu et exploiter des machines avec le puissant framework Metasploit.Încă nu există evaluări

- Python Offensif : Le guide du débutant pour apprendre les bases du langage Python et créer des outils de hacking.De la EverandPython Offensif : Le guide du débutant pour apprendre les bases du langage Python et créer des outils de hacking.Încă nu există evaluări

- Bien débuter avec SQL: Exercices dans l'interface PhpMyAdmin et MySQLDe la EverandBien débuter avec SQL: Exercices dans l'interface PhpMyAdmin et MySQLÎncă nu există evaluări

- Kali linux pour les hackers : Le guide étape par étape du débutant pour apprendre le système d’exploitation des hackers éthiques et comment attaquer et défendre les systémesDe la EverandKali linux pour les hackers : Le guide étape par étape du débutant pour apprendre le système d’exploitation des hackers éthiques et comment attaquer et défendre les systémesÎncă nu există evaluări

- Web hacking : apprenez à tester la sécurité des applications web comme un hacker pro avec kali linuxDe la EverandWeb hacking : apprenez à tester la sécurité des applications web comme un hacker pro avec kali linuxÎncă nu există evaluări

- Le Guide Rapide Du Cloud Computing Et De La CybersécuritéDe la EverandLe Guide Rapide Du Cloud Computing Et De La CybersécuritéÎncă nu există evaluări

- Présentation de ISA ServerDocument41 paginiPrésentation de ISA Servermohcine999Încă nu există evaluări

- Corrigé EFM Rã©gional TRI 20 Fevrier 2014Document9 paginiCorrigé EFM Rã©gional TRI 20 Fevrier 2014mohcine999Încă nu există evaluări

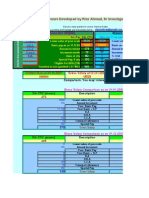

- 6th Central Pay Commission Salary CalculatorDocument15 pagini6th Central Pay Commission Salary Calculatorrakhonde100% (436)

- Rapport de StageDocument56 paginiRapport de Stagemohcine999Încă nu există evaluări

- VPNDocument25 paginiVPNmohcine999Încă nu există evaluări

- 70 640Document56 pagini70 640mohcine999Încă nu există evaluări

- Introduction A La Gestion de ProjetDocument26 paginiIntroduction A La Gestion de Projetadnaneadnane100% (2)

- Securiser Les Serveurs Web IIS5 Et IIS6Document48 paginiSecuriser Les Serveurs Web IIS5 Et IIS6mohcine999Încă nu există evaluări

- WinsDocument20 paginiWinsmohcine999100% (1)

- Présentation 1Document46 paginiPrésentation 1mohcine999Încă nu există evaluări

- Système DNSDocument39 paginiSystème DNSmohcine999Încă nu există evaluări

- Routage Et Accès DistantDocument37 paginiRoutage Et Accès Distantmohcine999Încă nu există evaluări

- Sécurité Des RéseauxDocument44 paginiSécurité Des Réseauxmohcine999Încă nu există evaluări

- SDM Et Configuration ProDocument13 paginiSDM Et Configuration Promohcine999Încă nu există evaluări

- Objectif de SecuritéDocument18 paginiObjectif de Securitémohcine999Încă nu există evaluări

- Routage Et Protocoles de RoutagesDocument79 paginiRoutage Et Protocoles de Routagesmohcine999Încă nu există evaluări

- Protocoles À État de LienDocument82 paginiProtocoles À État de Lienmohcine999Încă nu există evaluări

- DNSDocument24 paginiDNSmohcine999Încă nu există evaluări

- Plans Continui Te ReleveDocument46 paginiPlans Continui Te Relevemohcine999Încă nu există evaluări

- PKI (Public Key Infrastructure)Document34 paginiPKI (Public Key Infrastructure)mohcine999Încă nu există evaluări

- La Politique de SécuritéDocument25 paginiLa Politique de Sécuritémohcine999100% (1)

- Le Service LDAPDocument15 paginiLe Service LDAPmohcine999Încă nu există evaluări

- Introduction Au Routage Sans ClasseDocument68 paginiIntroduction Au Routage Sans Classemohcine999100% (1)

- 16Document50 pagini16zohair belhartiÎncă nu există evaluări

- IPsecDocument23 paginiIPsecmohcine999Încă nu există evaluări

- Firewall (Pare Feu)Document20 paginiFirewall (Pare Feu)mohcine999Încă nu există evaluări

- 15Document31 pagini15Meryem NajiÎncă nu există evaluări

- Configuration ReseauDocument7 paginiConfiguration Reseaumohcine999Încă nu există evaluări

- DHCPDocument23 paginiDHCPmohcine999Încă nu există evaluări

- CCNA 1 - Module 09 - Pilotes de Protocoles TCP-IP & Adressage IPDocument43 paginiCCNA 1 - Module 09 - Pilotes de Protocoles TCP-IP & Adressage IPDjKhaled100% (1)

- Exam 1Document5 paginiExam 1zfassiÎncă nu există evaluări

- TFC ProdDocument65 paginiTFC ProdjoÎncă nu există evaluări

- Etude Et Conception D'Un Reseau Local Sans Fil: Faculté de TechnologieDocument25 paginiEtude Et Conception D'Un Reseau Local Sans Fil: Faculté de Technologielisa lisa100% (2)

- Couche ApplicationDocument9 paginiCouche ApplicationhlmbÎncă nu există evaluări

- Exercices Adressage Routage SolutionsDocument5 paginiExercices Adressage Routage SolutionsAissam ElfilaliÎncă nu există evaluări

- StageDocument46 paginiStageMaximaÎncă nu există evaluări

- 01 7302 7330 Isam FD HWDocument61 pagini01 7302 7330 Isam FD HWMia CentopiaÎncă nu există evaluări

- CV November2020Document2 paginiCV November2020Mohamed Ali ArfaouiÎncă nu există evaluări

- Memoire Master 2Document92 paginiMemoire Master 2Leslie LongÎncă nu există evaluări

- Analyse Des Couches OSI Et TCPDocument6 paginiAnalyse Des Couches OSI Et TCPZîî NebÎncă nu există evaluări

- TD CSI3 DLW Base Du RéseauDocument11 paginiTD CSI3 DLW Base Du Réseaufred ngopeÎncă nu există evaluări