Documente Academic

Documente Profesional

Documente Cultură

Is OWASP SaldanaLunaJoseLeodegario

Încărcat de

Anonymous ZH00fyNVQX0 evaluări0% au considerat acest document util (0 voturi)

11 vizualizări8 paginiDrepturi de autor

© © All Rights Reserved

Formate disponibile

DOCX, PDF, TXT sau citiți online pe Scribd

Partajați acest document

Partajați sau inserați document

Vi se pare util acest document?

Este necorespunzător acest conținut?

Raportați acest documentDrepturi de autor:

© All Rights Reserved

Formate disponibile

Descărcați ca DOCX, PDF, TXT sau citiți online pe Scribd

0 evaluări0% au considerat acest document util (0 voturi)

11 vizualizări8 paginiIs OWASP SaldanaLunaJoseLeodegario

Încărcat de

Anonymous ZH00fyNVQXDrepturi de autor:

© All Rights Reserved

Formate disponibile

Descărcați ca DOCX, PDF, TXT sau citiți online pe Scribd

Sunteți pe pagina 1din 8

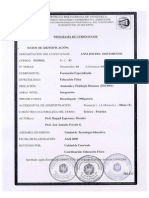

INSTITUTO TECNOLGICO SUPERIOR DE RIO VERDE

OWASP TOP 10 2013

(Los riesgos ms crticos de las aplicaciones web)

Ingeniera De Software

Ing. Juan Norberto Carren Hernndez

Ingeniera En Sistemas Computacionales

Jos Leodegario Saldaa Luna

11224003

6 semestre

Rioverde S.L.P. 29/05/2014

Introduccin

En el siguiente documento hablaremos sobre los 10 riesgos y/o problemas ms

comunes y peligrosos al desarrolla y utilizar aplicaciones web.

Esta informacin es obtenida por los documentos creados en el proyecto OWASP

de la empresa Aspect Security, que adems recibe informacin de otras empresas

para poder informar a los programadores, diseadores y dems involucrados que

generan software para que puedan evitar todas estas vulnerabilidades en sus

aplicaciones y as prevenir ataque de seguridad hacia los usuarios de sus

aplicaciones al momento de utilizarlas, adems tambin poder cuidar a los dems

usuarios que puedan ser afectados en cadena o hasta al mismo sistema de la

aplicacin o pgina.

Estas 10 vulnerabilidades son las ms sobresalientes de ms de 500,000

vulnerabilidades y son comunes y peligrosas porque debido a ellas muchos

usuarios son vctimas de robo de informacin, fraude y hasta robo de identidad.

Desarrollo

A1Inyeccin

Las fallas de inyeccin, tales como SQL, OS, y LDAP, ocurren cuando datos no

confiables son enviados a un intrprete como parte de un comando o consulta.

Los datos hostiles del atacante pueden engaar al intrprete en ejecutar

comandos no intencionados o acceder datos no autorizados.

A2 Prdida de Autenticacin y Gestin de Sesiones

Las funciones de la aplicacin relacionadas a autenticacin y gestin de sesiones

son frecuentemente implementadas incorrectamente, permitiendo a los atacantes

comprometer contraseas, claves, token de sesiones, o explotar otras fallas de

implementacin para asumir la identidad de otros usuarios.

A3 Secuencia de Comandos en Sitios Cruzados (XSS)

Las fallas XSS ocurren cada vez que una aplicacin toma datos no confiables y

los enva al navegador web sin una validacin y codificacin apropiada. XSS

permite a los atacantes ejecutar secuencia de comandos en el navegador de la

victima los cuales pueden secuestrar las sesiones de usuario, destruir sitios web, o

dirigir al usuario hacia un sitio malicioso.

A4 Referencia Directa Insegura a Objetos

Una referencia directa a objetos ocurre cuando un desarrollador expone una

referencia a un objeto de implementacin interno, tal como un fichero, directorio, o

base de datos. Sin un chequeo de control de acceso u otra proteccin, los

atacantes pueden manipular estas referencias para acceder datos no autorizados.

A5 Configuracin de Seguridad Incorrecta

Una buena seguridad requiere tener definida e implementada una configuracin

segura para la aplicacin, marcos de trabajo, servidor de aplicacin, servidor web,

base de datos, y plataforma. Todas estas configuraciones deben ser definidas,

implementadas, y mantenidas ya que por lo general no son seguras por defecto.

Esto incluye mantener todo el software actualizado, incluidas las libreras de

cdigo utilizadas por la aplicacin.

A6 Exposicin de datos sensibles

Muchas aplicaciones web no protegen adecuadamente datos sensibles tales como

nmeros de tarjetas de crdito o credenciales de autenticacin. Los atacantes

pueden robar o modificar tales datos para llevar a cabo fraudes, robos de

identidad u otros delitos. Los datos sensibles requieren de mtodos de proteccin

adicionales tales como el cifrado de datos, as como tambin de precauciones

especiales en un intercambio de datos con el navegador.

A7 Ausencia de Control de Acceso a Funciones

La mayora de aplicaciones web verifican los derechos de acceso a nivel de

funcin antes de hacer visible en la misma interfaz de usuario. A pesar de esto, las

aplicaciones necesitan verificar el control de acceso en el servidor cuando se

accede a cada funcin. Si las solicitudes de acceso no se verifican, los atacantes

podrn realizar peticiones sin la autorizacin apropiada.

A8 -- Falsificacin de Peticiones en Sitios Cruzados (CSRF)

Un ataque CSRF obliga al navegador de una vctima autenticada a enviar una

peticin HTTP falsificado, incluyendo la sesin del usuario y cualquier otra

informacin de autenticacin incluida automticamente, a una aplicacin web

vulnerable. Esto permite al atacante forzar al navegador de la vctima para generar

pedidos que la aplicacin vulnerable piensa son peticiones legtimas provenientes

de la vctima.

A9 Utilizacin de componentes con vulnerabilidades conocidas

Algunos componentes tales como las libreras, los frameworks y otros mdulos de

software casi siempre funcionan con todos los privilegios. Si se ataca un

componente vulnerable esto podra facilitarla intrusin en el servidor o una perdida

seria de datos. Las aplicaciones que utilicen componentes con vulnerabilidades

conocidas debilitan las defensas de la aplicacin y permiten ampliar el rango de

posibles ataques e impactos.

A10 Redirecciones y reenvos no validados

Las aplicaciones web frecuentemente redirigen y reenvan a los usuarios hacia

otras pginas o sitios web, y utilizan datos no confiables para determinar la pgina

de destino. Sin una validacin apropiada, los atacantes pueden redirigir a las

vctimas hacia sitios de phishing o malware, o utilizar reenvos para acceder

pginas no autorizadas.

Conclusin

Existen miles de vulnerabilidades posibles para todo sistema, y al hablar de las

aplicaciones web que manejan datos delicados o de suma importancia para sus

usuarios tales como sus nombres, sus cuentas bancarias, contraseas, etc. Es

importante ser muy cuidadosas y responsables con sus perfiles. Ya que con toda

la informacin que proporcionan pueden ser afectados de diferentes maneras que

les pueden afectar seriamente, por lo tanto es necesario evitar que los usuarios se

arriesguen con su informacin, adems de que el poder proporcionarles seguridad

a estos riesgos nos da una ventaja competitiva sobre los dems programadores o

diseadores.

Tambin todas estas vulnerabilidades son buscadas por personas con bajos

escrpulos o con intenciones de daar a otras personas.

Adems estas avanzan al par de la tecnologa, ya que cuando una de estas

vulnerabilidades es resuelta, aparece una nueva capaz de daar el sistema o al

usuario asi que creo que las vulnerabilidades as como son malas, tambin tienen

algn punto bueno como puede ser el que motiva a los programadores y

diseadores a mejorar su trabajo.

S-ar putea să vă placă și

- El PorcentajeDocument5 paginiEl PorcentajeJhimy ClÎncă nu există evaluări

- Sahumador PDFDocument11 paginiSahumador PDFRolando FloresÎncă nu există evaluări

- Tesis Iñigo CarreraDocument40 paginiTesis Iñigo CarreraEggzequielÎncă nu există evaluări

- Henry FordDocument14 paginiHenry FordMariana Castillo MolinaÎncă nu există evaluări

- Recorrido de GrafosDocument6 paginiRecorrido de GrafosAnonymous ZH00fyNVQXÎncă nu există evaluări

- Practica 1 GraficacionDocument2 paginiPractica 1 GraficacionAnonymous ZH00fyNVQXÎncă nu există evaluări

- El Virus de La Actitud en El TrabajoDocument2 paginiEl Virus de La Actitud en El TrabajoAnonymous ZH00fyNVQXÎncă nu există evaluări

- Origen de La Ingeniería en Sistemas ComputacionalesDocument2 paginiOrigen de La Ingeniería en Sistemas ComputacionalesAnonymous ZH00fyNVQXÎncă nu există evaluări

- La Escuela Estructuralista en Latinoamérica: Sistema CapitalistaDocument4 paginiLa Escuela Estructuralista en Latinoamérica: Sistema CapitalistaFernanda HernándezÎncă nu există evaluări

- Coeficiente de Conductividad Térmica FIS102Document11 paginiCoeficiente de Conductividad Térmica FIS102Tatuu RamírezÎncă nu există evaluări

- Formación Docente en Educación FísicaDocument147 paginiFormación Docente en Educación FísicaCamilo VargasÎncă nu există evaluări

- Artículo Redalyc 315024763002 PDFDocument17 paginiArtículo Redalyc 315024763002 PDFYeral RamirezÎncă nu există evaluări

- Mapa Conceptual-Costos de CalidadDocument1 paginăMapa Conceptual-Costos de CalidadGabriel JuarezÎncă nu există evaluări

- Analisis Del MovimientoDocument17 paginiAnalisis Del Movimientozenen05Încă nu există evaluări

- Guia 3-APRENDIENDO SPSS PDFDocument2 paginiGuia 3-APRENDIENDO SPSS PDFMauricio ToscanoÎncă nu există evaluări

- Letra DDocument7 paginiLetra DCory VelásquezÎncă nu există evaluări

- Evidencia 2Document13 paginiEvidencia 2Karina FloresÎncă nu există evaluări

- EncapsulamientoDocument18 paginiEncapsulamientoAry3lingÎncă nu există evaluări

- Promueve Incidente de Incremento de Cuota AlimentariaDocument15 paginiPromueve Incidente de Incremento de Cuota AlimentariaRIcardo MaldonadoÎncă nu există evaluări

- Previo de SoldaduraDocument10 paginiPrevio de SoldaduraAlexander Talla LozanoÎncă nu există evaluări

- Analisis Doctrinario y JurisprudencialDocument407 paginiAnalisis Doctrinario y JurisprudencialSamÎncă nu există evaluări

- 1 Prop. y Cont. de La Ed. Basica IDocument178 pagini1 Prop. y Cont. de La Ed. Basica Ihectorchavez70Încă nu există evaluări

- StorefrontDocument32 paginiStorefrontArturo Ciro Palga NoriegaÎncă nu există evaluări

- Deontologia MédicaDocument15 paginiDeontologia MédicaMaggie JacksonÎncă nu există evaluări

- Tecnología-Informática 3 - 4Document5 paginiTecnología-Informática 3 - 4Mateo CarpioÎncă nu există evaluări

- Vigas T PresentacionDocument18 paginiVigas T Presentacionwillec87Încă nu există evaluări

- Análisis Sobre La Accesibilidad en BoliviaDocument10 paginiAnálisis Sobre La Accesibilidad en BoliviaRocio QuiaÎncă nu există evaluări

- Estudio de ArqueologiaDocument69 paginiEstudio de ArqueologiaLuis LeonÎncă nu există evaluări

- Sistema Reproductor y Pubertad: UnidadDocument26 paginiSistema Reproductor y Pubertad: UnidadAnonymous GtGSAPtSÎncă nu există evaluări

- Estrategias en Mercados ExtranjerosDocument10 paginiEstrategias en Mercados ExtranjerosJuan Diego Graus CastañedaÎncă nu există evaluări

- Análisis EstructuralDocument18 paginiAnálisis EstructuralErick OsorioÎncă nu există evaluări

- DIA 4 Elaboramos El Presupuesto para Un Almuerzo en La Feria.Document5 paginiDIA 4 Elaboramos El Presupuesto para Un Almuerzo en La Feria.Yulisa R. Huamani CartolinÎncă nu există evaluări

- Tras La Mascara de La Inocencia - Javier VallejoDocument353 paginiTras La Mascara de La Inocencia - Javier VallejoLINA MARIA WADNIPAR CANOÎncă nu există evaluări

- Lectura Fundamental 2Document13 paginiLectura Fundamental 2SHIRLEY JIMENEZÎncă nu există evaluări