Documente Academic

Documente Profesional

Documente Cultură

Seguridad de Datos

Încărcat de

jinoDrepturi de autor

Formate disponibile

Partajați acest document

Partajați sau inserați document

Vi se pare util acest document?

Este necorespunzător acest conținut?

Raportați acest documentDrepturi de autor:

Formate disponibile

Seguridad de Datos

Încărcat de

jinoDrepturi de autor:

Formate disponibile

Comercio Electrnico

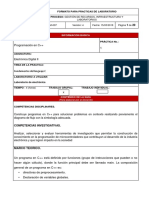

Universidad Peruana Los Andes

Facultad de Ingeniera de Sistemas y Computacin

SEGURIDAD DE DATOS EN LA

WEB

COMERCIO ELECTRONICO

Contenido

Introduccin

Tipos de usuarios

Medidas de seguridad

La seguridad (fiabilidad) del sistema

Donde estn los intrusos

Diferentes tipos de ataques

Metodologa

Servicios de seguridad

Identificacin y autentificacin

Mecanismos de autenticacin

Identificacin fsica

Ejemplo Aplicativo: Pretty Good Privacy

Integrantes:

Quispe Huamn, Christian Percy

Orellana Muico, Jinno Rubn

Orellana Lozano, Edna Ailen

Docente:

Ing. Magno Balden Tovar

Pgina 2 de 16

COMERCIO ELECTRONICO

SEGURIDAD DE DATOS EN LA WEB

Introduccin

El objetivo principal es proteger la base de datos de ataques maliciosos, sean estos internos o

externos.

Gran parte de los errores en cuanto a la seguridad en base de datos aun con el avance

tecnolgico suele producirse por la falta de preocupacin de los procedimientos sencillos que a

la larga se convierten en graves inconvenientes que afecta en lo concerniente a la seguridad,

todo tiene que quedar de acuerdo con lo planeado sin ninguna omisin por ms mnima que

sea, as como en la instalacin en el diseo o en el desarrollo, cualquier punto que se deje sin

la preocupacin debida que no pude afectar en nada puede ser la entrada para los atacantes.

Otro punto que se tendr que tomar en cuenta es la persona encargada del manejo del sistema

ya que por ms elevado que sea un sistema de seguridad no podr hacer nada ante los errores

cometidos por el factor humano.

Un ejemplo se pude dar en el caso de que un administrador de sistemas o redes no se

preocupe por tcnicas de seguridad porque asume que el desarrollador de la aplicacin web ya

se ha encargado de este proceso y a su vez el desarrollador piensa lo mismo por parte del

administrador de sistemas. En cambio el administrador de base de datos estar ms

preocupado por el correcto funcionamiento del servicio de la base de datos.

En conclusin este problema se produce principalmente por la falta de preocupacin en primer

lugar de la empresa, luego la ausencia de comunicacin entre los encargados de cada proceso

y por ltimo la falta de capacitacin o conocimiento sobre la tcnicas de seguridad.

Tipos de usuarios

DBA, son los encargados de establecer usuarios conceder permisos, puede crear borrar

modificar objetos creados por ellos, segn el caso que se presente, tambin puede dar

permisos a otros usuarios sobre estos objetos creados.

Medidas de seguridad

Pueden ser:

Fsicas: Comprende el control de quienes acceden al equipo.

Personal: Determinacin del personal que tiene el acceso autorizado.

SO: Tcnicas que se establecen para proteger la seguridad del Sistema Operativo

SGBD: Utilizacin de las herramientas que facilita el SGBD

Pgina 3 de 16

COMERCIO ELECTRONICO

Subsistemas de Seguridad:

Identificar y autorizar a los usuarios: Comprende los cdigos de acceso y el uso de

palabras claves.

Autorizacin: Comprende los datos ya permitidos para el acceso.

Uso de tcnicas de cifrado: Utilizada en bases de datos distribuidas o con acceso a la

red o Internet, para la proteccin de datos

Diferentes tipos de cuentas

Manejo de la tabla de usuario con cdigo y contrasea: Para controlar el manejo de la

informacin de cada una de las tablas y determinar el responsable facilitando as el

control de auditoras.

Un factor de importancia en la seguridad de base de datos es el control de la informacin, que

suele perderse por distintos motivos ya sean errores de hardware, software o por fallas

cometidas por los usuarios por lo que es recomendable tener un respaldo de toda la

informacin.

La seguridad (fiabilidad) del sistema

Se lo puede medir en los siguientes aspectos:

Es necesario proteger a los sistemas de los ataques externos.

Controlar los fallos o cadas del software o equipo.

Controlar el manejo del administrador frente a errores que se pueden cometer.

Ya que todos los sistemas de base de datos estn expuestos a mltiples ataques es necesario

cumplir estos aspectos contemplados aqu a fin de poder reducir en grado de vulnerabilidad.

Tambin es necesario establecer los protocolos que se deben cumplir para su correcta

aplicacin.

Donde estn los intrusos

Existen ataques externos que son detectados y controlados por el firewall, pero aqu no

termina el problema, de igual forma existen ataques internos, donde se le permite al usuario

acceder libremente a la base de datos sin ningn tipo de proteccin suponiendo que el usuario

no actuara con malas intenciones sobre el contenido almacenado y de esta forma comienzan

un laberinto de problemas.

Diferentes tipos de ataques

Se los pude clasificar como:

Ataques que no requieren autenticacin

Ataques que requieren autenticacin

Pgina 4 de 16

COMERCIO ELECTRONICO

ATAQUES QUE NO REQUIEREN AUTENTICACION: Son los ms comunes ya que no se

necesita de ninguna contrasea o clave, aqu tenemos las explotaciones de buffer overflow

como las ms presentes.

Otra tcnica que se encuentra en este misma clasificacin es la que se pretende obtener una

clave de acceso al sistema adivinando y los ataques de fuerza fruta o diccionario.

ATAQUES QUE REQUIEREN AUTENTICACION: Este tipo de ataques son lanzados por

personas que tienes las claves de acceso obtenidas de formas generalmente ilcitas, este tipo

de ataque suele tener un grado mayor de riesgo ya que se tiene mas acceso, un ejemplo de

este tipo de ataques es el de la explotacin de los buffer overflows en procedimientos

almacenados.

Metodologa

Puntos que se deben tomar en cuenta al momento que se requiere realizar un test de

penetracin a un servidor de base de datos:

Adquisicin

Fingerprinting/Sondeo/Descubrimiento

Obtencin de acceso

Estalacin de privilegios

Compromiso total del host

Tareas que se deben tomar en cuenta al realizar una auditoria detallada:

Seguridad fsica

Polticas y procedimiento

Seguridad a nivel de file system

Seguridad de entorno

Stored procedures

Passwords

Los servidores de base de datos

ofrecen servicios de conexin los cuales deben ser

controlados, pues son un punto de ataque. Los puertos en Oracle son 1521/tcp, Sql Server

utiliza puertos 1433/tcp y 1434/udp.

En el ao 2003 fue detectado uno de los gusanos llamado Sapphire, este era uno de los virus

infecciosos mas rapidos que atacaba a versiones no parchadas de Sql Server.

Entre los factores que contribuyeron a la infeccin tenemos: los administradores no aplicaban

parques correspondientes, cierta incapacidad por parte de Microsoft en servicios automticos

update y la falta de control en el port 1434/udp.

El puerto 1434/udp viene habilitado por defecto en toda instalacin Sql server 2000 que se lo

utiliza para diferentes actividades, y simplemente el hecho de bloquearlo hubiera sido necesario

para controlar un ataque infeccioso. Una de las causas es que se cree que al no estar

Pgina 5 de 16

COMERCIO ELECTRONICO

habilitado este puerto no funcionara bien el servicio de Sql Server, relativamente esto es falso

ya que se puede trabajar normalmente si se bloquea este tipo de puerto.

Servicios de seguridad

Autenticacin: Abarca la informacin referente a la interfaz Security Support Provider Interface

(SSPI) para acceder a los servicios de seguridad del sistema operativo. Ejemplo: el protocolo

Kerberos en Windows 2000 para la autenticacin de red.

Sistema de archivos encriptado: (Encrypted File System EFS) Permite la encriptacin de

archivos que luego sern almacenados en el disco.

Seguridad IP: (Windows IP Securitry) se lo utiliza para la defensa y proteccin de las redes.

Servicios de seguridad Windows 2000: Tiene como funcin examinar los procedimiento de

gestin de cuentas, autenticacin de red.

Tarjetas inteligentes: Utilizadas para examinar los procesos de autenticacin

Tecnologa de claves pblicas: Consiste en revisar la infraestructura de la clave incluida en

los sistemas operativos de Microsoft y adems nos proporciona informacin concerniente a

criptografa.

Identificacin y autentificacin

Aqu describiremos algunas de las formas de identificacin y autentificacin :

Cdigo y contrasea.

Identificacin por hardware.

Caractersticas bioantropomtricas.

Conocimiento, aptitudes y hbitos del usuario.

Informacin predefinida(Aficiones, cultura)

Es necesario que se especifique las actividades que podr realizar el usuario sobre la base de

datos.

Crear

Modificar

Eliminar

Borrar

Ejecutar procedimientos almacenados

Mecanismos de autenticacin

Claves: Se utiliza este tipo de autentificacin para elevar el nivel de seguridad, son fciles de

comprender y utilizar. Utiliza 7 caracteres en el que el propsito es crear una clave difcil de

descifrar por parte de extraos difcilmente esto se aplica ya que los usuarios generalmente

Pgina 6 de 16

COMERCIO ELECTRONICO

suelen utilizar claves de fcil acceso y esto es aprovechado por quienes desean accedes al

sistema de manera ilcita.

Identificacin fsica

En este tipo de autentificacin se contemplan el uso de elementos fsicos como tarjetas de

identificacin adicionalmente se acompaan de cdigos. Existen otros tipos que aaden

caractersticas humanas como el tono de voz, huella dactilar entre otros.

Pgina 7 de 16

COMERCIO ELECTRONICO

EJEMPLO PRCTICO: Pretty Good Privacy

Pgina 8 de 16

COMERCIO ELECTRONICO

Pgina 9 de 16

COMERCIO ELECTRONICO

Pgina 10 de 16

COMERCIO ELECTRONICO

Vista General de la Aplicacin

Pgina 11 de 16

COMERCIO ELECTRONICO

Pgina 12 de 16

COMERCIO ELECTRONICO

Pgina 13 de 16

COMERCIO ELECTRONICO

Pgina 14 de 16

COMERCIO ELECTRONICO

Pgina 15 de 16

COMERCIO ELECTRONICO

Pgina 16 de 16

S-ar putea să vă placă și

- Curriculum Vitae LDMRDocument3 paginiCurriculum Vitae LDMRapi-3859756Încă nu există evaluări

- Campos Multi Valor en CascadaDocument13 paginiCampos Multi Valor en CascadaJOSE ANGELÎncă nu există evaluări

- Código de BarrasDocument6 paginiCódigo de BarrasYan RamirezÎncă nu există evaluări

- Calcular La Diferencia Entre Dos Fechas - ExcelDocument6 paginiCalcular La Diferencia Entre Dos Fechas - ExcelAnika ScrapÎncă nu există evaluări

- Tema - 47-Seguridad de Sistemas 1 AGRDocument53 paginiTema - 47-Seguridad de Sistemas 1 AGRCarmen CCÎncă nu există evaluări

- Relación Entre El Líder y Sus SeguidoresDocument7 paginiRelación Entre El Líder y Sus SeguidoresJose Hermilo Ortega Martinez100% (3)

- Cuestionario 01-1Document5 paginiCuestionario 01-1Alexander Laura ApazaÎncă nu există evaluări

- Manual IndesignDocument14 paginiManual Indesigndario_aguilar_16Încă nu există evaluări

- Metodologias de Desarrollo de SostwareDocument5 paginiMetodologias de Desarrollo de SostwareVIJAY ALBIN P�VEZ MUCHAÎncă nu există evaluări

- AP02 AA3 EV02 Espec Requerimientos SI Casos UsoDocument14 paginiAP02 AA3 EV02 Espec Requerimientos SI Casos Usoesteban75% (4)

- Linux MintDocument9 paginiLinux MintAlbin PerezÎncă nu există evaluări

- Propuesta Metodológica SCRUM-PMBOKDocument150 paginiPropuesta Metodológica SCRUM-PMBOKjanocorroÎncă nu există evaluări

- Aplicaciones Moviles en ASP NetDocument18 paginiAplicaciones Moviles en ASP NetxochilhÎncă nu există evaluări

- Ejemplo1 ConsultasDocument21 paginiEjemplo1 ConsultasCristian KirbyÎncă nu există evaluări

- Software de Aplicación Tema 1Document12 paginiSoftware de Aplicación Tema 1FREDDYÎncă nu există evaluări

- Dreamweaver cs3Document1 paginăDreamweaver cs3SoloVentas WebÎncă nu există evaluări

- Wimdows 10Document28 paginiWimdows 10Hans Meza BustillosÎncă nu există evaluări

- Software TCADocument10 paginiSoftware TCAEdimaceÎncă nu există evaluări

- Cuestionario de Análisis de PuestoDocument11 paginiCuestionario de Análisis de PuestoafloresinÎncă nu există evaluări

- Fundamentos de Microsoft Visual BasicDocument421 paginiFundamentos de Microsoft Visual BasicOtoño GarciaÎncă nu există evaluări

- Gia C++Document20 paginiGia C++Dayanna MontesÎncă nu există evaluări

- Requerimientos Funcionales y No Funcionales Del SoftwareDocument7 paginiRequerimientos Funcionales y No Funcionales Del Softwarejorge barreraÎncă nu există evaluări

- CMMIDocument9 paginiCMMIJaime GeiserÎncă nu există evaluări

- Análisis de Precios UnitariosDocument22 paginiAnálisis de Precios UnitariosJose Rafael FigueroaÎncă nu există evaluări

- Creacion de UsuariosDocument11 paginiCreacion de UsuariosJavier Aguirre ChuquihuangaÎncă nu există evaluări

- Glosario ITDocument37 paginiGlosario ITMeli GarelloÎncă nu există evaluări

- Aplicaciones de Sistemas DistribuidosDocument4 paginiAplicaciones de Sistemas DistribuidosJhonathan A AyalaÎncă nu există evaluări

- Excel BasicoDocument4 paginiExcel BasicoAndrea Patricia Rangel ArdilaÎncă nu există evaluări

- Noticia - Ciberataque de Escala MundialDocument12 paginiNoticia - Ciberataque de Escala MundialLuis CotoÎncă nu există evaluări

- Ejercicio 15 Tema 3 3.1 Funciones Basicas de Una Base de DatosDocument3 paginiEjercicio 15 Tema 3 3.1 Funciones Basicas de Una Base de DatosCarme TJÎncă nu există evaluări