Documente Academic

Documente Profesional

Documente Cultură

Ccna 1 2 PDF

Încărcat de

Marcelo Trigo AlamosTitlu original

Drepturi de autor

Formate disponibile

Partajați acest document

Partajați sau inserați document

Vi se pare util acest document?

Este necorespunzător acest conținut?

Raportați acest documentDrepturi de autor:

Formate disponibile

Ccna 1 2 PDF

Încărcat de

Marcelo Trigo AlamosDrepturi de autor:

Formate disponibile

CCNA - Cisco Certified Network Associate

MicroCisco - staky

CCNA - Cisco Certified Network Associate

MicroCisco - staky

MicroCisco - staky

CCNA - Cisco Certified Network Associate

Mdulo 1: Introduccin a networking

Descripcin general

Para entender el rol que los computadores juegan en un sistema de networking, considere la Internet. La

Internet es un recurso valioso y estar conectado a ella es fundamental para la actividad empresarial, la

industria y la educacin. La creacin de una red que permita la conexin a Internet requiere una cuidadosa

planificacin. Aun para conectar computadores personales individuales (PC) a lnternet, se requiere alguna

planificacin y la toma de ciertas decisiones. Se deben considerar los recursos computacionales necesarios

para la conexin a Internet. Esto incluye el tipo de dispositivo que conecta el PC a Internet, tal como una

tarjeta de interfaz de red (NIC) o modem. Se deben configurar protocolos o reglas antes que un computador

se pueda conectar a Internet. Tambin es importante la seleccin correcta de un navegador de web.

Los estudiantes que completen esta leccin debern poder:

Comprender la conexin fsica que debe producirse para que un computador se conecte a Internet.

Reconocer los componentes que comprende el computador.

Instalar y diagnosticar las fallas de las NIC y los mdems.

Configurar el conjunto de protocolos necesarios para la conexin a Internet.

Probar la conexin a Internet mediante procedimientos de prueba bsicos.

Demostrar una comprensin bsica del uso de los navegadores de Web y plug-ins.

1.1 Conexin a la Internet

1.1.1 Requisitos para la conexin a Internet

La Internet es la red de datos ms importante del mundo. La Internet se compone de una gran cantidad de

redes grandes y pequeas interconectadas. Computadores individuales son las fuentes y los destinos de la

informacin a travs de la Internet. La conexin a Internet se puede dividir en conexin fsica, conexin

lgica y aplicaciones.

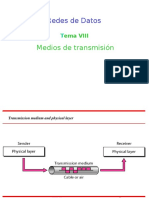

Figura 1

Se realiza una conexin fsica conectando un tarjeta adaptadora, tal como un mdem o una NIC, desde un

PC a una red. La conexin fsica se utiliza para transferir las seales entre los distintos PC dentro de la red

de rea local (LAN) y hacia los dispositivos remotos que se encuentran en Internet.

La conexin lgica aplica estndares denominados protocolos. Un protocolo es una descripcin formal de

un conjunto de reglas y convenciones que rigen la manera en que se comunican los dispositivos de una red;

las conexiones a Internet pueden utilizar varios protocolos. El conjunto Protocolo de control de

transporte/protocolo Internet (TCP/IP) es el principal conjunto de protocolos que se utiliza en Internet. Los

protocolos del conjunto TCP/IP trabajan juntos para transmitir o recibir datos e informacin.

La aplicacin que interpreta los datos y muestra la informacin en un formato comprensible es la ltima

parte de la conexin. Las aplicaciones trabajan junto con los protocolos para enviar y recibir datos a travs

de Internet. Un navegador Web muestra el cdigo HTML como una pgina Web. Ejemplos de navegadores

Web incluyen Internet Explorer y Netscape. El Protocolo de transferencia de archivos (FTP) se utiliza para

descargar archivos y programas de Internet. Los navegadores de Web tambin utilizan aplicaciones plug-in

propietarias para mostrar tipos de datos especiales como, por ejemplo, pelculas o animaciones flash.

Esta es simplemente una introduccin a Internet y, por la forma en que lo presentamos aqu, puede parecer

un proceso sumamente simple. A medida que exploremos el tema con mayor profundidad, se ver que el

envo de datos a travs de la Internet es una tarea complicada.

MicroCisco - staky

CCNA - Cisco Certified Network Associate

1.1.2 Principios bsicos de los PC

Como los computadores son importantes elementos bsicos de desarrollo de redes, es necesario poder

reconocer y nombrar los principales componentes de un PC. Muchos dispositivos de networking son de por

s computadores para fines especiales, que poseen varios de los mismos componentes que los PC

normales.

Para poder utilizar un computador como un medio confiable para obtener informacin, por ejemplo para

acceder al currculum basado en Web, debe estar en buenas condiciones. Para mantener un PC en buenas

condiciones es necesario realizar de vez en cuando el diagnstico simple de fallas del hardware y del

software del computador. Por lo tanto, es necesario reconocer los nombres y usos de los siguientes

componentes de PC:

Componentes pequeos separados

Transistor: Dispositivo que amplifica una seal o abre y cierra un circuito

Circuito integrado: Dispositivo fabricado con material semiconductor que contiene varios

transistores y realiza una tarea especfica

Resistencia: Un componente elctrico que limita o regula el flujo de corriente elctrica en un

circuito electrnico.

Condensador: Componente electrnico que almacena energa bajo la forma de un campo

electroesttico; se compone de dos placas de metal conductor separadas por material aislante.

Conector: Parte de un cable que se enchufa a un puerto o interfaz

Diodo electroluminiscente (LED): Dispositivo semiconductor que emite luz cuando la corriente lo

atraviesa

Subsistemas del PC

Placa de circuito impreso (PCB, Printed Circuit Board): Una placa que tiene pistas conductoras

superpuestas o impresas, en una o ambas caras. Tambin puede contener capas internas de seal

y planos de alimentacin elctrica y tierra. Microprocesadores, chips, circuitos integrados y otros

componentes electrnicos se montan en las PCB.

Unidad de CD-ROM: Unidad de disco compacto con memoria de slo lectura, que puede leer

informacin de un CD-ROM

Unidad de procesamiento central (CPU): La parte de un computador que controla la operacin de

todas las otras partes. Obtiene instrucciones de la memoria y las decodifica. Realiza operaciones

matemticas y lgicas y traduce y ejecuta instrucciones.

Figura 1

Unidad de disquete: Una unidad de disco que lee y escribe informacin a una pieza circular con un

disco plstico cubierto de metal de 3.5 pulgadas. Un disquete estndar puede almacenar

aproximadamente 1 MB de informacin.

Figura 2

MicroCisco - staky

CCNA - Cisco Certified Network Associate

Unidad de disco duro: Un dispositivo de almacenamiento computacional que usa un conjunto

discos rotatorios con cubierta magntica para almacenar datos o programas. Los discos duros se

pueden encontrar en distintas capacidades de almacenamiento.

Microprocesador: Un microprocesador es un procesador que consiste en un chip de silicio

diseado con un propsito especial y fsicamente muy pequeo. El microprocesador utiliza

tecnologa de circuitos de muy alta integracin (VLSI , Very Large-Scale Integration) para integrar

memoria , lgica y seales de control en un solo chip. Un microprocesador contiene una CPU.

Placa madre: La placa de circuito impreso ms importante de un computador. La placa madre

contiene el bus, el microprocesador y los circuitos integrados usados para controlar cualquier

dispositivo tal como teclado, pantallas de texto y grficos, puertos seriales y paralelos, joystick e

interfaces para el mouse.

Figura 3

Bus: Un conjunto de pistas elctricas en la placa madre a travs del cual se transmiten seales de

datos y temporizacin de una parte del computador a otra.

Memoria de acceso aleatorio (RAM): Tambin conocida como memoria de lectura/escritura; en

ella se pueden escribir nuevos datos y se pueden leer los datos almacenados. La RAM requiere

energa elctrica para mantener el almacenamiento de datos. Si el computador se apaga o se le

corta el suministro de energa, todos los datos almacenados en la RAM se pierden.

Memoria de slo lectura (ROM): Memoria del computador en la cual hay datos que han sido

pregrabados. Una vez que se han escrito datos en un chip ROM, estos no se pueden eliminar y slo

se pueden leer.

Unidad del sistema: La parte principal del PC, que incluye el armazn, el microprocesador, la

memoria principal, bus y puertos. La unidad del sistema no incluye el teclado, monitor, ni ningn otro

dispositivo externo conectado al computador.

Ranura de expansin: Un receptculo en la placa madre donde se puede insertar una placa de

circuito impreso para agregar capacidades al computador, La figura muestra las ranuras de

expansin PCI (Peripheral Component Interconnect/Interconexin de componentes perifricos) y

AGP (Accelerated Graphics Port/Puerto de grficos acelerado). PCI es una conexin de alta

velocidad para placas tales como NIC, mdems internos y tarjetas de video. El puerto AGP provee

una conexin de alta velocidad entre dispositivos grficos y la memoria del sistema. La ranura AGP

provee una conexin de alta velocidad para grficos 3-D en sistemas computacionales.

Fuente de alimentacin: Componente que suministra energa a un computador

MicroCisco - staky

CCNA - Cisco Certified Network Associate

Figura 4

Componentes del backplane

Backplane: Un backplane es una placa de circuito electrnico que contiene circuitera y scalos en

los cuales se pueden insertar dispositivos electrnicos adicionales en otras placas de circuitos; en

un computador, generalmente sinnimo de o parte de la tarjeta madre.

Tarjeta de interfaz de red (NIC): Placa de expansin insertada en el computador para que se

pueda conectar a la red.

Tarjeta de video: Placa que se introduce en un PC para otorgarle capacidades de visualizacin

Tarjeta de sonido: Placa de expansin que permite que el computador manipule y reproduzca

sonidos

Puerto paralelo: Interfaz que puede transferir ms de un bit simultneamente y que se utiliza para

conectar dispositivos externos tales como impresoras

Puerto serial: Interfaz que se puede utilizar para la comunicacin serial, en la cual slo se puede

transmitir un bit a la vez.

Puerto de ratn: Puerto diseado para conectar un ratn al PC

Cable de alimentacin: Cable utilizado para conectar un dispositivo elctrico a un tomacorrientes a

fin de suministrar energa elctrica al dispositivo.

Puerto USB: Un conector de Bus Serial Universal (Universal Serial Bus). Un puerto USB conecta

rpida y fcilmente dispositivos tales como un mouse o una impresora

Firewire: Una norma de interfaz de bus serial que ofrece comunicaciones de alta velocidad y

servicios de datos iscronos de tiempo real.

Piense en los componentes internos de un PC como una red de dispositivos, todos los cuales se conectan

al bus del sistema. En cierto sentido, un PC es un pequea red informtica.

1.1.3 Tarjeta de interfaz de red

Una tarjeta de interfaz de red (NIC), o adaptador LAN, provee capacidades de comunicacin en red desde y

hacia un PC. En los sistemas computacionales de escritorio, es una tarjeta de circuito impreso que reside en

una ranura en la tarjeta madre y provee una interfaz de conexin a los medios de red. En los sistemas

computacionales porttiles, est comunmente integrado en los sistemas o est disponible como una

pequea tarjeta PCMCIA, del tamao de una tarjeta de crdito. PCMCIA es el acrnimo para Personal

Computer Memory Card International Association (Asociacin Internacional de Tarjetas de Memoria de

Computadores Personales). Las tarjetas PCMCIA tambin se conocen como tarjetas PC.

MicroCisco - staky

CCNA - Cisco Certified Network Associate

Figura 1

Figura 2

La NIC se comunica con la red a travs de una conexin serial y con el computador a travs de una

conexin paralela. La NIC utiliza una Peticin de interrupcin (IRQ), una direccin de E/S y espacio de

memoria superior para funcionar con el sistema operativo. Un valor IRQ (peticin de interrupcin) es nmero

asignado por medio del cual donde el computador puede esperar que un dispositivo especfico lo interrumpa

cuando dicho dispositivo enva al computador seales acerca de su operacin. Por ejemplo, cuando una

impresora ha terminado de imprimir, enva una seal de interrupcin al computador. La seal interrumpe

momentneamente al computador de manera que este pueda decidir que procesamiento realizar a

continuacin. Debido a que mltiples seales al computador en la misma lnea de interrupcin pueden no

ser entendidas por el computador, se debe especificar un valor nico para cada dispositivo y su camino al

computador. Antes de la existencia de los dispositivos Plug-and-Play (PnP), los usuarios a menudo tenan

que configurar manualmente los valores de la IRQ, o estar al tanto de ellas, cuando se aada un nuevo

dispositivo al computador.

Al seleccionar una NIC, hay que tener en cuenta los siguientes factores:

Protocolos: Ethernet, Token Ring o FDDI

Tipos de medios: Cable de par trenzado, cable coaxial, inalmbrico o fibra ptica

Tipo de bus de sistema: PCI o ISA

1.1.4 Instalacin de NIC y mdem

La conectividad a Internet requiere una tarjeta adaptadora, que puede ser un mdem o NIC.

Un mdem, o modulador-demodulador, es un dispositivo que ofrece al computador conectividad a una lnea

telefnica. El mdem convierte (modula) los datos de una seal digital en una seal analgica compatible

con una lnea telefnica estndar. El mdem en el extremo receptor demodula la seal, convirtindola

nuevamente en una seal digital. Los mdems pueden ser internos

o bien, pueden conectarse

externamente al computador una interfaz de puerto serie USB.

Figura 1

Figura 2

La instalacin de una NIC, que proporciona la interfaz para un host a la red, es necesaria para cada

dispositivo de la red. Se encuentran disponibles distintos tipos de NIC segn la configuracin del dispositivo

especfico. Los computadores notebook pueden tener una interfaz incorporada o utilizar una tarjeta

PCMCIA. La Figura muestra una PCMCIA almbrica, tarjetas de red inalmbricas, y un adaptador

Ethernet USB (Universal Serial Bus /Bus Serial Universal). Los sistemas de escritorio pueden usar un

adaptador de red interno llamado NIC, o un adaptador de red externo que se conecta a la red a travs

del puerto USB.

MicroCisco - staky

CCNA - Cisco Certified Network Associate

Figura 3

Figura 4

Figura 5

Las situaciones que requieren la instalacin de una NIC incluyen las siguientes:

Instalacin de una NIC en un PC que no tiene una.

Reemplazo de una NIC defectuosa.

Actualizacin desde una NIC de 10 Mbps a una NIC de 10/100/1000 Mbps.

Cambio a un tipo diferente de NIC tal como una tarjeta wireless.

Instalacin de una NIC secundaria o de respaldo por razones de seguridad de red.

Para realizar la instalacin de una NIC o un mdem se requieren los siguientes recursos:

Conocimiento acerca de cmo debe configurarse el adaptador, incluyendo los jumpers y el software

plug-and-play

Disponibilidad de herramientas de diagnstico

Capacidad para resolver conflictos de recursos de hardware

1.1.5 Descripcin general de la conectividad de alta velocidad y de acceso

telefnico

A principios de la dcada de 1960, se introdujeron los mdems para proporcionar conectividad desde las

terminales no inteligentes a un computador central Muchas empresas solan alquilar tiempo en sistemas de

computacin, debido al costo prohibitivo que implicaba tener un sistema en sus propias instalaciones. La

velocidad de conexin era muy lenta, 300 bits por segundo (bps), lo que significaba aproximadamente 30

caracteres por segundo.

A medida que los PC se hicieron ms accesibles en la dcada de 1970, aparecieron los Sistemas de

tableros de boletn (BBS). Estos BBS permitieron que los usuarios se conectaran y enviaran o leyeran

mensajes en un tablero de discusiones La velocidad de 300 bps era aceptable, ya que superaba la

velocidad a la cual la mayora de las personas pueden leer o escribir. A principios de la dcada de 1980 el

uso de los tableros de boletn aument exponencialmente y la velocidad de 300 bps result demasiado lenta

para la transferencia de archivos de gran tamao y de grficos. En la dcada de 1990, los mdems

funcionaban a 9600 bps y alcanzaron el estndar actual de 56 kbps (56.000 bps) para 1998.

Inevitablemente, los servicios de alta velocidad utilizados en el entorno empresarial, tales como la Lnea de

suscriptor digital (DSL) y el acceso de mdem por cable, se trasladaron al mercado del consumidor. Estos

servicios ya no exigan el uso de un equipo caro o de una segunda lnea telefnica. Estos son servicios "de

conexin permanente" que ofrecen acceso inmediato y no requieren que se establezca una conexin para

cada sesin. Esto brinda mayor confiabilidad y flexibilidad y ha permitido que pequeas oficinas y redes

hogareas puedan disfrutar de la comodidad de la conexin a Internet.

1.1.6 Descripcin y configuracin TCP/IP

El Protocolo de control de transporte/protocolo Internet (TCP/IP) es un conjunto de protocolos o reglas

desarrollados para permitir que los computadores que cooperan entre s puedan compartir recursos a travs

de una red. Para habilitar TCP/IP en la estacin de trabajo, sta debe configurarse utilizando las

herramientas del sistema operativo. Ya sea que se utilice un sistema operativo Windows o Mac, el proceso

es muy similar.

1.1.7 Probar la conectividad con ping

Ping es un programa bsico que verifica que una direccin IP particular existe y puede aceptar solicitudes.

El acrnimo computacional ping es la sigla para Packet Internet or Inter-Network Groper. El nombre se

ajust para coincidir el trmino usado en la jerga de submarinos para el sonido de un pulso de sonar que

retorna desde un objeto sumergido.

MicroCisco - staky

CCNA - Cisco Certified Network Associate

El comando ping funciona enviando paquetes IP especiales, llamados datagramas de peticin de eco ICMP

(Internet Control Message Protocol/Protocolo de mensajes de control de Internet) a un destino especfico.

Cada paquete que se enva es una peticin de respuesta. La pantalla de respuesta de un ping contiene la

proporcin de xito y el tiempo de ida y vuelta del envo hacia llegar a su destino. A partir de esta

informacin, es posible determinar si existe conectividad a un destino. El comando ping se utiliza para

probar la funcin de transmisin/recepcin de la NIC, la configuracin TCP/IP y la conectividad de red. Se

pueden ejecutar los siguientes tipos de comando ping:

ping 127.0.0.1: Este es un tipo especial de ping que se conoce como prueba interna de loopback.

Se usa para verificar la configuracin de red TCP/IP.

ping direccinc IP del computador host: Un ping a un PC host verifica la configuracin de la

direccin TCP/IP para el host local y la conectividad al host.

ping direccin IP de gateway por defecto: Un ping al gateway por defecto verifica si se puede

alcanzar el router que conecta la red local a las dems redes.

ping direccin IP de destino remoto: Un ping a un destino remoto verifica la conectividad a un host

remoto.

Figura 1

1.1.8 Navegadores de Web y plug-ins

Un navegador de Web realiza las siguientes funciones:

Inicia el contacto con un servidor de Web

Solicita informacin

Recibe informacin

Muestra los resultados en pantalla

Un navegador de Web es un software que interpreta el lenguaje de etiquetas por hipertexto (HTML), que es

uno de los lenguajes que se utiliza para codificar el contenido de una pgina Web. Otros lenguajes de

etiqueta con funciones ms avanzadas son parte de la tecnologa emergente. HTML el lenguaje de

etiquetas ms comn, puede mostrar grficos en pantalla, ejecutar sonidos, pelculas y otros archivos

multimediales. Los hipervnculos estn integrados en una pgina web y permiten establecer un vnculo

rpido con otra ubicacin en la misma pgina web o en una totalmente distinta.

Dos de los navegadores de Web de mayor popularidad son Internet Explorer (IE) y Netscape

Communicator. Aunque son idnticos en el tipo de tareas que realizan, existen algunas diferencias entre

estos dos navegadores. Algunos sitios Web no admiten el uso de uno o del otro y puede resultar til tener

ambos programas instalados en el computador.

Netscape Navigator:

Primer navegador popular

Ocupa menos espacio en disco

Pone en pantalla archivos HTML, realiza transferencias de correo electrnico y de archivos y

desempea otras funciones

MicroCisco - staky

CCNA - Cisco Certified Network Associate

Figura 1

Internet Explorer (IE):

Slidamente integrado con otros productos de Microsoft

Ocupa ms espacio en disco

Pone en pantalla archivos HTML, realiza transferencias de correo electrnico y de archivos y

desempea otras funciones

Figura 2

Tambin existen algunos tipos de archivos especiales, o propietarios, que no se pueden visualizar con los

navegadores de Web estndar. Para ver estos archivos, el navegador debe configurarse para utilizar

aplicaciones denominadas plug-in. Estas aplicaciones trabajan en conjunto con el navegador para iniciar el

programa que se necesita para ver los archivos especiales.

Flash: Reproduce archivos multimediales, creados con Macromedia Flash

Quicktime: Reproduce archivos de video; creado por Apple

Real Player: Reproduce archivos de audio

Para instalar el plug-in de Flash, siga estos pasos:

1. Vaya al sitio Web de Macromedia.

2. Descargue el archivo .exe. (flash32.exe)

3. Ejecute e instale en Netscape o Internet Explorer (IE).

4. Verifique la instalacin y la correcta operacin accediendo al sitio Web de la Academia Cisco

10

MicroCisco - staky

CCNA - Cisco Certified Network Associate

Adems de establecer la configuracin del computador para visualizar el currculum de la Academia Cisco,

los computadores permiten realizar muchas tareas de gran utilidad. En el campo empresarial, los

empleados usan regularmente un conjunto de aplicaciones de productividad o "de oficina", tal como el

Microsoft Office. Las aplicaciones de oficina normalmente incluyen lo siguiente:

Un software de hoja de clculo contiene tablas compuestas por columnas y filas que se utilizan con

frecuencia con frmulas, para procesar y analizar datos.

Un procesador de texto es una aplicacin que se utiliza para crear y modificar documentos de texto.

Los procesadores de texto modernos permiten crear documentos sofisticados, que incluyen grficos

y texto con riqueza de formato.

El software de gestin de bases de datos se utiliza para almacenar, mantener, organizar,

seleccionar y filtrar registros. Un registro es un conjunto de informacin que se identifica con un

tema comn como puede ser el nombre del cliente.

El software de presentacin se utiliza para disear y desarrollar presentaciones destinadas a

reuniones, clases o presentaciones de ventas.

Los administradores de informacin personal incluyen elementos como utilidades de correo

electrnico, listas de contacto, una agenda y una lista de tareas a realizar.

Las aplicaciones de oficina forman parte en la actualidad de la vida laboral diaria, tal como ocurra con las

mquinas de escribir antes de la llegada de los computadores personales.

1.1.9 Diagnstico de los problemas de conexin a Internet

En esta prctica de laboratorio de diagnstico de fallas, los problemas se encuentran en el hardware, en el

software y en las configuraciones de red. El objetivo es ubicar y solucionar problemas en un lapso

predeterminado de tiempo, lo que con el tiempo permitir el acceso al currculum. Esta prctica de

laboratorio demostrar lo compleja que puede resultar la configuracin incluso del sencillo proceso de

acceder a la web. Esto incluye los procesos y procedimientos relacionados con el diagnstico de fallas de

hardware, software y sistemas de red de un computador.

1.2 Matemtica de redes

1.2.1 Representacin binaria de datos

Los computadores manipulan y almacenan los datos usando interruptores electrnicos que estn

ENCENDIDOS o APAGADOS. Los computadores slo pueden entender y usar datos que estn en este

formato binario, o sea, de dos estados. Los unos y los ceros se usan para representar los dos estados

posibles de un componente electrnico de un computador. Se denominan dgitos binarios o bits. Los 1

representan el estado ENCENDIDO, y los 0 representan el estado APAGADO.

El Cdigo americano normalizado para el intercambio de informacin (ASCII) es el cdigo que se usa ms a

menudo para representar los datos alfanumricos de un computador. ASCII usa dgitos binarios para

representar los smbolos que se escriben con el teclado. Cuando los computadores envan estados de

ENCENDIDO/APAGADO a travs de una red, se usan ondas elctricas, de luz o de radio para representar

los unos y los ceros. Observe que cada carcter tiene un patrn exclusivo de ocho dgitos binarios

asignados para representar al carcter.

Figura 1

Debido a que los computadores estn diseados para funcionar con los interruptores

ENCENDIDO/APAGADO, los dgitos y los nmeros binarios les resultan naturales. Los seres humanos usan

el sistema numrico decimal, que es relativamente simple en comparacin con las largas series de unos y

ceros que usan los computadores. De modo que los nmeros binarios del computador se deben convertir en

nmeros decimales.

11

MicroCisco - staky

CCNA - Cisco Certified Network Associate

A veces, los nmeros binarios se deben convertir en nmeros Hexadecimales (hex), lo que reduce una larga

cadena de dgitos binarios a unos pocos caracteres hexadecimales. Esto hace que sea ms fcil recordar y

trabajar con los nmeros.

1.2.2 Bits y bytes

Un nmero binario 0 puede estar representado por 0 voltios de electricidad (0 = 0 voltios).

Un nmero binario 1 puede estar representado por +5 voltios de electricidad (1 = +5 voltios).

Los computadores estn diseados para usar agrupaciones de ocho bits. Esta agrupacin de ocho bits se

denomina byte.

En un computador, un byte representa una sola ubicacin de almacenamiento

direccionable. Estas ubicaciones de almacenamiento representan un valor o un solo carcter de datos

como, por ejemplo, un cdigo ASCII. La cantidad total de combinaciones de los ocho interruptores que se

encienden y se apagan es de 256. El intervalo de valores de un byte es de 0 a 255. De modo que un byte es

un concepto importante que se debe entender si uno trabaja con computadores y redes.

Figura 1

1.2.3 Sistema numrico de Base 10

Los sistemas numricos estn compuestos por smbolos y por las normas utilizadas para interpretar estos

smbolos. El sistema numrico que se usa ms a menudo es el sistema numrico decimal, o de Base 10. El

sistema numrico de Base 10 usa diez smbolos: 0, 1, 2, 3, 4, 5, 6, 7, 8 y 9. Estos smbolos se pueden

combinar para representar todos los valores numricos posibles.

El sistema numrico decimal se basa en potencias de 10. Cada posicin de columna de un valor, pasando

de derecha a izquierda, se multiplica por el nmero 10, que es el nmero de base, elevado a una potencia,

que es el exponente. La potencia a la que se eleva ese 10 depende de su posicin a la izquierda de la coma

decimal. Cuando un nmero decimal se lee de derecha a izquierda, el primer nmero o el nmero que se

ubica ms a la derecha representa 100 (1), mientras que la segunda posicin representa 101 (10 x 1= 10) La

tercera posicin representa 102 (10 x 10 =100). La sptima posicin a la izquierda representa 106 (10 x 10 x

10 x 10 x 10 x 10 =1.000.000). Esto siempre funciona, sin importar la cantidad de columnas que tenga el

nmero.

12

MicroCisco - staky

CCNA - Cisco Certified Network Associate

Figura 1

Ejemplo:

2134 = (2x103) + (1x102) + (3x101) + (4x100)

Hay un 4 en la posicin correspondiente a las unidades, un 3 en la posicin de las decenas, un 1 en la

posicin de las centenas y un 2 en la posicin de los miles. Este ejemplo parece obvio cuando se usa el

sistema numrico decimal. Es importante saber exactamente cmo funciona el sistema decimal, ya que este

conocimiento permite entender los otros dos sistemas numricos, el sistema numrico de Base 2 y el

sistema numrico hexadecimal de Base 16. Estos sistemas usan los mismos mtodos que el sistema

decimal.

1.2.4 Sistema numrico de Base 2

Los computadores reconocen y procesan datos utilizando el sistema numrico binario, o de Base 2. El

sistema numrico binario usa slo dos smbolos, 0 y 1, en lugar de los diez smbolos que se utilizan en el

sistema numrico decimal. La posicin, o el lugar, que ocupa cada dgito de derecha a izquierda en el

sistema numrico binario representa 2, el nmero de base, elevado a una potencia o exponente,

comenzando desde 0. Estos valores posicionales son, de derecha a izquierda, 20, 21, 22, 23, 24, 25, 26 y 27, o

sea, 1, 2, 4, 8, 16, 32, 64 y 128, respectivamente.

Figura 1

Ejemplo:

101102 = (1 x 24 = 16) + (0 x 23 = 0) + (1 x 22 = 4) + (1 x 21 = 2) + (0 x 20 = 0) = 22 (16 + 0 + 4 + 2 + 0)

Al leer el nmero binario (101102) de izquierda a derecha, se nota que hay un 1 en la posicin del 16, un 0

en la posicin del 8, un 1 en la posicin del 4, un 1 en la posicin del 2 y un 0 en la posicin del 1, que

sumados dan el nmero decimal 22.

1.2.5 Conversin de nmeros decimales en nmeros binarios de 8 bits

Existen varios mtodos para convertir nmeros decimales en nmeros binarios. El diagrama de flujo que se

muestra en la Figura describe uno de los mtodos. El proceso intenta descubrir cules de los valores de la

potencia de 2 se suman para obtener el nmero decimal que se desea convertir en un nmero binario. Este

es uno de varios mtodos que se pueden usar. Es mejor seleccionar un mtodo y practicarlo hasta obtener

siempre la respuesta correcta.

13

MicroCisco - staky

CCNA - Cisco Certified Network Associate

Figura 1

Ejercicio de conversin

Utilice el ejemplo siguiente para convertir el nmero decimal 168 en un nmero binario.

14

MicroCisco - staky

CCNA - Cisco Certified Network Associate

128 entra en 168. De modo que el bit que se ubica ms a la izquierda del nmero binario es un 1.

168 - 128 es igual a 40.

64 no entra en 40. De modo que el segundo bit desde la izquierda es un 0.

32 entra en 40. De modo que el tercer bit desde la izquierda es un 1. 40 - 32 es igual a 8.

16 no entra en 8, de modo que el cuarto bit desde la izquierda es un 0.

8 entra en 8. De modo que el quinto bit desde la izquierda es un 1. 8 - 8 es igual a 0. De modo que,

los bits restantes hacia la derecha son todos ceros.

Resultado: Decimal 168 = 10101000

Para adquirir ms prctica, trate de convertir el decimal 255 en un nmero binario. La respuesta correcta es

11111111.

1.2.6 Conversin de nmeros binarios de 8 bits en nmeros decimales

Figura 1

15

MicroCisco - staky

CCNA - Cisco Certified Network Associate

Existen dos formas bsicas para convertir nmeros binarios en decimales. El diagrama de flujo que se

muestra en la Figura describe uno de estos mtodos.

Tambin se pueden convertir los nmeros binarios en decimales multiplicando los dgitos binarios por el

nmero base del sistema, que es de Base 2, y elevados al exponente de su posicin.

Ejemplo:

Convierta el nmero binario 01110000 en decimal.

NOTA:

La operacin debe realizarse de derecha a izquierda. Recuerde que cualquier nmero elevado a la potencia

0 es igual a 1. Por lo tanto, 20 = 1

0 x 20 = 0

0 x 21 = 0

0 x 22 = 0

0 x 23 = 0

1 x 24 = 16

1 x 25 = 32

1 x 26 = 64

0 x 27= 0

=112

NOTA:

La suma de las potencias de 2 que tienen un 1 en su posicin

1.2.7 Representacin en notacin decimal separada por puntos de cuatro

octetos de nmeros binarios de 32 bits

Actualmente, las direcciones que se asignan a los computadores en Internet son nmeros binarios de 32

bits. Para facilitar el trabajo con estas direcciones, el nmero binario de 32 bits se divide en una serie de

nmeros decimales. Para hacer esto, se divide el nmero binario en cuatro grupos de ocho dgitos binarios.

Luego, se convierte cada grupo de ocho bits, tambin denominados octetos, en su equivalente decimal.

Haga esta conversin exactamente como se indica en la explicacin de conversin de binario a decimal que

aparece en la pgina anterior.

Figura 1

Una vez que est escrito, el nmero binario completo se representa como cuatro grupos de dgitos

decimales separados por puntos. Esto se denomina notacin decimal separada por puntos y ofrece una

manera compacta y fcil de recordar para referirse a las direcciones de 32 bits. Esta representacin se

usar frecuentemente con posterioridad durante este curso, de modo que es necesario comprenderla bien.

Al realizar la conversin de binario a decimal separado por puntos, recuerde que cada grupo, que est

formado por uno a tres dgitos decimales, representa un grupo de ocho dgitos binarios. Si el nmero

decimal que se est convirtiendo es menor que 128, ser necesario agregar ceros a la izquierda del nmero

binario equivalente hasta que se alcance un total de ocho bits.

1.2.8 Hexadecimal

El sistema numrico hexadecimal (hex) se usa frecuentemente cuando se trabaja con computadores porque

se puede usar para representar nmeros binarios de manera ms legible. El computador ejecuta clculos

en nmeros binarios, pero hay varios casos en los que el resultado del computador en nmeros binarios se

expresa en nmeros hexadecimales para facilitar su lectura.

La conversin de un nmero hexadecimal en binario, y de un nmero binario en hexadecimal, es una tarea

comn cuando se trabaja con el registro de configuracin de los routers de Cisco. Los routers de Cisco

poseen un registro de configuracin de 16 bits de longitud. El nmero binario de 16 bits se puede

representar como un nmero hexadecimal de cuatro dgitos. Por ejemplo, 0010000100000010 en nmeros

16

MicroCisco - staky

CCNA - Cisco Certified Network Associate

binarios es igual a 2102 en nmeros hexadecimales. La palabra hexadecimal a menudo se abrevia como 0x

cuando se utiliza con un valor como el que aparece en el nmero anterior. 0x2102.

Figura 1

Al igual que los sistemas binario y decimal, el sistema hexadecimal se basa en el uso de smbolos,

potencias y posiciones. Los smbolos que se usan en hexadecimal son los nmeros 0 - 9 y las letras A, B,

C, D, E y F.

Figura 2

Figura 3

Observe que todas las combinaciones posibles de cuatro dgitos binarios tienen slo un smbolo

hexadecimal, mientras que en el sistema decimal se utilizan dos. La razn por la que se utiliza el sistema

hexadecimal es que dos dgitos hexadecimales, al contrario de lo que ocurre en el sistema decimal que

requiere hasta cuatro dgitos, pueden representar eficientemente cualquier combinacin de ocho dgitos

binarios. Al permitir que se usen dos dgitos decimales para representar cuatro bits, el uso de decimales

tambin puede provocar confusiones en la lectura de un valor. Por ejemplo, el nmero binario de ocho bits

01110011 sera 115 si se convirtiera en dgitos decimales. Eso significa 11-5 1-15? Si se usa 11-5, el

17

MicroCisco - staky

CCNA - Cisco Certified Network Associate

nmero binario sera 10110101, que no es el nmero que se convirti originalmente. Al usar hexadecimales,

la conversin da como resultado 1F, que siempre se vuelve a convertir en 00011111.

El sistema hexadecimal reduce un nmero de ocho bits a slo dos dgitos hexadecimales. Esto reduce la

confusin que se puede generar al leer largas cadenas de nmeros binarios y la cantidad de espacio que

exige la escritura de nmeros binarios. Recuerde que "hexadecimal" a veces se abrevia como 0x, de modo

que hexadecimal 5D tambin puede aparece escrito como "0x5D".

Para realizar la conversin de nmeros hexadecimales a binarios, simplemente se expande cada dgito

hexadecimal a su equivalente binario de cuatro bits.

Figura 4

Figura 5

1.2.9 Lgica booleana o binaria

La lgica booleana se basa en circuitos digitales que aceptan uno o dos voltajes entrantes. Basndose en

los voltajes de entrada, se genera el voltaje de salida. Para los fines de los computadores, la diferencia de

voltaje se asocia con dos estados, activado (encendido) o desactivado (apagado). Estos dos estados, a su

vez, se asocian como un 1 o un 0, que son los dos dgitos del sistema numrico binario.

Figura 1

La lgica booleana es una lgica binaria que permite que se realice una comparacin entre dos nmeros y

que se genere una eleccin en base a esos dos nmeros. Estas elecciones son las operaciones lgicas

AND, OR y NOT. Con la excepcin de NOT, las operaciones booleanas tienen la misma funcin. Aceptan

dos nmeros, que pueden ser 1 0, y generan un resultado basado en la regla de lgica.

La operacin NOT toma cualquier valor que se le presente, 0 1, y lo invierte. El uno se transforma en

cero, y el cero se transforma en uno. Recuerde que las compuertas lgicas son dispositivos electrnicos

18

MicroCisco - staky

CCNA - Cisco Certified Network Associate

creados especficamente con este propsito. La regla de lgica que siguen es que cualquiera sea la

entrada, el resultado ser lo opuesto.

Figura 2

La operacin AND toma dos valores de entrada. Si ambos valores son 1, la compuerta lgica genera un

resultado de 1. De lo contrario, genera un 0 como resultado. Hay cuatro combinaciones de valores de

entrada. Tres de estas combinaciones generan un 0, y slo una combinacin genera un 1.

Figura 3

La operacin OR tambin toma dos valores de entrada. Si por lo menos uno de los valores de entrada es

1, el valor del resultado es 1. Nuevamente, hay cuatro combinaciones de valores de entrada. Esta vez tres

combinaciones generan un resultado de 1 y la cuarta genera un resultado de 0.

Figura 4

Las dos operaciones de networking que utilizan la lgica booleana son las mscaras wildcard y de subred.

Las operaciones de mscara brindan una manera de filtrar direcciones. Las direcciones identifican a los

dispositivos de la red y permiten que las direcciones se agrupen o sean controladas por otras operaciones

de red. Estas funciones se explicarn en profundidad ms adelante en el currculum.

1.2.10 Direcciones IP y mscaras de red

Las direcciones binarias de 32 bits que se usan en Internet se denominan direcciones de Protocolo Internet

(IP). En esta seccin se describe la relacin entre las direcciones IP y las mscaras de red.

19

MicroCisco - staky

CCNA - Cisco Certified Network Associate

Figura 1

Cuando se asignan direcciones IP a los computadores, algunos de los bits del lado izquierdo del nmero IP

de 32 bits representan una red. La cantidad de bits designados depende de la clase de direccin. Los bits

restantes en la direccin IP de 32 bits identifican un computador de la red en particular. El computador se

denomina host. La direccin IP de un computador est formada por una parte de red y otra de host que

representa a un computador en particular de una red en particular.

Para informarle al computador cmo se ha dividido la direccin IP de 32 bits, se usa un segundo nmero de

32 bits denominado mscara de subred. Esta mscara es una gua que indica cmo se debe interpretar la

direccin IP al identificar cuntos de los bits se utilizan para identificar la red del computador. La mscara de

subred completa los unos desde la parte izquierda de la mscara de forma secuencial. Una mscara de

subred siempre estar formada por unos hasta que se identifique la direccin de red y luego estar formada

por ceros desde ese punto hasta el extremo derecho de la mscara. Los bits de la mscara de subred que

son ceros identifican al computador o host en esa red. A continuacin se suministran algunos ejemplos de

mscaras de subred:

11111111000000000000000000000000 escrito en notacin decimal separada por puntos es 255.0.0.0

O bien,

11111111111111110000000000000000 escrito en notacin decimal separada por puntos es 255.255.0.0

En el primer ejemplo, los primeros ocho bits desde la izquierda representan la parte de red de la direccin y

los ltimos 24 bits representan la parte de host de la direccin. En el segundo ejemplo, los primeros 16 bits

representan la parte de red de la direccin y los ltimos 16 bits representan la parte de host de la direccin.

La conversin de la direccin IP 10.34.23.134 en nmeros binarios dara como resultado lo siguiente:

00001010.00100010.00010111.10000110

La ejecucin de una operacin AND booleana de la direccin IP 10.34.23.134 y la mscara de subred

255.0.0.0 da como resultado la direccin de red de este host:

00001010.00100010.00010111.10000110

11111111.00000000.00000000.00000000

00001010.00000000.00000000.00000000

00001010.00100010.00010111.10000110

11111111.11111111.00000000.00000000

00001010.00100010.00000000.00000000

Convirtiendo el resultado a una notacin decimal separada por puntos, se obtiene 10.0.0.0 que es la parte

de red de la direccin IP cuando se utiliza la mscara 255.0.0.0.

La ejecucin de una operacin AND booleana de la direccin IP 10.34.23.134 y la mscara de subred

255.255.0.0 da como resultado la direccin de red de este host:

20

CCNA - Cisco Certified Network Associate

MicroCisco - staky

Convirtiendo el resultado a una notacin decimal separada por puntos, se obtiene 10.34.0.0 que es la parte

de red de la direccin IP cuando se utiliza la mscara 255.255.0.0.

La siguiente es una ilustracin breve del efecto que tiene la mscara de red sobre una direccin IP. La

importancia de las mscaras se har mucho ms evidente a medida que se trabaje ms con las direcciones

IP. Por el momento, slo hay que comprender el concepto de lo que es una mscara.

Resumen

Se debe haber obtenido una comprensin adecuada de los siguientes puntos clave: texto

La conexin fsica que se debe producir para que un computador se conecte a Internet

Los componentes principales de un computador

La instalacin y el diagnstico de fallas de las tarjetas de interfaz de red y/o mdems

Los procedimientos de prueba bsicos para probar la conexin a Internet

La seleccin y configuracin del navegador de Web

El sistema numrico de Base 2

La conversin de nmeros binarios a decimales

El sistema numrico hexadecimal

La representacin binaria de direcciones IP y mscaras de red

La representacin decimal de direcciones IP y mscaras de red

21

CCNA - Cisco Certified Network Associate

22

MicroCisco - staky

CCNA - Cisco Certified Network Associate

MicroCisco - staky

Mdulo 2: Aspectos bsicos de networking

Descripcin general

El ancho de banda es un componente fundamental de networking. Las decisiones sobre el ancho de banda

figuran entre las ms importantes al disear una red. En este mdulo se analiza la importancia del ancho de

banda, y se explica cmo calcularlo y cmo medirlo.

Las funciones de networking se describen usando modelos divididos en capas. Este mdulo abarca los dos

modelos ms importantes, que son el modelo de Internetworking de Sistemas Abiertos (OSI) y el modelo de

Protocolo de control de transmisin/Protocolo Internet (TCP/IP). En el mdulo tambin se exponen las

diferencias y similitudes entre ambos modelos.

Adems, este mdulo presenta una breve historia de networking. Tambin describe los dispositivos de red,

al igual que las disposiciones fsicas, lgicas y del cableado. Este modulo adems define y compara las

LAN, MAN, WAN, SAN y VPN.

Los estudiantes que completen este mdulo debern poder:

Explicar la importancia del ancho de banda en networking.

Explicar lo que es el ancho de banda a partir de una analoga basada en su propia experiencia.

Identificar bps, kbps, Mbps, y Gbps como unidades de ancho de banda.

Explicar la diferencia entre ancho de banda y tasa de transferencia.

Calcular velocidades de transferencia de datos.

Explicar por qu se utilizan modelos divididos en capas para describir la comunicacin de datos.

Explicar el desarrollo del modelo de Internetworking de Sistemas Abiertos (OSI).

Detallar las ventajas de un enfoque dividido en capas.

Identificar cada una de las siete capas del modelo OSI.

Identificar las cuatro capas del modelo TCP/IP.

Describir las similitudes y diferencias entre ambos modelos.

Poder relatar brevemente la historia de networking.

Identificar los dispositivos utilizados en networking.

Comprender la funcin de los protocolos en networking.

Definir LAN, WAN, MAN y SAN.

Explicar las VPN y sus ventajas.

Describir las diferencias entre redes internas y externas.

2.1 Terminologa de networking

2.1.1 Redes de datos

Las redes de datos se desarrollaron como consecuencia de aplicaciones comerciales diseadas para

microcomputadores. Por aquel entonces, los microcomputadores no estaban conectados entre s como s

lo estaban las terminales de computadores mainframe, por lo cual no haba una manera eficaz de compartir

datos entre varios computadores. Se torn evidente que el uso de disquetes para compartir datos no era

un mtodo eficaz ni econmico para desarrollar la actividad empresarial. La red a pie creaba copias

mltiples de los datos. Cada vez que se modificaba un archivo, haba que volver a compartirlo con el resto

de sus usuarios. Si dos usuarios modificaban el archivo, y luego intentaban compartirlo, se perda alguno de

los dos conjuntos de modificaciones. Las empresas necesitaban una solucin que resolviera con xito los

tres problemas siguientes:

Cmo evitar la duplicacin de equipos informticos y de otros recursos

Cmo comunicarse con eficiencia

Cmo configurar y administrar una red

Las empresas se dieron cuenta de que la tecnologa de networking poda aumentar la productividad y

ahorrar gastos. Las redes se agrandaron y extendieron casi con la misma rapidez con la que se lanzaban

nuevas tecnologas y productos de red. A principios de la dcada de 1980 networking se expandi

enormemente, aun cuando en sus inicios su desarrollo fue desorganizado.

23

MicroCisco - staky

CCNA - Cisco Certified Network Associate

Figura 1

Figura 2

A mediados de la dcada de 1980, las tecnologas de red que haban emergido se haban creado con

implementaciones de hardware y software distintas. Cada empresa dedicada a crear hardware y software

para redes utilizaba sus propios estndares corporativos. Estos estndares individuales se desarrollaron

como consecuencia de la competencia con otras empresas. Por lo tanto, muchas de las nuevas tecnologas

no eran compatibles entre s. Se torn cada vez ms difcil la comunicacin entre redes que usaban

distintas especificaciones. Esto a menudo obligaba a deshacerse de los equipos de la antigua red al

implementar equipos de red nuevos.

Una de las primeras soluciones fue la creacin de los estndares de Red de rea local (LAN - Local Area

Network, en ingls). Como los estndares LAN proporcionaban un conjunto abierto de pautas para la

creacin de hardware y software de red, se podran compatibilizar los equipos provenientes de diferentes

empresas. Esto permita la estabilidad en la implementacin de las LAN.

Figura 3

En un sistema LAN, cada departamento de la empresa era una especie de isla electrnica. A medida que el

uso de los computadores en las empresas aumentaba, pronto result obvio que incluso las LAN no eran

suficientes.

24

MicroCisco - staky

CCNA - Cisco Certified Network Associate

Figura 4

Lo que se necesitaba era una forma de que la informacin se pudiera transferir rpidamente y con

eficiencia, no solamente dentro de una misma empresa sino tambin de una empresa a otra. La solucin

fue la creacin de redes de rea metropolitana (MAN) y redes de rea amplia (WAN). Como las WAN

podan conectar redes de usuarios dentro de reas geogrficas extensas, permitieron que las empresas se

comunicaran entre s a travs de grandes distancias. La Figura resume las dimensiones relativas de las

LAN y las WAN.

Figura 5

Figura 6

25

MicroCisco - staky

CCNA - Cisco Certified Network Associate

2.1.2 Historia de las redes informticas

La historia de networking informtica es compleja. Participaron en ella muchas personas de todo el mundo

a lo largo de los ltimos 35 aos. Presentamos aqu una versin simplificada de la evolucin de la Internet.

Los procesos de creacin y comercializacin son mucho ms complicados, pero es til analizar el desarrollo

fundamental.

Figua 1

26

CCNA - Cisco Certified Network Associate

MicroCisco - staky

En la dcada de 1940, los computadores eran enormes dispositivos electromecnicos que eran propensos a

sufrir fallas. En 1947, la invencin del transistor semiconductor permiti la creacin de computadores ms

pequeos y confiables. En la dcada de 1950 los computadores mainframe, que funcionaban con

programas en tarjetas perforadas, comenzaron a ser utilizados habitualmente por las grandes instituciones.

A fines de esta dcada, se cre el circuito integrado, que combinaba muchos y, en la actualidad, millones de

transistores en un pequeo semiconductor. En la dcada de 1960, los mainframes con terminales eran

comunes, y los circuitos integrados comenzaron a ser utilizados de forma generalizada.

Hacia fines de la dcada de 1960 y durante la dcada de 1970, se inventaron computadores ms pequeos,

denominados minicomputadores. Sin embargo, estos minicomputadores seguan siendo muy voluminosos

en comparacin con los estndares modernos. En 1977, la Apple Computer Company present el

microcomputador, conocido tambin como computador personal. En 1981 IBM present su primer

computador personal. El equipo Mac, de uso sencillo, el PC IBM de arquitectura abierta y la posterior

microminiaturizacin de los circuitos integrados dieron como resultado el uso difundido de los computadores

personales en hogares y empresas.

A mediados de la dcada de 1980 los usuarios con computadores autnomos comenzaron a usar mdems

para conectarse con otros computadores y compartir archivos. Estas comunicaciones se denominaban

comunicaciones punto-a-punto o de acceso telefnico. El concepto se expandi a travs del uso de

computadores que funcionaban como punto central de comunicacin en una conexin de acceso telefnico.

Estos computadores se denominaron tableros de boletn. Los usuarios se conectaban a los tableros de

boletn, donde depositaban y levantaban mensajes, adems de cargar y descargar archivos. La desventaja

de este tipo de sistema era que haba poca comunicacin directa, y nicamente con quienes conocan el

tablero de boletn. Otra limitacin era la necesidad de un mdem por cada conexin al computador del

tablero de boletn. Si cinco personas se conectaban simultneamente, hacan falta cinco mdems

conectados a cinco lneas telefnicas diferentes. A medida que creca el nmero de usuarios interesados, el

sistema no pudo soportar la demanda. Imagine, por ejemplo, que 500 personas quisieran conectarse de

forma simultnea. A partir de la dcada de 1960 y durante las dcadas de 1970, 1980 y 1990, el

Departamento de Defensa de Estados Unidos (DoD) desarroll redes de rea amplia (WAN) de gran

extensin y alta confiabilidad, para uso militar y cientfico. Esta tecnologa era diferente de la comunicacin

punto-a-punto usada por los tableros de boletn. Permita la internetworking de varios computadores

mediante diferentes rutas. La red en s determinaba la forma de transferir datos de un computador a otro. En

lugar de poder comunicarse con un solo computador a la vez, se poda acceder a varios computadores

mediante la misma conexin. La WAN del DoD finalmente se convirti en la Internet.

2.1.3 Dispositivos de networking

Los equipos que se conectan de forma directa a un segmento de red se denominan dispositivos. Estos

dispositivos se clasifican en dos grandes grupos. El primer grupo est compuesto por los dispositivos de

usuario final. Los dispositivos de usuario final incluyen los computadores, impresoras, escneres, y dems

dispositivos que brindan servicios directamente al usuario. El segundo grupo est formado por los

dispositivos de red. Los dispositivos de red son todos aquellos que conectan entre s a los dispositivos de

usuario final, posibilitando su intercomunicacin.

Los dispositivos de usuario final que conectan a los usuarios con la red tambin se conocen con el nombre

de hosts.

Estos dispositivos permiten a los usuarios compartir, crear y obtener informacin. Los

dispositivos host pueden existir sin una red, pero sin la red las capacidades de los hosts se ven sumamente

limitadas. Los dispositivos host estn fsicamente conectados con los medios de red mediante una tarjeta de

interfaz de red (NIC). Utilizan esta conexin para realizar las tareas de envo de correo electrnico,

impresin de documentos, escaneado de imgenes o acceso a bases de datos. Un NIC es una placa de

circuito impreso que se coloca en la ranura de expansin de un bus de la motherboard de un computador, o

puede ser un dispositivo perifrico. Tambin se denomina adaptador de red. Las NIC para computadores

porttiles o de mano por lo general tienen el tamao de una tarjeta PCMCIA. Cada NIC individual tiene un

cdigo nico, denominado direccin de control de acceso al medio (MAC). Esta direccin se utiliza para

controlar la comunicacin de datos para el host de la red. Hablaremos ms sobre la direccin MAC ms

adelante. Tal como su nombre lo indica, la NIC controla el acceso del host al medio.

27

MicroCisco - staky

CCNA - Cisco Certified Network Associate

Figura 1

Figura 2

Figura 3

No existen smbolos estandarizados para los dispositivos de usuario final en la industria de networking.

Son similares en apariencia a los dispositivos reales para permitir su fcil identificacin.

Figura 4

Los dispositivos de red son los que transportan los datos que deben transferirse entre dispositivos de

usuario final. Los dispositivos de red proporcionanel tendido de las conexiones de cable, la concentracin

de conexiones, la conversin de los formatos de datos y la administracin de transferencia de datos.

Algunos ejemplos de dispositivos que ejecutan estas funciones son los repetidores, hubs, puentes, switches

y routers. Todos los dispositivos de red que aqu se mencionan, se tratarn con mayor detalle ms adelante

en el curso. Por ahora se brinda una breve descripcin general de los dispositivos de networking.

Figura 5

Un repetidor es un dispositivo de red que se utiliza para regenerar una seal. Los repetidores regeneran

seales analgicas o digitales que se distorsionan a causa de prdidas en la transmisin producidas por la

28

MicroCisco - staky

CCNA - Cisco Certified Network Associate

atenuacin. Un repetidor no toma decisiones inteligentes acerca del envo de paquetes como lo hace un

router o puente.

Figura 6

Los hubs concentran las conexiones. En otras palabras, permiten que la red trate un grupo de hosts como si

fuera una sola unidad. Esto sucede de manera pasiva, sin interferir en la transmisin de datos. Los hubs

activos no slo concentran hosts, sino que adems regeneran seales.

Los puentes convierten los formatos de transmisin de datos de la red adems de realizar la administracin

bsica de la transmisin de datos.

Los puentes, tal como su nombre lo indica, proporcionan las

conexiones entre LAN. Los puentes no slo conectan las LAN, sino que adems verifican los datos para

determinar si les corresponde o no cruzar el puente. Esto aumenta la eficiencia de cada parte de la red.

Figura 7

Los switches de grupos de trabajo agregan inteligencia a la administracin de transferencia de datos. No

slo son capaces de determinar si los datos deben permanecer o no en una LAN, sino que pueden transferir

los datos nicamente a la conexin que necesita esos datos. Otra diferencia entre un puente y un switch es

que un switch no convierte formatos de transmisin de datos.

Figura 8

29

MicroCisco - staky

CCNA - Cisco Certified Network Associate

Los routers poseen todas las capacidades indicadas arriba. Los routers pueden regenerar seales,

concentrar mltiples conexiones, convertir formatos de transmisin de datos, y manejar transferencias de

datos. Tambin pueden conectarse a una WAN, lo que les permite conectar LAN que se encuentran

separadas por grandes distancias. Ninguno de los dems dispositivos puede proporcionar este tipo de

conexin.

Figura 9

2.1.4 Topologa de red

La topologa de red define la estructura de una red. Una parte de la definicin topolgica es la topologa

fsica, que es la disposicin real de los cables o medios. La otra parte es la topologa lgica, que define la

forma en que los hosts acceden a los medios para enviar datos. Las topologas fsicas ms comnmente

usadas son las siguientes:

Figura 1

Figura 2

30

MicroCisco - staky

CCNA - Cisco Certified Network Associate

Una topologa de bus usa un solo cable backbone que debe terminarse en ambos extremos. Todos

los hosts se conectan directamente a este backbone.

La topologa de anillo conecta un host con el siguiente y al ltimo host con el primero. Esto crea un

anillo fsico de cable.

La topologa en estrella conecta todos los cables con un punto central de concentracin.

Una topologa en estrella extendida conecta estrellas individuales entre s mediante la conexin de

hubs o switches. Esta topologa puede extender el alcance y la cobertura de la red.

Una topologa jerrquica es similar a una estrella extendida. Pero en lugar de conectar los hubs o

switches entre s, el sistema se conecta con un computador que controla el trfico de la topologa.

La topologa de malla se implementa para proporcionar la mayor proteccin posible para evitar una

interrupcin del servicio. El uso de una topologa de malla en los sistemas de control en red de una

planta nuclear sera un ejemplo excelente. Como se puede observar en el grfico, cada host tiene

sus propias conexiones con los dems hosts. Aunque la Internet cuenta con mltiples rutas hacia

cualquier ubicacin, no adopta la topologa de malla completa.

La topologa lgica de una red es la forma en que los hosts se comunican a travs del medio. Los dos tipos

ms comunes de topologas lgicas son broadcast y transmisin de tokens.

La topologa broadcast simplemente significa que cada host enva sus datos hacia todos los dems hosts

del medio de red. No existe una orden que las estaciones deban seguir para utilizar la red. Es por orden de

llegada. Ethernet funciona as, tal como se explicar en el curso ms adelante.

La segunda topologa lgica es la transmisin de tokens. La transmisin de tokens controla el acceso a la

red mediante la transmisin de un token electrnico a cada host de forma secuencial. Cuando un host

recibe el token, ese host puede enviar datos a travs de la red. Si el host no tiene ningn dato para enviar,

transmite el token al siguiente host y el proceso se vuelve a repetir. Dos ejemplos de redes que utilizan la

transmisin de tokens son Token Ring y la Interfaz de datos distribuida por fibra (FDDI). Arcnet es una

variacin de Token Ring y FDDI. Arcnet es la transmisin de tokens en una topologa de bus.

El diagrama en la Figura muestra diferentes topologas conectadas mediante dispositivos de red. Muestra

una LAN de complejidad moderada que es tpica de una escuela o de una pequea empresa. Tiene muchos

smbolos, y describe varios conceptos de networking que lleva cierto tiempo aprender.

2.1.5 Protocolos de red

Los conjuntos de protocolos son colecciones de protocolos que posibilitan la comunicacin de red desde un

host, a travs de la red, hacia otro host. Un protocolo es una descripcin formal de un conjunto de reglas y

convenciones que rigen un aspecto particular de cmo los dispositivos de una red se comunican entre s.

Los protocolos determinan el formato, la sincronizacin, la secuenciacin y el control de errores en la

comunicacin de datos. Sin protocolos, el computador no puede armar o reconstruir el formato original del

flujo de bits entrantes desde otro computador.

Figura 1

31

CCNA - Cisco Certified Network Associate

MicroCisco - staky

Los protocolos controlan todos los aspectos de la comunicacin de datos, que incluye lo siguiente:

Cmo se construye la red fsica

Cmo los computadores se conectan a la red

Cmo se formatean los datos para su transmisin

Cmo se envan los datos

Cmo se manejan los errores

Estas normas de red son creadas y administradas por una serie de diferentes organizaciones y comits.

Entre ellos se incluyen el Instituto de Ingeniera Elctrica y Electrnica (IEEE), el Instituto Nacional

Americano de Normalizacin (ANSI), la Asociacin de la Industria de las Telecomunicaciones (TIA), la

Asociacin de Industrias Electrnicas (EIA) y la Unin Internacional de Telecomunicaciones (UIT),

antiguamente conocida como el Comit Consultivo Internacional Telegrfico y Telefnico (CCITT).

2.1.6 Redes de rea local (LAN)

Las LAN constan de los siguientes componentes:

Computadores

Tarjetas de interfaz de red

Dispositivos perifricos

Medios de networking

Dispositivos de networking

Las LAN permiten a las empresas aplicar tecnologa informtica para compartir localmente archivos e

impresoras de manera eficiente, y posibilitar las comunicaciones internas. Un buen ejemplo de esta

tecnologa es el correo electrnico. Los que hacen es conectar los datos, las comunicaciones locales y los

equipos informticos.

Algunas de las tecnologas comunes de LAN son:

Ethernet

Token Ring

FDDI

2.1.7 Redes de rea amplia (WAN)

Las WAN interconectan las LAN, que a su vez proporcionan acceso a los computadores o a los servidores

de archivos ubicados en otros lugares. Como las WAN conectan redes de usuarios dentro de un rea

geogrfica extensa, permiten que las empresas se comuniquen entre s a travs de grandes distancias. Las

WAN permiten que los computadores, impresoras y otros dispositivos de una LAN compartan y sean

compartidas por redes en sitios distantes. Las WAN proporcionan comunicaciones instantneas a travs de

zonas geogrficas extensas. El software de colaboracin brinda acceso a informacin en tiempo real y

recursos que permiten realizar reuniones entre personas separadas por largas distancias, en lugar de

hacerlas en persona. Networking de rea amplia tambin dio lugar a una nueva clase de trabajadores, los

empleados a distancia, que no tienen que salir de sus hogares para ir a trabajar.

Las WAN estn diseadas para realizar lo siguiente:

32

MicroCisco - staky

CCNA - Cisco Certified Network Associate

Operar entre reas geogrficas extensas y distantes

Posibilitar capacidades de comunicacin en tiempo real entre usuarios

Brindar recursos remotos de tiempo completo, conectados a los servicios locales

Brindar servicios de correo electrnico, World Wide Web, transferencia de archivos y comercio

electrnico

Algunas de las tecnologas comunes de WAN son:

Mdems

Red digital de servicios integrados (RDSI)

Lnea de suscripcin digital (DSL - Digital Subscriber Line)

Frame Relay

Series de portadoras para EE.UU. (T) y Europa (E): T1, E1, T3, E3

Red ptica sncrona (SONET )

2.1.8 Redes de rea metropolitana (MAN)

La MAN es una red que abarca un rea metropolitana, como, por ejemplo, una ciudad o una zona

suburbana. Una MAN generalmente consta de una o ms LAN dentro de un rea geogrfica comn. Por

ejemplo, un banco con varias sucursales puede utilizar una MAN. Normalmente, se utiliza un proveedor

de servicios para conectar dos o ms sitios LAN utilizando lneas privadas de comunicacin o servicios

pticos. Tambin se puede crear una MAN usando tecnologas de puente inalmbrico enviando haces de

luz a travs de reas pblicas.

Figura 1

33

CCNA - Cisco Certified Network Associate

MicroCisco - staky

2.1.9 Redes de rea de almacenamiento (SAN)

Una SAN es una red dedicada, de alto rendimiento, que se utiliza para trasladar datos entre servidores y

recursos de almacenamiento. Al tratarse de una red separada y dedicada, evita todo conflicto de trfico

entre clientes y servidores.

La tecnologa SAN permite conectividad de alta velocidad, de servidor a almacenamiento, almacenamiento

a almacenamiento, o servidor a servidor. Este mtodo usa una infraestructura de red por separado, evitando

as cualquier problema asociado con la conectividad de las redes existentes.

Las SAN poseen las siguientes caractersticas:

Rendimiento: Las SAN permiten el acceso concurrente de matrices de disco o cinta por dos o ms

servidores a alta velocidad, proporcionando un mejor rendimiento del sistema.

Disponibilidad: Las SAN tienen una tolerancia incorporada a los desastres, ya que se puede hacer

una copia exacta de los datos mediante una SAN hasta una distancia de10 kilmetros (km) o 6,2

millas.

Escalabilidad: Al igual que una LAN/WAN, puede usar una amplia gama de tecnologas. Esto

permite la fcil reubicacin de datos de copia de seguridad, operaciones, migracin de archivos, y

duplicacin de datos entre sistemas.

2.1.10 Red privada virtual (VPN)

Una VPN es una red privada que se construye dentro de una infraestructura de red pblica, como la Internet

global. Con una VPN, un empleado a distancia puede acceder a la red de la sede de la empresa a travs de

Internet, formando un tnel seguro entre el PC del empleado y un router VPN en la sede.

34

MicroCisco - staky

CCNA - Cisco Certified Network Associate

2.1.11 Ventajas de las VPN

Los productos Cisco admiten la ms reciente tecnologa de VPN. La VPN es un servicio que ofrece

conectividad segura y confiable en una infraestructura de red pblica compartida, como la Internet. Las VPN

conservan las mismas polticas de seguridad y administracin que una red privada. Son la forma ms

econmica de establecer una conexin punto-a-punto entre usuarios remotos y la red de un cliente de la

empresa.

A continuacin se describen los tres principales tipos de VPN:

VPN de acceso: Las VPN de acceso brindan acceso remoto a un trabajador mvil y una oficina

pequea/oficina hogarea (SOHO), a la sede de la red interna o externa, mediante una

infraestructura compartida. Las VPN de acceso usan tecnologas analgicas, de acceso telefnico,

RDSI, lnea de suscripcin digital (DSL), IP mvil y de cable para brindar conexiones seguras a

usuarios mviles, empleados a distancia y sucursales.

Redes internas VPN: Las redes internas VPN conectan a las oficinas regionales y remotas a la

sede de la red interna mediante una infraestructura compartida, utilizando conexiones dedicadas.

Las redes internas VPN difieren de las redes externas VPN, ya que slo permiten el acceso a

empleados de la empresa.

Redes externas VPN: Las redes externas VPN conectan a socios comerciales a la sede de la red

mediante una infraestructura compartida, utilizando conexiones dedicadas. Las redes externas VPN

difieren de las redes internas VPN, ya que permiten el acceso a usuarios que no pertenecen a la

empresa.

2.1.12 Redes internas y externas

Figura 1

35

MicroCisco - staky

CCNA - Cisco Certified Network Associate

Una de las configuraciones comunes de una LAN es una red interna, a veces denominada "intranet". Los

servidores de Web de red interna son distintos de los servidores de Web pblicos, ya que es necesario que

un usuario pblico cuente con los correspondientes permisos y contraseas para acceder a la red interna de

una organizacin. Las redes internas estn diseadas para permitir el acceso por usuarios con privilegios de

acceso a la LAN interna de la organizacin. Dentro de una red interna, los servidores de Web se instalan en

la red. La tecnologa de navegador se utiliza como interfaz comn para acceder a la informacin, por

ejemplo datos financieros o datos basados en texto y grficos que se guardan en esos servidores.

Las redes externas hacen referencia a aplicaciones y servicios basados en la red interna, y utilizan un

acceso extendido y seguro a usuarios o empresas externas Este acceso generalmente se logra mediante

contraseas, identificaciones de usuarios, y seguridad a nivel de las aplicaciones. Por lo tanto, una red

externa es la extensin de dos o ms estrategias de red interna, con una interaccin segura entre empresas

participantes y sus respectivas redes internas.

2.2 Ancho de banda

2.2.1 Importancia del ancho de banda

El ancho de banda se define como la cantidad de informacin que puede fluir a travs de una conexin de

red en un perodo dado Es esencial comprender el concepto de ancho de banda al estudiar networking, por

las siguientes cuatro razones:

Figura 1

1. El ancho de banda es finito. En otras palabras, independientemente del medio que se utilice para

construir la red, existen lmites para la capacidad de la red para transportar informacin. El ancho de

banda est limitado por las leyes de la fsica y por las tecnologas empleadas para colocar la

informacin en los medios. Por ejemplo, el ancho de banda de un mdem convencional est

limitado a alrededor de 56 kpbs por las propiedades fsicas de los cables telefnicos de par trenzado

y por la tecnologa de mdems. No obstante, las tecnologas empleadas por DSL utilizan los

mismos cables telefnicos de par trenzado, y sin embargo DSL ofrece un ancho de banda mucho

mayor que los mdems convencionales. Esto demuestra que a veces es difcil definir los lmites

impuestos por las mismas leyes de la fsica. La fibra ptica posee el potencial fsico para

proporcionar un ancho de banda prcticamente ilimitado. Aun as, el ancho de banda de la fibra

ptica no se puede aprovechar en su totalidad, en tanto no se desarrollen tecnologas que

aprovechen todo su potencial.

2. El ancho de banda no es gratuito. Es posible adquirir equipos para una red de rea local (LAN)

capaz de brindar un ancho de banda casi ilimitado durante un perodo extendido de tiempo. Para

conexiones de red de rea amplia (WAN), casi siempre hace falta comprar el ancho de banda de un

proveedor de servicios. En ambos casos, comprender el significado del ancho de banda, y los

cambios en su demanda a travs del tiempo, pueden ahorrarle importantes sumas de dinero a un

individuo o a una empresa. Un administrador de red necesita tomar las decisiones correctas con

respecto al tipo de equipo y servicios que debe adquirir.

3. El ancho de banda es un factor clave a la hora de analizar el rendimiento de una red, disear

nuevas redes y comprender la Internet. Un profesional de networking debe comprender el fuerte

impacto del ancho de banda y la tasa de transferencia en el rendimiento y el diseo de la red. La

informacin fluye en una cadena de bits de un computador a otro en todo el mundo. Estos bits

representan enormes cantidades de informacin que fluyen de ida y de vuelta a travs del planeta

en segundos, o menos. En cierto sentido, puede ser correcto afirmar que la Internet es puro ancho

de banda.

4. La demanda de ancho de banda no para de crecer. No bien se construyen nuevas tecnologas e

infraestructuras de red para brindar mayor ancho de banda, se crean nuevas aplicaciones que

aprovechan esa mayor capacidad. La entrega de contenidos de medios enriquecidos a travs de la

red, incluyendo video y audio fluido, requiere muchsima cantidad de ancho de banda. Hoy se

instalan comnmente sistemas telefnicos IP en lugar de los tradicionales sistemas de voz, lo que

36

MicroCisco - staky

CCNA - Cisco Certified Network Associate

contribuye a una mayor necesidad de ancho de banda. Un profesional de networking exitoso debe

anticiparse a la necesidad de mayor ancho de banda y actuar en funcin de eso.

2.2.2 El escritorio

El ancho de banda se define como la cantidad de informacin que puede fluir a travs de una red en un

perodo dado. La idea de que la informacin fluye, sugiere dos analogas que podran facilitar la

visualizacin del ancho de banda en una red. Ya que se dice que el agua y el trfico fluyen, vea las

siguientes analogas:

1. El ancho de banda es similar al dimetro de un cao. Una red de tuberas trae agua potable a

los hogares y las empresas y se lleva las aguas servidas. Esta red de agua est compuesta de

tuberas de diferentes dimetros. Las principales tuberas de agua de una ciudad pueden medir dos

metros de dimetro, en tanto que la tubera de un grifo de cocina puede medir apenas dos

centmetros. El ancho de la tubera determina su capacidad de transporte de agua. Por lo tanto, el

agua es como los datos, y el ancho de la tubera es como el ancho de banda. Muchos expertos en

networking dicen que necesitan poner tuberas ms grandes si desean agregar capacidad para

transportar informacin.

Figura 1

Figura 2

2. El ancho de banda tambin puede compararse con la cantidad de carriles de una autopista.

Una red de caminos sirve a cada ciudad o pueblo. Las grandes autopistas con muchos carriles se

conectan a caminos ms pequeos con menor cantidad de carriles. Estos caminos llevan a otros

an ms pequeos y estrechos, que eventualmente desembocan en las entradas de las casas y las

oficinas. Cuando hay poco trfico en el sistema de autopistas, cada vehculo puede moverse con

37

MicroCisco - staky

CCNA - Cisco Certified Network Associate

libertad. Al agregar ms trfico, cada vehculo se mueve con menor velocidad. Esto es

particularmente verdadero en caminos con menor cantidad de carriles disponibles para la

circulacin del trfico. Eventualmente, a medida que se suma trfico al sistema de autopistas, hasta

aqullas con varios carriles se congestionan y vuelven ms lentas. Una red de datos se parece

mucho al sistema de autopistas. Los paquetes de datos son comparables a los automviles, y el

ancho de banda es comparable a la cantidad de carriles en una autopista. Cuando uno piensa en

una red de datos en trminos de un sistema de autopistas, es fcil ver cmo las conexiones con

ancho de banda reducido pueden provocar congestiones de trfico en toda la red.

2.2.3 Medicin

En los sistemas digitales, la unidad bsica del ancho de banda es bits por segundo (bps). El ancho de

banda es la medicin de la cantidad de informacin, o bits, que puede fluir desde un lugar hacia otro en un

perodo de tiempo determinado, o segundos. Aunque el ancho de banda se puede describir en bits por

segundo, se suelen usar mltiplos de bits por segundo. En otras palabras, el ancho de banda de una red

generalmente se describe en trminos de miles de bits por segundo (kbps), millones de bits por segundo

(Mbps), miles de millones de bits por segundo (Gbps) y billones de bits por segundo (Tbps). A pesar de

que las expresiones ancho de banda y velocidad a menudo se usan en forma indistinta, no significan

exactamente lo mismo. Se puede decir, por ejemplo, que una conexin T3 a 45Mbps opera a una velocidad

mayor que una conexin T1 a 1,544Mbps. No obstante, si slo se utiliza una cantidad pequea de su

capacidad para transportar datos, cada uno de estos tipos de conexin transportar datos a

aproximadamente la misma velocidad. Por ejemplo, una cantidad pequea de agua fluir a la misma

velocidad por una tubera pequea y por una tubera grande. Por lo tanto, suele ser ms exacto decir que

una conexin T3 posee un mayor ancho de banda que una conexin T1. Esto es as porque la conexin T3

posee la capacidad para transportar ms informacin en el mismo perodo de tiempo, y no porque tenga

mayor velocidad.

Figura 1

2.2.4 Limitaciones

Figura 1

38

MicroCisco - staky

CCNA - Cisco Certified Network Associate