Documente Academic

Documente Profesional

Documente Cultură

Alienvault Vs Siem

Încărcat de

underglTitlu original

Drepturi de autor

Formate disponibile

Partajați acest document

Partajați sau inserați document

Vi se pare util acest document?

Este necorespunzător acest conținut?

Raportați acest documentDrepturi de autor:

Formate disponibile

Alienvault Vs Siem

Încărcat de

underglDrepturi de autor:

Formate disponibile

D O C U M E N T O T E C N I C O A L I E N VA U LT

Gestin de

la Seguridad

Unificado

vs.

SIEM

El objetivo de este whitepaper es ofrecer una visin del mundo

de la seguridad, que est en constante evolucin. Nos queremos

centrar en un asunto importante, proporcionar una visin de los

rpidos cambios que tienen lugar en el campo del SIEM, as como

de los motivos que han conducido a dichos cambios. Para ofrecer

una visin completa de los cambios en la tecnologa SIEM, algunos

clientes consideran til comprender el contexto del mercado SIEM

y en qu se diferencia AlienVault de este enfoque

SOBRE ALIENVAULT

La historia del SEM, SIM o SIEM?

Para describir el mercado actual lo mejor posible, resulta til recordar primero cmo ha

Fundada en:

2007

evolucionado el mercado. Las herramientas de SEM (Security Event Management) se disearon

inicialmente para gestionar amenazas en un exterior hostil y ruidoso que consista principalmente

en gusanos. Las herramientas SEM se orientaban fundamentalmente hacia eventos de red

y de sistemas, combinados con anlisis en tiempo real para dar soporte a la respuesta de

Sede Corporativa Global:

San Mateo, California (EE. UU.)

incidentes. Haba tambin fabricantes de herramientas SIM (Security Information Management)

que ofrecan almacenamiento a largo plazo de logs, anlisis histrico y tendencias contra

una gran base de datos, principalmente con fines forenses. De este modo, tenamos anlisis

en tiempo real para dar soporte a la respuesta de incidentes y al almacenamiento en tiempo

real, y anlisis histrico para dar soporte a informes de tendencias y a actividades forenses.

Sede Latinoamrica / Iberia:

Madrid (Espaa)

Las herramientas SIEM (System Information and Event Management) surgieron cuando las

empresas descubrieron que gastaban mucho dinero en sistemas de prevencin/deteccin de

intrusiones (IDS/IPS). Estos sistemas eran tiles para detectar ataques externos pero, debido a su

Sede EMEA/APAC:

Cork (Irlanda)

dependencia de la deteccin basada en firmas, generaban un gran nmero de falsos positivos.

La primera generacin de tecnologa SIEM se dise para reducir la relacin seal/ruido y ayud

a detectar las amenazas externas ms graves. Mediante el uso de correlaciones basadas en

reglas, la tecnologa SIEM ayud a los equipos de TI a detectar ataques reales centrndose en

Tipo de compaa:

Privada

un subconjunto de eventos generados por firewalls e IDS/IPS que infringan las polticas. Aunque

la tecnologa SIEM era cara y requera mucho tiempo en mantenimiento y ajuste, las inversiones

en SIEM continuaron, ya que resolvan el quebradero de cabeza que supona poner en orden un

nmero excesivo de falsos positivos y proteger a las empresas de amenazas externas.

Clientes:

+11.000

Aunque la tecnologa SIEM constitua un paso en la direccin correcta hacia una gestin mejorada,

el mundo se hizo ms complicado cuando nuevas regulaciones como la Ley Sarbanes Oxley (SOX)

y el Estndar de Seguridad de Datos para la Industria de Tarjeta de Pago (PCI DSS) obligaron a

evaluaciones y controles informticos internos mucho ms estrictos. Asimismo, la virtualizacin se

hizo ms frecuente, y se introdujeron nuevas soluciones de seguridad a medida que la explosin

de dispositivos personales, en gran mayora centrados en la movilidad, entr en las empresas.

D O C U M E N TO

Las herramientas

LEM se disearon

para recopilar,

generar informes

y archivar un gran

volumen de logs,

mientras que las

soluciones SIEM

se disearon

para correlar un

subconjunto

de logs

T E C N I C O

A LI E N VAU LT

Para satisfacer estos nuevos requisitos, las organizaciones se vieron obligadas a recopilar, analizar,

elaborar informes y archivar todos los logs, para as monitorizar las actividades dentro de sus

infraestructuras de TI. El intento consista no slo en detectar amenazas externas, sino tambin en

proporcionar informes peridicos de las actividades de los usuarios y crear informes forenses sobre

un incidente determinado. Aunque las tecnologas SIEM recopilaban los logs, solo procesaban un

subconjunto de datos relacionados con brechas de seguridad. No estaban diseadas para manejar el

enorme volumen de datos de logs generados en todos los componentes del sistema de TI tales como

aplicaciones, switches, routers, bases de datos, firewalls, sistemas operativos, IDS/IPS y proxies web.

Creados para monitorizar las actividades del usuario ms que para afrontar amenazas externas, los

productos LEM (Log Management) entraron al mercado como una tecnologa que posea la arquitectura

para manejar volmenes de datos mucho ms grandes, con capacidad para escalar y satisfacer las

necesidades de las empresas ms grandes. Aunque las empresas implementaron soluciones SIEM

y de gestin de logs para satisfacer los distintos requisitos empresariales, tambin descubrieron

que las dos tecnologas funcionaban bien juntas. Las herramientas LEM se disearon para recopilar,

generar informes, y archivar un gran volumen de logs, mientras que las soluciones SIEM se disearon

para correlar un subconjunto de logs con el objetivo de destacar los eventos de seguridad ms

graves, y esto no ha cambiado. Splunk, por ejemplo, es una solucin SEM con muy poca utilidad

en seguridad. Las soluciones SIEM continan centrndose en agregar fuentes externas de datos.

Lamentablemente, tanto LEM como SIEM carecen del conocimiento de seguridad necesario para

detectar amenazas y combatir eficazmente los ataques actuales. Para empeorar an ms las

cosas, en momentos de dificultades econmicas y con presupuestos muy ajustados influyendo

en las decisiones, podemos esperar ver cmo los equipos TI estiran sus antiguas tecnologas de

logging para resolver incluso ms problemas que antes (como se demostr con la convergencia

de SEM y SIM, que cre SIEM). Ahora que hemos hecho un repaso del pasado, hablemos de

Qu ha cambiado? y Por qu?

Qu tiene de malo la tecnologa SIEM?

Avancemos una dcada en el tiempo: hoy tenemos muchos equipos de seguridad de TI que

han hecho una inversin considerable en dinero y recursos (personas) para dar soporte a los

productos SIEM tradicionales, slo para que el SIEM muestre poco o ningn valor material a

la hora de ofrecer los resultados en materia seguridad y visibilidad que prometieron en su da.

Los motivos de esta deficiencia son numerosos.

Es importante resaltar que el riesgo que sufren las organizaciones es real, del mismo modo

que las amenazas son muy reales. La realidad es que la amenaza existente es normalmente

mucho mayor que la amenaza percibida en la mayora de las organizaciones.

El secreto inconfesable del sector del SIEM es que la mayora de las soluciones SIEM tienen

una vida til de aproximadamente 18-24 meses hasta que las organizaciones se rinden y

comienzan a buscar otra solucin SIEM. La mayora de las organizaciones no pueden soportar

estas implementaciones y muchas tecnologas SIEM fracasan no por fallos tecnolgicos,

sino sencillamente porque las organizaciones no tienen el dinero, el tiempo, los recursos

o los procesos para soportar la tecnologa. Es la incapacidad de las organizaciones para

implementar y ajustar la tecnologa, y no la propia solucin SIEM, lo que amenaza el valor a

largo plazo del SIEM tradicional. En otras palabras: la categora completa de productos SIEM

falla en su enfoque, especialmente en el mercado de tamao medio donde los recursos a

menudo son difciles de encontrar. Examinemos las reas concretas que conducen a estos

fallos:

3

D O C U M E N TO

T E C N I C O

A LI E N VAU LT

Correlacion pobre

Es difcil encontrar el equilibrio adecuado entre las reglas de correlacin que descubren todos

los posibles ataques y las reglas de correlacin que producen demasiados falsos positivos en

las alertas. A menudo, el ajuste requiere contratar servicios profesionales e incurrir en gastos

continuados, y los analistas del sector informan a sus clientes que ...ser necesario un ao

de ajustes. Esta falta de equilibrio continuar asolando a los fabricantes de SIEM, ya que la

complejidad de gestionar todos los cambios de una red tpica, incluyendo movimientos, adiciones

y ediciones de las fuentes de datos (como servidores, dispositivos y aplicaciones), no es algo

que puedan resolver.

Las organizaciones confan en la capacidad del SIEM de recopilar, normalizar y conservar datos

con el objetivo de propiciar la correlacin. Sin una correlacin muy slida (esto es, personalizada),

la deteccin y respuesta a las amenazas es imposible. Y si una organizacin quiere garantizar la

fidelidad de su lgica de correlacin, debe verificar su correlacin personalizada siempre que haya

un cambio en la red. Por ejemplo, no es infrecuente ver cmo una actualizacin rutinaria para una

fuente de datos (por ejemplo, debido a una actualizacin del SO/firmware) tiene un efecto dramtico

sobre la fidelidad de las reglas/alarmas/lgica de la correlacin. Esto ocurre cuando se ejecutan

actualizaciones en dispositivos, servidores (fsicos o virtuales), antimalware, aplicaciones etc. Las

organizaciones son muy dinmicas y la infraestructura de red est evolucionando constantemente.

Facilidad de uso

Como comentamos anteriormente, las soluciones SIEM llevan en el mercado casi una dcada.

Estas mismas soluciones se desarrollaron para dar servicio a las empresas ms grandes, donde

los recursos y los empleados dedicados en exclusiva a este efecto son la norma. La comprensin

de para quin fueron diseadas estas soluciones explica por qu la gran mayora de estas

soluciones SIEM son muy difciles de usar. Lamentablemente, los profesionales de la seguridad

se han resignado a aceptar esto como parte de su trabajo. Pero no tiene por qu ser as.

Tendencias y anlisis

Si el ajuste o la correlacin no le llevan al fracaso, lo har el anlisis. A menudo los SIEM tienen

una seleccin de informes predefinidos, pero la creacin de informes nuevos no es flexible para

adaptarse a las condiciones rpidamente cambiantes de las infraestructuras actuales. Los informes

predefinidos pueden resultar tiles, pero confiar en ellos para comprender las implicaciones

de un evento de seguridad de un extremo a otro, desde el router frontera hasta la aplicacin,

sencillamente no funciona. En un mundo en el que las amenazas son cada vez ms dinmicas,

la generacin de informes debe ser tambin dinmica.

El enfoque basado en reglas

Cuando un evento de seguridad correlacionado es presentado al analista de seguridad, es razonable

esperar que el analista limite su investigacin a las fuentes de datos contenidas en la alerta. Un

enfoque basado en reglas soporta solo una visin hacia adelante de los datos de seguridad: si

una regla de correlacin est mal, no se puede ajustar el modelo y volver a analizar el resultado,

porque los eventos que no se correspondan con la regla antigua ya se han descartado. No es

el resultado deseado y, por supuesto, no por lo que cuestan las soluciones SIEM tradicionales.

Costo

El SIEM es caro. Es caro porque las grandes empresas siguen pagando grandes sumas por

estas soluciones. Los SIEM han tenido, en la mayora de los casos, un precio prohibitivo para el

cliente del mercado medio que busca seguridad para su organizacin.

D O C U M E N TO

T E C N I C O

A LI E N VAU LT

Los costos asociados a una implementacin SIEM tradicional incluyen:

Costos iniciales de licenciamiento

Costos de implementacin/optimizacin

Costos constantes de gestin

Costos de renovacin

Integracin de fuentes de datos de diferentes tecnologas

Formacin de personal / personal nuevo

Los costos ocultos son los que normalmente producen la desaparicin o el poco de los SIEM

tradicionales: costos dolorosos y muy reales asociados a la implementacin, integracin, uso,

gestin, formacin, ajuste y expansin potencial de la implementacin.

Estas son las reas que han conducido a la insatisfaccin con el enfoque SIEM tradicional.

El problema es muy real y evidente en casi todas las organizaciones que han tenido alguna

experiencia con la tecnologa SIEM. AlienVault solo tena que escuchar a sus clientes para

saber que algo deba de cambiar. Esto se convirti en nuestro motor principal para presentar

la plataforma de gestin de seguridad unificada Unified Security Management (USM).

AlienVault ha resultado significativamente ms asequible y fcil

de gestionar, proporcionndonos mucha mejor informacin

Compaa de servicios financieros para la gran empresa

Qu opciones tiene mi organizacin aparte de SIEM?

A pesar de los miles de millones gastados cada ao en seguridad, estos hechos siguen siendo

ciertos:

Cada vez ms organizaciones se encuentran en el punto de mira de diversos actores maliciosos

por varias razones, la mayora de las veces para robar datos o propiedad intelectual, o para

manchar su reputacin.

La carrera armamentstica de la seguridad no puede continuar indefinidamente, ya que

el presupuesto para asegurar su organizacin no crece al mismo ritmo al que crecen las

nuevas amenazas de seguridad.

A pesar de que la tecnologa SIEM lleva varios aos en el mercado, contina decepcionando

a los usuarios.

Afortunadamente, hay una alternativa al SIEM tradicional, una que supera los retos que siguen

limitando la efectividad de la tecnologa SIEM (pobre correlacin, facilidad de uso, tendencias y

anlisis, enfoque basado en reglas, y costo alto): Gestin Unificada de Seguridad (USM).

A diferencia de todas las dems soluciones de seguridad del mercado, la plataforma USM de

AlienVault ha reducido drsticamente el costo y la complejidad relacionada con la compra e

implementacin de todos los controles esenciales de seguridad necesarios para tener una

visibilidad exhaustiva de la seguridad.

D O C U M E N TO

T E C N I C O

A LI E N VAU LT

Gartner reconoce que solo

hay un vendedor en la

categora SIEM considerado

Visionario. AlienVault

est cambiandode forma

fundamental cmo se

realiza la deteccin de

amenazas y la respuesta

a incidentes, teniendo en

cuenta la ltima dcada de

lecciones y desarrollando

una solucin que porfin

aborde la falta de visibilidad

de la seguridad que tienen

hoy las organizaciones.

La alternativa: Gestin Unificada de Seguridad (USM)

Las empresas de TI de todas las formas y tamaos han abrazado USM para reducir el costo,

mejorar la seguridad y acelerar la deteccin y remediacin de amenazas. Estas empresas necesitan

acceder a soluciones de seguridad que ofrecen resultados significativos de rentabilidad en un

corto espacio de tiempo y costo, a la vez que mejoran su posicin general de seguridad.

En AlienValut nos comprometemos a unificar la mejor tecnologa con la inteligencia sobre amenazas

global y compartida para tener una seguridad verdaderamente abierta y colaborativa.

La plataforma de gestin unificada de seguridad Unified Security Management (USM) de

AlienVault proporciona a las organizaciones una solucin que ofrece una alternativa efectiva a

los productos de seguridad de nivel empresarial ms sofisticados y caros.

AlienVault ha incluido cinco funciones de seguridad esenciales gestionadas desde una nica

consola, proporcionndole todo lo que necesita para tener una visibilidad de la seguridad completa

e inteligencia sobre amenazas. Estas funciones incluyen: descubrimiento de activos, anlisis de

vulnerabilidades, deteccin de amenazas, monitorizacin de comportamientos e inteligencia de

seguridad. Estas caractersticas, totalmente integradas, estn potenciadas por inteligencia de

amenazas actualizada al minuto desde AlienVault Labs y desde nuestro Open Threat Exchange,

el repositorio colaborativo de amenazas ms grande del mundo.

AlienVault ofrece la nica solucin de Gestin Unificada de Seguridad (USM) que unifica estas

cinco funciones esenciales de seguridad. Con controles de seguridad esenciales integrados,

D O C U M E N TO

T E C N I C O

A LI E N VAU LT

AlienVault USM pone a su alcance una completa visibilidad de la seguridad de su empresa de

forma rpida y sencilla, lo que se traduce en rpida rentabilidad. Todas las organizaciones, tanto

grandes como pequeas, necesitan tener la visibilidad completa que proporciona USM para:

Detectar amenazas emergentes en toda su infraestructura

Responder rpidamente a incidentes y llevar a cabo investigaciones exhaustivas

Medir, gestionar e informar del cumplimiento normativo (PCI, HIPAA, ISO, y ms)

Optimizar sus inversiones existentes en seguridad y reducir el riesgo

USM ofrece tambin facilidad de instalacin y de uso, as como la capacidad de actualizar

simultneamente todas las funciones de seguridad. Estas actualizaciones simultneas permiten

a AlienVault hacer algo que ninguna otra solucin del mercado es capaz de hacer: el equipo

de investigacin de AlienVault Labs puede escribir, mantener y verificar todas las correlaciones

necesarias, ofreciendo el ms alto nivel de visibilidad de la seguridad.

AlienVault cree que para simplificar la seguridad se deben simplificar las soluciones diseadas

para proporcionar visibilidad de seguridad. Una de las obsesiones de AlienVault es la de poner

a los usuarios en primer lugar en todo lo que hacemos. Nos esforzamos cada da para ofrecer

USM proporciona

controles integrados

de seguridad para

simplificar y acelerar

la deteccin de

amenazas y la

remediacin

funcionalidades potentes que sean fciles de usar, con uno de los ROI ms rpidos y de mayor

duracin del mercado.

D O C U M E N TO

T E C N I C O

A LI E N VAU LT

Inteligencia sobre amenazas por AlienVault Labs y Open

Threat Exchange

Uno de los mayores retos que tienen las organizaciones de TI medianas es ser capaces de llevar a

cabo la investigacin necesaria para mantenerse al da con la constante evolucin del panorama

de las amenazas. Afortunadamente, AlienVault est de su lado.

Piense en nuestro equipo de AlienVault Labs como en una extensin de su equipo de TI. AlienVault

comprende que es muy difcil encontrar expertos en amenazas. Es un compromiso financiero

enorme tener a expertos en amenazas dedicados en exclusiva a investigar las ltimas amenazas

y a cmo detectarlas, as como estar constantemente en conversaciones con otros expertos en

amenazas sobre las tendencias que se observan en el mercado.

El equipo de inteligencia sobre amenazas AlienVault Labs maximiza la eficiencia de su programa

de monitorizacin de la seguridad, proporcionando los siguientes elementos directamente a

su instalacin de Gestin Unificada de Seguridad AlienVault USM. Este equipo de expertos en

seguridad enva actualizaciones al producto cada 30 minutos, las cuales incluyen 8 conjuntos

de reglas coordinadas que unifican todas sus tecnologas:

Firmas IDS basadas en red y basadas en host que detectan las amenazas ms recientes

en su infraestructura.

Actualizaciones de descubrimiento de activos y de bases de datos de inventario identifican

Piense en AlienVault

Labs como en una

extensin de su equipo

de TI.

los sistemas operativos, aplicaciones y tipos de dispositivos ms recientes

Actualizaciones de base de datos de vulnerabilidades cobertura dual de base de datos

para encontrar las vulnerabilidades ms recientes en todos sus sistemas

Mdulos y plantillas de informes le proporcionan nuevas formas de ver los datos de su

infraestructura.

Plantillas de respuesta a incidentes / gua de cmo actuar para cada alarma del USM

Correlacin de eventos

Otra rea donde el diseo integrado y enfocado a la seguridad de AlienVault disfruta de

ventaja sobre otras herramientas es en la correlacin. AlienVault comprende que la mayora de

las organizaciones no disponen del tiempo, los recursos o la experiencia dentro de la propia

organizacin para monitorizar los cambios en el panorama de las amenazas, ni para manejar

todas las tecnologas que se han implementado en su infraestructura.

AlienVault proporciona conocimiento entendible sobre seguridad, mediante la automatizacin

del proceso de correlacin de eventos:

Recopilacin de datos Identificacin de los datos de los logs para su importacin e

integracin automticas, tanto desde las tecnologas incluidas en la plataforma USM como

desde herramientas de terceros mediante plug-ins

Los clientes pueden utilizar nuestra amplia biblioteca de plug-ins o crear los suyos

propios para aplicaciones personalizadas y dispositivos antiguos

Normalizacin Analizar, normalizar e integrar datos de logs en el motor de anlisis

integrado del SIEM

Correlacin Aplicacin de +2.000 reglas de correlacin para activos, vulnerabilidades,

red, trfico y datos de amenazas

D O C U M E N TO

T E C N I C O

A LI E N VAU LT

Alarmas y Cmo responder Evaluacin de la severidad y priorizacin de alertas, con

instrucciones detalladas de remediacin sensible al contexto

Deteccin de amenazas emergentes Actualizaciones automticas de nuevas reglas de

correlacin y firmas para nuevas amenazas, vulnerabilidades y mucho ms

Las soluciones SIEM tradicionales le dejaran a usted la eleccin de hacer o no todo este trabajo.

En otras palabras, usted sera el responsable de la capacidad del SIEM para detectar amenazas:

usted tendra que escribir las reglas de correlacin, hacer la investigacin, integrar la informacin

sobre amenazas, etc. Si su equipo est apagando otros fuegos o si, simplemente, usted cree que

debera estar aprovechando las inversiones que ha hecho en monitorizacin de su infraestructura

en lugar de estar gestionando su SIEM, USM es la solucin adecuada para usted.

AlienVault comprende que la mayora de las organizaciones no disponen del tiempo, los recursos

o la experiencia (en algunos casos) dentro de la propia organizacin para desarrollar, gestionar y

monitorizar todas estas reas de su infraestructura. Con esta inteligencia de seguridad entendible

alimentando su plataforma USM, podr detectar las amenazas ms recientes y priorizar sus

esfuerzos de respuesta. Concretamente, ampliar su programa de seguridad con:

Deteccin de botnets en tiempo real identifica la infeccin y el mal uso de los activos

corporativos

Deteccin de exfiltracin de datos previene las filtraciones de datos sensibles y de

propiedad intelectual

Identificacin de trfico de comando y control (C&C) identifica los sistemas

comprometidos que se estn comunicando con agente maliciosos

Datos de reputacin de IP, URL y de dominio prioriza los esfuerzos de respuesta

mediante la identificacin de agentes maliciosos conocidos y sitios web infectados

Deteccin APT (Amenazas Persistentes Avanzadas) detecta ataques dirigidos que

suelen traspasar otras defensas

Respuesta dinmica a incidentes y gua para la investigacin proporciona

instrucciones personalizadas sobre cmo responder e investigar cada alerta

D O C U M E N TO

T E C N I C O

A LI E N VAU LT

Open Threat Exchange (OTX) : Intercambio abierto de amenazas:

Otro problema aadido es que el adversario hace algo que los equipos de seguridad de las

distintas empresas no hacen: colaborar activamente entre ellos. La incapacidad del sector para

Los datos de

amenazas

son filtrados

agregados,

validados,

conservados

y publicados

automticamente

por el equipo de

investigacin

de amenazas de

AlienVault Labs

compartir informacin sobre los vectores de ataque da ventaja al adversario. La mayora de las

redes de conocimiento de amenazas son cerradas y estn limitadas a determinados sectores,

fabricantes u organismos gubernamentales. Por primera vez, OTX de AlienVault permite compartir

de forma annima el conocimiento de amenazas con cualquiera que se una.

OTX forma parte de un pilar fundamental de la inteligencia de seguridad de la plataforma USM de

AlienVault. OTX es una tecnologa nica de defensa colaborativa que el equipo de investigacin

de amenazas de AlienVault Labs valida y conserva. Incorpora datos de ms de 140 pases y de

una amplia gama de dispositivos (firewalls, proxies, servidores web, sistemas antivirus y sistemas

de intrusin/deteccin/prevencin).

Estos datos son filtrados, agregados, validados, conservados y publicados automticamente por

el equipo de investigacin de amenazas de AlienVault Labs. Adems de proporcionar datos para

las actualizaciones regulares de la plataforma USM, OTX permite difundir el conocimiento de

seguridad colaborativo entre muchos sectores y pases, compuestos por organizaciones de todos

los tamaos. Compartir todo esto limita la capacidad de los atacantes para aislar objetivos por

sector o por tamao de organizacin, mejorando la seguridad de cualquier entidad que participa.

10

D O C U M E N TO

T E C N I C O

A LI E N VAU LT

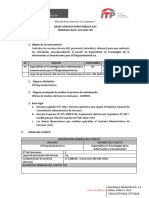

AlienVault Capacidades Matrix

CAPACIDAD

ALIENVAULT

Descubrimiento de activos Descubre y rastrea hosts, servicios y software instalado que estn

presentes en el entorno, para lograr una correlacin mejorada y un contexto para la respuesta al

incidente

Anlisis de vulnerabilidades identifica vulnerabilidades en el entorno monitorizado y rastrea

registros histricos a efectos de cumplimiento

Deteccin de amenazas Monitoriza el entorno en bsqueda de amenazas, identificando vectores

de ataque conocidos, patrones de ataque, firmas e identifica el comportamiento de los exploits y el

malware

Monitorizacin de comportamientos Monitoriza el comportamiento de los sistemas observados

para proporcionar contexto a la investigacin forense y para la identificacin de potenciales

incidentes de seguridad

Inteligencia de seguridad agrega y analiza la informacin proveniente de todos los controles de

seguridad y entornos para correlacionar conductas anmalas y proporcionar una plataforma para la

investigacin forense.

Inteligencia de amenazas anlisis e investigacin de amenazas emergentes, aprovechando para

ello ms de 8.000 puntos de recopilacin globales en ms de 140 pases para analizar diariamente

ms de 500.000 muestras de malware y ms de 100.000 direcciones IP maliciosas en el intercambio

colaborativo de conocimiento de amenazas ms grande del mundo: Open Threat Exchange (OTX)

TECNOLOGA

Descubrimiento de red pasivo identifica hosts con monitorizacin pasiva de red

ALIENVAULT

Escaneado activo de red escanea activamente la red para identificar y obtener la versin de los

servicios en ejecucin sin acceso local a la mquina

Inventario de software basado en host proporciona inventario completo a nivel binario de

paquetes de software que se estn ejecutando en los activos

Monitorizacin continua de vulnerabilidades usando la informacin procedente de las tecnologas

de descubrimiento de los activos, correlaciona las ltimas vulnerabilidades conocidas con la

informacin existente de inventario de activos para identificar servicios vulnerables sin la necesidad

de escaneo activo

Escaneado activo de red escanea activamente la red para identificar servicios vulnerables. Hay

disponible el escaneado con y sin autenticacin, dependiendo del objetivo.

IDS de red ejecuta una inspeccin profunda de paquetes del trfico de la red para identificar

ataques y comportamientos de sistemas comprometidos, infraccin de polticas y ms.

IDS host monitoriza la actividad de un host a nivel de sistema operativo para detectar indicadores

de compromiso, como rootkits, malware o servicios que abusan del sistema

Monitorizacin de la integridad de archivos monitoriza cambios en los archivos esenciales para

identificar problemas potenciales de seguridad en hosts crticos.

IDS inalmbrico monitoriza entornos buscando puntos de acceso no autorizados para identificar

accesos potencialmente no autorizados a las redes.

Anlisis del flujo de red (Netflows) identifica la actividad de la red por todo el entorno. Identifica el

uso de protocolos y el volumen de trfico entre hosts en entornos monitorizados.

Monitorizacin de disponibilidad del servicio identifica la disponiblidad del servicio en la

infraestructura para detectar alteraciones en la disponiblidad que podran indicar la presencia de un

sistema comprometido o un ataque con xito.

Gestin de logs proporciona una interfaz consolidada para informar y consultar la actividad

que tiene lugar en los entornos monitorizados. Esencial para la mayora de los casos de uso de

cumplimiento normativo.

SIEM

SIEM

11

No hace falta que se fe de nosotros, vea lo que dicen sus colegas y expertos del sector:

CUADRANTE

MGICO GARTNER

HISTORIAS DE

CLIENTES

PRUEBA

G R AT I S

VEA UNA

DEMO

Sobre AlienVault

Desarrollado en base a controles de seguridad probados y actualizado continuamente

con las ltimas amenazas conocidas, la plataforma USM de AlienVault ofrece una solucin

completa, simple y asequible para que las organizaciones con presupuesto y plantilla de

seguridad limitados aborden el cumplimiento y la gestin de las amenazas. Con las tecnologas

esenciales de seguridad ya integradas, USM pone al alcance de los equipos de seguridad

que necesitan hacer ms con menos la visibilidad de la seguridad a nivel empresarial que

necesitan. Combinado con el motor de recopilacin de datos de Splunk, las organizaciones

dispondrn de una solucin de deteccin de amenazas del ms alto nivel.

Para ms informacin, visite www.AlienVault.com o sganos en

Twitter (@AlienVault).

S-ar putea să vă placă și

- Informe Ejecutivo F1 G3Document9 paginiInforme Ejecutivo F1 G3Jean Kristofer Salazar ArizancaÎncă nu există evaluări

- Alien Vault PresentacionDocument132 paginiAlien Vault PresentacionDukeÎncă nu există evaluări

- Manual NetcatDocument8 paginiManual NetcatJosé Ignacio Aparicio MéndezÎncă nu există evaluări

- Hardening de ServidoresDocument15 paginiHardening de ServidoresAlejandra MurilloÎncă nu există evaluări

- Manual OssimDocument84 paginiManual OssimAndres Acosta RozoÎncă nu există evaluări

- Practica Configuración de HIDS COMPLETADocument24 paginiPractica Configuración de HIDS COMPLETAjesus valentin made bautista75% (4)

- Instalacion OSSIMDocument34 paginiInstalacion OSSIMalexusmatrixÎncă nu există evaluări

- Ossim Alien VaultDocument58 paginiOssim Alien VaultVictor Manuel Argueta BarahonaÎncă nu există evaluări

- Comandos Avanzados de NmapDocument4 paginiComandos Avanzados de NmapviewcodexÎncă nu există evaluări

- Laboratorio 4 - HoneypotDocument7 paginiLaboratorio 4 - HoneypotDayana DayÎncă nu există evaluări

- Ossim Ossec Instalacion y FuncionamientoDocument7 paginiOssim Ossec Instalacion y FuncionamientoAlejandro Òkànràn SodeÎncă nu există evaluări

- Ethical Hacking y Pentesting - S1 - C2Document60 paginiEthical Hacking y Pentesting - S1 - C2Daniel CorreaÎncă nu există evaluări

- Sánchez - Implantación de Qradar en Un Entorno Genérico Multicliente para SOCDocument62 paginiSánchez - Implantación de Qradar en Un Entorno Genérico Multicliente para SOCcir3n3Încă nu există evaluări

- Manual NmapDocument38 paginiManual NmapAngel CaisaÎncă nu există evaluări

- Solucion Reto MrRobotDocument9 paginiSolucion Reto MrRobotunderglÎncă nu există evaluări

- Gestión de Seguridad en Entornos Virtualizados Utilizando Herramientas Open SourceDocument92 paginiGestión de Seguridad en Entornos Virtualizados Utilizando Herramientas Open Sourcetr4zÎncă nu există evaluări

- Taller1 Intro HackingDocument39 paginiTaller1 Intro HackingDocente SatseÎncă nu există evaluări

- Curso Metasploit en EspañolDocument252 paginiCurso Metasploit en EspañolgerardoÎncă nu există evaluări

- ArtefactosDocument11 paginiArtefactoswcastro8182100% (1)

- CCN STIC 570A Implementacion de Seguridad Sobre Microsoft Windows Server 2016Document38 paginiCCN STIC 570A Implementacion de Seguridad Sobre Microsoft Windows Server 2016JoaquinÎncă nu există evaluări

- Cyber - Kill Chain para SOC Setwork NecurityDocument8 paginiCyber - Kill Chain para SOC Setwork NecurityIván BarraÎncă nu există evaluări

- Workshop ASVS en El Proyecto de SemestreDocument3 paginiWorkshop ASVS en El Proyecto de Semestreharvey vargasÎncă nu există evaluări

- Manual de Ossec+ossim+nagiosDocument11 paginiManual de Ossec+ossim+nagiosJonathan Montero100% (1)

- Manuales Ejemplos Alienvault Usm OssimDocument7 paginiManuales Ejemplos Alienvault Usm OssimAlejandro Òkànràn SodeÎncă nu există evaluări

- Gestionando El Riesgo de La NubeDocument7 paginiGestionando El Riesgo de La Nube8octavocicloÎncă nu există evaluări

- HTTP WWW Dragonjar Org Manual-De-Armitage-En-espanol XHTMLDocument57 paginiHTTP WWW Dragonjar Org Manual-De-Armitage-En-espanol XHTMLAnonymous d65Z0WRtkÎncă nu există evaluări

- Clase9 - Análisis de Malware e Ingeniería Reversa WindowsDocument22 paginiClase9 - Análisis de Malware e Ingeniería Reversa Windowsjohn salgadoÎncă nu există evaluări

- Proyecto 2p Grupo AngieDocument17 paginiProyecto 2p Grupo AngieFrancisco Joel CevallosÎncă nu există evaluări

- Webinar Gratuito: Atacar Contraseñas Con Kali LinuxDocument10 paginiWebinar Gratuito: Atacar Contraseñas Con Kali LinuxAlonso Eduardo Caballero QuezadaÎncă nu există evaluări

- Informe TecnicoDocument32 paginiInforme TecnicoticllaÎncă nu există evaluări

- Kali Linux v3 Alonso ReYDeSDocument121 paginiKali Linux v3 Alonso ReYDeSosayo bonilla100% (2)

- Ataques Básicos Con Kali Linux - RavmnDocument6 paginiAtaques Básicos Con Kali Linux - RavmnhgolaÎncă nu există evaluări

- TFG Rafael Mateos Lopez PDFDocument115 paginiTFG Rafael Mateos Lopez PDFJuanÎncă nu există evaluări

- Ebook Español - Top 10 - Cissp v1.0Document25 paginiEbook Español - Top 10 - Cissp v1.0Luis SosaÎncă nu există evaluări

- Reglas GPO para Evitar Los Virus RansomwareDocument3 paginiReglas GPO para Evitar Los Virus RansomwarebenmarcaÎncă nu există evaluări

- Auditoria CiberSeguridad Caja Negra AuraPortal Azure Telefonica 20190906Document19 paginiAuditoria CiberSeguridad Caja Negra AuraPortal Azure Telefonica 20190906Miguel AngelÎncă nu există evaluări

- Vulnerabilidad de Los Sistemas OperativosDocument22 paginiVulnerabilidad de Los Sistemas OperativosDavid WolfÎncă nu există evaluări

- Charla Ciberseguridad Presentacion Upper PDFDocument42 paginiCharla Ciberseguridad Presentacion Upper PDFsereucaÎncă nu există evaluări

- Manual de Azure Virtual Desktop - Recuperación Ante DesastresDocument30 paginiManual de Azure Virtual Desktop - Recuperación Ante DesastresDavid BarreraÎncă nu există evaluări

- Auditoría Forense Conceptos y Generalidades Presentacion 05-2007Document62 paginiAuditoría Forense Conceptos y Generalidades Presentacion 05-2007YennyÎncă nu există evaluări

- Cómo Configurar VPN IPSEC en CiscoDocument7 paginiCómo Configurar VPN IPSEC en CiscoJose Luis RodriguezÎncă nu există evaluări

- Nist - Cis CDM - MitreDocument81 paginiNist - Cis CDM - MitreFabián Rosero100% (1)

- Laboratorio 5 Ossim SiemDocument1 paginăLaboratorio 5 Ossim SiemDanny Tacilla CholanÎncă nu există evaluări

- Tutorial de MetasploitDocument14 paginiTutorial de MetasploitBryan MendozaÎncă nu există evaluări

- Guia de Administración QRadar SIEMDocument330 paginiGuia de Administración QRadar SIEMRoque Javier Bueno Gallardo100% (1)

- Metaexploitable 2Document8 paginiMetaexploitable 2Diego DiazÎncă nu există evaluări

- Monitorización de Aplicaciones Usando ELK StackDocument19 paginiMonitorización de Aplicaciones Usando ELK StackManuel VegaÎncă nu există evaluări

- Lab04 HoneyPotDocument20 paginiLab04 HoneyPotPablito Quispe RuizÎncă nu există evaluări

- Colcert - Sensibilizacion Gestion de IncidentesDocument32 paginiColcert - Sensibilizacion Gestion de IncidentesJuan Carlos AlarconÎncă nu există evaluări

- Lección 01 - Ciberseguridad v2Document18 paginiLección 01 - Ciberseguridad v2Ricardo SanchezÎncă nu există evaluări

- Informacion Segunda Parte de SeguridadDocument11 paginiInformacion Segunda Parte de SeguridadCalin Delgado GarciaÎncă nu există evaluări

- Diseño de Un SIEMDocument124 paginiDiseño de Un SIEMsape2001Încă nu există evaluări

- Instalacion y Configuracion de Un Nids (Snort) en UbuntuDocument15 paginiInstalacion y Configuracion de Un Nids (Snort) en UbuntuYacely HuamaniÎncă nu există evaluări

- CyOps1.1 Chp01 Instructor Supplemental Material PDFDocument39 paginiCyOps1.1 Chp01 Instructor Supplemental Material PDFTiinita Erazo Ayon100% (1)

- Alienvault OSSIM v4.7.1Document60 paginiAlienvault OSSIM v4.7.1Roger Orozco AguayoÎncă nu există evaluări

- Analisis de Malware en Android PDFDocument82 paginiAnalisis de Malware en Android PDFDhenon Hummer0% (1)

- Seguridad en equipos informáticos. IFCT0109De la EverandSeguridad en equipos informáticos. IFCT0109Încă nu există evaluări

- Proyecto Ulloa JulioDocument17 paginiProyecto Ulloa JulioDavid UlloaÎncă nu există evaluări

- Introducción y Conceptos Previos Sistemas SIEMDocument27 paginiIntroducción y Conceptos Previos Sistemas SIEMsilvia.castrilloÎncă nu există evaluări

- 3 - La Cama - EnfermeriaUA0812Document26 pagini3 - La Cama - EnfermeriaUA0812cauria43Încă nu există evaluări

- Active DirectoryDocument78 paginiActive DirectoryjmbamandrakeÎncă nu există evaluări

- Color JerarquiasDocument10 paginiColor JerarquiasAlex salazarÎncă nu există evaluări

- VPN de Mikrotik A MikrotikDocument17 paginiVPN de Mikrotik A Mikrotikeosoriowifinetworks100% (2)

- Cas - 123 2017 ItpDocument12 paginiCas - 123 2017 ItpMelissa MontoyaÎncă nu există evaluări

- Desbloqueos de EquiposDocument4 paginiDesbloqueos de EquiposMarco Antonio Gomez VilcaÎncă nu există evaluări

- CASO FEDEX ResueltoDocument3 paginiCASO FEDEX ResueltoCarlos Andrés TeránÎncă nu există evaluări

- Como Conectar Un Auto EstereoDocument5 paginiComo Conectar Un Auto Estereo0liv3r100% (1)

- Trabajo de Administracion de RedesDocument22 paginiTrabajo de Administracion de RedesLuis TempoÎncă nu există evaluări

- Consulta de Informacion en BPS - EspanolDocument6 paginiConsulta de Informacion en BPS - EspanolLuis Catalán MaldonadoÎncă nu există evaluări

- Que Es EdoomeDocument4 paginiQue Es EdoomeRichard Ordoñez0% (1)

- Unidad Fiscal Educativa Combatientes de TapiDocument17 paginiUnidad Fiscal Educativa Combatientes de TapiFrank CutiupalaÎncă nu există evaluări

- Crear Red Entre ComputadorasDocument7 paginiCrear Red Entre Computadorasliz232356Încă nu există evaluări

- Vistas y ReportesDocument10 paginiVistas y ReportesLulú CuellarÎncă nu există evaluări

- Estrategias Empresariales en El Sector HoteleroDocument6 paginiEstrategias Empresariales en El Sector Hoteleroisaac danielÎncă nu există evaluări

- Reclamación ZalandoDocument1 paginăReclamación ZalandoMaialen GuridiÎncă nu există evaluări

- Que Es La Privacidad Digital 1.1 (2) UwuDocument11 paginiQue Es La Privacidad Digital 1.1 (2) UwuLuis RodriguezÎncă nu există evaluări

- Tecnico Ciberseguridad 2022Document2 paginiTecnico Ciberseguridad 2022Pablo CerdasÎncă nu există evaluări

- Informe Teletrabajo Del 10 Al 12 de Enero de 2024 DQ-signedDocument1 paginăInforme Teletrabajo Del 10 Al 12 de Enero de 2024 DQ-signeddquintana1973Încă nu există evaluări

- Mapa Conceptual Seguridad y Auditoria InformaticaDocument3 paginiMapa Conceptual Seguridad y Auditoria InformaticaPATRICIA ARIASÎncă nu există evaluări

- Levy Cibercultura Cap 07Document10 paginiLevy Cibercultura Cap 07Victoria LópezÎncă nu există evaluări

- Resultados Del Sinuano, Car 4Document1 paginăResultados Del Sinuano, Car 4clarys araujoÎncă nu există evaluări

- Paginas Web en Google SitiesDocument2 paginiPaginas Web en Google SitiesZayuri SalazarÎncă nu există evaluări

- Spanish - Voz Primer LabDocument6 paginiSpanish - Voz Primer LabLuis BurgosÎncă nu există evaluări

- El PeriodicoDocument9 paginiEl PeriodicoDeisy Montenegro BriceñoÎncă nu există evaluări

- Kelu Guiadidactica Ninos Laminas WebDocument2 paginiKelu Guiadidactica Ninos Laminas WebMary Villegas100% (1)

- Puromarketing Septiembre 2014Document128 paginiPuromarketing Septiembre 2014calita123Încă nu există evaluări

- Cómo Eliminar Advanced SystemCare de Tu ComputadoraDocument2 paginiCómo Eliminar Advanced SystemCare de Tu ComputadoraGuerrero FenixÎncă nu există evaluări

- Modulo 1Document23 paginiModulo 1SAN ANÎncă nu există evaluări

- OPUS001 Configuración Del Candado de ProtecciónDocument8 paginiOPUS001 Configuración Del Candado de Proteccióncisne282100% (1)