Documente Academic

Documente Profesional

Documente Cultură

Actividad 3

Încărcat de

Victor SandovalTitlu original

Drepturi de autor

Formate disponibile

Partajați acest document

Partajați sau inserați document

Vi se pare util acest document?

Este necorespunzător acest conținut?

Raportați acest documentDrepturi de autor:

Formate disponibile

Actividad 3

Încărcat de

Victor SandovalDrepturi de autor:

Formate disponibile

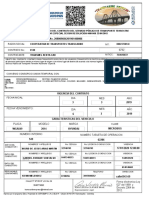

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA UNAD

Escuela Ciencias Bsicas, Tecnologa e Ingeniera

HERRAMIENTAS INFORMATICAS

Actividad Problema No. 3

NATALY DIAZ VARGAS

Grupo 90006_429

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA

BARRANQUILLA ATLANTICO

2016

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA UNAD

Escuela Ciencias Bsicas, Tecnologa e Ingeniera

Actividad 3

NOMBRE DEL VIRUS

DAOS Y COMO SE

PROPAGA

COMO PREVENIR SU

INFECCION/ Y/O

ELIMINARLO

Troyano

Los troyanos estn diseados

para permitir a un individuo el

acceso remoto a un sistema. Una

vez ejecutado el troyano, el

individuo puede acceder al

sistema de forma remota y

realizar diferentes acciones sin

necesitar permiso.7 Las acciones

que el individuo puede realizar en

el equipo remoto, dependen de

los privilegios que tenga el

usuario en el ordenador remoto y

de las caractersticas del troyano.

2. Disponer de un firewall correctamente

configurado. Algunos antivirus lo traen

integrado.

3. Tener instalados los ltimos parches y

actualizaciones de seguridad del sistema

operativo.

4. Descargar los programas siempre de

las pginas web oficiales o de pginas

web de confianza.

Propagacin:

1. Descarga de programas de

redes P2P.

2. Pginas web que contienen

contenido ejecutable (por ejemplo

controles ActiveX o aplicaciones

Java).

3.Exploits para aplicaciones no

actualizadas

(navegadores,

reproductores

multimedia,

clientes

de

mensajera

instantnea).

4.Ingeniera social (por ejemplo

un cracker manda directamente el

troyano a la vctima a travs de la

mensajera instantnea).

5.Archivos adjuntos en correos

electrnicos y archivos enviados

por mensajera instantnea.

6. Conectar a su equipo un

dispositivo externo infectado.

7. Actualizar

1. Disponer de un programa antivirus

actualizado regularmente para estar

protegido contra las ltimas amenazas.

software

de

su

5. No abrir los datos adjuntos de un

correo electrnico si no conoces al

remitente.

6. Evitar la descarga de software de redes

p2p.

UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA UNAD

Escuela Ciencias Bsicas, Tecnologa e Ingeniera

equipo.

8.No tener ningn

software de proteccin

HOAX

BOMBA DE TIEMPO

tipo

de

Los hoax no son virus ni

tienen

capacidad

de

reproducirse por s solos. Son

mensajes de contenido falso

que incitan al usuario a hacer

copias y enviarla a sus

contactos. Suelen apelar a los

sentimientos morales ("Ayuda

a un nio enfermo de cncer")

o al espritu de solidaridad

("Aviso de un nuevo virus

peligrossimo") y, en cualquier

caso, tratan de aprovecharse

de la falta de experiencia de

los internautas novatos.

1. Borrar informacin del disco

duro.

2.

Mostrar

un

mensaje.

3. Reproducir una cancin.

4. Enviar un correo electrnico.

5. Apagar el monitor.

No abrir estos mensajes ya que la

propagacin principalmente es por esta

accin que hacen los cibernautas novatos

Para eliminar uno de estos virus, slo

necesitas un antivirus actualizado,

analizar el sistema en busca de

amenazas, y si se encuentra un virus

de

este

tipo,

es

eliminado

automticamente.

S-ar putea să vă placă și

- PropuestaDocument3 paginiPropuestaVictor SandovalÎncă nu există evaluări

- Boletin Juridico 24 AbrilDocument3 paginiBoletin Juridico 24 AbrilVictor SandovalÎncă nu există evaluări

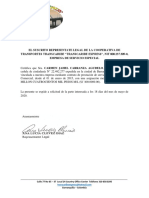

- Referencia Personal MandyDocument1 paginăReferencia Personal MandyVictor SandovalÎncă nu există evaluări

- Modelo Fuec ColombiaDocument1 paginăModelo Fuec ColombiaVictor SandovalÎncă nu există evaluări

- Certificacion Laboral CarmenDocument1 paginăCertificacion Laboral CarmenVictor SandovalÎncă nu există evaluări

- Reembolso DecameronDocument2 paginiReembolso DecameronVictor SandovalÎncă nu există evaluări

- Declaración de Los DañosDocument1 paginăDeclaración de Los DañosVictor SandovalÎncă nu există evaluări

- UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA Unidad 1Document3 paginiUNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA Unidad 1Victor SandovalÎncă nu există evaluări

- Análisis y PlaneaciónDocument12 paginiAnálisis y PlaneaciónVictor SandovalÎncă nu există evaluări

- Referencias Personales Trabajo WordDocument1 paginăReferencias Personales Trabajo WordLinaOtáloraÎncă nu există evaluări

- Grupo2 Momento2Document7 paginiGrupo2 Momento2Victor SandovalÎncă nu există evaluări

- 03 - Acta Junta DirectivaDocument3 pagini03 - Acta Junta DirectivaVictor SandovalÎncă nu există evaluări

- Formato para HamburguesasDocument20 paginiFormato para HamburguesasVictor SandovalÎncă nu există evaluări

- UNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA Unidad 1Document3 paginiUNIVERSIDAD NACIONAL ABIERTA Y A DISTANCIA Unidad 1Victor SandovalÎncă nu există evaluări

- Modelo Fuec ColombiaDocument1 paginăModelo Fuec ColombiaVictor SandovalÎncă nu există evaluări

- VictorSandoval 100003 35Document3 paginiVictorSandoval 100003 35Victor SandovalÎncă nu există evaluări

- VictorSandoval 100003 35Document3 paginiVictorSandoval 100003 35Victor SandovalÎncă nu există evaluări

- Que Es El Servidor Público y Las Actitudes Del MismoDocument7 paginiQue Es El Servidor Público y Las Actitudes Del MismoVictor SandovalÎncă nu există evaluări

- Fuec 1 CorregidoDocument1 paginăFuec 1 CorregidoVictor SandovalÎncă nu există evaluări

- Wilmer Moscote Fase 0Document6 paginiWilmer Moscote Fase 0Victor SandovalÎncă nu există evaluări

- Auditoria de SistemasDocument6 paginiAuditoria de SistemasVictor SandovalÎncă nu există evaluări

- Lenguajes RegularesDocument16 paginiLenguajes RegularesVictor SandovalÎncă nu există evaluări

- Guía de Actividades y Rúbrica de Evaluación Fase 2 Debatir y Desarrollar Los EjerciciosDocument8 paginiGuía de Actividades y Rúbrica de Evaluación Fase 2 Debatir y Desarrollar Los EjerciciosHarold Smith Quintero YaguaraÎncă nu există evaluări

- 10-Memorias SincronicasDocument49 pagini10-Memorias SincronicasOz MGÎncă nu există evaluări

- Auto Taller1Document6 paginiAuto Taller1Victor SandovalÎncă nu există evaluări

- Actividadindividual Fase2 AndresBecerraDocument9 paginiActividadindividual Fase2 AndresBecerraVictor SandovalÎncă nu există evaluări

- Nuevo Formato HV NRCDocument62 paginiNuevo Formato HV NRCYoly MagalyÎncă nu există evaluări

- GUÍA DE APRENDIZAJE No. 1Document15 paginiGUÍA DE APRENDIZAJE No. 1ELIZAH TAÎncă nu există evaluări

- Manual de Fundamentos de Programacion - V0111Document242 paginiManual de Fundamentos de Programacion - V0111Tania Mercedes Flores VegaÎncă nu există evaluări

- 04 Medición y Mejoramiento de La ProductividadDocument7 pagini04 Medición y Mejoramiento de La ProductividadJarol elcrackÎncă nu există evaluări

- Ejm de CV 3Document4 paginiEjm de CV 3yaneth noemi belenÎncă nu există evaluări

- OPC Tunnel ConfigDocument24 paginiOPC Tunnel ConfigPabloCastroÎncă nu există evaluări

- Sistemas OperativosDocument34 paginiSistemas OperativosKarolin BatherÎncă nu există evaluări

- 60 PHP. Imagenes DinamicasDocument1 pagină60 PHP. Imagenes DinamicascmslanÎncă nu există evaluări

- Jornalizacion Diseño Web Jose RegaladoDocument5 paginiJornalizacion Diseño Web Jose RegaladoJose Rodolfo Regalado LinaresÎncă nu există evaluări

- Manual para El Desarrollo de Un Avatar en BlenderDocument53 paginiManual para El Desarrollo de Un Avatar en BlenderYeenÎncă nu există evaluări

- ManualDocument7 paginiManualEdwin ArcosÎncă nu există evaluări

- Manual de AcceesDocument74 paginiManual de AcceesalmaÎncă nu există evaluări

- Prototipo Proyecto de TesisDocument39 paginiPrototipo Proyecto de TesisMaghiber Rosmel Regalado ReyesÎncă nu există evaluări

- Katherinesalinas 0001Document3 paginiKatherinesalinas 0001Ronald MendozaÎncă nu există evaluări

- ADMBD1302 608 2020 Modelamiento de BaseDocument9 paginiADMBD1302 608 2020 Modelamiento de BaseIvan PizarroÎncă nu există evaluări

- Guia Aprendizaje 1Document45 paginiGuia Aprendizaje 1PaolaÎncă nu există evaluări

- Ficheros en C++ - Fundamentos de Programación en C++Document13 paginiFicheros en C++ - Fundamentos de Programación en C++Oscar CruzÎncă nu există evaluări

- Calidad de Software en El Ciclo de Vida Del MismoDocument3 paginiCalidad de Software en El Ciclo de Vida Del Mismojohn fredy rodriguezÎncă nu există evaluări

- Manual 1 Shell Scripts - Introducción PDFDocument21 paginiManual 1 Shell Scripts - Introducción PDFNacho SÎncă nu există evaluări

- Sistemas de ArchivosDocument5 paginiSistemas de ArchivosAxel GomezÎncă nu există evaluări

- Herramientas ForenseDocument46 paginiHerramientas ForensejenniÎncă nu există evaluări

- Programar en BashDocument11 paginiProgramar en Bashca3083Încă nu există evaluări

- Practica 8 WordDocument5 paginiPractica 8 WordEnrique GutierrezÎncă nu există evaluări

- InformeDocument5 paginiInformejavierÎncă nu există evaluări

- Manual Lenguaje CPPDocument48 paginiManual Lenguaje CPPEduardo GarciaÎncă nu există evaluări

- Sistemas de Informacion GerencialDocument15 paginiSistemas de Informacion GerencialJose De GouveiaÎncă nu există evaluări

- Whittle Fundamentos - Ficha GEOVIADocument3 paginiWhittle Fundamentos - Ficha GEOVIAAmilcar TabataÎncă nu există evaluări

- Extension Agricola - Iica Bve18040155eDocument158 paginiExtension Agricola - Iica Bve18040155eRepositorio de la Biblioteca de la DEA-MAG-PY100% (1)

- Introducción Al VHDL PDFDocument36 paginiIntroducción Al VHDL PDFJhosep AntonyÎncă nu există evaluări

- Kali Book EsDocument122 paginiKali Book EsLuis EscobbyÎncă nu există evaluări