Documente Academic

Documente Profesional

Documente Cultură

Calibracion Motor Caterpillar c15

Încărcat de

jedapemo100%(1)100% au considerat acest document util (1 vot)

133 vizualizări2 pagini1

Titlu original

402187860 Calibracion Motor Caterpillar c15 Docx

Drepturi de autor

© © All Rights Reserved

Formate disponibile

PDF, TXT sau citiți online pe Scribd

Partajați acest document

Partajați sau inserați document

Vi se pare util acest document?

Este necorespunzător acest conținut?

Raportați acest document1

Drepturi de autor:

© All Rights Reserved

Formate disponibile

Descărcați ca PDF, TXT sau citiți online pe Scribd

100%(1)100% au considerat acest document util (1 vot)

133 vizualizări2 paginiCalibracion Motor Caterpillar c15

Încărcat de

jedapemo1

Drepturi de autor:

© All Rights Reserved

Formate disponibile

Descărcați ca PDF, TXT sau citiți online pe Scribd

Sunteți pe pagina 1din 2

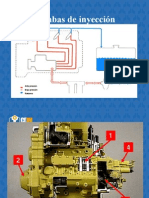

MOTOR CATERPILLAR C15

A= Escape

B= Admisión

ESPECIFICACIÓN DEL JUEGO DE LAS VÁLVULAS

Válvulas de Admisión Válvulas de Escape

0,38 ± 0,08 mm 0,76 ± 0,08 mm

JUEGO DE LAS VÁLVULAS (MOTOR PARADO)

0,015 ± 0,003 pulg 0,030 ± 0,003 pulg

Carrera de compresión - punto muerto superior 1-2-4 1-3-5

Carrera de compresión - punto muerto superior de la carrera de escape 3-5-6 2-4-6

Orden de encendido 1-5-3-6-2-4

INYECTORES

ESPECIFICACION 78,0 ± 0,2 mm

TORQUE DE TUERCA 74 ± 7 Lb-ft

COMPROBACION DE AJUSTE DE JUEGO DE VALVULAS

VALVULAS PRIMERA VUELTA 1 2 4 1 3 5

Pistón #1 en punto muerto superior (carrera de compresión) Válvulas de Admisión Válvulas de Escape

VALVULAS SEGUNDA VUELTA 3 5 6 2 4 6

Después de girar 360° (una vuelta) pistón #1 en punto Válvulas de Admisión Válvulas de Escape

muerto superior (carrera de escape)

COMPROBACIÓN DE AJUSTE DE JUEGO DE INYECTORES

Inyectores primera vuelta 3–5–6

Inyectores segunda vuelta 1–2-4

NUMERO DE PIEZA NOMBRE DE LA PIEZA CANTIDAD

9U-7227 Calibrador de altura 1

Mecanismo del inyector (ejemplo típico)

(1) balancín de válvulas

(2) tornillo de ajuste

(3) contratuerca

(4) calibrador de altura del inyector

Utilice el siguiente procedimiento para ajustar los inyectores unitarios en los cilindros 3, 5 y 6

1. ponga el pistón #1, en la posición de punto muerto superior en la carrera de compresión. Vea en pruebas y

ajustes, “para encontrar la posición central superior del pistón número 1”

2. se utiliza el calibrador de altura del inyector para obtener una dimensión de 78,0 ± 0,2 mm (3,07 ± 0,01 pulg)

esta dimensión se mide desde la parte superior del inyector unitario hasta el borde maquinado del cuerpo del

inyector de combustible

S-ar putea să vă placă și

- C-15 - C-16 - C-18Document7 paginiC-15 - C-16 - C-18Mario Nicolas Buono91% (47)

- Calibracion de Valvulas - C 13Document2 paginiCalibracion de Valvulas - C 13Ever MendozaÎncă nu există evaluări

- Calibracion de Motores CAT C15Document4 paginiCalibracion de Motores CAT C15Jesus Vega Hummer100% (1)

- Torques y Calibración Del Motor Cat c15Document2 paginiTorques y Calibración Del Motor Cat c15angel hernandez91% (138)

- Torques y Calibracion Del Motor Cat c15Document2 paginiTorques y Calibracion Del Motor Cat c15Jhon Villamizar75% (4)

- Motor Cat c15 c18 Armado y DesarmadoDocument243 paginiMotor Cat c15 c18 Armado y Desarmadoomarandrade94% (124)

- Cat C15Document17 paginiCat C15Daniel Forero Rios92% (12)

- Grupo de Engranes Delanteros SincronizarDocument3 paginiGrupo de Engranes Delanteros SincronizarPablo Soto100% (4)

- Calibracion de Motores Cat3406Document1 paginăCalibracion de Motores Cat3406Zobeida Rizo73% (15)

- Calibracion de Valvulas C15Document3 paginiCalibracion de Valvulas C15Jose Luis NY100% (2)

- C13, C15, and C18 Generator Set Engines Gear Group (Front)Document8 paginiC13, C15, and C18 Generator Set Engines Gear Group (Front)Jose Montoya100% (10)

- Calibracion de Valvulas C13Document6 paginiCalibracion de Valvulas C13Yuber Ccoa100% (15)

- Pistones Bielas c15Document2 paginiPistones Bielas c15AngelJavierCruzTorres0% (1)

- Calibracion Caterpillar 3406Document1 paginăCalibracion Caterpillar 3406Andrés Alarcón100% (24)

- Ajuste C10-C12Document9 paginiAjuste C10-C12David Fuentes100% (16)

- Calibracion de Motor Cat c12Document1 paginăCalibracion de Motor Cat c12viru2194% (32)

- Calibracion Inyectores 3176cDocument2 paginiCalibracion Inyectores 3176ccristian chuquicondor torres90% (10)

- Torque C13Document1 paginăTorque C13Navarrete Reny85% (20)

- Cabeza de Motor Instalar C12 PDFDocument8 paginiCabeza de Motor Instalar C12 PDFAngel Frausto82% (11)

- Caterpillar C15.en - EsDocument177 paginiCaterpillar C15.en - Esjuan carlos100% (1)

- Calibracion Valvulas 3406e para Camion Prefijo 6TS PDFDocument17 paginiCalibracion Valvulas 3406e para Camion Prefijo 6TS PDFluna28106878% (9)

- Motor 3406 AjustesDocument172 paginiMotor 3406 Ajustesruben_cruz_3487% (15)

- C-10, C-12, 3406E, C-15 and C-16 Motores de Camión Frenos Auxiliares Del Motor OPERACIÓN DEL MOTORDocument8 paginiC-10, C-12, 3406E, C-15 and C-16 Motores de Camión Frenos Auxiliares Del Motor OPERACIÓN DEL MOTORRaphael Thorner86% (7)

- Calibracion de Motor Cat C12 PDFDocument1 paginăCalibracion de Motor Cat C12 PDFJorge Avilés Díaz100% (1)

- c-15 WordDocument21 paginic-15 Wordcandido vargas gutierrez100% (1)

- Edoc - Pub - Calibracion Motor Caterpillar c15Document3 paginiEdoc - Pub - Calibracion Motor Caterpillar c15Juan Mesa LizanoÎncă nu există evaluări

- Formato de Calibración Motor 3508 EUI D11N & 777CDocument1 paginăFormato de Calibración Motor 3508 EUI D11N & 777Csheila vega0% (1)

- Formato de Calibración DM45E - Motores C15 y C18: Juego de Válvulas de Motor - Inspeccionar / AjustarDocument4 paginiFormato de Calibración DM45E - Motores C15 y C18: Juego de Válvulas de Motor - Inspeccionar / AjustarJORGE JOSSUE OLIVARES PARDOÎncă nu există evaluări

- Cal. Motor 3508 777C 7YGDocument2 paginiCal. Motor 3508 777C 7YGEdgar IbañezÎncă nu există evaluări

- Formato Evaluación para 330B L 3YRDocument25 paginiFormato Evaluación para 330B L 3YRWillian Ticlia RuizÎncă nu există evaluări

- Cal. Motor C13 C11 16M ARTICULADO 730Document2 paginiCal. Motor C13 C11 16M ARTICULADO 730Edgar Ibañez100% (1)

- Formato Evaluación para 950H M1GDocument7 paginiFormato Evaluación para 950H M1GWillian Ticlia RuizÎncă nu există evaluări

- Formato Evaluación para 324D T2DDocument16 paginiFormato Evaluación para 324D T2DWillian Ticlia RuizÎncă nu există evaluări

- Ajuste de Valvulas 3066Document6 paginiAjuste de Valvulas 3066MichaelMonguiÎncă nu există evaluări

- Formato Evaluación para 345B L AGSDocument25 paginiFormato Evaluación para 345B L AGSBETOVN BETOVEN100% (2)

- Formato Evaluación At2: Cartilla Del Protocolo de Pruebas para Motoniveladora Caterpillar Modelo 140HDocument13 paginiFormato Evaluación At2: Cartilla Del Protocolo de Pruebas para Motoniveladora Caterpillar Modelo 140HEver Luis Toledo Chanca100% (1)

- Calibrar Valvulas de MotorDocument6 paginiCalibrar Valvulas de MotorJorge JimenezÎncă nu există evaluări

- Formato Evaluación para D8T KPZDocument14 paginiFormato Evaluación para D8T KPZWillian Ticlia RuizÎncă nu există evaluări

- Calibracion de Las Punterias C6,4Document6 paginiCalibracion de Las Punterias C6,4Yeico AlexanderÎncă nu există evaluări

- Calibración de Válvulas 320DDocument6 paginiCalibración de Válvulas 320DCinthya Collaguazo100% (2)

- Procedimiento de Calibracion de Valvulas Motor 3054C CatDocument5 paginiProcedimiento de Calibracion de Valvulas Motor 3054C Catjuan carlos100% (2)

- Formato Evaluación para D8R 9EMDocument12 paginiFormato Evaluación para D8R 9EMWillian Ticlia RuizÎncă nu există evaluări

- 5 Tren Valvular PDFDocument18 pagini5 Tren Valvular PDFBenito Cruz100% (2)

- Procedimiento Ajuste de Válvulas. Motor c15 D8T PDFDocument4 paginiProcedimiento Ajuste de Válvulas. Motor c15 D8T PDFAleixandre Gomez Vasquez100% (1)

- Chevrolet Corsa 17d - DieselDocument2 paginiChevrolet Corsa 17d - DieselSergio Cancino RamosÎncă nu există evaluări

- Ajuste de Valvulas C6-4Document6 paginiAjuste de Valvulas C6-4alfredo solano100% (5)

- Formato Evaluación para D6R GMTDocument13 paginiFormato Evaluación para D6R GMTWillian Ticlia RuizÎncă nu există evaluări

- 330D - JLPDocument8 pagini330D - JLPRICHARD100% (1)

- Fiat Duna - Uno (Motor Tipo)Document1 paginăFiat Duna - Uno (Motor Tipo)Bruno PompilioÎncă nu există evaluări

- Fiat Duna - Uno (Motor Tipo)Document1 paginăFiat Duna - Uno (Motor Tipo)Horacio Pintos100% (1)

- Fiat Duna - Uno (Motor Tipo)Document1 paginăFiat Duna - Uno (Motor Tipo)Horacio PintosÎncă nu există evaluări

- Fiat Duna - Uno (Motor Tipo)Document1 paginăFiat Duna - Uno (Motor Tipo)AlejandroLokurasÎncă nu există evaluări

- CAT 140K Juego de Las Válvulas Del Motor - Inspeccionar-Ajustar PDFDocument5 paginiCAT 140K Juego de Las Válvulas Del Motor - Inspeccionar-Ajustar PDFCEVegaOÎncă nu există evaluări

- Ajuste de VávulasDocument5 paginiAjuste de VávulasjoseÎncă nu există evaluări

- Formato Evaluación At2: Cartilla Del Protocolo de Pruebas para Motoniveladora Caterpillar Modelo 140KDocument19 paginiFormato Evaluación At2: Cartilla Del Protocolo de Pruebas para Motoniveladora Caterpillar Modelo 140KEver Luis Toledo Chanca100% (2)

- Formato Evaluación para 966H A6DDocument18 paginiFormato Evaluación para 966H A6DPETER ANTHONY CURI QUIÑONESÎncă nu există evaluări

- Cal. Motor 3406 16H 6ZJDocument4 paginiCal. Motor 3406 16H 6ZJEdgar IbañezÎncă nu există evaluări

- Juego de Las Válvulas Del Motor - Inspeccionar/Ajustar: Cerrar SIS Pantalla AnteriorDocument4 paginiJuego de Las Válvulas Del Motor - Inspeccionar/Ajustar: Cerrar SIS Pantalla AnteriorJUAN MANUEL RUIZ BERMEJOÎncă nu există evaluări

- Mercedes Benz Sprintr CdiDocument1 paginăMercedes Benz Sprintr Cdiferfaxonano0% (2)

- Bobina Del EncendidoDocument3 paginiBobina Del EncendidoJoseGarzaÎncă nu există evaluări

- Calibracion Motor Caterpillar c15Document3 paginiCalibracion Motor Caterpillar c15JoseGarza94% (51)

- Bombas de Inyección TIPOS DE BOMBASDocument57 paginiBombas de Inyección TIPOS DE BOMBASDelvis Siena86% (7)

- Manual Estudiante Electronica Sistemas Monitoreo CaterpillarDocument122 paginiManual Estudiante Electronica Sistemas Monitoreo Caterpillarjag84_25242100% (18)

- KomatzuDocument672 paginiKomatzuJoseGarza100% (4)

- Ahorrador de Consumo de Energia ElectricaDocument6 paginiAhorrador de Consumo de Energia Electricajose270980Încă nu există evaluări

- Manual de Frenos AbsDocument51 paginiManual de Frenos AbsAnonymous Dq7m7Hq7ar100% (6)

- Dumpers Volvo PDFDocument36 paginiDumpers Volvo PDFJoseGarza100% (2)

- Catalogo Retroexcavadora New HollandDocument18 paginiCatalogo Retroexcavadora New HollandGabriel Pacovilca100% (3)

- Alternador - B12R PDFDocument1 paginăAlternador - B12R PDFJoseGarzaÎncă nu există evaluări

- E 4Document1 paginăE 4JoseGarzaÎncă nu există evaluări

- Dumpers Volvo PDFDocument36 paginiDumpers Volvo PDFJoseGarza100% (2)

- Comparacion de Camines Caterpillar 740 Volvo-8012Document28 paginiComparacion de Camines Caterpillar 740 Volvo-8012RafaelEdison100% (2)

- Cat Advisor 797fDocument39 paginiCat Advisor 797fJoseGarza50% (2)

- Comparacion de Camines Caterpillar 740 Volvo-8012Document28 paginiComparacion de Camines Caterpillar 740 Volvo-8012RafaelEdison100% (2)

- Manual Operacion Mantenimiento Excavadora Hidraulica 320c CaterpillarDocument310 paginiManual Operacion Mantenimiento Excavadora Hidraulica 320c CaterpillarMarcelino Huamani86% (35)

- Komatsu WA 250Document184 paginiKomatsu WA 250Jesus Guillermo Itachi Fernandes Mamani100% (1)

- D8TDocument20 paginiD8TSergio Martín Palomino Ramírez100% (2)

- Ahorrador de Consumo de Energia ElectricaDocument6 paginiAhorrador de Consumo de Energia Electricajose270980Încă nu există evaluări

- Como Leer Un Diagrama ElectronicoDocument6 paginiComo Leer Un Diagrama Electronicomaldini03Încă nu există evaluări

- Bombas de Inyección TIPOS DE BOMBASDocument57 paginiBombas de Inyección TIPOS DE BOMBASDelvis Siena86% (7)

- Bobina Del EncendidoDocument3 paginiBobina Del EncendidoJoseGarzaÎncă nu există evaluări

- Alternador Circuitos FuncionamientoDocument17 paginiAlternador Circuitos FuncionamientoAbl Mejía0% (1)

- Como Leer Un Diagrama ElectronicoDocument6 paginiComo Leer Un Diagrama Electronicomaldini03Încă nu există evaluări

- Alternador Circuitos FuncionamientoDocument17 paginiAlternador Circuitos FuncionamientoAbl Mejía0% (1)

- Jake Brake EspañolDocument15 paginiJake Brake EspañolJorge Reyes Aguilar100% (3)

- Manual Curso Hyundai AtosDocument42 paginiManual Curso Hyundai AtosSergio Gabriel57% (7)

- Img PDFDocument1 paginăImg PDFJoseGarzaÎncă nu există evaluări

- Abriendo InsiteDocument10 paginiAbriendo InsiteJoseGarzaÎncă nu există evaluări

- Chrysler NeonDocument1 paginăChrysler NeonMiguel LampignanoÎncă nu există evaluări

- Ampb-318 Cuaderno Informes001 2024Document12 paginiAmpb-318 Cuaderno Informes001 2024jhilmarrengifo23Încă nu există evaluări

- Motores Cuatro TiemposDocument13 paginiMotores Cuatro TiemposcristianÎncă nu există evaluări

- Maruti 800Document4 paginiMaruti 800Irving Alexander RujanoÎncă nu există evaluări

- Yamaha - XTZ125 - 2014Document60 paginiYamaha - XTZ125 - 2014CarlosAndresLemusGuerraÎncă nu există evaluări

- Direct-Hit - BúsquedaDocument16 paginiDirect-Hit - Búsquedawilliam rojas mendozaÎncă nu există evaluări

- DebercompletoDocument6 paginiDebercompletoJota E Ceballos100% (1)

- Practica 2 Equipo 1Document17 paginiPractica 2 Equipo 1jose manuel perezÎncă nu există evaluări

- Taller 1 - CulataDocument8 paginiTaller 1 - CulataAilthon DionicioÎncă nu există evaluări

- Motores DieselDocument17 paginiMotores DieselRonald Chero SantosÎncă nu există evaluări

- Mecanica AutomotrizDocument2 paginiMecanica AutomotrizSergio Dante Huamani ZapanaÎncă nu există evaluări

- Lista Medidores y SensoresDocument10 paginiLista Medidores y SensoresAlexis SanchezÎncă nu există evaluări

- Conjunto Botador de DistribucionDocument12 paginiConjunto Botador de DistribucionMariano BonolaÎncă nu există evaluări

- Materiales de Formación Sobre Motores Modelo F200全柴4A发动机基础培训课件(中西)Document57 paginiMateriales de Formación Sobre Motores Modelo F200全柴4A发动机基础培训课件(中西)jorge100% (1)

- Sistemas de Inyeccion DieselDocument32 paginiSistemas de Inyeccion DieselDario Luis Flores Collas100% (1)

- Automocion FiatDocument19 paginiAutomocion Fiatlatuercas100% (6)

- Motor Serie 4b, 4bt, 4bta3.9 Aplicacion IndustrialDocument14 paginiMotor Serie 4b, 4bt, 4bta3.9 Aplicacion IndustrialAlexis SanchezÎncă nu există evaluări

- Compresores de Aire de PistónDocument6 paginiCompresores de Aire de PistónGerardo Barrientos RodríguezÎncă nu există evaluări

- Reglamento Circuitos 2020-2025Document42 paginiReglamento Circuitos 2020-2025Byron ContrerasÎncă nu există evaluări

- Ajuste Del InyectorDocument3 paginiAjuste Del Inyectoralfredo solanoÎncă nu există evaluări

- Biela PDFDocument22 paginiBiela PDFBladimir CumbalÎncă nu există evaluări

- Inyectores Tipo OrificioDocument47 paginiInyectores Tipo OrificioUziel Hernandez CazarinÎncă nu există evaluări

- WastegateDocument4 paginiWastegateEver AcÎncă nu există evaluări

- GZ Ufo3Document23 paginiGZ Ufo3MR. Death AndradeÎncă nu există evaluări

- Culata Motor OttoDocument27 paginiCulata Motor OttoMARCOS100% (1)

- 1 - Introduction - IsL9 CM2350 L101Document16 pagini1 - Introduction - IsL9 CM2350 L101Juan RiveraÎncă nu există evaluări

- Bomba ElectronicaDocument85 paginiBomba ElectronicaJhon MichelÎncă nu există evaluări

- Articulo - Teoria de Motores Reciprocos - Francisco GonzalezDocument15 paginiArticulo - Teoria de Motores Reciprocos - Francisco GonzalezJulio Enoc Parra VillamarinÎncă nu există evaluări

- Culata de CilindrosDocument30 paginiCulata de CilindrosmarceloÎncă nu există evaluări

- Motor Isb5.9 Electronico f8000Document5 paginiMotor Isb5.9 Electronico f8000Alexis SanchezÎncă nu există evaluări

- Inteligencia artificial: Lo que usted necesita saber sobre el aprendizaje automático, robótica, aprendizaje profundo, Internet de las cosas, redes neuronales, y nuestro futuroDe la EverandInteligencia artificial: Lo que usted necesita saber sobre el aprendizaje automático, robótica, aprendizaje profundo, Internet de las cosas, redes neuronales, y nuestro futuroEvaluare: 4 din 5 stele4/5 (1)

- Guía para la aplicación de ISO 9001 2015De la EverandGuía para la aplicación de ISO 9001 2015Evaluare: 4 din 5 stele4/5 (1)

- Ciencia de datos: La serie de conocimientos esenciales de MIT PressDe la EverandCiencia de datos: La serie de conocimientos esenciales de MIT PressEvaluare: 5 din 5 stele5/5 (1)

- Influencia. La psicología de la persuasiónDe la EverandInfluencia. La psicología de la persuasiónEvaluare: 4.5 din 5 stele4.5/5 (14)

- El trading de opciones de una forma sencilla: La guía introductoria al trading de opciones y a las principales estrategias de beneficios.De la EverandEl trading de opciones de una forma sencilla: La guía introductoria al trading de opciones y a las principales estrategias de beneficios.Evaluare: 5 din 5 stele5/5 (1)

- EL PLAN DE MARKETING EN 4 PASOS. Estrategias y pasos clave para redactar un plan de marketing eficaz.De la EverandEL PLAN DE MARKETING EN 4 PASOS. Estrategias y pasos clave para redactar un plan de marketing eficaz.Evaluare: 4 din 5 stele4/5 (51)

- 7 tendencias digitales que cambiarán el mundoDe la Everand7 tendencias digitales que cambiarán el mundoEvaluare: 4.5 din 5 stele4.5/5 (87)

- Sistema de gestión lean para principiantes: Fundamentos del sistema de gestión lean para pequeñas y medianas empresas - con muchos ejemplos prácticosDe la EverandSistema de gestión lean para principiantes: Fundamentos del sistema de gestión lean para pequeñas y medianas empresas - con muchos ejemplos prácticosEvaluare: 4 din 5 stele4/5 (16)

- Agile: Una guía para la Gestión de Proyectos Agile con Scrum, Kanban y LeanDe la EverandAgile: Una guía para la Gestión de Proyectos Agile con Scrum, Kanban y LeanEvaluare: 5 din 5 stele5/5 (1)

- Clics contra la humanidad: Libertad y resistencia en la era de la distracción tecnológicaDe la EverandClics contra la humanidad: Libertad y resistencia en la era de la distracción tecnológicaEvaluare: 4.5 din 5 stele4.5/5 (117)

- Python Paso a paso: PROGRAMACIÓN INFORMÁTICA/DESARROLLO DE SOFTWAREDe la EverandPython Paso a paso: PROGRAMACIÓN INFORMÁTICA/DESARROLLO DE SOFTWAREEvaluare: 4 din 5 stele4/5 (13)

- Conquista de las Redes Sociales: 201 Consejos para Marketeros y Emprendedores DigitalesDe la EverandConquista de las Redes Sociales: 201 Consejos para Marketeros y Emprendedores DigitalesEvaluare: 4.5 din 5 stele4.5/5 (2)

- Excel para principiantes: Aprenda a utilizar Excel 2016, incluyendo una introducción a fórmulas, funciones, gráficos, cuadros, macros, modelado, informes, estadísticas, Excel Power Query y másDe la EverandExcel para principiantes: Aprenda a utilizar Excel 2016, incluyendo una introducción a fórmulas, funciones, gráficos, cuadros, macros, modelado, informes, estadísticas, Excel Power Query y másEvaluare: 2.5 din 5 stele2.5/5 (3)

- Excel y SQL de la mano: Trabajo con bases de datos en Excel de forma eficienteDe la EverandExcel y SQL de la mano: Trabajo con bases de datos en Excel de forma eficienteEvaluare: 1 din 5 stele1/5 (1)

- Scrum Las Estrategias del Juego: Es Póker, No AjedrezDe la EverandScrum Las Estrategias del Juego: Es Póker, No AjedrezEvaluare: 5 din 5 stele5/5 (1)

- El Mom Test: Cómo Mantener Conversaciones con tus Clientes y Validar tu Idea de Negocio Cuando Todos te MientenDe la EverandEl Mom Test: Cómo Mantener Conversaciones con tus Clientes y Validar tu Idea de Negocio Cuando Todos te MientenEvaluare: 5 din 5 stele5/5 (8)

- Aprender HTML5, CSS3 y Javascript con 100 ejereciosDe la EverandAprender HTML5, CSS3 y Javascript con 100 ejereciosEvaluare: 5 din 5 stele5/5 (2)

- Radiocomunicaciones: Teoría y principiosDe la EverandRadiocomunicaciones: Teoría y principiosEvaluare: 5 din 5 stele5/5 (3)

- Manual técnico para la interpretación de análisis de suelos y fertilización de cultivosDe la EverandManual técnico para la interpretación de análisis de suelos y fertilización de cultivosEvaluare: 4 din 5 stele4/5 (1)

- Toma de decisiones en las empresas: Entre el arte y la técnica: Metodologías, modelos y herramientasDe la EverandToma de decisiones en las empresas: Entre el arte y la técnica: Metodologías, modelos y herramientasÎncă nu există evaluări

- Ciberseguridad: Una Simple Guía para Principiantes sobre Ciberseguridad, Redes Informáticas y Cómo Protegerse del Hacking en Forma de Phishing, Malware, Ransomware e Ingeniería SocialDe la EverandCiberseguridad: Una Simple Guía para Principiantes sobre Ciberseguridad, Redes Informáticas y Cómo Protegerse del Hacking en Forma de Phishing, Malware, Ransomware e Ingeniería SocialEvaluare: 4.5 din 5 stele4.5/5 (11)

- Ingeniería química. Soluciones a los problemas del tomo IDe la EverandIngeniería química. Soluciones a los problemas del tomo IÎncă nu există evaluări

- El dilema humano: Del Homo sapiens al Homo techDe la EverandEl dilema humano: Del Homo sapiens al Homo techEvaluare: 4 din 5 stele4/5 (1)

- Ingeniería de Sonido. Conceptos, fundamentos y casos prácticos: CINE, TELEVISIÓN Y RADIODe la EverandIngeniería de Sonido. Conceptos, fundamentos y casos prácticos: CINE, TELEVISIÓN Y RADIOEvaluare: 4.5 din 5 stele4.5/5 (8)

- Diseño, construcción y pruebas de horno prototipo semicontinuo para producir cerámicaDe la EverandDiseño, construcción y pruebas de horno prototipo semicontinuo para producir cerámicaÎncă nu există evaluări

- Guía de aplicacion de la ISO 9001:2015De la EverandGuía de aplicacion de la ISO 9001:2015Evaluare: 5 din 5 stele5/5 (3)