Documente Academic

Documente Profesional

Documente Cultură

Actividad de Aprendizaje 1.2

Încărcat de

Manuel33%(3)33% au considerat acest document util (3 voturi)

532 vizualizări2 paginiguia 1 sena redes

Titlu original

ACTIVIDAD DE APRENDIZAJE 1.2

Drepturi de autor

© © All Rights Reserved

Formate disponibile

PDF, TXT sau citiți online pe Scribd

Partajați acest document

Partajați sau inserați document

Vi se pare util acest document?

Este necorespunzător acest conținut?

Raportați acest documentguia 1 sena redes

Drepturi de autor:

© All Rights Reserved

Formate disponibile

Descărcați ca PDF, TXT sau citiți online pe Scribd

33%(3)33% au considerat acest document util (3 voturi)

532 vizualizări2 paginiActividad de Aprendizaje 1.2

Încărcat de

Manuelguia 1 sena redes

Drepturi de autor:

© All Rights Reserved

Formate disponibile

Descărcați ca PDF, TXT sau citiți online pe Scribd

Sunteți pe pagina 1din 2

MANUEL FERNANDO SÁNCHEZ MONDRAGON

ACTIVIDAD DE APRENDIZAJE 1: RECONOCER LAS REDES

INFORMATICAS SEGÚN LAS NECESIDADES DE SUS REQUERIMIENTOS

DE SEGURIDAD.

1. Describa las características de una empresa que almacene grandes

cantidades de información a través de redes. A continuación, se enuncian

los elementos mínimos a considerar en esta descripción:

Nombre de la empresa.

Productos o servicios que comercializa.

Equipos de informática que manejan por área.

Necesidades de manejo y almacenamiento de información.

Elija el tipo de red que según su criterio debería manejar la empresa

descrita.

La empresa que escogí es CLARO, está empresa se dedica a la

comercialización de servicios de telefonía móvil y servicios de Hogar (Internet,

cable y telefonía fija); esta empresa maneja diferentes clases de equipos como

antenas, satélites, computadores, data center, conmutadores, switches,

enrutadores, modem, servidores, fibra óptica, par trenzado, y demás equipos

con los que necesita trabajar una empresa de telecomunicaciones.

Esta empresa debe manejar grandes cantidades de datos ya que sus usuarios

son demasiados, y el tráfico de paquetes de datos es mucho por lo cual debe

contar con un diseño de red suficientemente grande para que toda esta

información se propague. Una empresa como CLARO, maneja todos los tipo de

red, ya que hace presencia en varios países de América.

2. Desarrolle un protocolo en el cual se contemplen mínimo diez estrategias

para proteger la información de la empresa.

Ofrecer un acceso a Internet seguro, para poder administrar las bases de las

compañías y usuarios a los que se les brinda el servicio.

Activar redes privadas para los empleados de las compañías, con esto se

controla el acceso a la información y se evita el robo de la misma.

Asesorar a los clientes del servicio Hogar para que en sus dispositivos como

computadores tengan activados los antivirus, ya que se presentan muchos

ataques a la red, mediante estos medios.

Para grandes compañías ofrecer los servicios en la nube, esto con tal de

asegurar la información presente en todos los dispositivos de la compañía.

Proteger el acceso a las redes de personas no autorizadas.

Redes inalámbricas deben contar con mecanismos de autenticación.

Tener los puntos de acceso bien protegidos, solo ingresa personal autorizado.

Mantener actualizados todos los equipos.

Bloquear páginas que generen algún tipo de riesgo.

Control de los archivos que se suben en la nube, ya que estos podrían estar

infectados.

Los servidores para el servicio en la nube deben estar ubicados en sitios

seguros y protegidos contra todo peligro, como puede ser un incendio,

inundaciones e incluso debe tener un control de temperatura el lugar donde

este ubicado.

Todo equipo que desee acceder a la red debe estar autorizado.

Cifrado de la información.

Realizar copias de seguridad de la información más relevante.

3. BIBLIOGRAFIA

https://www.monografias.com/trabajos12/rete/rete.shtml

https://www.claro.com.co/negocios/todo-claro/noticias-interes/seguridad-

informatica/

https://www.mineducacion.gov.co/1759/articles-

322548_Manual_de_Seguridad_Informatica_.pdf

https://epc.com.co/intranet2012/sig/Gestion%20RecursosTI/Protocolos/GRFI-

Pt004%20Politicas%20de%20Seguridad%20Informatica.pdf

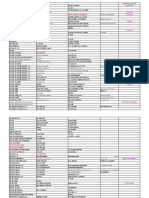

S-ar putea să vă placă și

- Actividad de Aprendizaje 1 Reconocer Las Redes Informaticas Segun Las Necesidades de Sus Requerimientos de Seguridad.Document3 paginiActividad de Aprendizaje 1 Reconocer Las Redes Informaticas Segun Las Necesidades de Sus Requerimientos de Seguridad.hugoÎncă nu există evaluări

- Actividad de Aprendizaje 1Document3 paginiActividad de Aprendizaje 1Kellim Melissa Espitia MuñozÎncă nu există evaluări

- Plan de Acción. Diseñar Políticas de Seguridad Informática para Una EmpresaDocument10 paginiPlan de Acción. Diseñar Políticas de Seguridad Informática para Una Empresahugo andres cifuentes murcia100% (1)

- Actividad 1Document3 paginiActividad 1Andrés OrdoñezÎncă nu există evaluări

- Evidencia - 4 - $plan de Acción - Diseñar - Políticas - de - Seguridad - InformáticaDocument20 paginiEvidencia - 4 - $plan de Acción - Diseñar - Políticas - de - Seguridad - InformáticaDUVAN JAVIER ROJAS BENAVIDES0% (1)

- Plegable Determinar Las Políticas de Protección Contra AtaquesDocument1 paginăPlegable Determinar Las Políticas de Protección Contra AtaquesJavier Ortega Saenz100% (3)

- Guia 4Document11 paginiGuia 4EstefanyArevaloÎncă nu există evaluări

- Foro Actividad 4Document1 paginăForo Actividad 4Luis Miguel Garzon RuizÎncă nu există evaluări

- MF - AA3 - Evidencia Mapa Conceptual. Identificar Los Conceptos Básicos para Elaborar Un Manual de Seguridad InformáticaDocument2 paginiMF - AA3 - Evidencia Mapa Conceptual. Identificar Los Conceptos Básicos para Elaborar Un Manual de Seguridad InformáticaLeonardo Soto50% (2)

- Evidencia Manual Disenar Manual Seguridad InformaticaDocument3 paginiEvidencia Manual Disenar Manual Seguridad InformaticaDavidÎncă nu există evaluări

- Evidencia - 2 - Mapa Conceptual. Identificar Los Conceptos Básicos para Elaborar Un Manual de Seguridad InformáticaDocument3 paginiEvidencia - 2 - Mapa Conceptual. Identificar Los Conceptos Básicos para Elaborar Un Manual de Seguridad InformáticaDUVAN JAVIER ROJAS BENAVIDESÎncă nu există evaluări

- Evidencia Foro. Reconocer La Importancia de Las Políticas de Seguridad Informática en Una EmpresaDocument2 paginiEvidencia Foro. Reconocer La Importancia de Las Políticas de Seguridad Informática en Una EmpresaDiego Jimenez Ibañez100% (6)

- Evidencia Plan Accion Disenar Politicas Seguridad Informatica Empresa PDFDocument2 paginiEvidencia Plan Accion Disenar Politicas Seguridad Informatica Empresa PDFArturo Daza0% (1)

- Evidencia Plegable Determinar Las Politicas de Proteccion Contra Ataques Informaticos PDFDocument2 paginiEvidencia Plegable Determinar Las Politicas de Proteccion Contra Ataques Informaticos PDFRonald Bermudez50% (2)

- Evidencia Protocolo Desarrollar Procesos de Seguridad Informática 1Document2 paginiEvidencia Protocolo Desarrollar Procesos de Seguridad Informática 1Diego Jimenez IbañezÎncă nu există evaluări

- Reconocer Las Redes Informáticas Según Las Necesidades de Sus Requerimientos de SeguridadDocument2 paginiReconocer Las Redes Informáticas Según Las Necesidades de Sus Requerimientos de SeguridadJuan Pablo JaramilloÎncă nu există evaluări

- Evidencia Plegable Determinar Politicas de Proteccion Contra AtaquesDocument2 paginiEvidencia Plegable Determinar Politicas de Proteccion Contra AtaquesAlexander Donado Gutierrez100% (1)

- Actividad 1 Redes y SeguridadDocument2 paginiActividad 1 Redes y SeguridadLibardo GiraldoÎncă nu există evaluări

- Diseño Red CablesDocument13 paginiDiseño Red Cablesmireya santy100% (1)

- Plegable - Determinar Las Políticas de Protección Contra Ataques InformáticosDocument3 paginiPlegable - Determinar Las Políticas de Protección Contra Ataques InformáticosJhoinner Castro100% (1)

- Evidencia Mapa de Cajas. Identificar Los Ataques Más Comunes A Una Red InformáticaDocument1 paginăEvidencia Mapa de Cajas. Identificar Los Ataques Más Comunes A Una Red InformáticaOSCARÎncă nu există evaluări

- Evidencia Cuadro Comparativo. Reconocer Las Diferentes Topologías de Redes y Sus CaracterísticasDocument3 paginiEvidencia Cuadro Comparativo. Reconocer Las Diferentes Topologías de Redes y Sus CaracterísticasVivas Bejarano100% (1)

- Manual seguridad informática empresa-pasos elaboraciónDocument1 paginăManual seguridad informática empresa-pasos elaboraciónOPERACIONES BACN4Încă nu există evaluări

- Manual de Seguridad EmpresaDocument6 paginiManual de Seguridad EmpresaJHON EDWARD VALENCIA ORTIZ100% (1)

- Actividad DepDocument3 paginiActividad DepDINA PINZON0% (1)

- Actividad 1 - Describa Las Características de Una Empresa Que Almacene Grandes Cantidades de InformaciónDocument6 paginiActividad 1 - Describa Las Características de Una Empresa Que Almacene Grandes Cantidades de InformaciónAlfreo Jose Pertuz Vega100% (5)

- Conectividad de Datos de La OrganizaciónDocument2 paginiConectividad de Datos de La OrganizaciónNeliffer DominguezÎncă nu există evaluări

- Diseñar Un Manual de Seguridad Informática para Una EmpresaDocument4 paginiDiseñar Un Manual de Seguridad Informática para Una Empresagenkidamada genkidamadaÎncă nu există evaluări

- Diseñar Manual de Sistema de SeguridadDocument6 paginiDiseñar Manual de Sistema de SeguridadVictoria Sudea CabreraÎncă nu există evaluări

- Plegable Determinar Politicas de Proteccion Contra AtaquesDocument5 paginiPlegable Determinar Politicas de Proteccion Contra AtaquesMARLON FDO MURILLO MESTIZOÎncă nu există evaluări

- Identificar Los Conceptos Básicos para Elaborar Un Manual de Seguridad InformáticaDocument2 paginiIdentificar Los Conceptos Básicos para Elaborar Un Manual de Seguridad InformáticaManuel Enrique Guerra Tarrifa100% (3)

- Plegable Politica de Seguridad Informatica en La EmpresaDocument2 paginiPlegable Politica de Seguridad Informatica en La EmpresaMilena Pineda Lopez100% (10)

- Evidencia 2 Manual de Seguridad InformaticaDocument10 paginiEvidencia 2 Manual de Seguridad InformaticaJOHN GARCIA50% (8)

- ForoDocument2 paginiForoAndres Felipe Cardenas Díaz0% (1)

- El Reglamento Técnico para Redes Internas de Comunicaciones y La Sociedad". "Actividad 1 - Evidencia 2Document3 paginiEl Reglamento Técnico para Redes Internas de Comunicaciones y La Sociedad". "Actividad 1 - Evidencia 2paolaÎncă nu există evaluări

- Evidencia Plegable Determinar Las Políticas de Protección Contra Ataques InformáticosDocument1 paginăEvidencia Plegable Determinar Las Políticas de Protección Contra Ataques InformáticosDiego Jimenez IbañezÎncă nu există evaluări

- Elabore Un Mapa de CajasDocument2 paginiElabore Un Mapa de CajasErick Medrano100% (1)

- Evidencia Protocolo. Desarrollar Procesos de Seguridad InformáticaDocument3 paginiEvidencia Protocolo. Desarrollar Procesos de Seguridad InformáticaRay Daniel Florez Rubio60% (5)

- Cuestionario de evaluación de conceptos de redes de datosDocument9 paginiCuestionario de evaluación de conceptos de redes de datosAdriana Quintero lineroÎncă nu există evaluări

- Plan de AccionDocument3 paginiPlan de AccionARCHIVO ECOVIVIENDA0% (1)

- Evidencia Mapa de Cajas Identificar Los Ataques Más Comunes A Una Red InformáticaDocument3 paginiEvidencia Mapa de Cajas Identificar Los Ataques Más Comunes A Una Red Informáticaadssdas100% (9)

- Reconocer Ataques Informáticos Teniendo en Cuenta Los Diferentes Tipos de RedesDocument4 paginiReconocer Ataques Informáticos Teniendo en Cuenta Los Diferentes Tipos de RedesWilson ArgoteÎncă nu există evaluări

- Delitos Informáticos y Terrorismo ComputacionalDocument5 paginiDelitos Informáticos y Terrorismo ComputacionalJorge Luis Navarro100% (1)

- TALLER AA1 - EV3.odtDocument5 paginiTALLER AA1 - EV3.odtJhon Edinson CandeloÎncă nu există evaluări

- Ev 2Document7 paginiEv 2Juan Pablo MartinezÎncă nu există evaluări

- Importancia de los sistemas de información empresarialesDocument3 paginiImportancia de los sistemas de información empresarialesCarlos SanabriaÎncă nu există evaluări

- Por Que Considera Que A Traves de Un Liderazgo Participativo Los Miembros Del Grupo Identifican Los Objetivos Propuestos y Se Trabaje en Equipo para ConseguirlosDocument1 paginăPor Que Considera Que A Traves de Un Liderazgo Participativo Los Miembros Del Grupo Identifican Los Objetivos Propuestos y Se Trabaje en Equipo para ConseguirlosMaria MinaÎncă nu există evaluări

- 1-2 Evidencia Protocolo Procesos de SeguridadDocument3 pagini1-2 Evidencia Protocolo Procesos de SeguridadVictoria Sudea Cabrera0% (1)

- Informe Delitos Informaticos y Terrorismo ComputacionalDocument17 paginiInforme Delitos Informaticos y Terrorismo ComputacionalCarlos Sanabria67% (3)

- Actividad 3Document4 paginiActividad 3Roger Angel Castrllon CarvajalÎncă nu există evaluări

- Evidencia Mapa de Cajas. Identificar Los Ataques Más Comunes A Una Red InformáticaDocument3 paginiEvidencia Mapa de Cajas. Identificar Los Ataques Más Comunes A Una Red InformáticaManuel Enrique Guerra Tarrifa100% (1)

- Actividad 1 Redes y Medios de TransmisiónDocument2 paginiActividad 1 Redes y Medios de TransmisiónCamilo Gallardo100% (2)

- Diseño Lógico Red Lácteos La SierraDocument4 paginiDiseño Lógico Red Lácteos La SierraIsmael Lalo0% (1)

- Actividad 1 Protocolo Procesos SeguridadDocument2 paginiActividad 1 Protocolo Procesos SeguridadThiago Gañan BedoyaÎncă nu există evaluări

- Redes y seguridad informáticaDocument6 paginiRedes y seguridad informáticaMARLON FDO MURILLO MESTIZOÎncă nu există evaluări

- RedesEmpresaSeguridadDocument6 paginiRedesEmpresaSeguridadLuisa MuñozÎncă nu există evaluări

- CuestionarioDocument6 paginiCuestionarioAdriana C. MirandaÎncă nu există evaluări

- Evidencia Aa1-2 Protocolo Sena1Document7 paginiEvidencia Aa1-2 Protocolo Sena1martin acuñaÎncă nu există evaluări

- Caso Estudio Unidad 3Document4 paginiCaso Estudio Unidad 3Eduar Fabian Pantoja Montes50% (2)

- Actividad de Aprendizaje 1Document2 paginiActividad de Aprendizaje 1Samuel BorbonÎncă nu există evaluări

- Guia de Aprendizaje Semana3aDocument11 paginiGuia de Aprendizaje Semana3aSthefany G. ChaparroÎncă nu există evaluări

- Actividad3 ManuelSánchezDocument8 paginiActividad3 ManuelSánchezManuelÎncă nu există evaluări

- Remenbranzas de La Festividad de San Pedro en SomondocoDocument7 paginiRemenbranzas de La Festividad de San Pedro en SomondocoManuelÎncă nu există evaluări

- Laboratorio 3 Telefonia IpDocument13 paginiLaboratorio 3 Telefonia IpManuel SanchezÎncă nu există evaluări

- Actividad1 ManuelSánchezbDocument8 paginiActividad1 ManuelSánchezbManuelÎncă nu există evaluări

- Actividad de Aprendizaje 1.1Document3 paginiActividad de Aprendizaje 1.1ManuelÎncă nu există evaluări

- Actividad de Aprendizaje 1.2Document2 paginiActividad de Aprendizaje 1.2ManuelÎncă nu există evaluări

- Actividad de Aprendizaje 1.2Document2 paginiActividad de Aprendizaje 1.2ManuelÎncă nu există evaluări

- Actividad de Aprendizaje 1.1Document5 paginiActividad de Aprendizaje 1.1ManuelÎncă nu există evaluări

- Actividad de Aprendizaje 2.1Document3 paginiActividad de Aprendizaje 2.1ManuelÎncă nu există evaluări

- O2 Manual de UsuarioDocument21 paginiO2 Manual de UsuarioOriol RdÎncă nu există evaluări

- Exploración EntrelazadaDocument3 paginiExploración EntrelazadaSergioSilva100% (1)

- Fremake VideoDocument2 paginiFremake Videogalo terrazasÎncă nu există evaluări

- 1.2.4.4 Packet Tracer - Representing The Network Instructions IGDocument18 pagini1.2.4.4 Packet Tracer - Representing The Network Instructions IGOmar pedrazaÎncă nu există evaluări

- 10 Programas de Una ComputadoraDocument5 pagini10 Programas de Una ComputadoraWilberQuevedoÎncă nu există evaluări

- Canal AWGN simulación BERDocument5 paginiCanal AWGN simulación BERIsabel Kaulitz CedeñoÎncă nu există evaluări

- Tarea2 JuanRodriguez ColaborativaDocument24 paginiTarea2 JuanRodriguez ColaborativaAntonio VallesÎncă nu există evaluări

- VPN SiemensDocument39 paginiVPN SiemensWilson ManobandaÎncă nu există evaluări

- Curso Optinex 2006Document163 paginiCurso Optinex 2006Luis Melgarejo Dextre100% (2)

- MXFDocument5 paginiMXFLucía GarcíaÎncă nu există evaluări

- Retardos y ancho de banda en transmisión multimediaDocument41 paginiRetardos y ancho de banda en transmisión multimediaJaime EcheverriÎncă nu există evaluări

- Review Mando A Distancia Universal Lidl Kh2159 de 8Document2 paginiReview Mando A Distancia Universal Lidl Kh2159 de 8rattyintermissi50Încă nu există evaluări

- Almacenamiento óptico: CD y DVDDocument11 paginiAlmacenamiento óptico: CD y DVDElkin Fernando LadinoÎncă nu există evaluări

- HFC&FTTH SeminarioDocument27 paginiHFC&FTTH SeminarioAriel MendozaÎncă nu există evaluări

- Televisor Sharp AquosDocument2 paginiTelevisor Sharp AquosHector Zenteno RodriguezÎncă nu există evaluări

- Manual Usuario ToshibaDocument185 paginiManual Usuario Toshibahermesx70Încă nu există evaluări

- Curso de Preparación para El Examen de CCNA 200-120 PDFDocument221 paginiCurso de Preparación para El Examen de CCNA 200-120 PDFAaron Perez NoriegaÎncă nu există evaluări

- S Caso PracticoDocument9 paginiS Caso PracticoAna67% (3)

- Examen Semestral Gestión EmpresarialDocument11 paginiExamen Semestral Gestión EmpresarialVidalChuchuÎncă nu există evaluări

- Curso completo sobre MIKROTIKDocument160 paginiCurso completo sobre MIKROTIKDario Guerrero100% (3)

- Presentación 0Document9 paginiPresentación 0mraleroÎncă nu există evaluări

- Manual Wibook-650T ESDocument143 paginiManual Wibook-650T ESIñaki Ezama0% (1)

- Matrimonio Blindado Su Matrimonio A Prueba de DivorcioDocument2 paginiMatrimonio Blindado Su Matrimonio A Prueba de DivorcioTarcilia Arrieta100% (1)

- Leccion 2Document2 paginiLeccion 2Asael Valenzuela VillegasÎncă nu există evaluări

- Cableado EstructuradoDocument17 paginiCableado EstructuradoomarfranzÎncă nu există evaluări

- TR1 + 2 A-B SIEMENS SIEM B11Document21 paginiTR1 + 2 A-B SIEMENS SIEM B11api-3774955Încă nu există evaluări

- Sistemas de Reproducción en Diseño GráficoDocument3 paginiSistemas de Reproducción en Diseño GráficoAlex Rflx OrtizÎncă nu există evaluări

- Tipos de Servidores PDFDocument11 paginiTipos de Servidores PDFIng. Angel Céspedes Quiroz100% (4)

- Primeros Pasos Con Camtasia StudioDocument21 paginiPrimeros Pasos Con Camtasia StudiodannydanieldannyÎncă nu există evaluări

- Agenda Amilcar ActualizadoDocument9 paginiAgenda Amilcar ActualizadoDAILIMAR CERMEÑOÎncă nu există evaluări