Documente Academic

Documente Profesional

Documente Cultură

Reporte Redes

Încărcat de

el musheTitlu original

Drepturi de autor

Formate disponibile

Partajați acest document

Partajați sau inserați document

Vi se pare util acest document?

Este necorespunzător acest conținut?

Raportați acest documentDrepturi de autor:

Formate disponibile

Reporte Redes

Încărcat de

el musheDrepturi de autor:

Formate disponibile

UNIVERSIDAD DEL ISTMO CAMPUS IXTEPEC LICENCIATURA EN INFORMATICA

TRFICO EN LA RED, CAPTURA DE PAQUETES

PRESENTA ERWIS MELCHOR PREZ

CICLO ESCOLAR 2011-2012 QUINTO SEMESTRE GRUPO 508 CIUDAD IXTEPEC, OAXACA

14 Diciembre de 2011

ndice Introduccin Desarrollo Pantalla principal de Wireshark Comienzo de la captura de paquetes Filtrar informacin Protocolos Captura Presentacin Desarrollo de la practica captura de paquetes Analizando el datagrama IP Conclusin Bibliografa

3 4 4 5 5 5 5 6 6 7 11 11

Introduccin El objetivo principal de est practica consiste en observar el trafico en la red con la ayuda del software WireShark el cual es una herramienta multiplataforma con la tarea de analizar los protocolos utilizados para realizar anlisis y solucionar problemas en redes de comunicaciones. Obteniendo como esta constituido el paquete que se enva y recibe por el ordenador, mostrando los datos a travs de un entorno grfico. En el desarrollo de esta practica se lleg a observar la como esta conformado un paquete enviado o recibido por dicho ordenador, llegando a la interpretacin de un datagrama IP. En esta ocasin se realizara el anlisis de las captura en hexadecimal para poder obtener todos los datos posibles de las cabeceras IP. Ya que el protocolo IP no es fiable, los datagramas pueden llegarse a perder o llegar defectuosos a su destino. El protocolo ICMP (Internet Control Message Protocol, protocolo de mensajes de control y error) se encarga de informar al origen si ha producido algn error durante la entrega de su mensaje. Los mensajes ICMP comienzan con un campo de 8 bits que contienen el tipo de mensaje. El formato y significado de cada mensaje ICMP est documentado en la RFC 792.

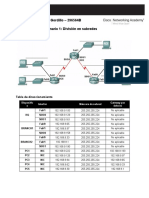

Desarrollo Pantalla principal del analizador WireShark En la siguiente figura se presenta la pantalla principal del programa a utilizar en el desarrollo de la practica, en la cual se muestras los distintos elementos que la componen, cuya descripcin se muestra a continuacin:

Figura 1: Pantalla principal donde se muestras los componentes principales de WireShark 1. Panel de lista de paquetes: muestra un resumen de cada paquete capturado. 2. Panel de vista en rbol: muestra el paquete seleccionado en el panel superior con mas detalle de este, permitiendo acceder a los distintos niveles de protocolos. Al seleccionar los cada uno de los niveles se resaltan los datos del paquete correspondiente, en el panel interior. 3. Panel de detalle de los datos: muestra el contenido del paquete seleccionado en el panel de lista de paquetes mostrndolos en formato hexadecimal y ASCII. Adems de los 3 paneles principales, WireShark contiene 4 elementos adicionales en la parte superior de la pantalla, adems de contener las opciones que permiten iniciar una nueva captura, guardar captura, detener captura. a) Botn de filtro: permite definir un filtro para la visualizacin de los paquetes, de manera que podamos enfocarnos en el anlisis de un determinado protocolo definido y/o el trfico entrante o saliente de un ordenador determinado. b) Texto del filtro: en esta aparece el texto del filtro. Es posible introducir el texto del filtro directamente manualmente en este campo o seleccionar algunos de los filtros que se hayan utilizado actualmente. c) Botn para eliminar el filtro: al pulsar este botn se elimina el filtro que estuviera activo. d) Botn para aplicar al filtro: pulsando este botn se aplica el filtro definido y en el panel principal se muestran nicamente los paquetes que cumplan las condiciones indicadas.

Comienzo de la captura de paquetes La captura de paquetes se activa mediante los botones que se muestran a continuacin

Figura 2: Muestra botones marcados de negro y rojo, para iniciar la captura y finalizar la captura respectivamente. Debemos especificar de red sobre la que se va a trabajar para realizar la captura de los paquetes, Filtrar informacin De acuerdo a la gran cantidad de informacin que circula por la tarjeta de red mientras est funcionando, es especialmente til poder limitar dicha informacin para enfocarse en el anlisis del trfico de la red especifica. Dicho software nos permite utilizar numerosas posibilidades de filtrado de informacin, que consiste en la seleccin de los protocolos. Protocolos Como primer nivel de filtrado, podemos seleccionar los protocolos con los que deseamos trabajar. La hora de activar o desactivar los protocolos debemos tener en cuenta que si desactivamos un protocolo, no aparecern los protocolos de los niveles superiores que dependen de el. Captura Podemos definir un filtro que capture nicamente los paquetes de un determinado protocolo o destinados a un determinado ordenador o puerto, en este caso analizaremos el datagrama ip. Por ejemplo la siguiente expresin: ip.src==192.168.3.130, de est manera forzara la captura nicamente de los paquetes del protocolo TCP con origen o destino sea un ordenador con direccin IP 192.168.3.130.

Presentacin El ultimo nivel de filtrado es el de presentacin de los paquetes. Definiendo un filtro mediante el cual seleccionemos, para que se vean en el panel principal nicamente aquellos paquetes de los datos que nos interesa observar. Desarrollo de la practica captura de paquetes

Figura 3: Muestra los datos capturados En el segundo panel del software nos muestra la informacin completa de la trama capturada. Tamao total, direccin origen y destino , etc. Ethernet II nos muestra la cabecera Ethernet II que a su vez pertenece a la capa de enlace de datos: 0000 a4 b4 db 02 ec fa a4 ba db 02 df 80 08 00 Mostrndonos la parte de la cabecera de la trama Ethernet II, en este caso: Direccin destino: corresponde a la direccin Ethernet compuesto por 6 bits de la tarjeta Ethernet de destino de la trama a transmitir. Los tres primeros bytes de esta direccin estn nomados por la IEEE y cada fabricante de tarjetas Ethernet le corresponde un nico trio.en este caso es a4 b4 db 02 ec fa: MAC destino Direccin origen: corresponde a la direccin Ethernet compuesto por 6 bits de la tarjeta Ethernet que enva la trama a transmitir. Los tres primeros bytes de esta direccin estn normalizados por la IEEE y cada fabricante de tarjetas Ethernet corresponde un nico trio, en este caso a4 ba db 02 df 80: MAC origen Tipo: 2 bits, este campo indica el tipo de protocolo que se est ocupando el formato de la trama Ethernet versin ll. En este caso el protocolo es IP 08 00, protocolo que viaja en la parte de datos de la trama en este caso IP. 0X0800 en hexadecimal y el paquete IP viene contenido en el campo DATA de esta trama Ethernet II.. Datos (DATA) Es en este campo donde reside la informacin transmitida y que generalmente cosiste de paquetes de tramas superiores. En este caso el campo DATA contiene un paquete IP. Secuencia de verificacin de trama(FCS) Frame Check Sequense (FCS o CRC) es un campo de 4 bytes que contiene un checksum que permite revisar la integridad del paquete recibido para ser entregado a las capas superiores o descartado. Este campo tampoco es mostrado por el Wireshark debido a que la

configuracin del sistema operativo no permite capturar el campo FCS de la trama Ethernet II.

Figura 4: Muestra el Internet Protocolo, con los datos de la cabecera del datagrama IP

Figura 5: La transmisin de protocolo(TCP) Analizando el datagrama IP Versin: 4 bits Siempre vale lo mismo 4 en hexadecimal y 0100 en binario. Este campo describe el formato de la cabecera utilizada.

Tamao Cabecera: 4 bits Longitud de la cabecera, 32 bits. Tipo de servicio: 8 bits Indica una serie de parmetros sobre la calidad de servicio deseada durante el transito por una red. Algunas redes ofrecen prioridades de servicios, considerando determinado tipo de paquetes. Agrupndose de la siguiente manera. Los 5 bits de menos peso son independientes e indican caractersticas del servicio. Bit 0: sin uso, debe permanecer en 0. Bit 1: 1 costo mnimo, 0 costo normal. Bit 2: 1 mxima fiabilidad, 0 fiabilidad normal. Bit 3: 1 mximo rendimiento, 0 rendimiento normal. Bit 5: 1 mnimo retardo, 0 retardo normal. Los 3 bits restantes estn relacionados con la precedencia de los mensajes, un indicador ajunto que indica el nivel de urgencia basado en el sistema militar de precedencia de la CCEB, una organizacin de comunicaciones electrnicas militares formadas por 5 naciones. La urgencia que estos estados representan aumenta a medida que el nmero formado por estos 3 bits lo hace, y responde a los siguientes nombres. 000: de rutina. 001: prioritario. 010: inmediato. 011: relmpago 100: invalidacin relmpago 101: procesando llamada crtica y de emergencia. 110: control de trabajo de internet. 111: control de red Longitud total: 16 bits Es el tamao total en octetos, del datagrama, incluyendo el tamao de la cabecera y el de los datos. El tamao mximo de los datagramas usados normalmente es de 576 octetos equivalentes a 64 de cabeceras y 512 de datos. Una mquina no debera enviar datagramas mayores a no ser que tenga la certeza de que van a ser aceptados por la mquina destino. En caso de fragmentacin este campo contendr el tamao del fragmento, no el del datagrama original. En caso la longitud es de 48 octetos, divididos de la siguiente manera: 20 octetos para la cabecera IP y 28 octetos para los datos. Identificador: 16 bits Identificador nico del datagrama. Tambin se utilizar, en caso de que el datagrama deba ser fragmentado, para poder distinguir los fragmentos de un datagrama de los de otro. El originador del datagrama debe asegurar un valor nico para la pareja origen-destino y el tipo de protocolo durante el tiempo que el datagrama pueda estar activo en la red.

Identificadores: 3 bits Actualmente utilizado slo para especificar valores relativos a la fragmentacin de paquetes: Bit 0: reservado para ser 0. Bit 1: 0=divisible, 1=no divisible. Bit 2: 0=ultimo fragmento, 1=fragmento intermedio(le siguen mas fragmentos). La identificacin de que un paquete es indivisible deber ser tenida en cuenta bajo cualquier circunstancia. Si el paquete necesitara ser fragmentado, no se enviar. En este caso el campo tiene un valor de 010 en binario, lo que significa que el paquete no es divisible o no esta fragmentado. Posicin de fragmento: 13 bits En paquetes fragmentados indica la posicin, en unidades de 64 bits, que ocupa el paquete actual dentro del datagrama original. El primer paquete de una serie de fragmentos contendr en este campo el valor 0. En este caso el campo tiene un valor de 0000000000000 en binario, indicando que es el primero, pero tambin que es el nico paquete porque no esta fragmentado. Tiempo de vida(TTL): 8 bits Indica el mximo nmero de direcconadores que un paquete puede atravesar. Cada vez que algn nodo procesa este paquete disminuye su valor en , como mnimo, un direccionador. Cuando llegue aser 0, el paquete no ser reenviado. Es este caso el valor es de 128 en decimal, 80 en hexadecimal y 10000000 en binario. Este nmero es considerado el ptimo para aprovechar el rendimiento de Internet. Con este valor el datagrama es enviado y ser decrementado en 1 por cada uno de los nodos por los que pase antes de llegar al destino. Protocolo: 8 bits Indica el protocolo de siguiente nivel utilizado en la parte de datos del datagrama. En este caso el protocolo es IP 08, en hexadecimal y decimal y 00001000 en binario. Checksum cabecera: 16 bits Checksum de la cabecera. Se recalcula cada vez que algn nodo cambia alguno de sus campos. El mtodo de clculo consiste en sumar el complemento a 1 de cada palabra de 16 bits y hacer el complemento a uno del valor resultante. En este caso el campo tiene 0x8ff9 en hexadecimal y 1000111111111001 en binario. Prembulo Este campo contiene 62 bits de 1 y 0 en forma alternada finalizando con dos bits de 1 (en total 8 bytes), permitiendo ajustar los tiempos de ambas tarjetas (computadoras o equipos de comunicaciones) para tener una transmisin digital sincronizada. El campo no es mostrado por el WireShark pero siempre tiene el mismo formato para todos:10101010 10101010

10101010 10101010 10101010 10101010 10101010 10101011. Imgenes practica

Figura 6: Captura de paquetes Paquetes recibidos de la maquina con direccin 192.168.3.136 la cual tiene acceso a las paginas ingresadas en el momento, en este caso muestra que el usuario que esta utilizando esta maquina se encuentra navegando en internet, teniendo en cuenta el puerto que es el 8080.

Figura 7: Establecimiento conexin TCP.

Conclusin En el transcurso de practica se lleg a observar la composicin de la informacin que se esta mandando. Desde el analizador de red WireShark, de esta manera se obtienen las partes del paquete enviado, donde inicia y donde termina, buscando obtener las partes que componen un paquete. Los mensajes de solicitud y respuesta de eco, tipos 8 y 0 respectivamente, se utilizan para comprobar si existe comunicacin entre 2 host (en este caso son 2 maquinas) a nivel de la capa de red. Estos mensajes comprueban que las capas fsica, acceso al medio y red estn correctas. Sin embargo no dicen nada de las capas de transporte y de aplicacin las cuales podran estar mal configuradas. La orden PING enva mensajes de solicitud de eco a un host e informa las respuestas. Los datagramas IP tiene un campo TTL (tiempo de vida) que impide que un mensaje est daado circulando en la red, enviando una secuencia de datagramas con TTL=1, TTL=2, etc., hasta alcanzar el host o superar el lmite de saltos. Bibliografa: Wireshark _ Tshark _ Windump Filtros pcap. Creacin de filtros y filtros avanzados para captura de paquetes. _ Seguridad y Redes.htm Wireshark y Redes.htm Anlisis de red con Wireshark. Interpretando los datos. _ Seguridad y Redes.htm

S-ar putea să vă placă și

- Introduccion Al Mundo de ACIDocument87 paginiIntroduccion Al Mundo de ACIOscar PinedaÎncă nu există evaluări

- Curso Cisco Certified Network AssociateDocument17 paginiCurso Cisco Certified Network AssociategilbertÎncă nu există evaluări

- Uso de Las Lista de Certificados Revocados (CRL) de La ONTIDocument7 paginiUso de Las Lista de Certificados Revocados (CRL) de La ONTIMa Fernanda JuncosÎncă nu există evaluări

- Laboratorio1 ETN-1050Document9 paginiLaboratorio1 ETN-1050JhovanaChqÎncă nu există evaluări

- Configurar Ospf...Document9 paginiConfigurar Ospf...Oliver Bueno CanacheÎncă nu există evaluări

- Unidad 4 PDFDocument156 paginiUnidad 4 PDFcristian56564Încă nu există evaluări

- Protocolo HDLCDocument5 paginiProtocolo HDLCKaleb De La RosaÎncă nu există evaluări

- Cómo Realizar Una Configuración Inicial Del RouterDocument3 paginiCómo Realizar Una Configuración Inicial Del RouterEduardo S. PiñaÎncă nu există evaluări

- Actividad Individual Paso 6 Edith GuzmanDocument15 paginiActividad Individual Paso 6 Edith GuzmanJohanaGuzmanÎncă nu există evaluări

- Packet TracerDocument8 paginiPacket TracerWilliams MarÎncă nu există evaluări

- Que Significa W3C y para Que SirveDocument6 paginiQue Significa W3C y para Que SirvePassa PassistaÎncă nu există evaluări

- Manual en Espanol - Dir-300Document97 paginiManual en Espanol - Dir-300Facultad Ingenieria ViñaÎncă nu există evaluări

- Tarea InalambricasDocument35 paginiTarea InalambricasLui GiÎncă nu există evaluări

- Tema 3 - Comercio InternacionalDocument45 paginiTema 3 - Comercio InternacionalAlejandro AlejandroÎncă nu există evaluări

- Actividad de Aprendizaje 4 Detectando IntrusosDocument10 paginiActividad de Aprendizaje 4 Detectando IntrusosELmer Villagran VelazquezÎncă nu există evaluări

- Desafío 4 - Conversión de Direcciones IPv4 Al Sistema binario-BRICSY GARCIADocument6 paginiDesafío 4 - Conversión de Direcciones IPv4 Al Sistema binario-BRICSY GARCIAjeanÎncă nu există evaluări

- Laboratorio 3.5.2Document4 paginiLaboratorio 3.5.2Oscar Alberto100% (1)

- HowTo Servidor Ldap Linux (Ubuntu) Con TLS y Samba - Configuracion Clientes Linux (Debian) y Windows 2000Document52 paginiHowTo Servidor Ldap Linux (Ubuntu) Con TLS y Samba - Configuracion Clientes Linux (Debian) y Windows 2000Carlos HerreraÎncă nu există evaluări

- 9.1.4.7 Packet Tracer - Subnetting Scenario 2 Instructions IGDocument6 pagini9.1.4.7 Packet Tracer - Subnetting Scenario 2 Instructions IGMilena TorresÎncă nu există evaluări

- Celdas ATM 4.1.4Document5 paginiCeldas ATM 4.1.4Inio AnstromÎncă nu există evaluări

- Introduccion A Cisco Packet TracerDocument9 paginiIntroduccion A Cisco Packet TracerMiguel A. ArdónÎncă nu există evaluări

- 1.1 Configuración Básica de RedesDocument12 pagini1.1 Configuración Básica de RedesKatia Rubit Benitez CastroÎncă nu există evaluări

- Acl EjemplosDocument6 paginiAcl EjemplosMaximuzÎncă nu există evaluări

- Requests Readthedocs Io Es Es LatestDocument78 paginiRequests Readthedocs Io Es Es LatestLuis MogroÎncă nu există evaluări

- Seguridad en Redes DomésticasDocument2 paginiSeguridad en Redes DomésticasHugo Alvez100% (1)

- Libro Ceh Mod 3Document10 paginiLibro Ceh Mod 3Celia Lijo SoriaÎncă nu există evaluări

- Routing EstáticoDocument15 paginiRouting EstáticoIAÎncă nu există evaluări

- Que Es STPDocument5 paginiQue Es STPDenisse AnnabellÎncă nu există evaluări

- 02 Conmutacion LANDocument20 pagini02 Conmutacion LANLuz Monzon Choque100% (1)

- ECMS1 Solutions Manual 2Document40 paginiECMS1 Solutions Manual 2quenayÎncă nu există evaluări