Documente Academic

Documente Profesional

Documente Cultură

POLITICAS de CURSO 12-II Admin Is Trac Ion y Seguridad de La Funcion A

Încărcat de

Carolina VanegasTitlu original

Drepturi de autor

Formate disponibile

Partajați acest document

Partajați sau inserați document

Vi se pare util acest document?

Este necorespunzător acest conținut?

Raportați acest documentDrepturi de autor:

Formate disponibile

POLITICAS de CURSO 12-II Admin Is Trac Ion y Seguridad de La Funcion A

Încărcat de

Carolina VanegasDrepturi de autor:

Formate disponibile

UNIVERSIDAD DE CUAUTITLN IZCALLI PLANTEL LAGO DE LOS LIRIOS Licenciatura en: Tecnologas de la Informacin POLITICAS DE CURSO DE ASIGNATURA Nombre

de la Nombre Del Asignatura Clave de la Tipo de Profesor Administracin Grupo Asignatura Programa Periodo 12-II Carolina Vanegas y seguridad de 81131 080242 Escolarizado Martnez la funcin informtica Objetivo General de la Asignatura: El alumno utilizar los fundamentos matemticos y las tcnicas para la proteccin de la informacin en sistemas informticos y aplicar mtodos y algoritmos criptogrficos clsicos y modernos. As como la aplicacin de esquemas y protocolos de seguridad y, en general, la gestin de claves, adems de los principales aspectos en seguridad de sistemas operativos y bases de datos. Objetivos Particulares de la Asignatura: El alumno: Comprender los conceptos fundamentales de la seguridad informtica. Conocer las distintas teoras que existen en la seguridad informtica. Diferenciar los distintos mtodos criptogrficos. Aprender el proceso para la gestin de claves. Conocer los distintos esquemas y protocolos de seguridad. Aprender a emplear los elementos de seguridad en sistemas operativos, bases de datos y redes de computadoras. Comprender los conceptos de auditora informtica. Conocer los elementos necesarios para realizar una auditora informtica. Tendr los conocimientos necesarios para poder realizar una evaluacin de un sistema de seguridad. Aplicar los conceptos de auditora en el rea de teleinformtica. Conocer los elementos necesarios para realizar un informe de auditora. TEMAS Y SUBTEMAS 1. Introduccin. 1.1. Conceptos fundamentales sobre la seguridad informtica. 1.2. Confidencialidad, integridad y disponibilidad de la informacin. 1.3. El reglamento de seguridad (R.D. 994/1999). 1.4. Amenazas y mtodos de defensa. 1.5. Terminologa, componentes y tipos de criptosistemas. 2. Fundamentos tericos. 2.1. Introduccin a la teora de la informacin. 2.2. Introduccin a la teora de los nmeros. 2.3. Introduccin a la teora de la complejidad de los algoritmos. 3. Mtodos criptogrficos 3.1. Introduccin a los criptosistemas clsicos. 3.1.1. Sustitucin simple monoalfabeto. 3.1.2. Sustitucin homofnica. 3.1.3. Sustitucin polialfabeto. 3.1.4. Cifrado con clave continua Horas por Parcial

10 horas

5 horas

10 horas

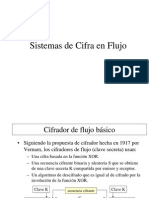

3.1.5. Sustitucin poligrfica. 3.1.6. Clasificacin de los mtodos clsicos. 3.1.7. Criptoanlisis de los mtodos de sustitucin 3.2. Criptografa moderna: criptosistemas de clave privada y pblica. 3.2.1. Principios de los criptosistemas de clave privada. 3.2.2. El algoritmo DES, (Data Encryption Standard). 3.2.3. El algoritmo IDEA, (International Data Encryption Algorithm). 3.2.4. Otros cifrados de bloque. 3.2.5. Introduccin al cifrado en flujo. 3.2.6. Principios de los criptosistemas de clave pblica. 3.2.7. Funciones unidireccionales con trampa. 3.2.8. Cifrados exponenciales. 3.2.9. Algoritmo de Pohling-Hellman. 3.2.10. Cifradores McEliece con cdigos correctores de error y su seguridad. 4. Gestin de claves. 4.1. Generadores de claves. 4.2. Almacenamiento de claves. 4.3. Distribucin de claves. 4.4. Mantenimiento de claves. 5. Esquemas y protocolos de seguridad 5.1. Autenticacin e integridad. 5.2. La firma digital. 5.3. Transferencia trascordada. 5.4. Pruebas con transferencia de informacin nula o mnima. 6. Seguridad en sistemas operativos 6.1. Seguridad en sistemas operativos. 6.1.1. Amenazas lgicas a los sistemas informticos. 6.1.2. Identificacin y autenticacin de usuarios. 6.1.3. Proteccin de memoria y almacenamiento. 6.1.4. Polticas, modelos y mecanismos de seguridad en sistemas operativos. 6.1.5. Evaluacin de sistemas operativos. 6.2. Seguridad en bases de datos. 6.2.1. Amenazas a la seguridad de las bases de datos. 6.2.2. Polticas, modelos y mecanismos de seguridad en bases de datos. 6.2.3. Bases de datos multinivel. 6.2.4. Seguridad en bases de datos estadsticas. 6.2.5. Criptografa y bases de datos. 6.2.6. Seguridad en sistemas de gestin de bases de datos textuales. 6.3. Seguridad en redes de computadoras. 6.3.1. Servicios de seguridad en sistemas abiertos. 6.3.2. Uso del cifrado en las redes. 6.3.3. Transferencia electrnica de fondos. 6.3.4. Certificacin y autoridades de certificacin. 6.3.5. El programa PGP, Pretty Good Privacy.

4 horas

5 horas

6 horas

6.3.6. Seguridad del correo con navegadores estndar. 6.3.7. Proxy, cortafuegos, seguimiento de actividad y auditora del sistema. 7. Auditora informtica. 7.1. Conceptos de auditora y auditora informtica. 7.2. Tipos de auditora. 7.2.1. Auditora interna y externa. 7.3. Campos de la auditora informtica. 7.4. Control interno. 7.5. Modelos de control utilizados en auditora informtica. 7.6. Principios aplicados a los auditores informticos. 7.7. Responsabilidades de los administradores y del auditor. 7.8. Planeacin de la auditora informtica. 7.8.1. Fases de la auditora. 7.8.1.1. Planeacin. 7.8.1.2. Revisin preliminar. 7.8.1.3. Revisin detallada. 7.8.1.4. Examen y evaluacin de la informacin. 7.8.1.5. Pruebas de controles de usuario. 7.8.1.6. Pruebas sustantivas. 7.8.2. Evaluacin de los sistemas de acuerdo al riesgo. 7.8.3. Investigacin preliminar. 7.8.4. Personal participante. 8. Auditora de la funcin informtica 8.1. Recopilacin de la informacin organizacional. 8.2. Evaluacin de los recursos humanos. 8.3. Entrevistas con el personal de informtica. 8.4. Situacin presupuestal y financiera. 8.4.1. Presupuestos. 8.4.2. Recursos financieros y materiales. 9. Evaluacin de la seguridad 9.1. Generalidades de la seguridad del rea fsica. 9.2. Seguridad lgica y confidencial. 9.3. Seguridad personal. 9.4. Clasificacin de los controles de seguridad. 9.5. Seguridad en los datos y software de aplicacin. 9.6. Controles para evaluar software de aplicacin. 9.7. Controles para prevenir crmenes y fraudes informticos. 9.8. Plan de contingencia, seguros, procedimientos de recuperacin de desastres. 9.9. Tcnicas y herramientas relacionadas con la seguridad fsica y del personal. 9.10. Tcnicas y herramientas relacionadas con la seguridad de los datos y software de aplicacin. 10. Auditora de la seguridad en la teleinformtica. 10.1. Generalidades de la seguridad en el rea de la teleinformtica. 10.2. Objetivos y criterios de la auditora en el rea de la teleinformtica. 10.3. Sntomas de riesgos.

7 horas

7 horas

5 horas

5 horas

10.4. Tcnicas y herramientas de auditora relacionadas con la seguridad en la teleinformtica. 11. Informe de la auditora informtica 11.1. Generalidades de la seguridad del rea fsica. 11.2. Caractersticas del informe. 11.3. Estructuras del informe. 11.4. Formato para el informe. Total de Horas-Clase

7 horas

71 HORAS

ASPECTOS IMPORTANTES DEL CURSO Sobre la evaluacin del curso: 1. El valor mnimo de un examen ser de 30% 2. El valor mximo de un examen ser del 60% 3. Al termino del cuatrimestre debers firmar de enterado la calificacin final de cada asignatura en tu saln de clases y en el horario correspondiente a sta 4. La calificacin de cada parcial se registrar a partir de este cuatrimestre de 0 a 10. 5. En la Universidad de Cuautitln Izcalli no se justifican faltas 6. En caso de convalecencia mdica que amerite la inasistencia a clases el alumno deber presentar certificado mdico en coordinacin acadmica para se le integre una propuesta de regularizacin Acadmica, sin embargo las faltas no se eliminan. Sobre las tareas: 1. Las tareas tienen que ser entregadas el da que se requieren. 2. No sern evaluadas despus de la fecha estipulada. 3. Deben estar hechas de forma correcta. PROPUESTA DE EVALUACIN Aspectos a Evaluar Examen Tareas Pruebas semanales Exposicin Total % 1 Parcial 40 % 20 % 30 % 10 % 100 % % 2 Parcial 40 % 20 % 30 % 10 % 100% % 3 Parcial 40 % 20 % 30 % 10 % 100%

CRONOGRAMA DE ACTIVIDADES ACTIVIDAD CARACTERSTICAS FECHA DE ENTREGA El profesor leer las polticas de curso, Lectura de polticas de curso 11 enero, 2012 as como la forma de evaluacin El docente aplicar un examen Examen diagnstico 11 enero, 2012 diagnstico a los alumnos El profesor expondr los conceptos de Exposicin confidencialidad, integridad y 11 enero, 2012 disponibilidad.

Investigar

Exposicin

Exposicin.

Prueba semanal Exposicin

Exposicin

Prueba semanal Exposicin Equipo 1 Exposicin Tarea Exposicin Evaluacin semanal Exposicin Equipo 2 Tarea Exposicin Equipo 3 Tarea Repaso Primer parcial Entrega de resultados Exposicin

El alumno en el laboratorio investigar los conceptos fundamentales sobre seguridad informtica. El profesor junto con los alumnos unificar conceptos sobre los conceptos investigados. El profesor expondr: Los distintos tipos de amenazas. Los reglamentos de seguridad existentes y sus caractersticas. Se evaluarn los conceptos bsicos de seguridad informtica. El profesor expondr los conceptos y los tipos de criptosistemas El profesor introducir los fundamentos de las teoras de la informacin, de los nmeros y de la complejidad de los algoritmos. El profesor evaluar los conceptos y tipos de criptosistemas, as como, las teoras vistas en clase. El grupo 1 expondr los criptosistemas clsicos desde el 3.1.1 al 3.1.5 El profesor expondr la clasificacin de los mtodos clsicos y los mtodos de sustitucin. El alumno desarrollar un mapa de la exposicin del grupo 1 El profesor definir los criptosistemas de clave privada y pblica. El profesor evaluar los El grupo 2 expondr los algoritmos DES, IDEA, otros cifrados de bloque e introducir al cifrado en flujo El alumno desarrollar un mapa de la exposicin del grupo 2 El grupo 3 expondr los tema 3.2.7 al 3.2.10 El alumno desarrollar un mapa de la exposicin del grupo 3 Se realizar un repaso de los temas vistos en clase. El profesor evaluar los temas 1, 2 y 3 El profesor entregar resultados, resolver dudas sobre el examen e informar el nmero de faltas. El profesor expondr el tema gestin de claves.

13 enero, 2012

17 enero, 2012

18 y 20 enero, 2012

20 enero, 2012 24 enero, 2012

25, 27 y 31 enero, 2012

31 enero, 2012 01 febrero, 2012 01 febrero, 2012 03 febrero, 2012 03 febrero, 2012 07 febrero, 2012 07 febrero, 2012 08 febrero, 2012 8 febrero, 2012 10 febrero, 2012 10 febrero, 2012 14 febrero, 2012 15 febrero, 2012 15 y 17 febrero, 2012

Evaluacin semanal Exposicin Evaluacin semanal Exposicin Grupo 2 Exposicin Grupo 3 Tarea Exposicin Grupo 1 Exposicin Evaluacin semanal Tarea Exposicin Exposicin Segundo parcial Entrega de resultados Exposicin Tarea Evaluacin semanal Exposicin equipo 3 Exposicin equipo 1 Exposicin Tarea Evaluacin semanal Exposicin grupo 2 Exposicin Tarea Evaluacin semanal

El profesor realizar una evaluacin sobre el tema 4 El profesor expondr el tema Esquemas y protocolos de seguridad El profesor realizar una evaluacin sobre el tema 5 El Grupo 2 expondr el tema seguridad en sistemas operativos. El Grupo 3 expondr el tema seguridad en bases de datos. Los alumnos realizarn un mapa sobre las exposiciones de los grupos 2 y 3 El grupo 1 expondr seguridad en redes de computadoras. El profesor expondr los temas 7.1-7.5 El profesor realizar una evaluacin del tema 6 El alumno realizar un mapa sobre la exposicin del grupo 3. El profesor expondr los temas 7.6-7.7 El profesor expondr los temas 7.8 El profesor evaluar en el segundo parcial los temas 4-7 El profesor entregar resultados, resolver dudas e informar el total de faltas. El profesor expondr el tema 8 El alumno desarrollar un mapa sobre el tema 8 El profesor realizar una prueba semanal del tema 8 El grupo 3 expondr del 9.1 a 9.3 El grupo 1 expondr del 9.4 a 9.7 El profesor expondr los temas 9.89.10 El alumno crear un mapa sobre el tema 9 El profesor realizar una prueba sobre el tema 9 El grupo 2 expondr los temas 10.110.3 El profesor expondr el tema 10.4 El alumno crear un mapa sobre el tema 10 El profesor aplicar prueba semanal sobre el tema 10

21 febrero, 2012 21, 22 y 24 febrero, 2012 28 febrero, 2012 28 febrero, 2012 28 febrero, 2012 29 febrero, 2012 29 febrero, 2012 29 febrero, 2012 2 marzo, 2012 2 marzo, 2012 2 marzo, 2012 6, 7 y 9 marzo, 2012 13 marzo, 2012 14 marzo, 2012 14, 16 marzo, 2012 20 marzo, 2012 20 marzo, 2012 20 marzo, 2012 20 marzo, 2012 21 y 23 marzo, 2012 27 marzo, 2012 27 marzo, 2012 27 marzo, 2012 28 marzo, 2012 30 marzo, 2012 30 marzo, 2012

Exposicin

El profesor expondr el tema 11 10, 11 y 13 abril, 2012 El alumno desarrollar un mapa sobre Tarea 17 abril, 2012 el tema 11 El profesor aplicar prueba semanal Evaluacin semanal 17 abril, 2012 sobre el tema 11 Repaso El profesor junto con los alumnos 17 abril, 2012 El profesor aplicar el tercer parcial Tercer parcial 18 abril, 2012 donde evaluar los temas 9-11 El profesor entregar calificaciones, Entrega de calificaciones resolver dudas e informar el total de 19 abril, 2012 faltas. APLICACIN DE EXMENES Y ENTREGA DE RESULTADOS Parcial que se evala Fecha de Aplicacin Entrega de Resultados Primer Parcial 14 de febrero, 2012 15 de febrero, 2012 Segundo Parcial 13 de marzo, 2012 14 de marzo, 2012 Tercer Parcial 18 de abril, 2012 Bibliografa Recomendada 1. 2. 3. 4. Seguridad informtica, tcnicas, criptografa. Editorial ALFAOMEGA Seguridad informtica. Editorial CITEM Introduccin a la criptografa. Pino Caballero Gil. Editorial ALFAOMEGA Seguridad de la informacin. Expectativas, riesgos y tcnicas de proteccin. Aceituno Canal, Vicente. Editorial Limusa Noriega 19 de abril, 2012

Correo Electrnico: carolinauci@hotmail.com

S-ar putea să vă placă și

- Cuál Es El Comando para para Crear Un ArchivoDocument56 paginiCuál Es El Comando para para Crear Un ArchivoWilsonMollo100% (2)

- Curso de Seguridad Informatica y CriptografaDocument910 paginiCurso de Seguridad Informatica y CriptografaAndrea Catalina Guevara TrujilloÎncă nu există evaluări

- Seguridad en Redes InalámbricasDocument28 paginiSeguridad en Redes Inalámbricascesar_1487Încă nu există evaluări

- Presentación 8Document10 paginiPresentación 8Angel Rafael Ogando VenturaÎncă nu există evaluări

- CryptoanalysisDocument9 paginiCryptoanalysisJOSE M RIVASÎncă nu există evaluări

- Instructivo Wifi - V1 JunioDocument4 paginiInstructivo Wifi - V1 JunioJosé Pepino FrancoÎncă nu există evaluări

- De La Barrera Alvarado Alejandro Sebastian Actividad 1.3Document7 paginiDe La Barrera Alvarado Alejandro Sebastian Actividad 1.3Sebastian AlvaradoÎncă nu există evaluări

- Parcial 2 Cdi Temas GeenralesDocument5 paginiParcial 2 Cdi Temas GeenraleslynaÎncă nu există evaluări

- CriptografíaDocument28 paginiCriptografíaantperepereÎncă nu există evaluări

- Cifrado y DescifradoDocument19 paginiCifrado y DescifradoJulian MorenoÎncă nu există evaluări

- Tema - Foro - Desarrollo Del Trabajo Colaborativo - Semanas 3, 4 y 5 - SUBGRUPOS 28Document31 paginiTema - Foro - Desarrollo Del Trabajo Colaborativo - Semanas 3, 4 y 5 - SUBGRUPOS 28Heli CastañedaÎncă nu există evaluări

- Seguridad Informática y Criptografía. Funciones Hash en CriptografíaDocument34 paginiSeguridad Informática y Criptografía. Funciones Hash en CriptografíaCarlos Espinoza100% (1)

- Computer Assisted Audit Techniques CAATDocument23 paginiComputer Assisted Audit Techniques CAATRaul PalaciosÎncă nu există evaluări

- Guion Intypedia 002Document7 paginiGuion Intypedia 002Angel VelasquezÎncă nu există evaluări

- Seguridad en Equipos InformáticosDocument82 paginiSeguridad en Equipos InformáticosRaul Martinez LaraÎncă nu există evaluări

- Resumen Grupo#4 Libro Principios Paradigmas Capitulo 7, 8 y 9Document19 paginiResumen Grupo#4 Libro Principios Paradigmas Capitulo 7, 8 y 9blondet95Încă nu există evaluări

- ProyectoDocument6 paginiProyectoPedro Miguel TxÇÎncă nu există evaluări

- CRIPTOGRAFÍADocument14 paginiCRIPTOGRAFÍAJESUS MARTIN ORNA BARILLASÎncă nu există evaluări

- Guia de RegistroDocument9 paginiGuia de RegistroReynaldo Hernández HernándezÎncă nu există evaluări

- Criptografia CRIPTOGRAFIA REDES DE COM 3 2021-1 FinalDocument28 paginiCriptografia CRIPTOGRAFIA REDES DE COM 3 2021-1 FinalJorge DiazÎncă nu există evaluări

- 9.0.1.2 Class Activity - Creating CodesDocument3 pagini9.0.1.2 Class Activity - Creating CodesCristianÎncă nu există evaluări

- Capitulo 14 Firma ElectronicaDocument52 paginiCapitulo 14 Firma ElectronicaANGEL MARIA LAGOS JACOMEÎncă nu există evaluări

- Criptoanálisis Del Cifrado XOR SimpleDocument12 paginiCriptoanálisis Del Cifrado XOR Simplespeedys74Încă nu există evaluări

- Cifrado Simétrico 95 - Coursera PDFDocument3 paginiCifrado Simétrico 95 - Coursera PDFcontaminación aguaÎncă nu există evaluări

- CIFADOSDocument46 paginiCIFADOSLizzie LCÎncă nu există evaluări

- Unidad I y Ii Seguridad InformáticaDocument15 paginiUnidad I y Ii Seguridad InformáticaMelean JesusÎncă nu există evaluări

- Guia de EstudioDocument29 paginiGuia de EstudiojuliomrÎncă nu există evaluări

- Poliza ElectronicaDocument23 paginiPoliza ElectronicafabiolaÎncă nu există evaluări

- Ley 59/2003Document37 paginiLey 59/2003nababoÎncă nu există evaluări