Documente Academic

Documente Profesional

Documente Cultură

Blogs - Eset La - Com Eset La Ti No America Lab Oratorio Blog Archive 5 Formas de Identificar Un Rogue

Încărcat de

Ademir Aragon AlvarezTitlu original

Drepturi de autor

Formate disponibile

Partajați acest document

Partajați sau inserați document

Vi se pare util acest document?

Este necorespunzător acest conținut?

Raportați acest documentDrepturi de autor:

Formate disponibile

Blogs - Eset La - Com Eset La Ti No America Lab Oratorio Blog Archive 5 Formas de Identificar Un Rogue

Încărcat de

Ademir Aragon AlvarezDrepturi de autor:

Formate disponibile

blogs.eset-la.

com

24/05/2012 02:38

ESET Latinoamrica Laboratorio Blog Archive 5 formas de identificar un rogue

encuentra en peligro. 2. Al realizar la exploracin desde la supuesta aplicacin de seguridad, siempre se encuentra una gran cantidad de amenazas (obviamente esto no es cierto), pero casi nunca se detalla puntualmente qu archivos se encontraran infectados. 3. Al querer realizar la limpieza de las amenazas el programa, el mismo lo invitar a comprar la licencia del producto, generalmente por medio de un pop-up que lo llevar a un sitio donde puede realizar la transaccin con tarjeta de crdito. Es muy importante que bajo ninguna circunstancia se ingresen dichos datos. 4. El rogue, una vez instalado, tiende a realizar ciertas modificaciones a nuestro sistema operativo para enfatizar el riego que posee el mismo y as incentivar al usuario a realizar la compra del producto. Estos cambios incluyen, por ejemplo, la modificacin del fondo de pantalla, constantes y molestos avisos de alertas de seguridad, modificaciones a la pantalla de inicio del sistema operativo e incluso modificaciones a la barra de inicio. 5. Si se intenta desinstalar la herramienta desde la opcin Agregar o quitar programas del panel de control, al reiniciar el equipo la misma vuelve a instalarse de forma automtica.

E

http://blogs.eset-la.com/laboratorio/2010/09/14/5-formas-de-identificar-un-rogue/

l rogue es uno de los mtodos de engao ms difundidos en la red. Lamentablemente tambin es uno de los mtodos ms efectivos, por lo que hemos realizado esta gua explicando cmo identificarlos. Para aquellos que no lo saben, se llama rogue al software que simula ser una aplicacin antivirus o de seguridad cuando, en realidad, busca instalar malware en el equipo u obtener un rdito econmico a raz de la venta de la aplicacin en cuestin. Es importante destacar que la aplicacin no brinda proteccin alguna, slo simula analizar el equipo y desinfectarlo. Entonces, cmo identificar un rogue? Los puntos a tener en cuenta son los siguientes: 1. La amenaza por lo general se descarga sin autorizacin del usuario o solicita su descarga de forma muy perseverante luego de ingresar a un sitio donde se realiza un falso anlisis online de nuestro equipo. Dicha simulacin de anlisis siempre detecta amenazas e insiste en que nuestro equipo se

Love this

PDF?

Add it to your Reading List! 4 joliprint.com/mag

Page 1

blogs.eset-la.com

24/05/2012 02:38

ESET Latinoamrica Laboratorio Blog Archive 5 formas de identificar un rogue

http://blogs.eset-la.com/laboratorio/2010/09/14/5-formas-de-identificar-un-rogue/

De poseer una solucin antivirus con deteccin proactiva como es ESET NOD32 Antivirus, al intentar realizar la descarga de la amenaza se disparar una alerta del producto informando que el mismo se encuentra infectado con Win32/Adware. [nombre_del_rogue]. Es por esto que siempre es recomendable utilizar herramientas de seguridad reconocidas en el mercado y comprobar su legitimidad en sitios populares de test independiente como son Virus Bulletin y AV Comparatives, entre otros. Joaqun Rodrguez Varela Malware Lab Engineer

Categorias: Malware en imgenes, Rogue 32 Comentarios

Love this

PDF?

Add it to your Reading List! 4 joliprint.com/mag

Page 2

S-ar putea să vă placă și

- Control Interno de Los InventariosDocument3 paginiControl Interno de Los InventariosAdemir Aragon AlvarezÎncă nu există evaluări

- 5 Reglas para Combinar Camisa, Corbata y TrajeDocument4 pagini5 Reglas para Combinar Camisa, Corbata y TrajeAdemir Aragon AlvarezÎncă nu există evaluări

- Catalogo MovistarDocument11 paginiCatalogo MovistarAdemir Aragon AlvarezÎncă nu există evaluări

- Una A Portatil Robada en El Depart Amen To de Asuntos de VeteranosDocument2 paginiUna A Portatil Robada en El Depart Amen To de Asuntos de VeteranosAdemir Aragon Alvarez100% (1)

- Creacion de Demonios LINUXDocument2 paginiCreacion de Demonios LINUXAdemir Aragon AlvarezÎncă nu există evaluări

- JSERA Presentacion de BombaDocument1 paginăJSERA Presentacion de BombaGab BseÎncă nu există evaluări

- Brecha DigitalDocument8 paginiBrecha DigitalKoobsÎncă nu există evaluări

- M1DP01 La Ciudad Territorio (O La Postmetrópoli) - La-Ciudad-Massimo-CacciariDocument13 paginiM1DP01 La Ciudad Territorio (O La Postmetrópoli) - La-Ciudad-Massimo-CacciariMÎncă nu există evaluări

- Formulario de Consulta Por Correo Electrónico de LG - Soporte LG ChileDocument1 paginăFormulario de Consulta Por Correo Electrónico de LG - Soporte LG ChileIsrael RiquelmeÎncă nu există evaluări

- Evolución Del MantenimientoDocument3 paginiEvolución Del MantenimientoBRISA CERRITO RIOSÎncă nu există evaluări

- 8-12 Control On-Off de TemperaturaDocument4 pagini8-12 Control On-Off de TemperaturaGARY GABRIEL RAMOS PASTRANAÎncă nu există evaluări

- Instrucciones de Montaje y Funcionamiento para El Enganche ... - JOSTDocument4 paginiInstrucciones de Montaje y Funcionamiento para El Enganche ... - JOSTGonzalo OjedaÎncă nu există evaluări

- Informe de PoleasDocument6 paginiInforme de Poleasgeraldine castro viera100% (1)

- Manual de MicroserviciosDocument7 paginiManual de MicroserviciosEdgar LinaresÎncă nu există evaluări

- COT. 282107044 HORNO RATIONAL SCC 61 G (6 Bandejas)Document4 paginiCOT. 282107044 HORNO RATIONAL SCC 61 G (6 Bandejas)JimmyJoelChingaTimanaÎncă nu există evaluări

- Informe 6 PDFDocument9 paginiInforme 6 PDFDanny LeónÎncă nu există evaluări

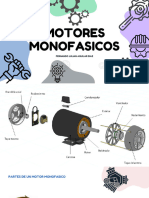

- Motores de Inducción Monofásicos y Máquinas EspecialesDocument7 paginiMotores de Inducción Monofásicos y Máquinas EspecialesFernando AguilarÎncă nu există evaluări

- Diapositiva Roland EstelaDocument27 paginiDiapositiva Roland EstelaNoel LinoÎncă nu există evaluări

- Circuitos Rectificadores Con DiodosDocument25 paginiCircuitos Rectificadores Con DiodosMarco MurilloÎncă nu există evaluări

- Cuaderno de Informes Numero 2Document14 paginiCuaderno de Informes Numero 2Leonardo Yabarrena ChipanaÎncă nu există evaluări

- Caso PracticoDocument1 paginăCaso PracticoAdriana Alcázar50% (2)

- Guia Del Op. de Sistemas TG Taurus70sDocument241 paginiGuia Del Op. de Sistemas TG Taurus70sCarlos Antonio Aguilar AcostaÎncă nu există evaluări

- 4.2 Elementos Básicos de Un ServoactuadorDocument3 pagini4.2 Elementos Básicos de Un Servoactuadorasaph árbol oso100% (1)

- Misica para Escuchar Gratis - Buscar Con GoogleDocument1 paginăMisica para Escuchar Gratis - Buscar Con Googlerafael villarrealÎncă nu există evaluări

- Tabla de Dispositivos TRIACDocument2 paginiTabla de Dispositivos TRIACMoises RamirezÎncă nu există evaluări

- Tarea Semana 8 Costos para La Toma de Decisiones PDFDocument2 paginiTarea Semana 8 Costos para La Toma de Decisiones PDFLorena Silva Mutis0% (1)

- Silabo Modelo ABET ModelamientoNumericosFIC 2021-2Document2 paginiSilabo Modelo ABET ModelamientoNumericosFIC 2021-2JOSEPH RUBEN FRANCISCO HUANAY PEREZÎncă nu există evaluări

- Ventas MAC007Document89 paginiVentas MAC007HelpDeskGaciÎncă nu există evaluări

- Transistor Metal Oxido SemiconductorDocument33 paginiTransistor Metal Oxido SemiconductorWalter HuamanÎncă nu există evaluări

- El Fenomeno EducativoDocument14 paginiEl Fenomeno EducativoGIULIANA KARINA ARANA HUAMANÎncă nu există evaluări

- Ley de Kirchoff y PotenciaDocument7 paginiLey de Kirchoff y PotenciaIgnacio Javier Gonzalez FloresÎncă nu există evaluări

- Como Programar Un PLC Allen Bradley Con RSlogix5000Document8 paginiComo Programar Un PLC Allen Bradley Con RSlogix5000Julián Aquiles TabordaÎncă nu există evaluări

- Manual Del Instalador-Cama SimpleDocument6 paginiManual Del Instalador-Cama SimpleMGS ArgentumÎncă nu există evaluări

- Sistema-EDC7 - Tector 4 (ECU)Document7 paginiSistema-EDC7 - Tector 4 (ECU)YusleiviÎncă nu există evaluări

- ZentyalDocument8 paginiZentyalJonathan AlonzoÎncă nu există evaluări