Documente Academic

Documente Profesional

Documente Cultură

Audit IT - Controlul Accesului

Încărcat de

Pintilei Raluca-ElenaDrepturi de autor

Formate disponibile

Partajați acest document

Partajați sau inserați document

Vi se pare util acest document?

Este necorespunzător acest conținut?

Raportați acest documentDrepturi de autor:

Formate disponibile

Audit IT - Controlul Accesului

Încărcat de

Pintilei Raluca-ElenaDrepturi de autor:

Formate disponibile

1

CONTROLUL ACCESULUI

A. CONTROLUL ALOCARII CONTURILOR UTILIZATOR

- Respectarea principiului trebuie s tie: acordarea drepturilor de acces n sistem se

realizeaz plecndu-se de la fia postului.

- Definirea exact a restriciilor de acces: loc, timp, staie de lucru.

- Sintaxa parolelor: lungime, caractere utlizate (minuscule, majuscule, cifre, semne

speciale). Nu pot fi reutilizate ultimile 10 parole. Stabilirea perioadei de valabilitate (pentru

aplicaiile critice actualizarea parolei se realizeaz mult mai des).

B. CONTROLUL ADMINISTRARII PAROLELOR

- Atribuirea parolelor noi

- Modificri ale parolelor existente

- Dezactivri automate de parole

- Verificarea respectrii drepturilor de acces

C. CONTROLUL CONFIGURARII PROFILELOR PENTRU UTILIZATORI

- Criteriile de definire a grupurilor de utilizatori

- Verificarea drepturilor de acces la nivelul grupului

- Verificarea corelaiei responsabiliti drepturi de acces

D. CONTROLUL CONTURILOR PRIVILEGIATE (conturi deinute de ofierul de securitate

IT, administrator baz de date, administrator aplicaii): numr limitat de useri pe aceste conturi.

Definiii ale auditului SI

O examinare a controalelor n cadrul unei infrastructuri IT. Reprezint un proces de colectare i

evaluare a probelor privind sistemele informaionale ale organizaiei, practici i operaii.

Auditul sistemelor informationale presupune evaluarea tuturor aspectelor legate de sistemele de

prelucrare automata a datelor , incluzand si prelucrarile manuale ce au legatura cu acesta.

Procesul prin care se colecteaza si evalueaza probe cu scopul de a determina daca sistemul

informational si resursele implicate sunt protejate corespunzator, mentine integritatea datelor,

ofera informatii relevante si contribuie la atingerea obiectivelor organizaiei.

Aceste revizuiri pot fi efectuate n conjuncie cu auditul situaiior financiare, auditul intern,

sau orice alt form de angajament.

Standarde pentru auditul IT Vizeaz subiecte privind politici i bun practic cum ar fi:

1. Stabilirea politicii de securitate

2. Infrastructura de securitate

3. Clasificarea activelor i control

4. Securitatea personalului

5. Securitatea fizic i a mediului

6. Managementul comunicaiilor i al operaiilor

7. Controlul accesului

8. Dezvoltarea i mentemena sistemelor

9. Managementul continuitii afacerii (Business continuity management)

10.Conformitate

2

STANDARDE ADOPTATE IN ROMANIA

ISO/IEC 27001:2005 specific cerinele pentru stabilirea, implementarea, operarea,

monitorizarea, revizuirea, ntreinerea i mbuntirea unui Sistem de Management al Securitii

Informaiei documentat n contexul riscurilor organizaiei.

ncurajeaz utilizatorii s evidenieze importana:

a) nelegerii cerinelor de securitate ale organizaiei i nevoia de a stabili politica i obiectivele

securitii informaiei;

b) Implementarea i operarea controalelor pentru managementul riscurilor privind securitatea

informaiilor organizaiei n contexul riscurilor globale ale afacerii;

ISO/IEC 27001:2005 este realizat s asigure selecia unor controale de securitate adevate care s

protejeze activele informionale i s dea ncredere prilor interesate.

c) Monitorizarea i revizuirea performanei i eficacitii ISMS;

d) mbuntirea continu bazat pe msurarea obiectivelor.

Control pentru a vedea daca:

IT este aliniat la cerintele afacerii si maximizeaza beneficiile

Resursele IT sunt utilizate responsabil

Riscurile IT sunt gestionate corespunzator

DOMENII de auditat:

A. PLANI FI CARE SI ORGANI ZARE pp:

1. Definirea planului strategic

2. Determinarea nevoilor tehnologice

3. Definirea organizarii I T si a relatiilor

4. Managementul investitiilor in I T

5. Comunicarea scopurilor si directivelormanageriale

6. Administrarea resurselor umane

7. Asigurarea conformitii cu cerintele externe

8. Riscurile bunurilor

9. Administrarea proiectelor

10. Administrarea calitatii

B. ACHI ZI TI E SI I MPLEMENTARE:

1. I dentificarea solutiilor (automate)

2. Achizitia si intretinerea software-ului de aplicatie

3. Achizitia si intretinerea infrastructurii tehnice

4. Dezvoltarea si intretinerea procedurilor

5. I nstalarea sistemelor

6. Managementul schimbarii

C. LI VRARE SI I NTRETI NERE

1. Definirea si administrarea nivelelor de servicii

2. Administrarea serviciilor externe

3. Administrarea performantei si capacitatii

4. Asigurarea securitatii serviciilor

5. Asigurarea securitii sistemelor

6. I dentificarea si alocarea costurilor

3

7. Educarea si formarea utilizatorilor

8. Asistarea clientilor si consultanta

9. Administrarea configuraiei

10. Administrarea problemelor si incidentelor

11. Administrarea datelor

12. Administrarea facilitatilor

13. Administrarea operatiilor

D. MONITORIZARE:

1. Monitorizarea proceselor

2. Aprecierea adecvarii controlului intern

3. Obtinerea unei asigurari independente

4. Sustinerea auditului independent

ETAPELE DESFASURARII AUDITULUI EXAMINARE PRELIMINARA

1. Informare preliminara

Obiective :

- Determinarea modului de organizare a activitatii

clientului

- Intelegerea sistemului informational al clientului

- Pozitionarea informaticii in cadrul organizaiei

Surse de informare:

- Acte constitutive ale societatii, raportarile financiare

- Discutii preliminare cu personalul de conducere

- Vizitarea compartimentului IT (imagine globala)

2. . Preluarea documentatiei

Obiective:

- Identificarea si evaluarea documentatiei IT

Surse de informare:

- Documente de raportare a activitatii IT

- Organigrame, caiete de sarcini, documentatii

- Rapoarte de audit precedente

3. Analiza preliminara a sistemului

Obiective:

- Realizarea unei prime analize pe baze documentare

- Determinarea modulelor sensibile (cu risc ridicat)

- Evaluarea generala a riscurilor

Surse de informare:

- Documente preluate la pct.2

- Sistemul de control intern al clientului

4. Raportul preliminar

Obiective:

- Generarea unui prediagnostic

- Definirea aspectelor specifice de auditat

- Definirea subsistemelor care trebuie sa fie analizate in detaliu

- Definirea metodelor de auditare a acestor subsisteme

4

1. Analiza controlului intern

Obiective:

-Analiza procedurilor de control intern

- Descrierea procedurilor de control specifice IT

- Verificarea continuitatii procedurilor si a modului de aplicare

Surse de informare:

- Simulari ale activitatii de control

- Observarea derularii controlului

- Documentele de control intern IT

- Instrumente de control intern IT

2. Evaluarea controlului intern

Obiective:

- Evaluarea critic a controlului intern

- Determinarea punctelor forte si punctelor slabe ale controlului

Surse de informare:

-Documente privind sistemul de control intern

- Verificarea completitudinii testelor

- Examinarea aplicarii regulilor de control

3. Definirea criteriilor de eficacitate

Obiective:

- Determinarea unor criterii care ar prezenta eficacitatea sistemului IT

Surse de informare:

- Criterii existente utilizate pentru evaluarea IT

4. . Evaluarea eficacitatii

Obiective:

-Masurarea eficacitatii sistemului

Surse de informare:

- Rationament profesional

ACTIVITATI IN AUDITUL SISTEMELOR DE SECURITATE (ce trebuie sa se verifice)

Verificarea politicii de securitate generala a sistemului auditat.

Examinarea modului global in care se integreaza sistemul auditat.

Identificarea tehnicilor de control al mediului.

Analiza secventiala a fiecarei componente a sistemului.

Verificarea respectarii obiectivelor fixate prin politica de securitate.

Identificarea configurarilor defectuoase.

Validarea coerentei globale a sistemului.

Realizarea raportului de audit.

Elaborarea propunerilor de crestere a nivelului de securitate.

5

CONTROLUL GENERAL AL SISTEMELOR INFORMATIONALE

A. CONTROLUL LA NIVELUL MANAGEMENTULUI:

- evaluarea anuala a sistemului informational

- directiile de dezvoltare

- strategiile de dezvoltare

B. CONTROLUL CICLULUI DE VIATA

- controlul initierii proiectului sistemului informational

Obiective ale auditului:

a. structurarea corespunzatoare a echipei de lucru

b. - revizuirea analizei sistemului informational existent

c. - revizuirea costurilor noului sistem

d. - revizuirea documentatiei proiectarii conceptuale

- controlul analizei si proiectarii initiale a sistemului informational

Obiectivele auditului:

a. revizuirea proiectului initial

b. - asigurarea documentatiei

c. - revizuirea specificatiilor fisierelor si intrarile asociate

d. - revizuirea specificatiilor echipamentelor

e. - revizuirea costurilor si standardelor de procesare

- controlul achizitiei (dezvoltarii) sistemului informational

Obiectivele auditului:

- Asigurarea corelatiei proiect achizitie

- Verificarea contractelor de achizitie

- Verificarea contractelor de mentenanta

- Verificarea documentatiei

- Verificarea legalitatii achizitiei

- controlul testarii sistemului informational

Obiectivele auditului:

- asigurarea ca sistemul functioneaza corect

- in cazul intreruperilor, se emit mesaje de documentare

- nu exista prelucrari neefectuate

- controlul implementarii si conversiei sistemului informational

Obiectivele auditului:

- controlul atribuirii responsabilitatilor la implementare

- controlul standardelor de eficacitate a implementarii

- controlul planului de implementare

- controlulmodului de implicare a utilizatorilor la implementare

- controlul intretinerii sistemului informational

Obiectivele auditului:

- identificarea factorilor care genereaza necesitatea modificarii sistemului

- controlul autorizarii executiei modificarii

- controlul mecanismelor ce previn modificari neautorizate

6

C. CONTROLUL SECURITATII SISTEMULUI

- responsabilitateamanagementului

- separarea functiilor incompatibile

- controlul accesului

- controlul securitatii fizice

- controlul prevenirii efectelor dezastrelor

D. CONTROALELE NIVELULUI OPERATIONAL

- controlulmodului de operare

- controlul retelei de calculatoare

- controlul pregatirii si introducerii datelor in sistem

- controlul procesarii datelor

- controlul gestiunii mediilor de stocare

- controlul gestiunii aplicatiilor si a documentatiilor

- controlul asistentei tehnice

E. EVALUAREA PERFORMANTELOR SISTEMULUI

S-ar putea să vă placă și

- StocDocument27 paginiStocPintilei Raluca-ElenaÎncă nu există evaluări

- Enigma OtilieiDocument5 paginiEnigma OtilieiPintilei Raluca-ElenaÎncă nu există evaluări

- Asigurarea MaritimaDocument4 paginiAsigurarea MaritimaPintilei Raluca-ElenaÎncă nu există evaluări

- StocDocument27 paginiStocPintilei Raluca-ElenaÎncă nu există evaluări

- Ordinul CSA Nr. 5 - 2010Document28 paginiOrdinul CSA Nr. 5 - 2010Liviu-Cornel BarzoiuÎncă nu există evaluări

- Expertiza ContabilaDocument20 paginiExpertiza ContabilaAvramÎncă nu există evaluări

- Suport Curs 6Document9 paginiSuport Curs 6Pintilei Raluca-ElenaÎncă nu există evaluări

- Asigurarea CARGODocument4 paginiAsigurarea CARGOPintilei Raluca-ElenaÎncă nu există evaluări

- OUG 111 - Indemnizatie Crestere CopilDocument14 paginiOUG 111 - Indemnizatie Crestere CopilPintilei Raluca-ElenaÎncă nu există evaluări

- Ghid Practic Complet Privind TVA La Incasare-ProfDocument108 paginiGhid Practic Complet Privind TVA La Incasare-Profgeorgeta_radu1981Încă nu există evaluări

- Ordinul CSA Nr. 5 - 2010Document28 paginiOrdinul CSA Nr. 5 - 2010Liviu-Cornel BarzoiuÎncă nu există evaluări

- Tendinte in Evolutia Auditului InternDocument10 paginiTendinte in Evolutia Auditului InternPintilei Raluca-ElenaÎncă nu există evaluări

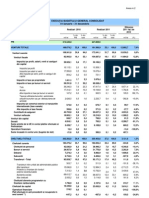

- Execuţia Bugetului General Consolidat 01 Ianuarie - 31 DecembrieDocument1 paginăExecuţia Bugetului General Consolidat 01 Ianuarie - 31 DecembrieCresmete GeorgescuÎncă nu există evaluări

- Ghid Practic Complet Privind TVA La Incasare-ProfDocument108 paginiGhid Practic Complet Privind TVA La Incasare-Profgeorgeta_radu1981Încă nu există evaluări

- Suport Curs MasterDocument42 paginiSuport Curs MasterPintilei Raluca-ElenaÎncă nu există evaluări

- Newsletter TVADocument6 paginiNewsletter TVAlucica_ionescu072539Încă nu există evaluări

- Excel TrainingDocument221 paginiExcel TrainingananiculaeÎncă nu există evaluări

- Geopolitica. Paul DobrescuDocument426 paginiGeopolitica. Paul DobrescululubawÎncă nu există evaluări

- Performanta PetromDocument3 paginiPerformanta PetromPintilei Raluca-ElenaÎncă nu există evaluări

- Neo Modernism UlDocument3 paginiNeo Modernism UlPintilei Raluca-ElenaÎncă nu există evaluări

- Ghid Practic Complet Privind TVA La Incasare-ProfDocument108 paginiGhid Practic Complet Privind TVA La Incasare-Profgeorgeta_radu1981Încă nu există evaluări

- Managementul RiscurilorDocument10 paginiManagementul RiscurilorPintilei Raluca-ElenaÎncă nu există evaluări

- Performanta PetromDocument3 paginiPerformanta PetromPintilei Raluca-ElenaÎncă nu există evaluări

- Audit Financiar - Revista Art FuziuneDocument60 paginiAudit Financiar - Revista Art FuziunePintilei Raluca-ElenaÎncă nu există evaluări

- 12 CursFIP 03Document6 pagini12 CursFIP 03Pintilei Raluca-ElenaÎncă nu există evaluări

- 12 CursFIP 02Document13 pagini12 CursFIP 02Pintilei Raluca-ElenaÎncă nu există evaluări

- 14 CursFIP 04Document31 pagini14 CursFIP 04sock512drugÎncă nu există evaluări

- Performanta PetromDocument3 paginiPerformanta PetromPintilei Raluca-ElenaÎncă nu există evaluări