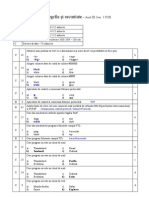

Referat

la tema:Algoritmul de criptare RC5

la disciplina

Securitatea tranzaciilor

�Cuprins

1.

2.

Criptografia................................................................................................................................................2

1.1.

Criptarea simetric.............................................................................................................................2

1.2.

Criptarea asimetric............................................................................................................................3

1.3.

Cheile de criptare................................................................................................................................3

Algoritmul RC5.........................................................................................................................................4

2.1.

Descriere.............................................................................................................................................5

2.2.

Parametri............................................................................................................................................5

2.3.

Extinderea cheii..................................................................................................................................6

2.4.

Criptarea.............................................................................................................................................7

2.5.

Decriptarea.........................................................................................................................................8

2.6.

Versiuni ale algoritmului RC5............................................................................................................8

Bibliografie.....................................................................................................................................................10

�1. Criptografia

Necesitatea de a cripta informaiile a existat dintotdeauna. Astzi, mai mult ca niciodat, informaii

confideniale se transmit zilnic ntre instituii guvernamentale i/sau companii, n fiecare minut probabil mii

de ceteni ai planetei i introduc datele de identificare ale cardurilor de credit/debit pentru a face

cumprturi online. Pentru ca astfel de date confideniale s nu ajung n mna celor care le caut exist criptografia.

Criptografia este tiina care folosete matematica pentru a cripta i decripta informaii; cu alte

cuvinte, pentru a securiza informaiile stocate ori transmise. Reversul medaliei este criptanaliza - tiina

analizrii i spargerii codurilor prin care se codific datele. Cele dou, criptografia i criptanaliza sunt

denumite generic criptologie.

Criptologia este tiina scrierilor secrete, avnd drept obiect aprarea secretului datelor i informaiilor

confideniale, cu ajutorul sistemelor criptografice.

Criptarea se face cu ajutorul unui algoritm i a unei chei de criptare. Algoritmul este o funcie

matematic folosit efectiv n procesul de criptare i decriptare. Combinarea algoritmului cu o anume cheie

de criptare d un rezultat diferit de combinarea aceluiai algoritm cu o alt cheie de criptare. Tria

criptrii depinde att de tria algoritmului, ct i de tria cheii de criptare. n urma criptrii, informaiile

devin indescifrabile, fr a avea cheia cu care s-a efectuat criptarea, decriptarea este imposibil (sau cel

puin aa se vrea).

Prin algoritm criptografic nelegem o mulime de transformri uniinversabile prin care mulimea

mesajelor (textelor) clare dintr-o limb se transform n mulimea M a criptogramelor.

Un sistem criptografic este compus din trei elemente: algoritm de cifrare, sistem de generare al

cheilor i protocol de distributie al cheilor de cifrare.

Criptarea este de dou feluri: criptarea simetric i criptarea asimetric (criptarea cu cheie public).

1.1. Criptarea simetric

�Criptarea simetric este cea tradiional, care funcioneaz n felul urmtor: pe un computer se

realizeaz criptarea informaiilor cu ajutorul unui algoritm i o anume cheie. Apoi, informaia criptat

pleac (fr msuri de protecie special) ctre destinatar. Destinatarul va vedea informaia n clar, o va

putea decodifica, doar dac are cheia corespondent. Dac o are, o aplic fiierului criptat i are astfel acces

la informaie n clar.

Problema cea mai important n acest sistem de criptare, folosit cu preponderen de guvernele rilor

lumii, este pstrarea secretului cheilor folosite i transferul acestora ntre utilizatori aflai uneori la mari

distane. Deconspirarea acestora duce la compromiterea sistemelor de criptare folosite.

1.2. Criptarea asimetric

Dup cum s-a menionat mai sus, principala problem a metodei criptrii tradiionale este distribuia

i pstrarea secretului cheilor de criptare. Criptografia bazat pe chei publice, ce a fost inventat n 1975

de ctre Whitfield Diffie i Martin Hellman, rezolv aceast problem foarte elegant.

Criptografia cu cheie public funcioneaz n felul urmtor: se folosete o cheie public, care - dup

cum i spune i numele - nu este secret, pentru criptare, i o cheie privat pentru decriptare. Cu alte

cuvinte, oricine poate cripta cu o cheie public, dar numai cel care are cheia privat poate decripta.

Astfel, dac este nevoie s se primesc informaii sensibile de la un partener, i se poate transmite fr

grij cheia public, ce va fi folosit pentru criptare, pentru ca, ulterior, la primirea datelor criptate, s se

foloseasc cheia privat pentru a vizualiza informaiile n clar. Dac fiierul criptat cu cheia public ajunge

din greeal la un alt destinatar, acesta nu va putea descifra fiierul n lipsa cheii private. n principiu, nu

este posibil deducerea cheii private din cheia public, dei exist o legtur matematic ntre acestea.

Apariia criptografiei asimetrice a nsemnat o adevrat revoluie n domeniul criptografiei, n sensul

c o activitate extrem de costisitoare i cu putin de pus n practic doar de guverne ori organizaii mari a

ajuns la dispoziia publicului larg la costuri foarte mici ori chiar gratis.

�1.3. Cheile de criptare

Cheile de criptare, mpreun cu algoritmul de criptare, ajut la realizarea criptrii datelor. Cheile sunt

iruri de numere concepute dup anumite reguli (de pild, dup codificarea micrii mouse-ului pe ecran) i

sunt msurate n bii. O cheie de 1024 de bii n criptografia asimetric reprezint un obstacol greu, dac nu

imposibil, de trecut pentru cei ce ar ncerca s o sparg.

Cheile folosite n criptografia convenional, dei par la prima privire a nu fi aa impresionante, au o

trie mai mare dect cele din criptografia asimetric. De pild, o cheie de 80 de bii (criptografia simetric)

este similar unei chei pe 1024 de bii (criptografia asimetric); o cheie pe 128 de bii (simetric) are tria

unei chei pe 3000 de bii (asimetric).

Cheile de criptare sunt stocate pe calculator. O cheie privat este accesibil prin intermediul unei

parole. Dac se uita parola ori dac se terge fiierul aferent cheilor de criptare, nu se va mai putea decripta

datele la care se potrivesc cheile pierdute ori inaccesibile.

Pentru a cripta i decripta, este necesar un algoritm de criptare i de o cheie. Exist mul i algoritmi de

criptare, printre care Data Encryption Standard (DES), criptarea Rivest/Sharmir/Adleman (RSA), RC2 i

RC5. n fiecare dintre aceste opiuni, se utilizeaz o cheie mpreun cu algoritmul de conversie a textului

simplu (lizibil pentru oricine) n text cifrat (ilizibil).

DES, RC2 i RC5 sunt cunoscute ca tehnologii de cheie simetric sau criptografii de cheie secret,

deoarece cheia utilizat pentru criptarea datelor este aceeai cu cheia utilizat pentru decriptare. Deci, cheia

trebuie s fie un secret cunoscut de grupul care cripteaz datele i cel care le decripteaz.

RSA este cunoscut ca tehnologie de cheie public sau asimetric, deoarece se utilizeaz dou chei: o

cheie public i o cheie privat. Cheile sunt create matematic, dar nu se poate descifra una fr a o cunoa te

pe cealalt. Cheia privat se pstreaz privat numai grupul care a generat perechea de chei trebuie s

aib acces la ea. Cheia public poate fi partajat liber prin medii nesigure, cum ar fi Internetul. Cu sistemul

de chei publice nu exist un secret cunoscut ntre cele dou pri. Dac cheia public este utilizat pentru

criptarea datelor, numai cheia privat le poate decripta. La fel, dac cheia privat este utilizat la criptarea

datelor, atunci numai cheia public le poate decripta.

�2. Algoritmul RC5

RC5 este un algoritm de criptare simetric dezvoltat de Ron Rivest (1994) avnd urmtoarele

caracteristici:

Se poate implementa att hardware ct i software: RC5 folosete doar instruciuni de baz

implementate n majoritatea microprocesoarelor.

Rapid: Pentru a obine acest lucru RC5 este un algoritm simplu orientat pe cuvinte. Operaiile de

baz se fac la un moment dat cu cuvinte ntregi de date.

Adaptabil la procesoare care folosesc cuvinte de lungime diferit: Numrul de bii dintr-un

cuvnt este un parametru pentru RC5.

Numrul de ture (runde) este variabil: Numrul de ture este al doilea parametru pentru RC5,

utilizatorul avnd posibilitatea de a alege fie o vitez de criptare mare, fie o securitate mai ridicat.

Cheie de lungime variabil: Lungimea cheii este al treilea parametru pentru RC5.

Simplitate: RC5 are o structur simpl, uor de implementat.

Necesit o cantitate redus de memorie: Acest lucru face ca algoritmul RC5 s fie adecvat pentru

Smart-carduri i alte dispozitive cu memorie restrns.

Securitate nalt: RC5 este destinat s asigure o nalt securitate criptografic cu parametrii

variabili.

RC5 cripteaz blocuri de 32, 64, 128 bii rezultnd blocuri de aceeai lungime. Lungimea cheii este

ntre 0 i 2040 bii.

2.1. Descriere

Exist mai multe versiuni diferite ale algoritmului, n care transformarea"half-runde" a RC5 clasic

sunt uor modificate. Algoritmul clasic folosete trei operaii primitive i de inversare a acestora:

Adunarea: Adunarea notat + i inversa ei scderea ambele efectuate modulo 2 ^ w.

Sau-exclusiv pe bii notat XOR.

Deplasarea circular la stnga: Deplasarea circular la stnga a cuvntului x cu y bii se noteaz

x<<<y, inversa ei este deplasarea circular la dreapta notat x >>> y.

Principala inovaie este utilizarea operaiunilor de schimbare pe un numr variabil de bi i care nu sunt

utilizate n algoritmii de criptare anteriori. Aceste operaii se desfoar la fel de rapid pe majoritatea

procesoarelor, dar, n acelai timp, complic considerabil criptanaliza diferenial liniar a algoritmului.

6

�Algoritmul de criptare RC5 este format din dou etape: procedura de extindere a cheii si desigur,

nsi procesul de criptare. Pentru procesul de decriptare, se efectueaz mai nti extinderea cheii i apoi

proceul invers de criptare. Pentru toate operaiile de adunare i scdere se efectueaz modulo 2 ^ w.

2.2. Parametri

Astfel cum, algoritmul are parametri variabili, pentru specificarea algoritmului cu parametri concrei,

se utilizeaz, RC5-W/R/b, unde:

W = mrimea cuvntului n bii;

R = numrul de runde. O cretere a numrului de runde prevede o cretere a nivelului de criptare de

securitate. De exemplu, atunci cnd R = 0 nu vor fi criptate informaii. De asemenea, algoritmul RC5

utilizeaz un tabel de extindere a cheii de dimensiunea 2 (R + 1) cuvinte, care este derivat dintr-o

cheie definit de utilizator;

b = lungimea cheii n octei, posibile valori de la 0 la 255

De exemplu RC5-32/12/16 folosete cuvinte de 32 bii (blocuri de 64 bii), 12 ture i o cheie de

criptare de 16 octei (128 bii).

2.3. Extinderea cheii

nainte de criptarea sau decriptarea informaiilor are loc procedura de extindere a cheii.

Procedura de generare a acheii, consta din patru etape:

1.

2.

3.

4.

Generarea constantelor;

Partiionarea cheii n cuvinte;

Construirea tabelului cheilor extinse;

Amestecare.

RC5 execut un set complex de operaii pentru a produce cele t subchei avnd la baz cheia original.

Dou subchei sunt folosite n fiecare tur la care se mai adaug nc dou care sunt folosite pentru o

operaie care nu face parte din ture. n acest caz numrul necesar de subchei este de t = 2R +2, unde R este

numrul de ture. Fiecare subcheie este de lungimea unui cuvnt adic W bii.

1. Generarea constantelor:

Pentru un anumit parametru W se genereaz dou valori pseudo-aleatoare folosind dou constante

matematice: e (exponentul) i f (seciunea de aur).

7

�,

unde Odd() rontunjirea ctre cel mai apropiat numr ntreg impar.

Pentru W = 16, 32, 64 se primesc urmtoarele constante:

2. Partiionarea cheii n cuvinte:

La aceast etap are loc unirea cheilor

c= b /u , unde

Li

K 0 K b1

ntr-un masiv de cuvinte

L0 Lc1

, unde

u=W /8 , adic numrul de octei n cuvnt. Dac c nu este multiplu W/8, atunci

se completeaz de la 0 biti pn la cel mai apropiat c multiplul W / 8 .

n cazul cnd b = c = 0, atunci se stabilete valoarea c=1, iar

L0=0

3. Construirea tabelului cheilor extinse;

La aceast etap, are loc construirea tabelului chilor extinse

modul urmtor:

S 0=P w

S 0 S 2( R+1 )1

, care se efectueaz n

S i+1=S i+Q w

4. Amestecare.

Conform unui ciclu, de N ori se efectueaz urmtoarele aciuni:

,

8

�unde G, H, i, j variabile temporare, a cror valoare ini ial este 0. Numrul de intera ii ale cicluli, N

este maximum dintre valorile 3 c i (3 2 (R+1)).

2.4. Criptarea

nainte de prima rund, se efectueaz operaiunile de suprapunere a cheii extinse asupra datelor

criptate:

La fiecare rund, se efectueaz urmtoarele operaiuni:

2.5. Decriptarea

Pentru decriptarea datelor se utilizeaz operaiunea invers, adic pentru i = R, R-1, ..., 1 se

efectueaz urmtoarele runde:

Dup ndeplinirea tuturor raundelor, mesajul principal se afl n expresia:

2.6. Versiuni ale algoritmului RC5

Deoarece una din proprietile algoritmului RC5 este uurina de implementare i analiz, s-a dorit

mbuntirea algoritmului clasic, care a rmas neschimbat, ns au fost modificate doar aciunile efectuate

pe fiecare bloc n procesul de criptare. Astfel exista mai multe versiuni ale acestui algoritm:

RC5XOR

n acest versiune, operaia de adunare efectuat prin modulo 2 ^ w, este nlocuit cu XOR:

9

�ns acest algoritm s-a dovedit a fi slab asupra criptanalizei diferenial liniar.

RC5P

n acest algoritm, prelucraea blocurilor prin operaiunea XOR, a fost nlocuit cu adunarea prin

modulo 2 ^ w:

ns i acest algoritm, s-a dovedit a fi slab asupra criptanalizei.

RC5PFR

n acest algoritm, schimbarea ciclic este realizat pentru un numr fix de bi i ale etapei, dar nu

asupra unei variabile.

unde

Ri

este un numr fix.

Acest algoritm nc nu este bine studiat, dar se presupune ca nu este rezistens la criptanaliza

ldiferenial.

RC5KFR

n acest algoritm, numrul de bii de schimbare depinde de algoritmul i cheia din runda curent:

Acest algoritm, la fel nu este nc bine studiat.

RC5RA

n acest algoritm, numrul de bii de schimbare este determinat de o funcie a unui alt "sub-bloc":

Se presupune c acest algoritm este mult mai rezistent la criptanaliz, de ct RC5.

10

�Bibliografie

Emil Simion Criprografie, 2011.

[Link]

[Link]

[Link]

[Link]

11