Documente Academic

Documente Profesional

Documente Cultură

Proiect Pssi

Încărcat de

Ioana Andreea IstrateTitlu original

Drepturi de autor

Formate disponibile

Partajați acest document

Partajați sau inserați document

Vi se pare util acest document?

Este necorespunzător acest conținut?

Raportați acest documentDrepturi de autor:

Formate disponibile

Proiect Pssi

Încărcat de

Ioana Andreea IstrateDrepturi de autor:

Formate disponibile

Protectia si securitatea sistemelor

informationale

Proiect

Studiu de caz cu privire la compararea unor trei firme vizand

prezentarea acestora, pericolele din organizatie, masuri de

securitate si propuneri de imbunatatire a securitatii organizatiilor

Profesor coordonator: Popescul Daniela

Studenti: Amarghioalei Iulian Vladut

Cotovanu Mihai

Fotache Gabriel

2

Cuprins

1. Informatiile firmei ................................................................................................................................. 3

2. Pericole ................................................................................................................................................. 4

3. Masuri de securitate .............................................................................................................................. 7

4. Propuneri pentru imbunatarirea securitatii organizatiei ........................................................................ 8

3

1. Informatiile firmei

Firma 1

Firma a fost infiintata in anul 1991 avand ca obiect principal de activitate comerul cu

amnuntul al altor bunuri, n magazine specializate reprezentat de codul caen 477, iar ca obiect

secundar, comertul cu ridicata al produselor cosmetice si de parfumerie doar din depozit (caen

4645).

Intreprinderea este alcatuita din 4 angajati, unul din ei se ocupa cu preloarea comenzilor

de la clienti si trimiterea catre acestia a produselor cerute, doi dintre ei au sarcina de a tine

contabilitatea firmei, iar ceilalti doi se ocupa cu verificarea marfii primite, inregistrarea lor in

programul WinMentor, si alte activitati aparute pe parcurs.

Sistemul informatic al inteprinderii este unul simplu, si este alcatuit dintr-un server aflat

la parterul cladirii care conecteaza cele patru calculatoare ale angajatilor. Un punct slab al acestui

sistem este fapul ca el nu poate fi folosit de doua persoane in acelasi timp, ci doar de una singura,

cealalta asteptand pana se elibereaza. De la calculatoarele angajatilor se pot face operatiuni

direct pe server, acestia nu mai trebuind sa se deplaseze de la birouri, constituind un punct forte

al sistemului. Un avantaj ar mai putea fi si folosirea serverului de catre angajati pe postul de al

cincilea calculator al intreprinderii.

Firma 2

Societatea a fost infiintata in anul 1997 si are ca obiect principal de activitate consultanta

in domeniul fiscal, audit financiar si activitati de contabilitate(6920) dar si activitati de realizare

a soft-ului la comanda(6201).

Firma are in prezent 5 angajati, din care, o persoana este specializata in realizarea soft-

urilor la comanda(programe de contabilitate), soft-uri ce ajuta ce-i 4 angajati ce participa la

activitatea de productie a firmei, sa desfasoare activitati specifice contabilitatii primare si

contabilitatii financiare si de gestiune.

Sistemul informatic al intreprinderii este alcatuit din 8 calculatoare de tip desktop care

sunt conectate prin internet. Firma are doua sedii, iar in fiecare sediu exista un calculator

central in care sunt salvate toate datele. Sistemul software utilizat de firma functioneaza astfel:

pentru fiecare client exista un program special creat,in functie de caracteristicile fiecaruia si de

forma de organizare a acestuia, iar pentru stocarea, prelucrarea, analiza si transmisia datelor,

programul va fi mutat pe calculatorul la care se opereaza. Astfel, la sfarsitule incheierii activitatii

de introducere si analiza a documentelor, programul este mutat inapoi in calculatorul central.

4

Firma 3

Firma a luat nastere in anul 2008 in Bacau , avand 25 angajati , ocupandu-se cu proiecte

on-site, programatorii lucrand la firmele diferitilor clienti. Principalul domeniu de activitate este

dezvoltarea aplicatiilor software . Proiectele firmei se bazeaz pe cele mai moderne tehnologii

(Net Framework, C++/STL, Java) i susin procesul de dezvoltare a software-ului prin cele mai

moderne mijloace ( MS Project, Rational Rose / version control, ClearQuest ) .

Principalele mijloace tehnice utilizate in culegerea , stocarea, prelucrarea ,analiza si

transmisia datelor sunt calculatoarele electronice. Firma dispune de 20 de calculatoare tip

desktop , conectate in retea , precum si de 18 calculatoare portabile tip laptop , intreaga activitate

a utilizatorilor fiind monitorizata si controlata de catre server. Exista 5 switch-uri si un sistem

Linux configurat ca router. Intreaga retea de calculatoare este conectata la Internet prin

conexiune directa,prin fibra optica, existand si o retea wireless securizata. Toate statiile de lucru

sunt protejate. Sistemele de operare folosite sunt Windows2007.

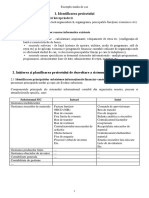

2. Pericole

Firma 1

Pericole asociate calculatoarelor descktop:

- din cauza caderii curentului, calculatoarele pot pierde informatii importante care nu au

reusit fi salvate inainte de incident (spre deosebire de laptopuri care au baterie si pot sa

previna acest lucru).

- fortarea componentelor hardware la o frecventa de functionare mai mare decat pot

rezista, fenomenul numindu-se overcloking.

Pericole asociate calculatoarelor portabile si telefoanelor mobile:

- telefoanele mobile pot fi furate de persoanele necunoscute care viziteaza intreprinderea.

- telefoanele pot fi ascultate si pot deveni pe post de microfon, iar cel care asculta poate

intra in posesia informatiilor secrete ale firmei.

- deoarece bateria laptopului nu tine mai mult de 2-3 ore incarcata, putem pierde

informatii importante daca acestea nu sunt salvate la timp

- din cauza supraincalzirii laptopului, componentele acestuia pot fi arse.

Pericole ale folosirii internetului:

- prin folosirea internetului suntem predispusi la luarea unor virusi, care sa ne afecteze

calculatorul.

5

- prin accesarea internetului, calculatorul nostru poate fi predispus unor atacuri

informatice, si ne pot fi sustrase informatii inportante din calculator.

Pericolele sistemului de control al accesului din organizatie:

- prin uitarea cheii sau pierderea acesteia, intrarea in organizatie nu este posibila.

- prin uitarea codului de access in birouri sau prin scrierea acestuia gresit, angajatii nu isi

pot desfasura activitatea.

Pericole ale actiunilor personalului:

- angajatii care au acces la informatiile importante ale firmei, pot pleca din intreprindere si

pot vinde din secretele acesteia contra unor sume de bani.

- un alt pericol ar putea fi folosirea defectuoasa a calculatoarelor de catre personalul firmei.

Firma 2

Pericole asociate calculatoarelor desktop:

- penele de curent pot cauza pierderea informatiilor importante care nu au reusit a fi salvate

inainte de incident.

- praful afecteaza echipamentele hardware

Pericole asociate calculatoarelor portabile si telefoanelor mobile:

- telefoanele pot fi usor ascultate, astfel cel ce intra in posesia informatiilor poate crea

daune mari firmelor.

- calculatoarele portabile nu au de obicei o autonomie mare deci se prefera utilizarea celor

de tip desktop. In cazul folosirii lor, informatiile nesalvate pot duce la pierderea lor in

cazul in care calculatorul s-a descarcat.

Pericole asociate folosirii internetului:

- un suport din afara poate fi introdus cu multa usurinta, strecurandu-se astfel virusii

distructivi

- vandalii si huliganii apeleaza in prezent la atacuri informatice, astfel pot fi extrase sau

distruse cu usurina fisiere importante de pe hard-disk.

Pericolele sistemului de control al accesului in organizatie:

- accesul la sediul firmei este posibil prin intermediul unei chei, pierderea acesteia nu mai

permite acest lucru.

- neutilizarea unui sistem de alarma

6

Pericole ale actiunilor personalului:

- jocurile pe calculator sunt cea mai sigura sursa de importare a virusilor.

- accesibilitatea angajatilor la toate informatiile clientilor si mai ales la portofoliul de

clienti al firmei, poate dauna grav firmei daca unul din angajati pleaca si fura aceste

informatii.

Firma 3

Pericole asociate calculatoarelor desktop:

- folosirea anumitor programe fara licenta ;

- excesul de umiditate si de caldura ;

Pericole asociate calculatoarelor portabile si telefoanelor mobile:

- laptopurile si telefoanele mobile au devenit tot mai performante , extinzand aria in

intreg spatiul terestru , acesta fiind accesibil tuturor utilizatorilor rau intentionati ;

Pericole asociate folosirii internetului:

- cel mai mare pericol este infestarea cu virusi de pe Internet ;

- inregistrarea datelor personale pe anumite site-uri si folosirea lor in scopuri rau

intentioante .

Pericolele sistemului de control al accesului in organizatie:

- parolele sunt cunoscute de mai multi utilizatori , ba mai mult ele sunt scrise pe o

bucata de hartie care este lipita pe coltul monitorului sau pe masa de lucru.

Pericole ale actiunilor personalului:

- oferirea datelor personale de logare si unui alt coleg;

- toate datele sunt tratate la fel, uitandu-se cale de o importanta ridicata, care ar trebui

sa aiba cu totul alt regim.

7

3. Masuri de securitate

Firma 1

1. O masura de securitate pentru confidentialitatea datelor o constituie punerea de parole

la toate calculatoarele firmei, astfel incat nimeni in afara de personalul firmei sa nu

aiba acces la ele.

2. Instalarea unui antivirus cu licenta si cu update la zi pentru protejarea informatiilor

din calculator, constituie o alta masura.

3. Cea de-a treia masura ar fi blocarea calculatorului dupa o perioada de inactivitate mai

mare de 5 minute.

4. Urmatoarea masura de securitate este definita de rularea aplicatiilor in intranet

(aplicatiile fiind accesate doar din interiorul firmei).

5. Ultima masura de securitate este reprezentata de schimbarea periodica a parolei de

acces la statia de lucru.

Firma 2

1. Accesul la anumite programe cu deosebita importanta prin intermediul unei parole

2. Utilizarea antivirusului ca forma de protectie impotriva virusilor

3. Interzicerea utilizarii anumitor functii a unor programe(ex: administratorul permite

angajatului doar introducerea datelor in sistem, prelucrarea si analiza lor va fi

efectuata de catre acesta)

4. Verificarea periodica a echipamentelor si a soft-urilor utilizate, aceasta masura

previne utilizarea defectuoasa a acestora.

5. Periodic sunt efectuate copii de siguranta a tuturor datelor din sistem, pe un hard disk

extern

Firma 3

1. Echipamentele sunt amplasate i protejate astfel nct s se reduc riscurile fa de

ameninrile , pericolele i posibilitile de acces neautorizat.

2. Echipamentele sunt protejate mpotriva efectelor penelor de curent, precum i a altor

ntreruperi cauzate de probleme ale utilitilor suport.

3. Cablurile de energie i reelele de comunicaii purttoare de date sau servicii de

suport pentru informaii , sunt protejate fa de interceptri sau avarii.

4. Echipamentele sunt corect ntreinute, pentru a se asigura disponibilitatea continu i

integritatea acestora, prin mentenan preventiv.

5. Toate elementele de echipamente care conin medii de stocare sunt verificate pentru a

se asigura c orice date importante au fost nlturate sau suprascrise ntr-un mod sigur

nainte de distrugere.

8

4. Propuneri pentru imbunatarirea securitatii organizatiei

Firma 1

Introducerea sticului cu parola in calculator care permite accesul automat la toate

aplicatiile instalate pe statia de lucru.

Sistemul sa nu permita extragerea datelor din calculatoare, cu exceptia personalului

autorizat, si nici trimiterea acestora pe baza internetului.

Instalarea de camere video in incinta intreprinderii pentru a vedea cine intra si cine iese

din firma.

Firma 2

Folosirea unui sistem de alarma pentru prevenirea accesului.

Instalarea unei pardoseli electrostatice cu scopul de a inlatura particulele de praf din

camera.

Zonele de securitate sunt protejate prin msuri de control, de acces adecvate pentru a se

asigura c numai personalului autorizat i este permis accesul.

Firma 3

Restrictionarea persoanelor venite in vizita (prieteni, colegi), deoarece ele avand anumite

cunostinte despre calculatoare, pot accesa diferite informatii , situatie in care pot sustrage date

importante.

Elaborarea instruciunilor pentru clasificarea informaiilor, care sunt adecvate pentru

nevoile organizaiei, controlul i pentru partajarea informaiilor.

Organizaia utilizeaza perimetre de securitate pentru a proteja zonele care conine

informaii i faciliti de prelucrare a informaiilor.

S-ar putea să vă placă și

- Protectia Si Securitatea InformatieiDocument8 paginiProtectia Si Securitatea Informatieicatalina_barbuÎncă nu există evaluări

- Curs Ias IfrsDocument141 paginiCurs Ias IfrsAdrian Turcu93% (14)

- Proiect CAIDocument7 paginiProiect CAIHrimiuc DenisaÎncă nu există evaluări

- Proiect SIFCDocument19 paginiProiect SIFCRadutu Petru-Ionut100% (2)

- Sifc 2 FinalDocument22 paginiSifc 2 FinalAnda ArcalianuÎncă nu există evaluări

- Proiect Sisteme Informatice de Gestiune Financiar-BancareDocument9 paginiProiect Sisteme Informatice de Gestiune Financiar-Bancarelumgu ionela67% (3)

- Contabilitate Financiara AplicataDocument81 paginiContabilitate Financiara AplicataOlivia Stana100% (1)

- Ghid DisertatieDocument23 paginiGhid DisertatieRomulus Cristea100% (1)

- Sistem Informatic Pentru Gestiunea Stocurilor În Farmacii.1Document73 paginiSistem Informatic Pentru Gestiunea Stocurilor În Farmacii.1Maria-Mihaela Voicu100% (1)

- Contabilitate Si Raportari FinanciareDocument129 paginiContabilitate Si Raportari FinanciareJugravu Melania -EmiliaÎncă nu există evaluări

- CONTABILITATE FINANCIARA - Curs PDFDocument141 paginiCONTABILITATE FINANCIARA - Curs PDFIoana AndridanÎncă nu există evaluări

- Diagrama de ContextDocument1 paginăDiagrama de ContextNicoleta ArhiriiÎncă nu există evaluări

- Sablon PEC Anul 3 CIG 2020Document22 paginiSablon PEC Anul 3 CIG 2020Laura ElenaÎncă nu există evaluări

- Examen Contabilitate ZIDocument7 paginiExamen Contabilitate ZIAnca Iuliana Ghiță100% (1)

- Proiect SIFC IDocument7 paginiProiect SIFC ISebiIașiÎncă nu există evaluări

- Sifc 2Document13 paginiSifc 2Magda Nechitoaia100% (2)

- Proiect SIFC SG CreantelorDocument15 paginiProiect SIFC SG CreantelorAna BurdujaÎncă nu există evaluări

- Proiect Final SIC 1Document49 paginiProiect Final SIC 1Dragos Ududec100% (4)

- Grile Erp 091112Document121 paginiGrile Erp 091112Matteo si Sofia vlog'sÎncă nu există evaluări

- Examen Contabilitate AprofundataDocument10 paginiExamen Contabilitate AprofundataAlina MîțocÎncă nu există evaluări

- Contabilitatea Si InflatiaDocument24 paginiContabilitatea Si Inflatiab4nutzÎncă nu există evaluări

- Sisteme Informationale Contabile - Studiu de Caz - SC AtlaSib SRLDocument20 paginiSisteme Informationale Contabile - Studiu de Caz - SC AtlaSib SRLBors MariaÎncă nu există evaluări

- Contabilitate FarmaciiDocument5 paginiContabilitate FarmaciiCirstean CornelÎncă nu există evaluări

- Analiza Si Proiectarea Sistemului Informatic Privind Cheltuielile SalarialeDocument236 paginiAnaliza Si Proiectarea Sistemului Informatic Privind Cheltuielile SalarialeNaomi Mirauta80% (5)

- Teorie Si Metoda Privind Contabilitatea Stocurilor de MarfuriDocument14 paginiTeorie Si Metoda Privind Contabilitatea Stocurilor de Marfurimr_511268443100% (1)

- Aproape Final2Document31 paginiAproape Final2Ioana Andreea Istrate100% (1)

- Proiectarea Unui Sistem Informatic de Gestiune Al SC HusilDocument7 paginiProiectarea Unui Sistem Informatic de Gestiune Al SC HusilmihuÎncă nu există evaluări

- Finalbun SifcDocument37 paginiFinalbun SifcRoxy Roxanyka MunteanuÎncă nu există evaluări

- Sistemul Informational Al Furnizorilor-NETDocument36 paginiSistemul Informational Al Furnizorilor-NETDiana MovilaÎncă nu există evaluări

- OlapDocument332 paginiOlapdiana_hrÎncă nu există evaluări

- TicDocument8 paginiTicAlex NFÎncă nu există evaluări

- SiadDocument15 paginiSiadVictor MalacheÎncă nu există evaluări

- SIFC I Model Proiect IDDocument17 paginiSIFC I Model Proiect IDsantaklausiohannis100% (1)

- Referat Sisteme Inf de Gestiune NewDocument17 paginiReferat Sisteme Inf de Gestiune NewEmilia PopaÎncă nu există evaluări

- Doc. de SintezaDocument5 paginiDoc. de SintezaSorina AureliaÎncă nu există evaluări

- Proiect SIFC 2Document7 paginiProiect SIFC 2copaceladina100% (4)

- Sistemul Informational Al Furnizorilor-NETDocument36 paginiSistemul Informational Al Furnizorilor-NETGeorgiana Cazacu100% (1)

- Sistemul Informational Al FurnizorilorDocument34 paginiSistemul Informational Al FurnizorilorRoxy Roxanyka MunteanuÎncă nu există evaluări

- Subiecte Contabilitate RezolvateDocument12 paginiSubiecte Contabilitate RezolvateIulia Kiss100% (1)

- Grile ContaDocument65 paginiGrile ContaAndreiÎncă nu există evaluări

- Sifc 2 FinalDocument24 paginiSifc 2 FinalNadina IoanaÎncă nu există evaluări

- Proiect SIC Adumitroae EugenDocument35 paginiProiect SIC Adumitroae Eugencarmennistor03Încă nu există evaluări

- Diagrama ContextDocument1 paginăDiagrama ContextRusu Laurentiu100% (1)

- Proiect PsiDocument20 paginiProiect PsiTurnea DragosÎncă nu există evaluări

- CofiDocument3 paginiCofiAngelina ILÎncă nu există evaluări

- Sisteme InformaticeDocument11 paginiSisteme InformaticeIoana Andreea IstrateÎncă nu există evaluări

- Sistemul de Control Intern Al SC Cipval SRL HusoDocument12 paginiSistemul de Control Intern Al SC Cipval SRL Husochevyi50% (2)

- Probleme Cofi Din CursDocument34 paginiProbleme Cofi Din CursRoxy Roxanyka MunteanuÎncă nu există evaluări

- Sisteme Informatice in ContabilitateDocument133 paginiSisteme Informatice in ContabilitateFloaredenufarÎncă nu există evaluări

- Diagrame SIC 1Document11 paginiDiagrame SIC 1Dragos UdudecÎncă nu există evaluări

- SIFC1 GRILEevpDocument34 paginiSIFC1 GRILEevpBucur PetronelaÎncă nu există evaluări

- Proiect SIFCDocument12 paginiProiect SIFCldlldÎncă nu există evaluări

- Grile SIFC FEAADocument2 paginiGrile SIFC FEAATh3J0k3r Is Everywhere100% (1)

- Sistemul Informational Economic Si Cel ContabilDocument5 paginiSistemul Informational Economic Si Cel ContabilVass BogiÎncă nu există evaluări

- Resurse Informationale Securitate Informationala Cap1Document7 paginiResurse Informationale Securitate Informationala Cap1Lidia LidiaÎncă nu există evaluări

- Contabilitatea Financiară RomâneascăDocument1 paginăContabilitatea Financiară RomâneascăIoana Andreea IstrateÎncă nu există evaluări

- Proiect CAIDocument4 paginiProiect CAINadina IoanaÎncă nu există evaluări

- Proiect - Protectia Informatiilor ContabileDocument11 paginiProiect - Protectia Informatiilor ContabileamaliaÎncă nu există evaluări

- Sisteme Informationale Contabile - Studiu de Caz - SC AtlaSib SRLDocument20 paginiSisteme Informationale Contabile - Studiu de Caz - SC AtlaSib SRLKamrolistu BodegarÎncă nu există evaluări

- Tehnologia Data MiningDocument10 paginiTehnologia Data MiningAlisa Gabriela PașolÎncă nu există evaluări

- Sifc 3Document3 paginiSifc 3Roxy Roxanyka MunteanuÎncă nu există evaluări

- Analiza Financiara Economica 1 - Grile - 150 IntrDocument48 paginiAnaliza Financiara Economica 1 - Grile - 150 IntrharpadgeorgetaÎncă nu există evaluări

- Concluzii Si PropuneriDocument2 paginiConcluzii Si PropuneriMadalina ScipanovÎncă nu există evaluări

- Proiect - SC Terapia SADocument6 paginiProiect - SC Terapia SAandreeaÎncă nu există evaluări

- Proiect Proiectarea Sistemelor InformationaleDocument4 paginiProiect Proiectarea Sistemelor InformationaleBalan BiancutaÎncă nu există evaluări

- Articol 2Document2 paginiArticol 2Ioana Andreea IstrateÎncă nu există evaluări

- Constantin Toma 2Document2 paginiConstantin Toma 2Ioana Andreea IstrateÎncă nu există evaluări

- Fisa 2Document2 paginiFisa 2Ioana Andreea IstrateÎncă nu există evaluări

- Contabilitate FinanciaraDocument1 paginăContabilitate FinanciaraIoana Andreea IstrateÎncă nu există evaluări

- Organizarea ContabilitatiiDocument14 paginiOrganizarea ContabilitatiiIoana Andreea IstrateÎncă nu există evaluări

- Articol 4Document13 paginiArticol 4Ioana Andreea IstrateÎncă nu există evaluări

- Ghid de UtilizareDocument99 paginiGhid de Utilizaredana_andronache_2Încă nu există evaluări

- Auditul InternDocument14 paginiAuditul InternLeleaMadalinaÎncă nu există evaluări

- Contabilitate - Financiara 2 - Bilant PrescurtatDocument19 paginiContabilitate - Financiara 2 - Bilant PrescurtatAlina ManoliuÎncă nu există evaluări

- Capitolul 1 CONTA NCIDocument37 paginiCapitolul 1 CONTA NCIIoana Andreea IstrateÎncă nu există evaluări

- CF Seminar 7-9 - Contabilitatea Decontarilor Cu Tertii RezolvariDocument0 paginiCF Seminar 7-9 - Contabilitatea Decontarilor Cu Tertii RezolvarianniestylÎncă nu există evaluări

- CF Seminar 7-9 - Contabilitatea Decontarilor Cu Tertii RezolvariDocument0 paginiCF Seminar 7-9 - Contabilitatea Decontarilor Cu Tertii RezolvarianniestylÎncă nu există evaluări

- Cerere OfertăDocument2 paginiCerere OfertăIoana Andreea IstrateÎncă nu există evaluări

- Cerere OfertăDocument2 paginiCerere OfertăIoana Andreea IstrateÎncă nu există evaluări

- Practica GDocument25 paginiPractica GIoana Andreea IstrateÎncă nu există evaluări

- Capitolul 1 CONTABDocument37 paginiCapitolul 1 CONTABIoana Andreea IstrateÎncă nu există evaluări

- 1 ContabilitateDocument34 pagini1 ContabilitateIoana Andreea IstrateÎncă nu există evaluări

- Prajitura de Cocos Cu Vanilie Si CiocolataDocument25 paginiPrajitura de Cocos Cu Vanilie Si CiocolataIoana Andreea IstrateÎncă nu există evaluări

- Exemplu de Politica de SecuritateDocument5 paginiExemplu de Politica de SecuritateValentina PopaÎncă nu există evaluări

- Configurarea ProdusuluiDocument6 paginiConfigurarea ProdusuluiIoana Andreea IstrateÎncă nu există evaluări

- FinalDocument19 paginiFinalIoana Andreea IstrateÎncă nu există evaluări

- DocumentDocument5 paginiDocumentIoana Andreea IstrateÎncă nu există evaluări

- Probleme FinalDocument9 paginiProbleme FinalIoana Andreea IstrateÎncă nu există evaluări